一种层次化网络安全威胁态势量化评估方法与流程

本发明涉及信息安全领域,且更确切地涉及一种层次化网络安全威胁态势量化评估方法。

背景技术:

1、我国作为互联网用户数量最庞大的国家,每年受到的各种类型的网络攻击也最多,受到的损害也最大。我国企业因为网络安全平均每年都要损失上亿美元。所以能够及时发现网络威胁,加强网络安全已经成为了亟待解决的大问题。本发明对层次化网络层层分析攻击信息,总结威胁数据指数,生成网络安全威胁态势量化期望图。

2、在现有网络安全威胁态势量化技术中,与本发明最为接近的申请发明有cn200910082181.6,一种网络安全态势评估方法,该发明通过对告警信息的分析生成主机攻击图,关联分析主机漏洞信息与主机攻击图生成主机的期望状态图,该发明主要分析主机和主机组件的网络安全态势。但是该技术在攻击数据更新方面有些不足,对网络协议也没有进行威胁分析,这些技术不足为本发明要解决的问题。

技术实现思路

1、针对上述问题,本发明公开一种层次化网络安全威胁态势量化评估方法,能够对终端服务器、通信协议和相关协议的攻击信息采集并统计分析,多元的、实时的对网络安全威胁态矢量化进行评估。

2、为了实现上述技术效果,本发明采用以下技术方案:

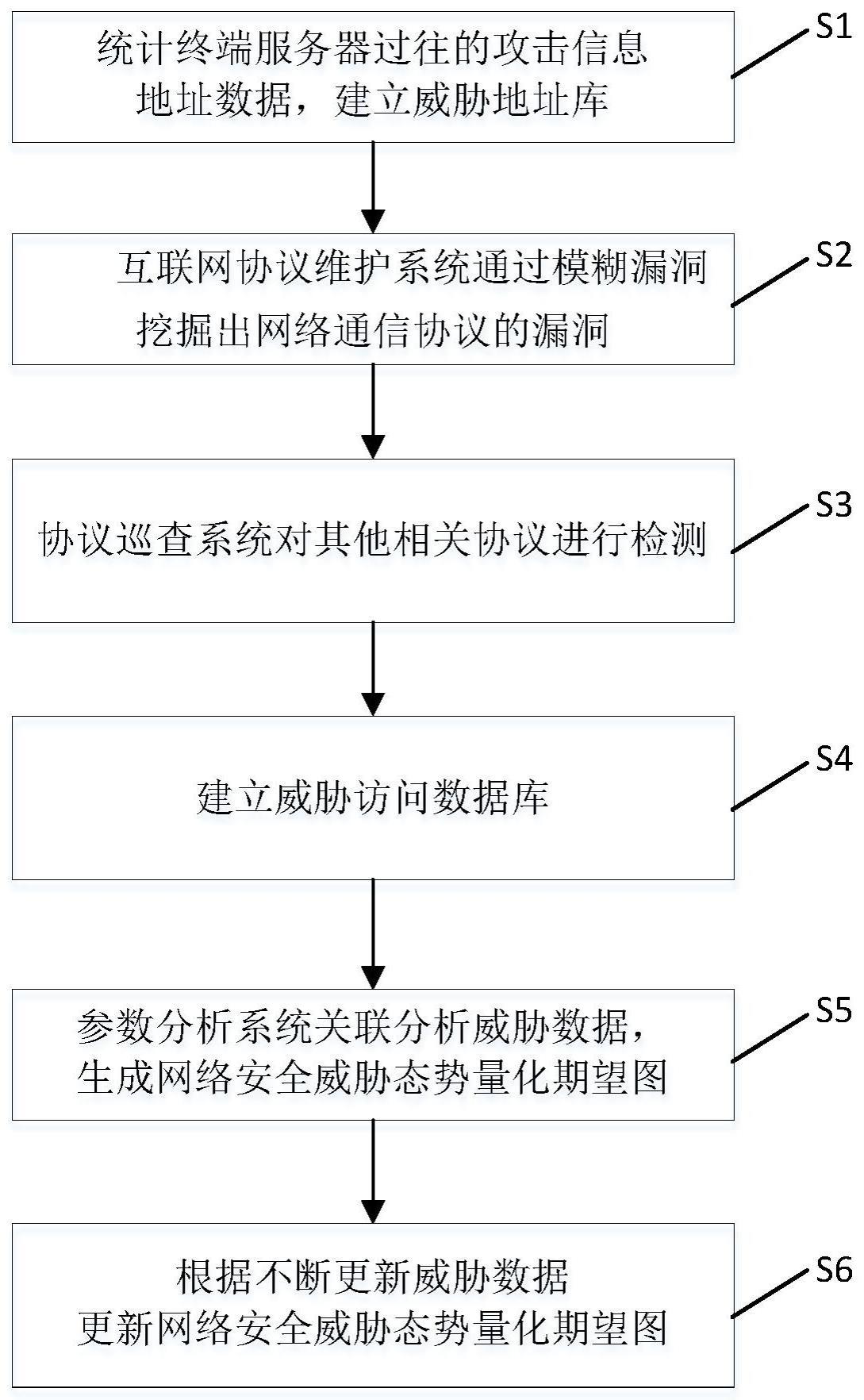

3、一种层次化网络安全威胁态势量化评估方法,采用以下步骤:

4、s1:统计终端服务器过往被攻击的地址数据,建立威胁地址库,ids-do系统建立身份验证系统;

5、s2:互联网协议维护系统通过模糊漏洞挖掘出通信协议的漏洞,一级漏洞警示模块对通过网络信息指标对通信协议威胁进行定量评估,二级漏洞关联维护模块对漏洞使用禁止通信进行封锁,三级漏洞修复模块等待主机修复指令;

6、s3:协议巡查系统对其他相关协议进行检测并记录相关协议被威胁使用时间和访问地址数据;

7、s4:通过威胁地址库、通信协议定量评估数据和协议巡查系统记录数据,建立威胁访问数据库;

8、s5:参数分析系统对威胁访问数据库中ids无效攻击尝试、攻击次数、攻击时间、攻击地址和协议漏洞进行关联分析,计算处理得到终端服务器威胁指数、服务威胁指数和网络系统威胁指数,生成网络安全威胁态势量化期望图;

9、s6:威胁动态识别系统对终端服务器中身份验证未通过并不断验证信息、通信协议漏洞封锁区访问信息和协议巡查系统新增的进路数据进行数据处理,处理后的数据更新到网络安全威胁态势量化期望图。

10、作为本发明进一步方案,ids-do系统基于ids检测和dos系统防御实现鉴别网络受攻击行为、记录攻击数据和提高网络防御力,ids-do系统包括检测单元、入侵检测单元、通信单元、数据存储单元和防御操作单元。

11、作为本发明进一步方案,参数分析系统包括数据读取模块、数据更新模块和基于fpga处理模块;其中所述数据读取模块用于读取网络攻击参数,所述数据更新模块通过数据升级实现网络攻击参数的更新,所述基于fpga处理模块通过优化c4.5决策树算法分析计算网络攻击数据节点。

12、作为本发明进一步方案,数据更新步骤为:

13、s41:信息检测单元检测是否有地址数据继续对网络进行访问,如果有,则获取改地址数据的访问信息,新的访问信息保存到存储模块;

14、s42:分析访问信息类型属性,查询它与网络攻击数据节点之间关系,计算处理得到访问信息对网络安全的威胁指数;

15、s43:对处理后的威胁指数与初始威胁指数进行数据关联,重新生成网络安全威胁态势量化期望图。

16、作为本发明进一步方案,一种层次化网络安全威胁态势量化评估系统,包括:ids-do系统、信息统计系统、互联网协议维护系统、协议巡查系统、参数分析系统和图像显示系统;所述ids-do系统用于记录攻击地址数据,所述信息统计系统用于收集攻击数据其他参数信息,所述互联网协议维护系统用于检测并维护通信网络协议,所述协议巡查系统用于检测其他相关协议受攻击地址信息,所述参数分析系统通过优化c4.5决策树算法对威胁参数信息进行计算分析,所述图像显示系统通过数模转换生成网络安全威胁态势量化期望图;其中信息统计系统分别于ids-do系统、互联网协议维护系、协议巡查系统和信息统计系统连接,信息统计系统连接参数分析系统,参数分析系统连接图像显示系统。

17、作为本发明进一步方案,图像显示系统通过仿真模拟所有威胁指数,调节参数与威胁访问时间关系,生成最终图像。

18、作为本发明进一步方案,危险评估模块包括网络损失预估单元、威胁范围预估单元和占用空间预测单元。

19、作为本发明进一步方案,采用被动分簇-svm算法对层次化网络漏洞进行分析,被动分簇-svm算法分析步骤如下:

20、s81:定义固定的网络通信协议为<s,b,v,e,f,h>六元组形式,其中s表示层次化网络中全部状态合集;b表示网络协议工作时产生的报文合集;v表示状态子集对报文子集的处理情况合集;e表示网络协议工作时可能生成的事件合集;f表示状态在报文处理情况为前提下,产生的移动状态关联;h表示状态在得到报文后,事件是否成立,其中h(·)={0,1};判断初始状态在转换过程中报文是否准确,如果不准确且出现损毁迹象,则层次化通信协议中出现漏洞。

21、s82:对漏洞信息进行分析

22、构建超平面将漏洞信息分成两类,一类是具有攻击性为的漏洞信息,另一类是不具有攻击行为的漏洞信息,超平面函数表达式为:

23、(1)

24、式(1)中,w表示超平面分隔距离权重,t表示采集信息时间集,wt表示采集时间段内网络权重矩阵,x表示网络中漏洞信息的空间向量,b表示参变量权重;

25、超平面中两类漏洞之间的分类线公式如下所示:

26、

27、式(2)中,||w||表示超平面分隔距离权重的归一化,γ既是分类线也可以理解为两类漏洞之间间隔;

28、s83:转换分类漏洞信息

29、漏洞信息分类函数q(a)如下所示:

30、

31、式(3)中,a表示漏洞信息与分类线对应的乘子,y表示的漏洞信息非线性映射,x表示网络中漏洞信息的空间向量,n表示超平面中漏洞信息总数,i表示漏洞信息的输入个数,j表示漏洞信息的输出个数;其中ai为输入的漏洞信息所对应的乘子,aj为输出的漏洞信息所对应的乘子,yi为输入的漏洞信息非线性映射,yj为输出的漏洞信息非线性映射,xi为输入漏洞信息的空间向量,xj为输出漏洞信息的空间向量;

32、漏洞信息分类函数的最优解为:

33、

34、式(4)中,a*表示最优解集合,表示最优解集合中第m位最优解,m表示最优解数量;选择漏洞信息分类函数最优解集合中子集,计算其在超平面上的正分量为:

35、

36、式(5)中,是最优解集合中一个子集,q是最优解集合中子集的位数,是输入漏洞信息最优解,(q≠i)且q∈[1,2,3...m],c表示参数常量,k表示空间维度;

37、s84:结合漏洞信息分类函数的最优解集合和其在超平面上的正分量,计算漏洞信息决策函数

38、漏洞信息决策函数即判断漏洞信息是否具有攻击性,决策函数u(x)如下所示:

39、

40、式(6)中,满足决策函数u(x)的漏洞信息在超平面中被划分为有攻击性一类漏洞信息,反之被划分为无攻击性一类漏洞信息;s81~s84中,利用被动分簇-svm算法对层次化网络漏洞进行分析,实现层次化网络漏洞有无攻击性分类。

41、本发明有益的积极效果在于:

42、区别于常规技术,本发明通过层次化网络安全威胁态势量化评估系统实现网络完全威胁态势量化的评估。其中ids-do系统、互联网协议维护系统和协议巡查系统分别对层次化网络进行攻击地址的采集,信息统计系统对攻击地址信息的其他参数信息纪念性统计并对变化的参数信息实时更新,参数分析系统分析参数信息并计算威胁指标,图像显示系统生成网络安全威胁态势量化期望图;本发明对终端服务器、通信协议和相关协议的攻击信息采集并统计分析,多元的、实时的对网络安全威胁态矢量化进行评估。

- 还没有人留言评论。精彩留言会获得点赞!