网络攻击工具的挖掘方法、装置、设备以及存储介质与流程

本公开涉及网络安全的,具体涉及一种网络攻击工具的挖掘方法、装置、设备以及存储介质。

背景技术:

1、目前针对网络攻击工具的识别方法,主要是基于网络攻击日志提取攻击信息,再将攻击信息通过数据挖掘来获取攻击工具的攻击id组,或者基于已知网络攻击工具提取攻击特征,再将攻击特征通过一些算法(如polygraph)进行联配。

2、现有基于攻击信息数据挖掘的方法,没有考虑攻击目标和包含多种攻击类型的复合型攻击工具,可能存在识别准确率较低的问题;基于攻击特征采用polygraph算法进行联配的方法,主要基于现有已知攻击工具,同时没有考虑攻击目标和攻击时间序列等因素,可能存在识别发现率较低的问题。

技术实现思路

1、本公开提供了一种网络攻击工具的挖掘方法、装置、设备以及存储介质。

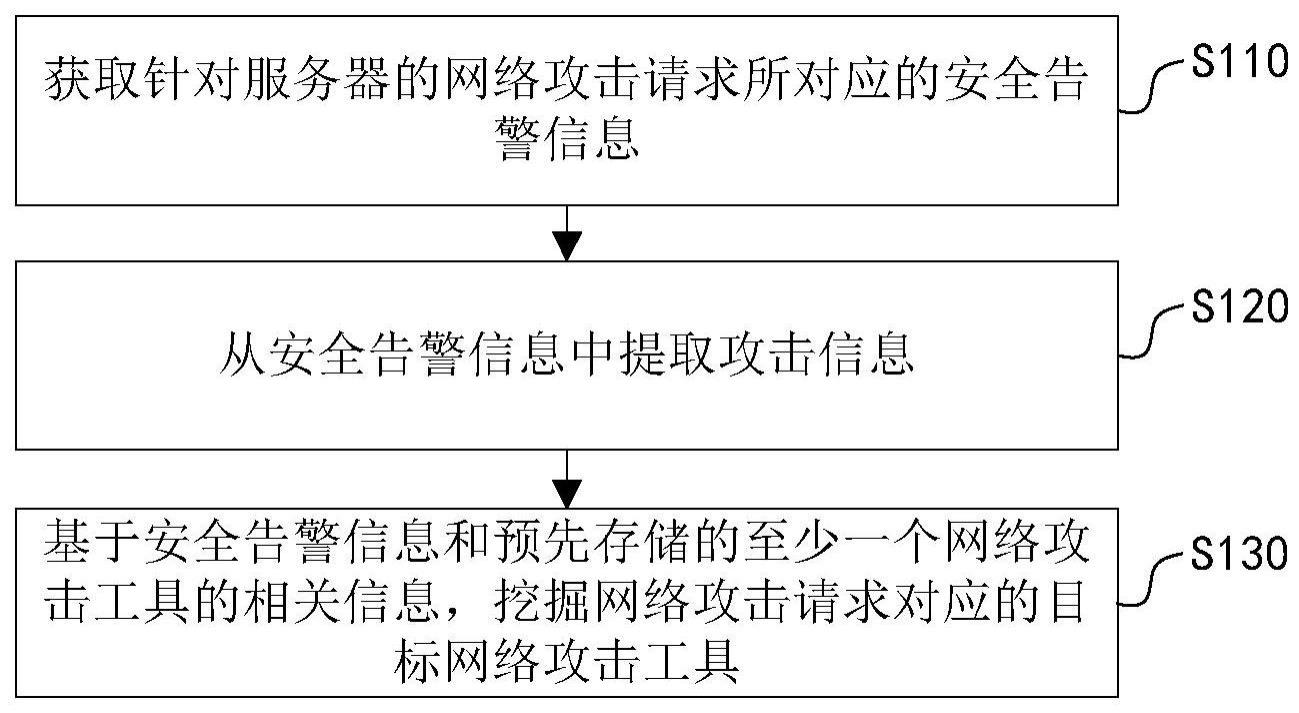

2、根据本公开的第一方面,提供了一种网络攻击工具的挖掘方法,包括:

3、获取针对服务器的网络攻击请求所对应的安全告警信息,其中,安全告警信息是由网络安全设备在检测到网络攻击请求时生成的;

4、从安全告警信息中提取攻击信息,攻击信息包括攻击源网络协议地址、告警规则信息、攻击时间、被攻击的服务器的通用资源标志符、网络攻击请求;

5、基于安全告警信息和预先存储的至少一个网络攻击工具的相关信息,挖掘网络攻击请求对应的目标网络攻击工具。

6、在本公开实施例中,基于安全告警信息和预先存储的至少一个网络攻击工具的相关信息,挖掘网络攻击请求对应的目标网络攻击工具,包括:

7、将安全告警信息与预设的数据库的各个网络攻击工具的特征信息进行正则匹配;

8、在匹配到与安全告警信息对应的目标特征信息时,将目标特征信息对应的网络攻击工具,确定为网络攻击请求对应的目标网络攻击工具。

9、在本公开实施例中,网络攻击工具的挖掘方法还包括:

10、在未匹配到与安全告警信息对应的目标特征信息时,基于安全告警信息生成网络攻击请求对应的索引记录;索引记录中的索引包括攻击源网络协议地址和被攻击的服务器的通用资源标志符,索引记录中的索引信息包括告警规则信息、攻击时间、网络攻击请求和攻击命中次数;

11、基于索引记录添加或更新到预设存储位置,将攻击时间中的最后攻击时间设置为该索引记录的参考时间,并配置攻击命中次数的值;

12、每经过预设时间间隔遍历一次预设存储位置中的各个索引记录;

13、针对每个索引记录,在确定当前周期与索引记录的参考时间的时间差大于预设时间间隔、且索引记录的攻击命中次数不大于阈值次数时,停止挖掘网络攻击请求对应的目标网络攻击工具。

14、在本公开实施例中,在停止挖掘网络攻击请求对应的目标网络攻击工具之后,还包括:在预设存储位置中删除索引记录。

15、在本公开实施例中,网络攻击工具的挖掘方法还包括:

16、针对每个索引记录,在确定当前周期与索引记录的参考时间的时间差大于预设时间间隔、且索引记录的攻击命中次数大于阈值次数时,计算索引记录中的告警规则信息与预设的数据库的各个网络攻击工具的告警规则信息的相关度;

17、确定预设的数据库的每个网络攻击工具的告警规则信息的相关度与预设的相关度阈值的比较结果;

18、在确定出预设的数据库中的一个相关度大于相关度阈值的网络攻击工具时,将该网络攻击工具确定为网络攻击请求对应的目标网络攻击工具。

19、在本公开实施例中,索引记录中的告警规则信息与预设的数据库中的一个网络攻击工具的告警规则信息的相关度是通过以下公式计算得到的:

20、μ=x∩y/x∪y

21、其中,μ为相关度,x为索引记录中的告警规则信息,y为预设的数据库中的一个网络攻击工具的告警规则信息。

22、在本公开实施例中,在将该网络攻击工具确定为网络攻击请求对应的目标网络攻击工具之后,还包括:在预设存储位置中删除索引记录。

23、在本公开实施例中,网络攻击工具的挖掘方法还包括:

24、在确定预设的数据库中的任意一个网络攻击工具对应的相关度均不大于相关度阈值时,在预设的数据库中添加新的网络攻击工具的专属信息。

25、在本公开实施例中,专属信息包括新的网络攻击工具的id信息、标签信息和特征信息;

26、id信息是基于攻击信息中的告警规则信息生成的,标签信息是基于攻击信息中的从告警规则名称和网络攻击请求生成的,特征信息是基于攻击信息中的各项信息生成的。

27、根据本公开的第三方面,提供了一种网络攻击工具的挖掘装置,网络攻击工具的挖掘装置包括告警信息获取模块、攻击信息提取获取模块和攻击工具挖掘模块。

28、告警信息获取模块用于获取针对服务器的网络攻击请求所对应的安全告警信息,其中,安全告警信息是由网络安全设备在检测到网络攻击请求时生成的;

29、攻击信息提取获取模块用于从安全告警信息中提取攻击信息,攻击信息包括攻击源网络协议地址、告警规则信息、攻击时间、被攻击的服务器的通用资源标志符、网络攻击请求;

30、攻击工具挖掘模块用于基于安全告警信息和预先存储的至少一个网络攻击工具的相关信息,挖掘网络攻击请求对应的目标网络攻击工具。

31、在本公开实施例中,攻击工具挖掘模块在用于基于安全告警信息和预先存储的至少一个网络攻击工具的相关信息,挖掘网络攻击请求对应的目标网络攻击工具时,具体用于:

32、将安全告警信息与预设的数据库的各个网络攻击工具的特征信息进行正则匹配;

33、在匹配到与安全告警信息对应的目标特征信息时,将目标特征信息对应的网络攻击工具,确定为网络攻击请求对应的目标网络攻击工具。

34、在本公开实施例中,攻击工具挖掘模块还用于:

35、在未匹配到与安全告警信息对应的目标特征信息时,基于安全告警信息生成网络攻击请求对应的索引记录;索引记录中的索引包括攻击源网络协议地址和被攻击的服务器的通用资源标志符,索引记录中的索引信息包括告警规则信息、攻击时间、网络攻击请求和攻击命中次数;

36、基于索引记录添加或更新到预设存储位置,将攻击时间中的最后攻击时间设置为该索引记录的参考时间,并配置攻击命中次数的值;

37、每经过预设时间间隔遍历一次预设存储位置中的各个索引记录;

38、针对每个索引记录,在确定当前周期与索引记录的参考时间的时间差大于预设时间间隔、且索引记录的攻击命中次数不大于阈值次数时,停止挖掘网络攻击请求对应的目标网络攻击工具。

39、在本公开实施例中,在停止挖掘网络攻击请求对应的目标网络攻击工具之后,攻击工具挖掘模块还用于:在预设存储位置中删除索引记录。

40、在本公开实施例中,攻击工具挖掘模块还用于:

41、针对每个索引记录,在确定当前周期与索引记录的参考时间的时间差大于预设时间间隔、且索引记录的攻击命中次数大于阈值次数时,计算索引记录中的告警规则信息与预设的数据库的各个网络攻击工具的告警规则信息的相关度;

42、确定预设的数据库的每个网络攻击工具的告警规则信息的相关度与预设的相关度阈值的比较结果;

43、在确定出预设的数据库中的一个相关度大于相关度阈值的网络攻击工具时,将该网络攻击工具确定为网络攻击请求对应的目标网络攻击工具。

44、在本公开实施例中,索引记录中的告警规则信息与预设的数据库中的一个网络攻击工具的告警规则信息的相关度是通过以下公式计算得到的:

45、μ=x∩y/x∪y

46、其中,μ为相关度,x为索引记录中的告警规则信息,y为预设的数据库中的一个网络攻击工具的告警规则信息。

47、在本公开实施例中,在将该网络攻击工具确定为网络攻击请求对应的目标网络攻击工具之后,攻击工具挖掘模块还用于:在预设存储位置中删除索引记录。

48、在本公开实施例中,攻击工具挖掘模块还用于:在确定预设的数据库中的任意一个网络攻击工具对应的相关度均不大于相关度阈值时,在预设的数据库中添加新的网络攻击工具的专属信息。

49、在本公开实施例中,专属信息包括新的网络攻击工具的id信息、标签信息和特征信息;

50、id信息是基于攻击信息中的告警规则信息生成的,标签信息是基于攻击信息中的从告警规则名称和网络攻击请求生成的,特征信息是基于攻击信息中的各项信息生成的。

51、根据本公开的第三方面,电子设备,包括:

52、至少一个处理器;以及与至少一个处理器通信连接的存储器;

53、其中,存储器存储有可被至少一个处理器执行的指令,指令被至少一个处理器执行,以使至少一个处理器能够执行上述第一方面提供的网络攻击工具的挖掘方法。

54、根据本公开的第四方面,提供了一种存储有计算机指令的非瞬时计算机可读存储介质,其中,计算机指令用于使计算机执行上述第一方面提供的网络攻击工具的挖掘方法。

55、应当理解,本部分所描述的内容并非旨在标识本公开的实施例的关键或重要特征,也不用于限制本公开的范围。本公开的其它特征将通过以下的说明书而变得容易理解。

56、本公开提供的技术方案带来的有益效果是:

57、本公开实施例提供的网络攻击工具的挖掘方法,可以针对网络攻击请求从网络安全设备的安全告警中提取多个维度的参数(如从攻击源网络协议地址、告警规则信息、攻击时间、被攻击的服务器的通用资源标志符、网络攻击请求),以多个维度的参数为依据来挖掘网络攻击请求对应的目标网络攻击工具,提升网络攻击工具的挖掘结果的准确性。并且,本公开实施例还可以对挖掘出的目标网络攻击工具配置专属信息,为网络攻击溯源分析及攻击告警分析研判提供有力依据。

- 还没有人留言评论。精彩留言会获得点赞!