工控入侵检测方法及系统与流程

本发明涉及计算机,具体地涉及一种工控入侵检测方法及一种工控入侵检测系统。

背景技术:

1、在现代网络安全领域中人们对于入侵的定义是指对网络资源的完整性、机密性和可用性产生威胁或危害的行为集合。入侵检测系统就是在对被防护的网络或者网络中的若干关键点进行通信数据的收集并对其进行分析,从而发现并报告被保护网络中是否出现入侵行为或者其他各种违反入侵检测策略行为的技术。

2、对入侵检测的研究最早开始于1980年,负责美国国防部军用系统计算机审计安全机制加强项目的,jamesp.anderson第一次系统地阐述了入侵检测的概念,继其之后,网络技术的飞速发展也使得入侵检测逐渐成熟,无论是从理论研究还是实现上都有了很大的进步。

3、国外对入侵检测系统的研究起步早,目前各项成果也非常显著。以斯坦佛大学、普渡大学、加州大学等为首的多家名校研究成果基本代表了目前该项技术的最高研究水平。他们的研究囊括了入侵检测系统的各个方面,包括攻击的手段、攻击的种类到待检测网络数据的预处理,以及检测算法的理论模型及其实际应用等等。

4、我国对入侵检测系统的研究起步比较晚,目前大部分的研究力量集中在了对入侵检测系统的框架设计和改进,以及与防火墙建立简单的联动等方面;对系统所使用的检测算法和检测机制方面一直没有突破性的进展,还处在借鉴国外经验的阶段。

5、入侵检测系统作为一种主动保护主机/网络的安全防护技术,能够有效的识别出被保护网络的内外异常,是防火墙的合理补充。其主要有数据收集器、知识库、检测器、控制器四个部分组成,其中检测器的类型和检测数据的来源是实现一个实用、高效入侵检测系统的两个重要因素,如图1所示,图1是本技术提供的一种入侵检测系统结构示意图。

6、数据收集器负责收集所需要的数据信息,进行预处理,转化为标准的数据格式后传送给检测器。知识库是用来存储数据的统称,对系统提供必要的数据信息支持,可以是数据库也可以是文本文件。检测器根据系统设定的分析检测流程对接收到的数据进行检测,将检测结果提供给控制器。控制器是根据检测器分析结果做出反应的功能单元,它可以做出断开连接、发出报警等行为。

7、以传统入侵检测的结构和功能原理为基础,工业控制网络入侵检测系统基本工作流程图如图2所示。其大致工作流程为首先对被保护的工业控制网络进行实时的通信数据捕获,然后经过对数据包的处理、关键信息提取后,与知识库中的安全策略进行行为分析,一旦检测到入侵(异常)行为则进行系统响应处理。

8、目前主流的入侵检测系统都是基于网络的,此外,它们多数使用了误用检测技术。基于误用检测的入侵检测系统不能有效地发现未知攻击,但却对已知攻击检测非常准确,且检测速度很快。而使用异常检测却恰恰相反,它能够通过抽象系统正常行为来判定未知攻击,但却不能精确判定攻击类型,只能判定为异常攻击。由于工业控制系统(ics,industrial control system)具有工业生产环境的特点,需要保证高实时、高吞吐、低时延,因此现有的无论何种现有形式的入侵检测系统单独都无法满足工业控制系统的特殊要求。

技术实现思路

1、本发明实施方式的目的是提供一种工控入侵检测方法及系统,以至少解决上述的现有无论何种现有形式的入侵检测系统单独都无法满足工业控制系统的特殊要求的问题。

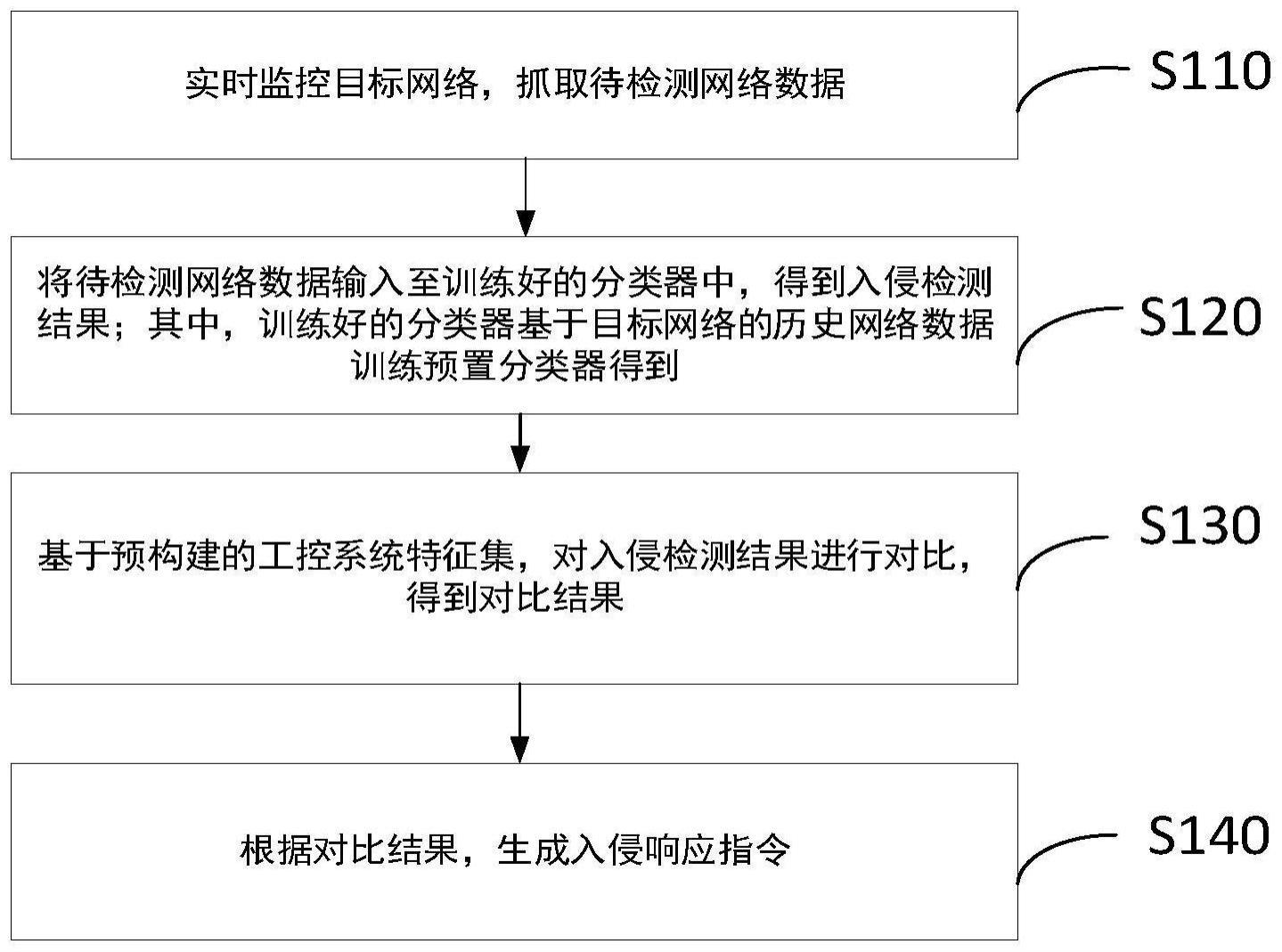

2、为了实现上述目的,本发明第一方面提供一种工控入侵检测方法,包括:

3、实时监控目标网络,抓取待检测网络数据;

4、将待检测网络数据输入至训练好的分类器中,得到入侵检测结果;其中,训练好的分类器基于目标网络的历史网络数据训练预置分类器得到;

5、基于预构建的工控系统特征集,对入侵检测结果进行对比,得到对比结果;

6、根据对比结果,生成入侵响应指令。

7、可选的,上述基于目标网络的历史网络数据训练预置分类器的过程如下:

8、a1:将历史网络数据划分为训练样本集和测试集,并为训练样本集中的每个训练样本赋予相同权重;

9、a2:利用带有权重的训练样本集进行分类器训练,得到基分类器;

10、a3:基于测试集,调整各个训练样本的权重,重复执行a2至a3直至满足预设迭代条件,得到多个基分类器和各个基分类器的权重系数;

11、a4:基于各个基分类器的权重系数,对所有基分类器进行组合。

12、可选的,上述基于测试集,调整各个训练样本的权重,包括:

13、利用测试集对基分类器进行测试,得到测试结果;

14、基于测试集和测试结果,得到错误率;

15、基于错误率,确定基分类器的权重系数;

16、根据基分类器的权重系数,调整各个训练样本的权重。

17、可选的,上述调整各个训练样本的权重,包括:

18、基于测试集和测试结果,确定错分样本;

19、按照预设调整步长,增加错分样本的权重。

20、可选的,上述基于各个基分类器的权重系数,对所有基分类器进行组合,包括:

21、基于各个基分类器的权重系数,采用线性加权方式对所有基分类器进行组合。

22、可选的,上述工控入侵检测方法还包括:

23、获取目标网络的正常运行数据;

24、根据正常运行数据,构建工控系统特征集。

25、可选的,上述工控入侵检测方法还包括:

26、对历史网络数据进行预处理。

27、可选的,上述对历史网络数据进行预处理,包括:

28、对历史网络数据进行降采样处理;

29、对降采样处理后的数据进行离散数据变换处理;

30、对离散数据变换处理后的数据进行归一化处理。

31、本发明第二方面提供一种工控入侵检测系统,包括:

32、数据抓取模块,用于实时监控目标网络,抓取待检测网络数据;

33、入侵检测模块,用于将待检测网络数据输入至训练好的分类器中,得到入侵检测结果;其中,训练好的分类器基于目标网络的历史网络数据训练预置分类器得到;

34、对比模块,用于基于预构建的工控系统特征集,对入侵检测结果进行对比,得到对比结果;

35、入侵响应模块,用于根据对比结果,生成入侵响应指令。

36、在本发明第三方面提供一种机器可读存储介质,该机器可读存储介质上存储有指令,该指令在被处理器执行时使得上述处理器被配置成执行上述的工控入侵检测方法。

37、在本发明第四方面提供一种电子设备,电子设备包括存储器、处理器以及存储在上述存储器中并可在上述处理器上运行的计算机程序,上述处理器执行上述计算机程序时实现上述的工控入侵检测方法。

38、通过上述技术方案,提供一种工控入侵检测方法及系统通过实时监控目标网络,从目标网络中抓取待检测网络数据,利用训练好的分类器对待检测网络数据进行分析,得到入侵检测结果。并通过预构建的工控系统特征集,对入侵检测结果进行评价对比,得到对比结果,通过对比结果能够反馈入侵检测结果是否是异常攻击行为。由于工控系统不同于传统信息系统,基本属于内网离线系统,以服务生产为主,其内部的设备交互规则(比如内部传输、主机ip、数据更新)比较固定,不像传统信息系统会频繁与外网交互,因此构建基于白名单机制的工控系统特征集更契合工控系统运行特点。该工控系统特征集的原理是默认不放行未知的流量,并对未知的行为进行单独审计,并将这类异常行为统一识别为入侵攻击,从而实现对已知攻击、未知攻击的统一检测。进而针对对比结果做出决策,生成入侵响应指令。从而契合工业生产环境的特点,在保证高实时、高吞吐、低时延的同时,实现了对工业控制系统进行高效准确地入侵检测和响应的目的,进而满足工业控制系统的特殊要求。

39、本发明实施方式的其它特征和优点将在随后的具体实施方式部分予以详细说明。

- 还没有人留言评论。精彩留言会获得点赞!