流量识别方法、装置和计算机设备与流程

本技术涉及通信,特别是涉及一种流量识别方法、装置和计算机设备。

背景技术:

1、随着互联网的普及,在网络中存在很多恶意攻击的流量,网络安全不得不引起业界重视。随着tls(transport layer security,传输层安全性协议)加密技术的普及,攻击者也经常使用tls实现攻击行为隐藏,躲避网络安全设备的检测,由此,也让网络安全面临着更加重大的挑战。

2、如何准确地对恶意加密流量的检测是业界一致要攻克的难题。

技术实现思路

1、基于此,有必要针对上述技术问题,提供一种有效的流量识别方法、装置、计算机设备、计算机可读存储介质和计算机程序产品。

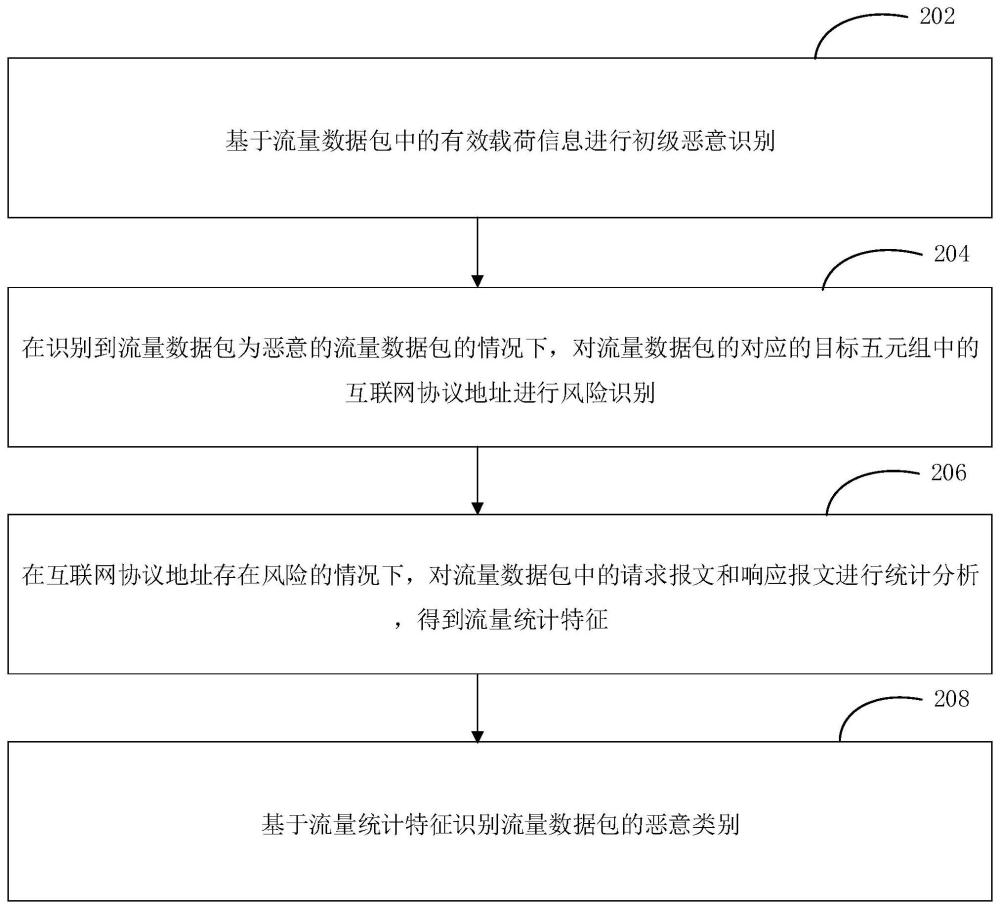

2、第一方面,本技术提供了一种流量识别方法,包括:

3、基于流量数据包中的有效载荷信息进行初级恶意识别;

4、在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;

5、在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;

6、基于所述流量统计特征识别所述流量数据包的恶意类别。

7、在其中一个实施例中,所述互联网协议地址为所述目标五元组中的源互联网协议地址或目的互联网协议地址中的至少一个;

8、所述对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别,包括:

9、根据所述互联网协议地址对应的威胁情报特征、时间特征或告警事件特征中的至少一种,确定所述互联网协议地址对应的第一特征;

10、根据所述第一特征对所述互联网协议地址进行风险识别。

11、在其中一个实施例中,所述方法还包括:

12、将所述互联网协议地址与威胁情报库中威胁情报进行匹配,确定所述互联网协议地址匹配命中的威胁情报的数量;

13、根据所述威胁情报的数量确定所述互联网协议地址对应的威胁情报特征。

14、在其中一个实施例中,所述方法还包括:

15、确定所述互联网协议地址对应的第一时间;

16、确定所述第一时间与第二时间之间的第一差值,以及确定所述第一时间与第三时间之间的第二差值;所述第二时间是高风险互联网协议地址的活跃时段的开始时间;所述第三时间是高风险互联网协议地址的活跃时段的结束时间;

17、对所述第一差值和所述第二差值取最小值,得到所述互联网协议地址对应的时间特征。

18、在其中一个实施例中,所述方法还包括:

19、将所述互联网协议地址与多个告警等级对应的历史告警事件对应的互联网协议地址分别进行匹配,确定每个告警等级所对应的告警事件命中数量;所述告警事件命中数量是所述互联网协议地址匹配命中的历史告警事件的数量;

20、根据多个告警等级分别对应的告警事件命中数量,确定所述互联网协议地址对应的告警事件特征。

21、在其中一个实施例中,所述流量统计特征包括报文双向速率特征、报文双向长度特征、报文双向时延特征或报文双向数量特征中的至少一种;

22、所述基于所述流量统计特征识别所述流量数据包的恶意类别,包括:

23、将报文双向速率特征、报文双向长度特征、报文双向时延特征或报文双向数量特征中的至少一种拼接,得到第二特征;

24、基于所述第二特征识别所述流量数据包的恶意类别。

25、在其中一个实施例中,所述报文双向速率特征用于表征所述流量数据包中请求报文的第一平均速率和响应报文的第二平均速率之间的速率差异;所述报文双向长度特征用于表征所述流量数据包中请求报文的第一平均长度和响应报文的第二平均长度之间的长度差异;所述报文双向时延特征用于表征所述流量数据包中同一报文对中请求报文与响应报文之间的平均时间间隔;所述报文双向数量特征用于表征所述流量数据包中请求报文的第一数量和响应报文的第二数量之间的数量差异。

26、在其中一个实施例中,所述基于流量数据包中的有效载荷信息进行初级恶意识别,包括:

27、将流量数据包中的有效载荷信息向量化,得到有效载荷向量;

28、将所述有效载荷向量输入至初级识别模型进行初级恶意识别;

29、所述基于所述流量统计特征识别所述流量数据包的恶意类别,包括:

30、将所述流量统计特征输入至进阶识别模型,以识别所述流量数据包的恶意类别。

31、第二方面,本技术还提供了一种流量识别装置,包括:

32、初级识别模块,用于基于流量数据包中的有效载荷信息进行初级恶意识别;

33、风险识别模块,用于在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;

34、类别确定模块,用于在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;基于所述流量统计特征识别所述流量数据包的恶意类别。

35、第三方面,本技术还提供了一种计算机设备,包括存储器和处理器,所述存储器存储有计算机程序,所述处理器执行所述计算机程序时实现以下步骤:

36、基于流量数据包中的有效载荷信息进行初级恶意识别;

37、在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;

38、在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;

39、基于所述流量统计特征识别所述流量数据包的恶意类别。

40、第四方面,本技术还提供了一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现以下步骤:

41、基于流量数据包中的有效载荷信息进行初级恶意识别;

42、在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;

43、在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;

44、基于所述流量统计特征识别所述流量数据包的恶意类别。

45、第五方面,本技术还提供了一种计算机程序产品,包括计算机程序,该计算机程序被处理器执行时实现以下步骤:

46、基于流量数据包中的有效载荷信息进行初级恶意识别;

47、在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;

48、在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;

49、基于所述流量统计特征识别所述流量数据包的恶意类别。

50、上述流量识别方法、装置、计算机设备、存储介质和计算机程序产品,基于流量数据包中的有效载荷信息进行初级恶意识别;在识别到所述流量数据包为恶意的流量数据包的情况下,对所述流量数据包对应的目标五元组中的互联网协议地址进行风险识别;在所述互联网协议地址存在风险的情况下,对所述流量数据包中的请求报文和响应报文进行统计分析,得到流量统计特征;基于所述流量统计特征识别所述流量数据包的恶意类别,能够更为准确地对恶意流量进行检测。

- 还没有人留言评论。精彩留言会获得点赞!