一种互联网恶意实体的检测方法与存储介质与流程

本发明涉及互联网恶意实体检测,特别涉及一种互联网恶意实体的检测方法与存储介质。

背景技术:

1、近几年互联网规模不断扩大,迅速涌入大量攻击者,攻击者不仅数量逐年增加,技术也不断升级,面临的威胁复杂度越来越高,互联网威胁(包括恶意软件、恶意url)情报产业快速发展。

2、恶意软件和恶意url实体为主要研究对象。传统的恶意实体检测多基于签名比对的方法,这种方法可扩展性差,只依赖于验证签名的合法性,缺乏对伪造签名等行为的判断,在效率和安全性上都表现较差。目前针对恶意实体的检测有监督的学习方法更为常见也更具有优势,通常有监督的学习方法将实体检测分为三步,数据收集与预处理、特征选择与提取、模型训练与检测。其中部分研究者针对不同的行为信息进行特征提取,还有围绕训练模型做方案改进与设计。在有监督学习方法中主要有两种,即静态检测和动态检测。静态检测基于静态信息的特征提取方法。其基本思路是,在实体运行之前,依赖未执行的代码或其他已知数据来分析的方法,通常不涉及时间概念,依据数据间的相关性针对整体数据信息进行分析考量,能够清晰地反应数据的整体情况。动态检测基于动态信息的特征提取方法。其主要针对基于时间数据的分析方法,更关注数据的变化趋势,以时间轴为基准发现数据潜在的规律或趋势。对于android恶意软件,已经提出一种方法考虑到实际情况下android恶意软件都部署在云端并为用户提供服务,提出一种方法来重新利用云中图像分类神经网络来检测android恶意软件。给定一个android应用程序,所提出的方法首先将其静态特征(权限、意图操作、api)嵌入到图像中,通过扰动嵌入特征的图像,将修改后的图像输入到云中图像分类器中,使用卷积神经网络实现分类任务。现有的恶意软件检测解决方案通常是侵入性的,因为它们通过对分析的应用程序执行逆向工程、反编译或反汇编来获取分类特征。对于恶意url的研究,已提出一种方法通过使用url语义分析作为中心思想,其特征涵盖url长度、主机名长度、点数、令牌计数和平均长度、最大令牌长度、安全令牌计数、ip地址、@符号、url深度、重定向、http协议、url缩短和url可执行文件等22个特征表示。使用随机森林、梯度提升、神经网络和支持向量机(svm)等作为分类器,最终比较出svm得到更好的检测效果。

3、上述方法都是围绕单一数据来解决互联网威胁,将互联网威胁映射为各种互联网相关实体(包括软件、url等)的恶意行为,将这些存在于互联网中带有特定行为的实体定义为互联网新型实体,而将威胁情报来源映射为恶意实体行为检测。单一数据来源的检测并不是最佳选择。不同实体的检测方法很重要,但是现阶段的检测都是针对单独种类实体进行检测,没有针对统一的实体进行检测的方法,对于多种恶意实体就需要有多种不同的检测器来进行检测,存在大量的冗余情况。

4、可见,各类实体检测器需要快速适应多来源的威胁,传统的单一威胁来源检测装置难以满足恶意实体检测的需求。因此,面对多源多样的威胁来源,如何构建集成的威胁检测装置是当前面临的重要问题。

技术实现思路

1、本发明所要解决的技术问题是:提供一种互联网恶意实体的检测方法与存储介质,实现恶意实体的集成检测。

2、为了解决上述技术问题,本发明采用的技术方案为:

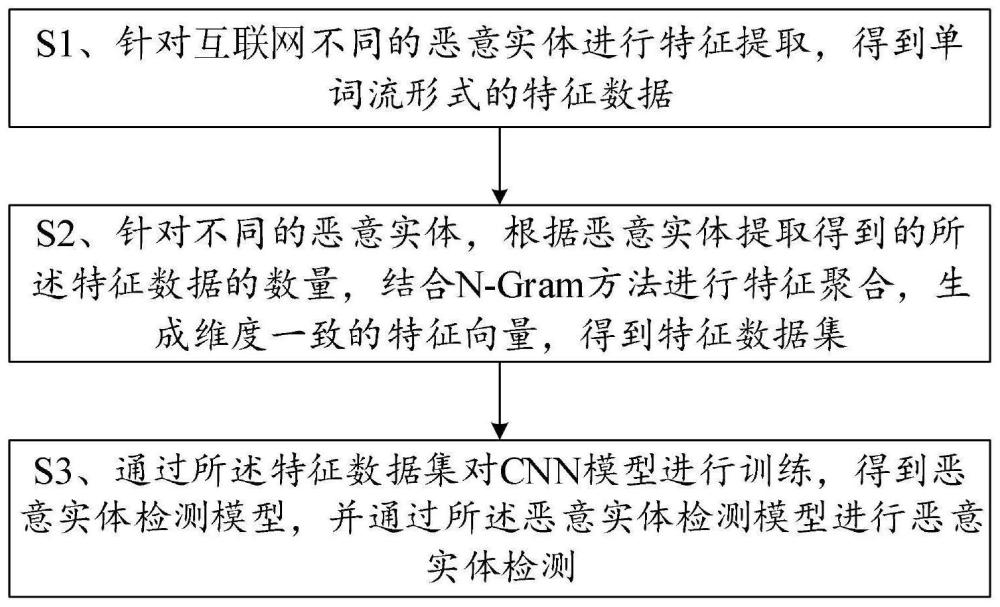

3、一种互联网恶意实体的检测方法,包括步骤:

4、s1、针对互联网不同的恶意实体进行特征提取,得到单词流形式的特征数据;

5、s2、针对不同的恶意实体,根据恶意实体提取得到的所述特征数据的数量,结合n-gram方法进行特征聚合,生成维度一致的特征向量,得到特征数据集;

6、s3、通过所述特征数据集对cnn模型进行训练,得到恶意实体检测模型,并通过所述恶意实体检测模型进行恶意实体检测。

7、为了解决上述技术问题,本发明采用的另一种技术方案为:

8、一种存储介质,其上存储有计算机程序,所述计算机程序被执行时实现以上所述的一种互联网恶意实体的检测方法中的步骤。

9、本发明的有益效果在于:本发明的一种互联网恶意实体的检测方法与存储介质,通过对不同恶意实体的进行特征提取,基于提取得到的特征数据的数量结合n-gram方法进行特征聚合,使不同恶意实体的特征向量表现形式一致,通过不同恶意实体但同一表征的训练数据对cnn模型进行训练,使其可同时检测不同的恶意实体,实现恶意实体的集成检测,减少了冗余。

技术特征:

1.一种互联网恶意实体的检测方法,其特征在于,包括步骤:

2.根据权利要求1所述的一种互联网恶意实体的检测方法,其特征在于,所述恶意实体包括url和android软件。

3.根据权利要求2所述的一种互联网恶意实体的检测方法,其特征在于,步骤s1中针对url的特征提取包括步骤:

4.根据权利要求2所述的一种互联网恶意实体的检测方法,其特征在于,步骤s1中针对android软件的特征提取包括步骤:

5.根据权利要求4所述的一种互联网恶意实体的检测方法,其特征在于,步骤s1还包括步骤:

6.根据权利要求1所述的一种互联网恶意实体的检测方法,其特征在于,步骤s2包括步骤:

7.根据权利要求6所述的一种互联网恶意实体的检测方法,其特征在于,步骤s22中具体是通过卡方检验对n-gram序列进行重要性排序:

8.根据权利要求6所述的一种互联网恶意实体的检测方法,其特征在于,步骤s23具体为:

9.根据权利要求1所述的一种互联网恶意实体的检测方法,其特征在于,所述cnn模型采用最大池化的方法作为池化层,卷积池化部分计算过程表示为公式:

10.一种存储介质,其上存储有计算机程序,其特征在于,所述计算机程序被执行时实现以上权利要求1-9任一所述的一种互联网恶意实体的检测方法中的步骤。

技术总结

本发明公开了一种互联网恶意实体的检测方法,针对不同的恶意实体进行特征提取,得到单词流形式的特征数据;针对不同的恶意实体,根据恶意实体提取得到的所述特征数据的数量,结合N‑Gram方法进行特征聚合,生成维度一致的特征向量,得到特征数据集;通过所述特征数据集对CNN模型进行训练,得到恶意实体检测模型,并通过所述恶意实体检测模型进行恶意实体检测;通过对不同恶意实体的进行特征提取,基于提取得到的特征数据的数量结合N‑Gram方法进行特征聚合,使不同恶意实体的特征向量表现形式一致,通过不同恶意实体但同一表征的训练数据对CNN模型进行训练,使其可同时检测不同的恶意实体,实现恶意实体的集成检测,减少了冗余。

技术研发人员:廖声扬,连宇瀚,张坤三,彭炜文,邹维福,成冰洁,林智航,林楠,陈根根,林小煌

受保护的技术使用者:国网福建省电力有限公司泉州供电公司

技术研发日:

技术公布日:2024/4/17

- 还没有人留言评论。精彩留言会获得点赞!