基于攻击面及信息熵的网络风险评估方法与流程

本发明属于网络风险评估领域,涉及一种基于攻击面及信息熵的网络风险评估方法。

背景技术:

1、随着信息技术的飞速发展,互联网已经深入融合进当今社会的各行各业,极大的提升了电力、交通、金融、能源等传统领域的生产力。与此同时,木马病毒、软件漏洞、协议缺陷、信息泄露等诸多安全隐患也暴露了互联网的脆弱性,而广泛联通的网络使得威胁得以快速传播,进一步加强了威胁的严重性。合理且高效的度量网络风险是应对网络威胁的首要步骤。

2、当前,较为常用的网络攻击模型描述方法为攻击树和攻击图方法,其通过模拟不同网络节点的因果依赖关系,研究复杂的多步攻击行为。攻击树具有直观性、可视化等特点,能够较好的用图形化语言描述网络攻击行为,但由于树状模型存在扩展性不强的缺陷,因此在描述复杂的网络攻击行为或apt攻击时效果不佳,同时,复杂网络系统建模时的复杂度和工作量在很大程度上制约攻击树方法的使用。但扩展性不强,因此在描述复杂网络攻击时效果不佳。攻击图方法需收集有关网络拓扑、漏洞、网络配置和网络连接等信息,利用上述信息生成可视化攻击图。根据图的定义和安全分析要求,对图进行数学描述,以便对节点、边和攻击路径进行定量分析,为各种攻击图的应用提供依据。缺点在于计算代价大,且不确定性较强,在大规模网络攻击行为的评估上效果不佳。

3、在风险评估模型选择上,当前主流的方法是使用基于随机模型的风险评估方法,以及基于威胁驱动的风险评估方法。基于随机模型的风险评估方法使用隐马尔可夫模型,以状态转移序列和与状态对应的观测序列而这描述网络系统随机行为与实体关联性,在未知指标计算与多指标组合量化方面有明显优势。未来状态仅同当前状态相关,与之前的状态无关。针对木马、漏洞攻击、渗透行为的报警序列和目标网络状态变化情况序列使用该方法,可以描述网络面临风险程度及网络整体安全状况。近年来,研究人员在模型中引入时间特征,描述在时间变换过程中,攻击者与网络状态相互的影响情况,对系统的安全性进行定量评估。同时,随机模型还利用博弈论进行威胁建模,对随机状态、模糊过程使用安全指标进行描述,对指标属性或影响因素进行处理,将相关性较低因素排除。基于随机模型的风险评估方法的主要缺陷在于,隐马尔可夫链存在的不确定性度量问题,在实际系统状态难以确定的情况下,加之存在固有的观测误差,使得该方法在面临复杂网络时误差较大。

4、基于威胁驱动的风险评估方法是将攻击者针对目标网络展开的一系列有序攻击行为作为研究素材,进而对目标网络进行风险评估的一种方法。这类方法大多采用图形化与形式化建模相结合,展现网络中组件、节点的相互关系。其中一种主流的方法是构建威胁树,用元组表示威胁模型,识别可能的供给策略、路径,分析原子攻击的能力及评估某个威胁可能给网络带来的影响,最后利用形式化测试算法为各节点计算供给成本、技术难度、识别难度属性,综合计算攻击目标网络成功的概率。这种方法的缺陷在于适用于有大量预操作的情况。另一种主流的方法是构建攻击链模型,以攻击者为中心,对网络攻击行为进行建模,将完整的攻击过程分割为多个步骤。一般包含:目标侦察、武器化、交付、漏洞利用、安装、命令和控制、行动。分析者可针对各阶段定制相应的威胁检测策略和防护反制手段。这种方法,没有涉及系统方面,与本身的架构属性无关,单纯刻画攻击过程,忽略了不同网络架构对攻击行为的差异性,缺乏对系统的量化手段。最后一种是构建攻击图,表现攻击者利用网络协议、架构、软件等漏洞的方式,描述在特定网络下攻击者违反安全策略的细节,反映网络的脆弱性。通过对攻击中网络状态赋予概率值,量化攻击者可能造成的潜在破坏程度。在攻击图生成过程,可将漏洞扫描器与主机连接,将在线扫描得到的漏洞作为输入信息,提升攻击图生成效率。该方法的缺陷在于需要有全面精准的漏洞库,且仅对基于漏洞的攻击方式有防护效力,对于通过策略绕过,或使用0-day漏洞进行攻击的手段,则无能为力。总的来说,基于威胁驱动的风险评估方法侧重于描述威胁的结构性,不能精确刻画威胁行为特点,且针对不同网络架构、系统特征的泛化效果较差。

技术实现思路

1、有鉴于此,本发明的目的在于提供一种基于攻击面及信息熵的网络风险评估方法。

2、为达到上述目的,本发明提供如下技术方案:

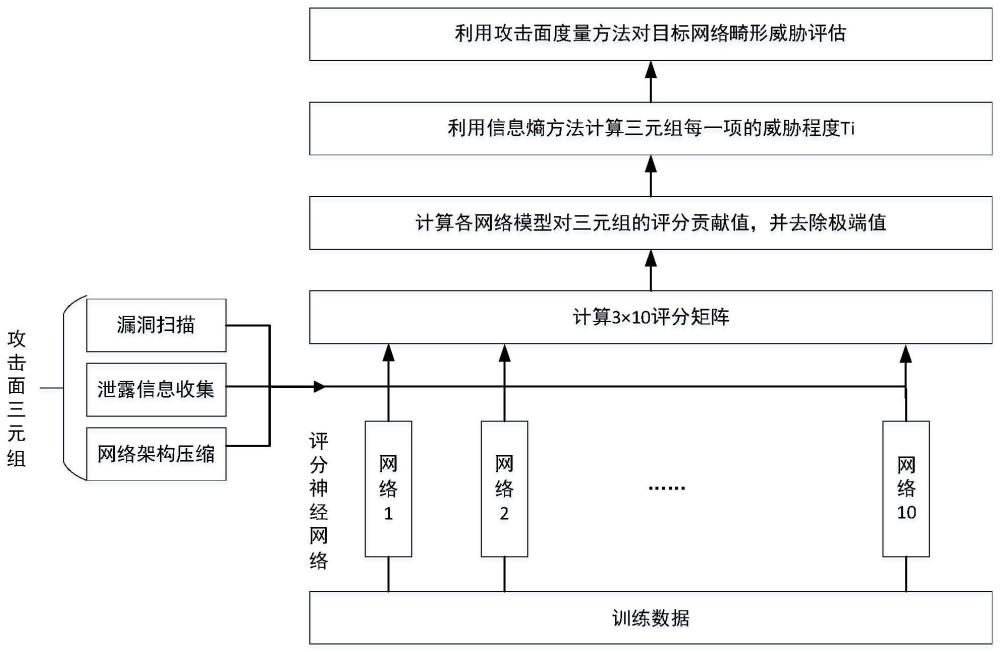

3、一种基于攻击面及信息熵的网络风险评估方法,包括以下步骤:

4、s1:将攻击面定义为一个三元组<v,i,n>,其中v是漏洞,i是信息泄露,n是网络架构;

5、s2:利用漏洞扫描工具自动化收集目标网络内部存在的漏洞信息;利用资产探测工具对涉及目标网络的泄露信息进行收集;利用图神经网络提取目标网络的特征,进行高维度的网络拓扑压缩;

6、s3:将预训练数据进行分组,同时构建不同结构和层深的神经网络,利用不同组别的数据对网络进行训练,分别得到多个针对漏洞信息、泄露信息、网络架构进行评分的神经网络;

7、s4:针对攻击面三元组进行综合评价,利用训练得到的评分神经网络对目标网络的漏洞信息、信息泄露情况、网络架构涉及进行安全评分,得到评分矩阵;

8、s5:针对评分矩阵进行神经网络贡献度评估;

9、s6:通过设置阈值,消除低贡献神经网络的结果,避免极端值对于结果评估的影响;

10、s7:利用信息熵方法,对攻击面中各元组的威胁程度进行评估,得到归一化威胁权值;

11、s8:得到针对目标网络的安全度量值,以及攻击面各部对于威胁的影响权重,辅助运维人员进行整改。

12、进一步,步骤s1中,所述漏洞v包括目标网络中硬件设备、软件应用、协议规范中存在的漏洞信息;所述信息泄露i为目标网络中泄露的敏感信息,包括开源代码、人员信息、邮箱信息、硬件或软件资产信息;所述网络架构n包括隔离区安防设置情况、路由器连接情况、内网出网架构设计、vpn通道构建信息。

13、进一步,步骤s3中,具体包括以下步骤:

14、s31:自行搭建不同系统版本的虚拟机,其上运行当前市面上的主流应用,并采用gns3等软件使其相互联通,模拟各类网络环境;

15、s32:利用步骤s2的方法提取模拟网络中的攻击面三元组,同时利用专家经验评估各三元组中项的威胁评分(v’,i’,n’),将各三元组与其对应的三元组威胁评分视作一个组,所有自行搭建环境得到的组记为训练数据a;从互联网公开的网络靶场中,提取多样化的模拟环境,利用步骤s2的方法提取得到训练数据b;

16、s33:将训练数据a和训练数据b混合,并按照交叉验证法的方式划分为训练集和测试集;

17、s34:设置多个神经网络功能层,包括卷积层、lstm层、transformer层、去噪自编码层、归一化层;合理组合不同功能层,并设置不同深度的神经网络,作为评分神经网络;

18、s35:为漏洞v、信息泄露i、网络架构n分别设置n个评分神经网络,利用训练数据对这些网络进行训练。

19、进一步,所述步骤s4中,具体包括:利用训练得到的评分神经网络对步骤s2中得到的三元组信息进行评分,得到3×n的评分矩阵其中e11……e1n分别为针对漏洞信息的评分网络a11,a12,…,a1n对目标网络漏洞信息的评分,e21……e2n为针对泄露信息的评分网络a21,a22,…,a2n对泄露信息评分,e31……e3n分别为针对网络架构的评分网络a31,a32,…,a3n对网络架构的评分。

20、进一步,步骤s5中,使用信息熵度量不同神经网络评分的相对权值:令神经网络j的相对重要性为由熵的极值得到hj≤lb n,对hj进行归一化处理:

21、

22、其中0≤θj≤1,θj越大,表明模型j对该项的评分贡献越小,反之越大;使用1-θj表示贡献度,对贡献度进行归一化处理得到各模型的贡献度权值:

23、

24、ej大则说明模型相对重要且贡献大。

25、进一步,步骤s6中具体包括:根据实际情况,对模型贡献度设置最大和最小阈值,删除小于最小阈值和大于最大阈值的模型评估值,仅保留对三元组威胁评估维持在一个相对稳定范围内的模型赋值。

26、进一步,步骤s7中所述威胁程度用信息熵表示为:

27、

28、计算得到的熵值越小,表明模型一致认为该项威胁程度越大,则在安全改进过程中按照熵值,由小到大进行改进,在运维过程中优先处理熵值小的攻击面的安全问题,避免后期演变为不安全资源;

29、归一化处理攻击面的威胁权值,得到:

30、

31、其中0≤ti≤1,ti表明攻击面i相对威胁程度大小。

32、进一步,步骤s8中,目标网络安全度量值为三元组(∑i∈vsi(v),∑i∈isi(c),∑i∈nsi(n)),其中si(dim)=ci(dim)×ti(dim)是攻击面的维度dim中资源i的度量值,1≤i≤3,dim=v,c,n,ci(dim)是基于manadhata提出的攻击面度量方法对网络实施分析后得到的维度dim所包含的具体资源数量值;ti(dim)是维度dim中资源i的威胁权值;通过此度量三元组值反映目标网络各维度的安全度量值结果;同时,ti(dim)也反映出攻击面各维度下不同项的不同威胁程度,如果ti(dim)大且ci(dim)大于0则说明此攻击面项的威胁程度高。

33、本发明的有益效果在于:(1)使用攻击面作为攻击模型对网络风险进行描述,攻击面定义为攻击者能够进入系统并对目标网络造成损害的方法集合,反映了目标网络本身被破坏的潜在可能性以及攻击者针对目标网络实施行动的难度系数。相比于攻击树和攻击图,攻击面更容易准确的量化,且不会因攻击行为及网络复杂度的提高,而指数级的提升预测模型,计算资源占用小,且确定性较强,使用的前提是预先对攻击路径、网络资产等信息进行全面的收集,依托高质量的数据信息,攻击面模型可以高效的描述威胁情况。

34、(2)使用信息熵模型作为风险评估模型,结合神经网络对攻击面各要素进行拟合评分,提升了预测的精准度以及针对不同网络架构、软件版本的鲁棒性。单纯的利用攻击面进行网络模型评估,无法量化构成攻击面的各资源要素在网络风险中的占比。为了度量具体构成攻击面的各资源的安全量化值,以针对性的对目标网络进行改进加固,需要引入信息熵,给出更为详细的指标信息。

35、概括来说,本方法使用攻击面对网络整体安全状况进行评分,同时利用信息熵方法对构成攻击面的各项资源造成安全事件发生的概率进行度量,从而计算各项攻击面资源的威胁程度,辅助运维人员高效加固网络设施。该方法以更少的计算资源,实现针对目标网络确定性更高、泛化性更强的风险评估。

36、本发明的其他优点、目标和特征在某种程度上将在随后的说明书中进行阐述,并且在某种程度上,基于对下文的考察研究对本领域技术人员而言将是显而易见的,或者可以从本发明的实践中得到教导。本发明的目标和其他优点可以通过下面的说明书来实现和获得。

- 还没有人留言评论。精彩留言会获得点赞!