访问行为的异常检测方法、装置、电子设备及存储介质与流程

所属的技术人员能够理解,本公开的各个方面可以实现为系统、方法或程序产品。因此,本公开的各个方面可以具体实现为以下形式,即:完全的硬件实施方式、完全的软件实施方式(包括固件、微代码等),或硬件和软件方面结合的实施方式,这里可以统称为“电路”、“模块”或“系统”。下面参照图7来描述根据本公开的这种实施方式的电子设备700。图7显示的电子设备700仅仅是一个示例,不应对本公开实施例的功能和使用范围带来任何限制。如图7所示,电子设备700以通用计算设备的形式表现。电子设备700的组件可以包括但不限于:上述至少一个处理单元710、上述至少一个存储单元720、连接不同系统组件(包括存储单元720和处理单元710)的总线730。其中,所述存储单元存储有程序代码,所述程序代码可以被所述处理单元710执行,使得所述处理单元710执行本说明书上述“示例性方法”部分中描述的根据本公开各种示例性实施方式的步骤。例如,所述处理单元710可以执行上述方法实施例的如下步骤:获取待检测互联网协议ip地址的访问行为数据;从待检测ip地址的访问行为数据中,提取待检测ip地址的行为特征信息;判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配;其中,异常ip地址为已被预先确定存在异常访问行为的ip地址;若匹配,则确定待检测ip地址的访问行为异常。存储单元720可以包括易失性存储单元形式的可读介质,例如随机存取存储单元(ram)7201和/或高速缓存存储单元7202,还可以进一步包括只读存储单元(rom)7203。存储单元720还可以包括具有一组(至少一个)程序模块7205的程序/实用工具7204,这样的程序模块7205包括但不限于:操作系统、一个或者多个应用程序、其它程序模块以及程序数据,这些示例中的每一个或某种组合中可能包括网络环境的实现。总线730可以为表示几类总线结构中的一种或多种,包括存储单元总线或者存储单元控制器、外围总线、图形加速端口、处理单元或者使用多种总线结构中的任意总线结构的局域总线。电子设备700也可以与一个或多个外部设备740(例如键盘、指向设备、蓝牙设备等)通信,还可与一个或者多个使得用户能与该电子设备700交互的设备通信,和/或与使得该电子设备700能与一个或多个其它计算设备进行通信的任何设备(例如路由器、调制解调器等等)通信。这种通信可以通过输入/输出(i/o)接口750进行。并且,电子设备700还可以通过网络适配器760与一个或者多个网络(例如局域网(lan),广域网(wan)和/或公共网络,例如因特网)通信。如图所示,网络适配器760通过总线730与电子设备700的其它模块通信。应当明白,尽管图中未示出,可以结合电子设备700使用其它硬件和/或软件模块,包括但不限于:微代码、设备驱动器、冗余处理单元、外部磁盘驱动阵列、raid系统、磁带驱动器以及数据备份存储系统等。通过以上的实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是cd-rom,u盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、终端装置、或者网络设备等)执行根据本公开实施方式的方法。特别地,根据本公开的实施例,上文参考流程图描述的过程可以被实现为计算机程序产品,该计算机程序产品包括:计算机程序,所述计算机程序被处理器执行时实现上述访问行为的异常检测方法。在本公开的示例性实施例中,还提供了一种计算机可读存储介质,该计算机可读存储介质可以是可读信号介质或者可读存储介质。该计算机可读存储介质上存储有能够实现本公开上述方法的程序产品。在一些可能的实施方式中,本公开的各个方面还可以实现为一种程序产品的形式,其包括程序代码,当所述程序产品在终端设备上运行时,所述程序代码用于使所述终端设备执行本说明书上述“示例性方法”部分中描述的根据本公开各种示例性实施方式的步骤。本公开中的计算机可读存储介质的更具体的例子可以包括但不限于:具有一个或多个导线的电连接、便携式计算机磁盘、硬盘、随机访问存储器(ram)、只读存储器(rom)、可擦式可编程只读存储器(eprom或闪存)、光纤、便携式紧凑磁盘只读存储器(cd-rom)、光存储器件、磁存储器件、或者上述的任意合适的组合。在本公开中,计算机可读存储介质可以包括在基带中或者作为载波一部分传播的数据信号,其中承载了可读程序代码。这种传播的数据信号可以采用多种形式,包括但不限于电磁信号、光信号或上述的任意合适的组合。可读信号介质还可以是可读存储介质以外的任何可读介质,该可读介质可以发送、传播或者传输用于由指令执行系统、装置或者器件使用或者与其结合使用的程序。可选地,计算机可读存储介质上包含的程序代码可以用任何适当的介质传输,包括但不限于无线、有线、光缆、rf等等,或者上述的任意合适的组合。在具体实施时,可以以一种或多种程序设计语言的任意组合来编写用于执行本公开操作的程序代码,所述程序设计语言包括面向对象的程序设计语言—诸如java、c++等,还包括常规的过程式程序设计语言—诸如“c”语言或类似的程序设计语言。程序代码可以完全地在用户计算设备上执行、部分地在用户设备上执行、作为一个独立的软件包执行、部分在用户计算设备上部分在远程计算设备上执行、或者完全在远程计算设备或服务器上执行。在涉及远程计算设备的情形中,远程计算设备可以通过任意种类的网络,包括局域网(lan)或广域网(wan),连接到用户计算设备,或者,可以连接到外部计算设备(例如利用因特网服务提供商来通过因特网连接)。应当注意,尽管在上文详细描述中提及了用于动作执行的设备的若干模块或者单元,但是这种划分并非强制性的。实际上,根据本公开的实施方式,上文描述的两个或更多模块或者单元的特征和功能可以在一个模块或者单元中具体化。反之,上文描述的一个模块或者单元的特征和功能可以进一步划分为由多个模块或者单元来具体化。此外,尽管在附图中以特定顺序描述了本公开中方法的各个步骤,但是,这并非要求或者暗示必须按照该特定顺序来执行这些步骤,或是必须执行全部所示的步骤才能实现期望的结果。附加的或备选的,可以省略某些步骤,将多个步骤合并为一个步骤执行,以及/或者将一个步骤分解为多个步骤执行等。通过以上实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是cd-rom,u盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、移动终端、或者网络设备等)执行根据本公开实施方式的方法。本领域技术人员在考虑说明书及实践这里公开的发明后,将容易想到本公开的其它实施方案。本公开旨在涵盖本公开的任何变型、用途或者适应性变化,这些变型、用途或者适应性变化遵循本公开的一般性原理并包括本公开未公开的本中的公知常识或惯用技术手段。说明书和实施例仅被视为示例性的,本公开的真正范围和精神由所附的权利要求指出。

背景技术:

1、爬虫技术是一种通过编写程序,模拟人类在浏览器中访问网页的行为,自动访问互联网上的网页,并提取网页中数据的技术。爬虫会占用后台、网络等资源,从而导致后台处理速度降低,使得正常用户的访问受到影响。

2、为避免爬虫这种异常访问行为对资源的占用,相关技术中提供了一种方法,根据大流量的访问攻击,判断出存在爬虫行为之后,封掉对应的互联网协议ip地址,将该ip地址加入黑名单,从而避免该ip地址的访问继续占用资源。但是,如果该ip地址通过代理ip、分布式爬虫等方式更换ip地址,相关技术中的方法无法识别。

3、需要说明的是,在上述背景技术部分公开的信息仅用于加强对本公开的背景的理解,因此可以包括不构成对本领域普通技术人员已知的现有技术的信息。

技术实现思路

1、本公开提供一种访问行为的异常检测方法、装置、电子设备及存储介质,至少在一定程度上克服相关技术中无法识别更换ip地址之后的异常访问行为的问题。

2、本公开的其他特性和优点将通过下面的详细描述变得显然,或部分地通过本公开的实践而习得。

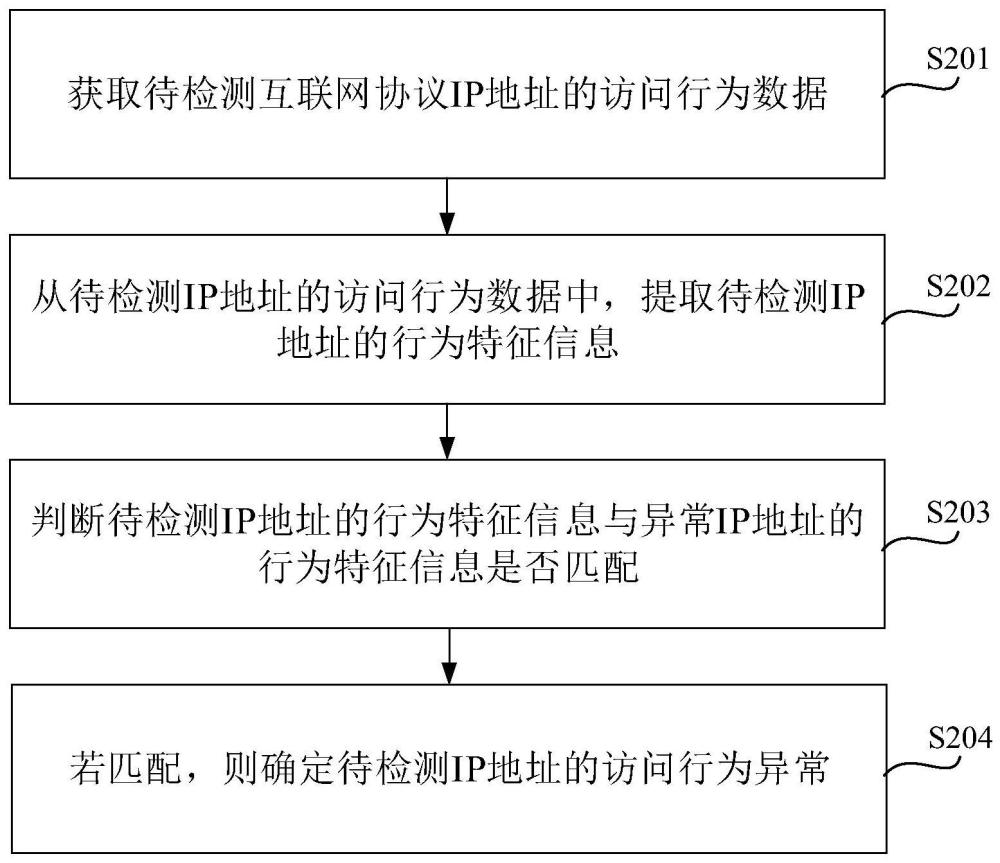

3、根据本公开的一个方面,提供了一种访问行为的异常检测方法,包括:获取待检测互联网协议ip地址的访问行为数据;从待检测ip地址的访问行为数据中,提取待检测ip地址的行为特征信息;判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配;其中,异常ip地址为已被预先确定存在异常访问行为的ip地址;若匹配,则确定待检测ip地址的访问行为异常。

4、在一些实施例中,判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配,包括:将待检测ip地址的行为特征信息,输入至异常ip地址的行为特征模型;其中,异常ip地址的行为特征模型是根据异常ip地址的行为特征信息生成的数学模型;判断待检测ip地址的行为特征信息是否符合行为特征模型的数学分布规律;若待检测ip地址的行为特征信息符合行为特征模型的数学分布规律,则待检测ip地址的行为特征信息与异常ip地址的行为特征信息匹配。

5、在一些实施例中,在判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配之前,该方法还包括:从异常ip地址的访问行为数据中,提取异常ip地址的行为特征信息;根据异常ip地址的行为特征信息建立数学模型,得到行为特征模型。

6、在一些实施例中,数学模型为线性回归模型。

7、在一些实施例中,访问行为数据包括:待检测ip地址发出多个访问请求的访问时刻;行为特征信息包括:访问时刻特征数据和/或相邻两次访问请求的时间间隔特征数据。

8、在一些实施例中,访问行为数据包括:待检测ip地址发出多个访问请求的预设参数;行为特征信息包括:预设参数的变动特征数据。

9、在一些实施例中,预设参数包括:访问路径变量参数。

10、在一些实施例中,判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配,包括:在异常ip地址行为数据库中,将待检测ip地址的行为特征信息分别与多个异常ip地址的行为特征信息相匹配;其中,异常ip地址行为数据库中存储有多个异常ip地址的行为特征信息。

11、在一些实施例中,获取待检测互联网协议ip地址的访问行为数据,包括:获取访问目标数据接口的多个ip地址的访问行为数据;其中,每个ip地址的访问行为数据中包括:多个访问请求的访问路径;在每个ip地址的多个访问请求中,监测是否存在访问路径相同的访问请求;若监测到存在访问路径相同的访问请求,则确定对应的ip地址为待检测ip地址。

12、根据本公开的另一个方面,还提供了一种访问行为的异常检测装置,包括:获取模块,用于获取待检测互联网协议ip地址的访问行为数据;提取模块,用于从待检测ip地址的访问行为数据中,提取待检测ip地址的行为特征信息;判断模块,用于判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配;其中,异常ip地址为已被预先确定存在异常访问行为的ip地址;确定模块,用于若匹配,则确定待检测ip地址的访问行为异常。

13、在一些实施例中,判断模块还用于:将待检测ip地址的行为特征信息,输入至异常ip地址的行为特征模型;其中,异常ip地址的行为特征模型是根据异常ip地址的行为特征信息生成的数学模型;判断待检测ip地址的行为特征信息是否符合行为特征模型的数学分布规律;若待检测ip地址的行为特征信息符合行为特征模型的数学分布规律,则待检测ip地址的行为特征信息与异常ip地址的行为特征信息匹配。

14、在一些实施例中,该装置还包括:提取模块和建模模块,提取模块用于在判断待检测ip地址的行为特征信息与异常ip地址的行为特征信息是否匹配之前,从异常ip地址的访问行为数据中,提取异常ip地址的行为特征信息;建模模块用于根据异常ip地址的行为特征信息建立数学模型,得到行为特征模型。

15、在一些实施例中,数学模型为线性回归模型。

16、在一些实施例中,访问行为数据包括:待检测ip地址发出多个访问请求的访问时刻;行为特征信息包括:访问时刻特征数据和/或相邻两次访问请求的时间间隔特征数据。

17、在一些实施例中,访问行为数据包括:待检测ip地址发出多个访问请求的预设参数;行为特征信息包括:预设参数的变动特征数据。

18、在一些实施例中,预设参数包括:访问路径变量参数。

19、在一些实施例中,判断模块还用于:在异常ip地址行为数据库中,将待检测ip地址的行为特征信息分别与多个异常ip地址的行为特征信息相匹配;其中,异常ip地址行为数据库中存储有多个异常ip地址的行为特征信息。

20、在一些实施例中,获取模块还用于:获取访问目标数据接口的多个ip地址的访问行为数据;其中,每个ip地址的访问行为数据中包括:多个访问请求的访问路径;在每个ip地址的多个访问请求中,监测是否存在访问路径相同的访问请求;若监测到存在访问路径相同的访问请求,则确定对应的ip地址为待检测ip地址。

21、根据本公开的另一个方面,还提供了一种电子设备,该电子设备包括:处理器;以及存储器,用于存储处理器的可执行指令;其中,处理器配置为经由执行可执行指令来执行上述任意实施例的访问行为的异常检测方法。

22、根据本公开的另一个方面,还提供了一种计算机可读存储介质,其上存储有计算机程序,计算机程序被处理器执行时实现上述任意实施例的访问行为的异常检测方法。

23、根据本公开的另一个方面,还提供了一种计算机程序产品,包括计算机程序,计算机程序被处理器执行时实现上述任意实施例的访问行为的异常检测方法。

24、本公开的实施例中提供的访问行为的异常检测方法、装置、电子设备及存储介质,通过将待检测ip地址的行为特征信息,与已被预先确定为存在异常访问行为的ip地址的行为特征信息进行匹配,能够基于访问行为的行为特征信息检测访问行为是否异常,从而能够根据行为特征信息识别出更换ip地址的异常访问行为,提高了检测出异常访问行为的准确率。

25、应当理解的是,以上的一般描述和后文的细节描述仅是示例性和解释性的,并不能限制本公开。

- 还没有人留言评论。精彩留言会获得点赞!