面向工业物联网的入侵追踪检测和拦截清除方法和系统与流程

本发明涉及物联网的领域,尤其涉及面向工业物联网的入侵追踪检测和拦截清除方法和系统。

背景技术:

1、工业物联网内部包含多个设备终端,每个设备终端在工作过程中会与其他设备终端进行数据交互。若其中一个设备终端被病毒数据入侵,会使得病毒数据在工业物联网内部扩散传播,导致所有设备终端都存在被病毒数据感染入侵的风险,增加工业物联网的运行安全性。为了对工业物联网进行全局化的入侵检测,通常会对工业物联网内部所有设备终端进行周期性的检测,但是上述检测方式的周期较长,无法及时拦截病毒数据在工业物联网内部的扩散传播,降低对工业物联网的入侵检测时效性和主动性,不能全面准确地检测和拦截病毒入侵攻击。

技术实现思路

1、本发明的目的在于提供面向工业物联网的入侵追踪检测和拦截清除方法和系统,其对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息,以此对工业物联网内部进行全局化排查,确定可能受到攻击入侵的所有异常设备终端;再对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端,确定工业物联网内部的攻击源头;还基于处于被劫持状态的设备终端在工业物联网内部的位置信息,对处于被劫持状态的设备终端进行隔离处理,当完成攻击数据拦截与清除处理后,恢复处于被劫持状态的设备终端在工业物联网内部的工作状态,提高工业物联网的入侵检测时效性和主动性,全面准确地检测和拦截入侵攻击。

2、本发明是通过以下技术方案实现:

3、面向工业物联网的入侵追踪检测和拦截清除方法,包括:

4、基于工业物联网下属设备终端的工作日志,判断所述设备终端是否发生非法入侵事件;对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息;

5、基于所述攻击数据流传输状态信息,对所述工业物联网内部进行排查处理,确定所述工业物联网内部可能受到攻击入侵的所有异常设备终端;

6、基于发生非法入侵事件的设备终端和所有异常设备终端各自的运行状态,对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端;

7、基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行隔离处理;对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的工作状态。

8、可选地,基于工业物联网下属设备终端的工作日志,判断所述设备终端是否发生非法入侵事件;对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息,包括:

9、对工业物联网下属设备终端的工作日志进行分析,得到设备终端的防火墙拦截历史记录;基于所述防火墙拦截历史记录,判断所述设备终端的防火墙是否发生非法入侵拦截失败情况;若是,则判断所述设备终端发生非法入侵事件;若否,则判断所述设备终端未发生非法入侵事件;

10、基于发生非法入侵事件的设备终端的防火墙未成功拦截的攻击数据的数据特征码,在所述发生非法入侵事件的设备终端进行攻击数据流识别处理,得到所述发生非法入侵事件的设备终端向外传输攻击数据流的网络路径信息,以此作为所述攻击数据流传输状态信息。

11、可选地,基于所述攻击数据流传输状态信息,对所述工业物联网内部进行排查处理,确定所述工业物联网内部可能受到攻击入侵的所有异常设备终端,包括:

12、基于所述网络路径信息,确定所述工业物联网内部对所述攻击数据流进行中转传输的所有网关的地址信息;基于所述地址信息,确定与对所述攻击数据流进行中转传输的所有网关连接的所有设备终端,以此作为所述工业物联网内部可能受到攻击入侵的所有异常设备终端。

13、可选地,基于发生非法入侵事件的设备终端和所有异常设备终端各自的运行状态,对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端,包括:

14、基于发生非法入侵事件的设备终端和所有异常设备终端各自的对外数据发送状态信息,判断发送非法入侵事件的设备终端和所有异常设备终端是否周期性对外发送具有所述数据特征码的数据流;若是,则将相应设备终端确定为处于被劫持状态的设备终端,若否,则不将相应设备终端确定为处于被劫持状态的设备终端。

15、可选地,基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行隔离处理;对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的工作状态,包括:

16、基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行单向隔离处理,从而中断所述处于被劫持状态的设备终端的上行数据通道;

17、对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的上行和下行通信状态。

18、可选地,对所述处于被劫持状态的设备终端进行单向隔离处理时,计算所述处于被劫持状态的设备终端的设备终端指纹信息,对整个设备终端指纹进行隔离,包括:

19、步骤s1,设某个已经单向隔离处理的被劫持状态的设备终端的设备唯一id为w,其相关参数信息组成的字符串为s,其网络相关信息组成的字符串为i,则该设备终端的指纹信息为:

20、z=concat(w,s,i) (1)

21、在上述公式(1)中,z为该设备终端的指纹信息,oncat(w,s,i)表示将w,s,i拼成一个字符串;

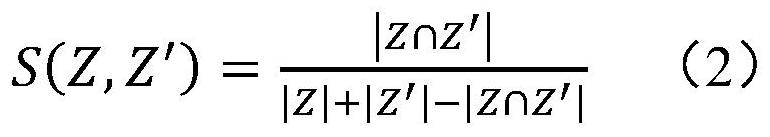

22、步骤s2,设当前某个进入系统的设备终端的指纹信息为z′,则其与上述被单向隔离处理的被劫持状态的设备终端的指纹信息z的相似度为:

23、

24、在上述公式(2)中,s(z,z′)为当前该进入系统的设备终端的指纹信息为z′上述被单向隔离处理的被劫持状态的设备终端的指纹信息z的相似度;

25、步骤s3,利用下面公式(3),根据上述步骤s1和s2的计算结果,计算该进入系统的设备终端是否与上述被单向隔离处理的被劫持状态的设备终端为同一设备的概率,

26、

27、在上述公式(3)中,p(z,z′)为该进入系统的设备终端是否与上述被单向隔离处理的被劫持状态的设备终端为同一设备的概率,当其值大于0.9时表明该进入系统的设备终端与上述被单向隔离处理的被劫持状态的设备终端为同一设备,需要拦截;当其值小于等于0.9时,表明该进入系统的设备终端与上述被单向隔离处理的被劫持状态的设备终端不是同一设备。

28、面向工业物联网的入侵追踪检测和拦截清除系统,包括:

29、非法入侵识别模块,用于基于工业物联网下属设备终端的工作日志,判断所述设备终端是否发生非法入侵事件;

30、攻击数据流识别模块,用于对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息;

31、入侵追踪识别模块,用于基于所述攻击数据流传输状态信息,对所述工业物联网内部进行排查处理,确定所述工业物联网内部可能受到攻击入侵的所有异常设备终端;

32、终端排查处理模块,用于基于发生非法入侵事件的设备终端和所有异常设备终端各自的运行状态,对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端;

33、终端隔离处理模块,用于基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行隔离处理;

34、攻击数据拦截与恢复模块,用于对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的工作状态。

35、可选地,所述非法入侵识别模块用于基于工业物联网下属设备终端的工作日志,判断所述设备终端是否发生非法入侵事件,包括:

36、对工业物联网下属设备终端的工作日志进行分析,得到设备终端的防火墙拦截历史记录;基于所述防火墙拦截历史记录,判断所述设备终端的防火墙是否发生非法入侵拦截失败情况;若是,则判断所述设备终端发生非法入侵事件;若否,则判断所述设备终端未发生非法入侵事件;

37、所述攻击数据流识别模块用于对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息,包括:

38、基于发生非法入侵事件的设备终端的防火墙未成功拦截的攻击数据的数据特征码,在所述发生非法入侵事件的设备终端进行攻击数据流识别处理,得到所述发生非法入侵事件的设备终端向外传输攻击数据流的网络路径信息,以此作为所述攻击数据流传输状态信息。

39、可选地,所述入侵追踪识别模块用于基于所述攻击数据流传输状态信息,对所述工业物联网内部进行排查处理,确定所述工业物联网内部可能受到攻击入侵的所有异常设备终端,包括:

40、基于所述网络路径信息,确定所述工业物联网内部对所述攻击数据流进行中转传输的所有网关的地址信息;基于所述地址信息,确定与对所述攻击数据流进行中转传输的所有网关连接的所有设备终端,以此作为所述工业物联网内部可能受到攻击入侵的所有异常设备终端。

41、可选地,所述终端排查处理模块用于基于发生非法入侵事件的设备终端和所有异常设备终端各自的运行状态,对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端,包括:

42、基于发生非法入侵事件的设备终端和所有异常设备终端各自的对外数据发送状态信息,判断发送非法入侵事件的设备终端和所有异常设备终端是否周期性对外发送具有所述数据特征码的数据流;若是,则将相应设备终端确定为处于被劫持状态的设备终端,若否,则不将相应设备终端确定为处于被劫持状态的设备终端。

43、可选地,所述终端隔离处理模块用于基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行隔离处理,包括:

44、基于所述处于被劫持状态的设备终端在所述工业物联网内部的位置信息,对所述处于被劫持状态的设备终端进行单向隔离处理,从而中断所述处于被劫持状态的设备终端的上行数据通道;

45、所述攻击数据拦截与恢复模块用于对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的工作状态,包括:

46、对所述处于被劫持状态的设备终端进行攻击数据拦截与清除处理后,恢复所述处于被劫持状态的设备终端在所述工业物联网内部的上行和下行通信状态。

47、与现有技术相比,本发明具有如下有益效果:

48、本技术提供的面向工业物联网的入侵追踪检测和拦截清除方法和系统对发生非法入侵事件的设备终端进行攻击数据流识别处理,得到发生非法入侵事件的设备终端的攻击数据流传输状态信息,以此对工业物联网内部进行全局化排查,确定可能受到攻击入侵的所有异常设备终端;再对发送非法入侵事件的设备终端和所有异常设备终端进行排查处理,从中识别处于被劫持状态的设备终端,确定工业物联网内部的攻击源头;还基于处于被劫持状态的设备终端在工业物联网内部的位置信息,对处于被劫持状态的设备终端进行隔离处理,当完成攻击数据拦截与清除处理后,恢复处于被劫持状态的设备终端在工业物联网内部的工作状态,提高工业物联网的入侵检测时效性和主动性,全面准确地检测和拦截入侵攻击。

- 还没有人留言评论。精彩留言会获得点赞!