一种工控流量审计方法、装置、存储介质及设备与流程

本技术涉及网络安全,具体而言,涉及一种工控流量审计方法、装置、存储介质及设备。

背景技术:

1、工控流量审计设备是专门针对工业控制网络的信息安全审计设备,目前,市场上的此类设备大多数采用传统流量检测方式,即根据域名、url(uniform resource locator,统一资源定位器)、dns(domain name system,域名系统)等来检测流量是否存在异常。然而,如果存在非传统的网络攻击,或者类似于用户误操作、用户违规操作、非法操作等操作异常,此类设备无法进行相应的检测与预警,因而无法保证工业控制网络中的信息安全。

技术实现思路

1、本技术的目的在于提供一种工控流量审计方法、装置、存储介质及设备,旨在解决相关技术中针对工业控制网络的流量审计方式存在的无法对操作异常和非传统的网络攻击进行检测与预警,因而无法保证工业控制网络中的信息安全的问题。

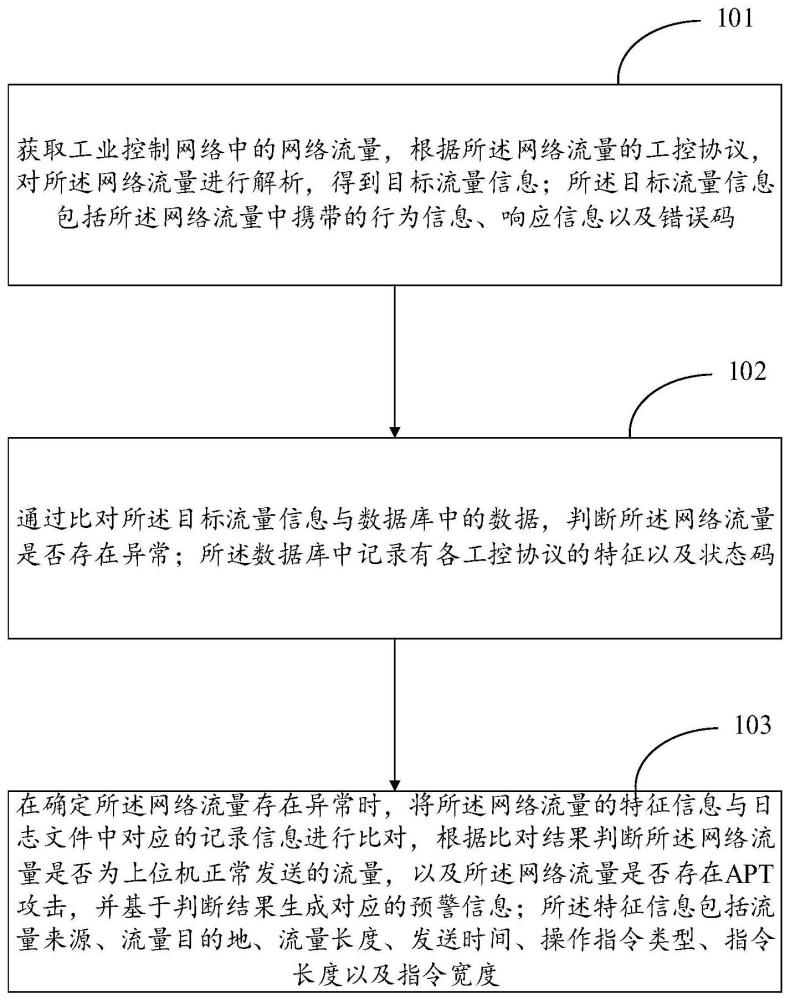

2、第一方面,本技术提供的一种工控流量审计方法,包括:获取工业控制网络中的网络流量,根据所述网络流量的工控协议,对所述网络流量进行解析,得到目标流量信息;所述目标流量信息包括所述网络流量中携带的行为信息、响应信息以及错误码;通过比对所述目标流量信息与数据库中的数据,判断所述网络流量是否存在异常;所述数据库中记录有各工控协议的特征以及状态码;在确定所述网络流量存在异常时,将所述网络流量的特征信息与日志文件中对应的记录信息进行比对,根据比对结果判断所述网络流量是否为上位机正常发送的流量,以及所述网络流量是否存在apt攻击,并基于判断结果生成对应的预警信息;所述特征信息包括流量来源、流量目的地、流量长度、发送时间、操作指令类型、指令长度以及指令宽度。

3、在上述实现过程中,对工业控制网络中的网络流量进行工控协议的解析,获取其上所携带的行为信息、响应信息以及错误码,将获取到的信息与数据库中存储的各协议的特征以及状态码等数据进行比对,判断该网络流量是否存在异常,在确定存在异常时,通过日志比对查看该异常流量的发送方、接收方、流量长度、发送时间以及生产动作的细节等信息,进而判断出该异常流量是否为上位机正常发送的流量以及是否存在apt攻击,以此生成相应的预警信息。如此,通过日志比对,实现操作异常和非传统的网络攻击的检测与预警,从而有效保证工业控制网络中的信息安全。

4、进一步地,在一些实施例中,所述方法应用于工控流量审计系统,所述工控流量审计系统包括主机和从机,所述主机接入所述工业控制网络中的上位机,所述从机旁路部署于所述工业控制网络中的下位机通信端口的镜像端口上。

5、在上述实现过程中,提供本技术方法的一种系统部署方式,即系统采用分布式部署,主机接入上位机,从机旁路部署于下位机通信端口的镜像端口上,这样,可以提升部署方式的灵活性。

6、进一步地,在一些实施例中,所述根据所述网络流量的工控协议,对所述网络流量进行解析,得到目标流量信息,包括:根据所述网络流量的工控协议,对所述网络流量的数据包进行解包,得到数据报文;根据所述工控协议对应的目标字段,从所述数据报文中解析出表示所述网络流量的操作与响应的内容与结果的信息,基于解析结果得到目标流量信息。

7、在上述实现过程中,在捕获到网络流量包后,根据其工控协议对其进行解包,完成解包后,再根据该工控协议中表示请求命令或回复命令的字段,获取该网络流量包的操作与响应的内容与结果,从而得到目标流量信息,为后续的检测提供依据。

8、进一步地,在一些实施例中,所述将所述网络流量的特征信息与日志文件中对应的记录信息进行比对,根据比对结果判断所述网络流量是否为上位机正常发送的流量,包括:将所述网络流量的操作指令类型与接收到所述网络流量前后的第一预设时间内的日志文件进行比对,判断是否存在相同操作指令;若判断结果为否,判断所述网络流量不为上位机正常发送的流量。

9、在上述实现过程中,提供一种检测异常流量是否存在命令篡改的具体方式。

10、进一步地,在一些实施例中,所述网络流量是否存在apt攻击基于以下方式判断:将所述网络流量的特征信息与日志文件中对应的记录信息进行逐一比对,根据比对结果确定异常特征;检测接收到所述网络流量后的第二预设时间内的所有流量中出现所述异常特征的频率;所述第二预设时间大于所述第一预设时间;根据检测到的频率确定所述网络流量是否存在apt攻击。

11、在上述实现过程中,提供一种检测异常流量是否存在apt攻击的具体方式。

12、进一步地,在一些实施例中,所述基于判断结果生成对应的预警信息,包括:若判断得所述网络流量不为上位机正常发送的流量,生成第一预警信息;所述第一预警信息指示所述上位机的命令遭到篡改;若判断得所述网络流量存在apt攻击,生成第二预警信息;所述第二预警信息指示所述工业控制网络遭到apt攻击;若判断得所述网络流量为上位机正常发送的流量,且所述网络流量不存在apt攻击,生成第三预警信息;所述第三预警信息指示所述上位机的命令出现误操作。

13、在上述实现过程中,根据不同的判断结果生成不同的预警信息,使得技术支持人员可以根据预警信息采用相应的维护措施,从而快速、有效地修复异常,保障工控设备的正常运行。

14、进一步地,在一些实施例中,所述方法还包括:若所述工控协议为广播协议,根据接收到所述网络流量的从机确定目标设备集合,将生成的预警信息发送至所述目标设备集合;所述目标设备集合是由受所述网络流量影响的下位机组成的。

15、在上述实现过程中,针对工控协议为广播协议的情况,生成范围告警,根据接收到报文的从机评估广播的范围,从而可以评估收到异常报文影响的设备的范围,警告可能出现的范围异常,这样,实现对广播协议进行针对性检测与预警,扩大预警范围。

16、第二方面,本技术提供的一种工控流量审计装置,包括:协议解析模块,用于获取工业控制网络中的网络流量,根据所述网络流量的工控协议,对所述网络流量进行解析,得到目标流量信息;所述目标流量信息包括所述网络流量中携带的行为信息、响应信息以及错误码;异常判断模块,用于通过比对所述目标流量信息与数据库中的数据,判断所述网络流量是否存在异常;所述数据库中记录有各工控协议的特征以及状态码;日志比对模块,用于在确定所述网络流量存在异常时,将所述网络流量的特征信息与日志文件中对应的记录信息进行比对,根据比对结果判断所述网络流量是否为上位机正常发送的流量,以及所述网络流量是否存在apt攻击,并基于判断结果生成对应的预警信息;所述特征信息包括流量来源、流量目的地、流量长度、发送时间、操作指令类型、指令长度以及指令宽度。

17、第三方面,本技术提供的一种电子设备,包括:存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现如第一方面任一项所述的方法的步骤。

18、第四方面,本技术提供的一种计算机可读存储介质,所述计算机可读存储介质上存储有指令,当所述指令在计算机上运行时,使得所述计算机执行如第一方面任一项所述的方法。

19、第五方面,本技术提供的一种计算机程序产品,所述计算机程序产品在计算机上运行时,使得计算机执行如第一方面任一项所述的方法。

20、本技术公开的其他特征和优点将在随后的说明书中阐述,或者,部分特征和优点可以从说明书推知或毫无疑义地确定,或者通过实施本技术公开的上述技术即可得知。

21、为使本技术的上述目的、特征和优点能更明显易懂,下文特举较佳实施例,并配合所附附图,作详细说明如下。

- 还没有人留言评论。精彩留言会获得点赞!