一种基于NFV的动态虚拟化网络安全管理方法以及系统与流程

本技术涉及到网络安全领域,特别是涉及到一种基于nfv的动态虚拟化网络安全管理方法以及系统。

背景技术:

1、虚拟化网络安全是指在虚拟化环境中,确保网络通信的安全性和数据完整性的一系列措施和技术,随着网络技术的快速发展,网络安全问题日益凸显,网络攻击手段也日益翻新。传统的网络安全管理方法难以满足日益增长的安全需求,同时网络安全管理也需要作出相应的调整和优化。

2、现有的网络安全管理技术在面对复杂多变的网络攻击时,往往缺乏对异常流量的深度解析和识别,导致无法及时发现和阻止潜在的网络攻击;同时,现有的网络流量管理方式也缺乏对不同网络切片的有效管理,无法针对特定的网络切片提供定制化的异常流量检测和响应策略,难以对网络流量的精细化控制。因此,现有技术存在缺陷,需要改进。

技术实现思路

1、为了解决现有技术中的一个或者几个问题,本技术的主要目的为提供一种基于nfv的动态虚拟化网络安全管理方法及系统。

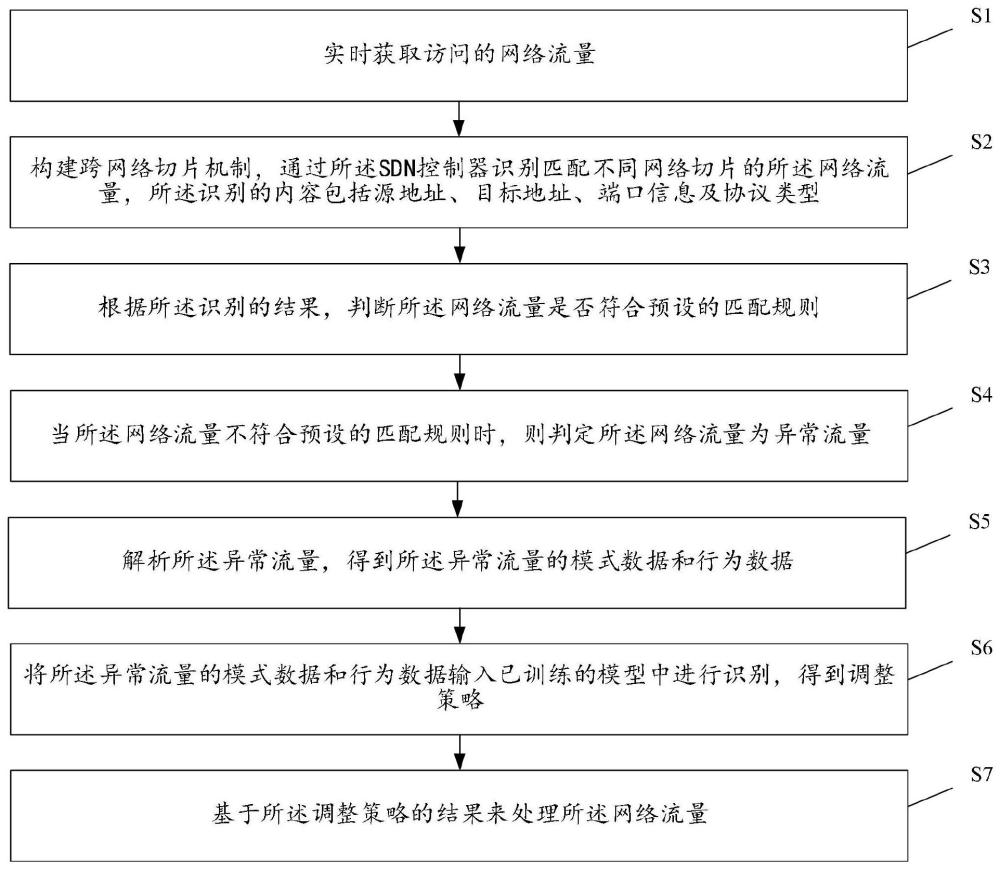

2、为了实现上述发明目的,本技术提出一种基于nfv的动态虚拟化网络安全管理方法,所述方法包括:

3、实时获取访问的网络流量;

4、构建跨网络切片机制,通过所述sdn控制器识别匹配不同网络切片的所述网络流量,所述识别的内容包括源地址、目标地址、端口信息及协议类型;

5、根据所述识别的结果,判断所述网络流量是否符合预设的匹配规则;

6、当所述网络流量不符合预设的匹配规则时,则判定所述网络流量为异常流量;

7、解析所述异常流量,得到所述异常流量的模式数据和行为数据;

8、将所述异常流量的模式数据和行为数据输入已训练的模型中进行识别,得到调整策略;

9、基于所述调整策略的结果来处理所述网络流量。

10、进一步地,所述根据所述识别的结果,判断所述网络流量是符合预设的匹配规则,包括:

11、加载所述预设的匹配规则,所述预设的匹配规则包括允许访问的ip地址、端口范围、协议类型;

12、判断所述源地址是否在允许访问的所述ip地址范围内;

13、判断所述目标地址是否在允许访问的所述ip地址范围内;

14、判断所述端口信息是否在允许的所述端口范围内;

15、判断所述协议类型是否符合协议类型;

16、根据所述判断的结果,当所述网络流量全部符合预设的匹配规则时,则判定所述网络流量为正常流量。

17、进一步地,所述构建跨网络切片机制,通过所述sdn控制器识别匹配不同网络切片的所述网络流量,所述识别的内容包括源地址、目标地址、端口信息及协议类型,包括:

18、设置网络切片的属性策略,将大于预设的流量阈值的网络流量分配至第一网络切片;

19、根据网络流量的定位,将预设的定位信息的网络流量分配至第二网络切片;

20、根据用户认证信息来识别网络流量的用户身份,将预设用户身份范围内的网络流量分配至第三网络切片;

21、当所述网络流量同时满足多个条件时,按照根据优先级确定所述网络流量的所属切片,所述第一网络切片为第一优先级,所述第二网络切片为第二优先级,所述第三网络切片为第三优先级;

22、配置所述sdn控制器的识别属性,通过所述sdn控制器识别网络流量,并根据流量特征进行分类;

23、设置网络生成器,对所述网络生成器设定流量参数;

24、将每个类别的所述网络流量输入筛选器中,通过所述筛选器筛选出网络流量的源地址、目标地址、端口信息及协议类型;

25、判断所述网络流量的源地址、目标地址、端口信息及协议类型是否与设定的所述流量参数一致;

26、若所述网络流量的源地址、目标地址、端口信息及协议类型与设定的所述流量参数一致,则输出得到所述源地址、目标地址、端口信息及协议类型。

27、进一步地,所述将所述异常流量的模式数据和行为数据输入已训练的模型中进行识别,得到调整策略,包括:

28、将所述异常流量的模式数据和行为数据进行数据预处理;

29、将已预处理完成的所述模式数据和行为数据输入已训练的神经网络模型中进行识别,得到调整策略,所述调整策略包括报警策略、限流策略、阻断策略。

30、进一步地,所述方法还包括:

31、收集异常流量数据;

32、将所述异常流量数据进行预处理,所述预处理包括数据清洗、去除重复、格式转换;

33、将已预处理的异常流量数据进行提取出特征集,所述特征集包括流量速率、连接数、报文长度、报文序列、协议类型;

34、根据时间戳信息,将所述异常流量数据划分为不同的时间窗口;

35、基于每个所述时间窗口,计算异常流量的统计指标,所述统计指标包括均值、标准差、偏度、峰度;

36、将所述特征集和所述统计指标进行组合,得到特征向量;

37、将所述特征向量输入深度学习模型中生成异常流量的趋势分布表。

38、进一步地,所述报警策略包括异常流量的报警指令,用于接收报警指令向用户端发出报警信息;所述限流策略包括异常流量的限流指令,用于接收限流指令对异常流量进行限流;所述阻断策略包括异常流量的阻断指令,用于接收阻断指令对异常流量进行阻断。

39、进一步地,所述方法还包括:

40、当所述网络流量不符合预设的匹配规则时,则判定所述网络流量为异常流量;

41、对所述异常流量进行关联分析,挖掘所述异常流量的网络安全威胁信息;

42、根据所述关联分析结果,调整所述预设的匹配规则。

43、本技术实施例还提供一种基于nfv的动态虚拟化网络安全管理系统,包括:

44、获取模块,用于实时获取访问的网络流量;

45、第一识别模块,用于构建跨网络切片机制,通过所述sdn控制器识别匹配不同网络切片的所述网络流量,所述识别的内容包括源地址、目标地址、端口信息及协议类型;

46、判断模块,用于根据所述识别的结果,判断所述网络流量是否符合预设的匹配规则;

47、判定模块,用于当所述网络流量不符合预设的匹配规则时,则判定所述网络流量为异常流量;

48、解析模块,用于解析所述异常流量,得到所述异常流量的模式数据和行为数据;

49、第二识别模块,用于将所述异常流量的模式数据和行为数据输入已训练的模型中进行识别,得到调整策略;

50、处理模块,用于基于所述调整策略的结果来处理所述网络流量。

51、本技术还提供一种计算机设备,包括存储器和处理器,所述存储器存储有计算机程序,所述处理器执行所述计算机程序时实现上述任一项所述方法的步骤。

52、本技术还提供一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现上述任一项所述的方法的步骤。

53、本技术实施例的基于nfv的动态虚拟化网络安全管理方法以及系统,通过实时获取和分析网络流量的流量信息,将网络切片与nfv和sdn结合,为网络管理提供更多的灵活性和智能化的管理能力,可对网络实行更精细化的管理,根据不同切片的流量信息快速识别异常流量并采取相应的调整策略,通过设置匹配规则,通过判断网络流量的源地址、目标地址、端口信息及协议类型是否符合匹配规则的允许范围内。当检测到网络流量不符合预设的匹配规则时,则可判断出该网络流量为异常流量,根据异常流量识别异常流量模式和行为检测可能表明网络遭受攻击或异常情况的流量。将异常流量的模式数据和行为数据输入已训练的模型中,通过模型识别出模式数据和行为数据的应对的策略,sdn控制器可以自动执行策略。由上分析可知,本技术实施例通过实时获取和分析网络流量,基于不同网络切片,对不同网络切片采取不同的安全策略,能够根据流量的特定属性来定制安全措施,实现对网络实行更精细化的管理,从而提高安全管理的效率和效果。

- 还没有人留言评论。精彩留言会获得点赞!