一种主机网络安全隔离有效性检测方法、系统及装置与流程

本发明涉及网络安全,更具体的说是涉及一种主机网络安全隔离有效性检测方法、系统及装置。

背景技术:

1、网络安全管理工作中,为保证不同业务服务器及终端的安全性,一般通过技术手段设置多个不同的隔离网络来保证不同业务之间互相隔离、无法联通,使每个隔离网络具备独立的ip网段,形成逻辑隔离内网。但也有部分业务需求要求有主机需要同时接入两个或多个隔离网络,例如同时接入业务网和管理网、同时接入业务内网和互联网等等。接入多个隔离网络首先对网络安全隔离管理产生了一定挑战,如何有效快速对主机的网络安全隔离有效性进行验证至关重要。

2、现有的网络安全隔离有效性检测方法主要采用以下三种方式:

3、1.人工检查:需要验证人员实际登录主机进行操作验证,通过人工手动对不同隔离网络进行连通性测试来实现安全隔离是否有效;或者人工手动通过网卡配置查看,查看网卡数量、网络信息,主要通过windows系统提供的命令行工具实现,如“ipconfig”、“netsh”命令,列出所有网卡的配置信息、ip地址等,查看是否存在非隔离网络的配置信息。

4、2.脚本检测:需要验证人员实际登录主机进行操作验证,需要手动执行或者预先设置脚本执行条件,需要事先编写poershell等类型脚本代码,脚本代码中包含对不同隔离网络进行连通性测试的代码,或者利用windows系统自身的wmi管理接口,通过代码编程方式获取系统信息,从中提取网卡信息、ip地址等,查看是否存在非隔离网络的配置信息。

5、3.第三方软件获取:需要主机提前安装运维插件、安全管理插件、桌面管控软件等第三方软件,通过其内置功能可以获取网卡信息、ip地址等信息,并发起对不同隔离网络的连通性检测。

6、可见,虽然现有技术均能通过一定技术方法实现目标主机的网络安全隔离有效性检测,但均需提前接触到目标主机,通过现场、提前放置脚本或者提前安装第三方软件获取;还需要进行相关系统配置操作,人工操作对操作人员技术要求较高,费时费力容易出错;第三方软件还需投入相关费用,成本较高。作为网络管理、安全管理的技术手段,严重增加管理负担。

技术实现思路

1、针对以上问题,本发明的目的在于提供一种主机网络安全隔离有效性检测方法、系统及装置,利用rpc协议获取主机所有网卡信息、获得主机是否存在非所属网络的ip地址,从而实现远程的安全隔离有效性检测。

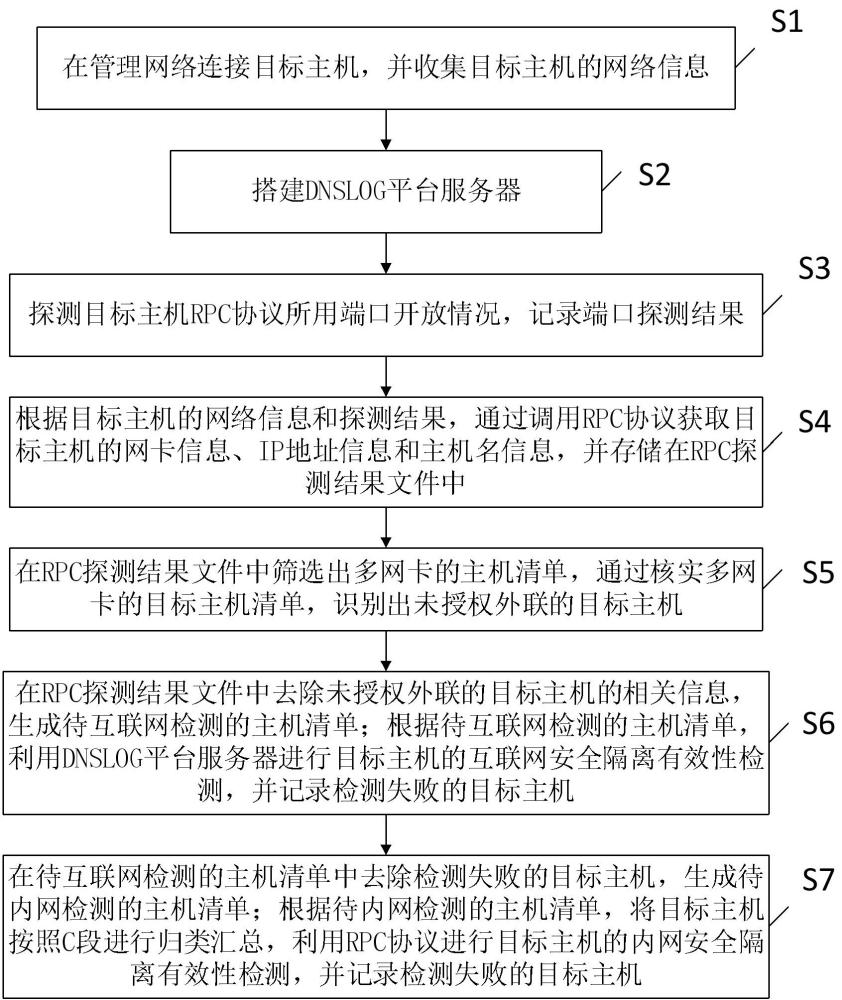

2、本发明为实现上述目的,通过以下技术方案实现:一种主机网络安全隔离有效性检测方法,包括如下步骤:

3、s1:在管理网络连接目标主机,并收集目标主机的网络信息;

4、s2:搭建dnslog平台服务器;

5、s3:探测目标主机rpc协议所用端口开放情况,记录端口探测结果;

6、s4:根据目标主机的网络信息和探测结果,通过调用rpc协议获取目标主机的网卡信息、ip地址信息和主机名信息,并存储在rpc探测结果文件中;

7、s5:在rpc探测结果文件中筛选出多网卡的主机清单,通过核实多网卡的目标主机清单,识别出未授权外联的目标主机;

8、s6:在rpc探测结果文件中去除未授权外联的目标主机的相关信息,生成待互联网检测的主机清单;根据待互联网检测的主机清单,利用dnslog平台服务器进行目标主机的互联网安全隔离有效性检测,并记录检测失败的目标主机;

9、s7:在待互联网检测的主机清单中去除检测失败的目标主机,生成待内网检测的主机清单;根据待内网检测的主机清单,将目标主机按照c段进行归类汇总,利用rpc协议进行目标主机的内网安全隔离有效性检测,并记录检测失败的目标主机。

10、进一步,步骤s1包括:

11、在管理网络与所有的目标主机建立连接;

12、收集目标主机所属网段的所有网关地址,并存储到网关地址清单中;

13、收集目标主机的ip地址或ip地址网段,并存储到待检测地址清单中。

14、进一步,步骤s2包括:

15、在企业内部互联网服务器区域或者dmz区域搭建dnslog平台服务器,并设置dnslog域名指向该服务器。

16、进一步,步骤s3包括:

17、根据待检测地址清单,对目标主机的135端口和445端口进行探测,并将探测结果记录在端口探测结果文件中。

18、进一步,步骤s4包括:

19、根据探测结果调用dcerpc协议对目标主机的135端口进行信息获取,调用smb协议对目标主机的445端口进行信息获取;

20、信息获取成功后,提取出目标主机的网卡信息、ip地址信息和主机名信息,并存储在rpc探测结果文件中。

21、进一步,步骤s5包括:

22、对rpc探测结果文件进行分析,筛选出其中网卡或ip地址的数量大于等于2个的目标主机,记录到多网卡的主机清单中;

23、利用企业资产登记清单核实多网卡的主机清单,若记录在多网卡的主机清单的目标主机在企业资产登记清单中记录为单网卡主机,则该目标主机为未授权外联的目标主机;

24、将所有未授权外联的目标主机信息记录到第一隔离失效主机清单中。

25、进一步,步骤s6包括:

26、根据第一隔离失效主机清单,在rpc探测结果文件中删除相应的目标主机信息,生成待互联网检测的主机清单;

27、获取待互联网检测的主机清单中的目标主机的认证用户名及认证口令;

28、根据目标主机的认证用户名及认证口令,利用135端口发起dcerpc协议或445端口发起smb协议进行用户名口令认证;

29、认证成功后向dnslog平台服务器发起dns请求;

30、通过分析dnslog平台服务器的日志记录,识别出互联网安全隔离失效的目标主机,并记录在第二隔离失效主机清单中。

31、进一步,步骤s7包括:

32、根据第二隔离失效主机清单,在待互联网检测的主机清单中删除相应的目标主机信息,生成待内网检测的主机清单;

33、将待内网检测的主机清单中记录的目标主机按照c段进行归类汇总,利用rpc协议向网关地址清单中记录的网关地址发起ping请求,记录ping请求结果;

34、筛选出ping成功的结果,并形成目标主机和网关关系映射;

35、分析该关系映射,将关系映射中不允许连通的ip地址和目标网关筛选出来,根据筛选结果将相应的目标主机信息存储到第三隔离失效主机清单中;

36、将第一隔离失效主机清单、第二隔离失效主机清单和第三隔离失效主机清单进行汇总,生成网络安全隔离失效主机汇总清单。

37、相应的,本发明还公开了一种主机网络安全隔离有效性检测系统,包括:

38、准备模块,用于在管理网络连接目标主机,并收集目标主机的网络信息;

39、服务器搭建模块,用于搭建dnslog平台服务器;

40、端口探测模块,用于探测目标主机rpc协议所用端口开放情况,记录端口探测结果;

41、主机信息获取模块,用于根据目标主机的网络信息和探测结果,通过调用rpc协议获取目标主机的网卡信息、ip地址信息和主机名信息,并存储在rpc探测结果文件中;

42、授权识别模块,用于在rpc探测结果文件中筛选出多网卡的主机清单,通过核实多网卡的目标主机清单,识别出未授权外联的目标主机;

43、互联网隔离检测模块,用于在rpc探测结果文件中去除未授权外联的目标主机的相关信息,生成待互联网检测的主机清单;根据待互联网检测的主机清单,利用dnslog平台服务器进行目标主机的互联网安全隔离有效性检测,并记录检测失败的目标主机;

44、内网隔离检测模块,用于在待互联网检测的主机清单中去除检测失败的目标主机,生成待内网检测的主机清单;根据待内网检测的主机清单,将目标主机按照c段进行归类汇总,利用rpc协议进行目标主机的内网安全隔离有效性检测,并记录检测失败的目标主机。

45、相应的,本发明公开了一种主机网络安全隔离有效性检测装置,包括:

46、存储器,用于存储主机网络安全隔离有效性检测程序;

47、处理器,用于执行所述主机网络安全隔离有效性检测程序时实现如上文任一项所述主机网络安全隔离有效性检测方法的步骤。

48、对比现有技术,本发明有益效果在于:

49、1、本发明采用了较为简化、节省成本的检测方式。采用windows原生支持的rpc协议作为检测基础原理,使得windows主机原生支持,无需安装任何插件软件,实现原理较为简便。基于rpc协议的检测方法可以进行远程调用,而不用事先接触主机进行任何配置安装操作,节省人工成本。基于rpc协议的检测方法可以同时批量进行检测,极大缩短检测时间,节省时间成本;还可避免因检测时间过长引起的网络干扰,增加主机稳定性;发明还结合dnslog回显技术,可以检测出连接互联网的风险主机。

50、2. 本发明所采用远程方法进行主机网络安全隔离有效性检测,无需接触目标主机,可以通过远程调用协议来实现,无需大量人力投入,节省检测时间。

51、3、本发明可以不依赖第三方软件实现,节省采购费用。

52、4、本发明使用了dnslog回显技术,通过自行设置dnslog平台或采用互联网第三方免费平台均可以实现互联网连通性检测。网络安全隔离其中最重要的关键点是主机是否违规连接互联网,如果连接互联网,那么其被攻击风险指数级增加,如果是内网核心生产系统或财务等关键业务服务器连接互联网,一旦被攻击有可能产生严重后果。本发明可以通过dns协议请求的方式来检测是否连接互联网,该协议常规无法携带重要数据,且流量明文可分析,检测过程透明,避免检测时数据外带等风险。

53、由此可见,本发明与现有技术相比,具有突出的实质性特点和显著的进步,其实施的有益效果也是显而易见的。

- 还没有人留言评论。精彩留言会获得点赞!