一种软件使用授权保护方法与流程

1.本发明涉及软件保护技术领域,具体涉及一种软件使用授权保护方法。

背景技术:

2.随着网络技术的发展,盗版软件与盗用软件越来越频繁,导致公司收益受损,且存在安全隐患。为了保护公司的软件在无意或者有意被盗取后,没有通过授权平台授权的情况下虽然可以正确安装但不可以使用,必须通过公司内部的授权平台对终端(电脑)安装完软件后生成的授权文件授权(license文件)后才可以正常使用,这样很好的保护软件不被盗取或者非法使用,更好的维护了公司利益不受到损失,公司资源不外流很好保护公司软件正确使用,也可以从侧面维护了公司的形象与信誉。

技术实现要素:

3.为此,本发明提供一种软件使用授权保护方法,以解决现有软件盗用频繁、造成损失和安全风险的问题。

4.为了实现上述目的,本发明提供如下技术方案:

5.本发明公开了一种软件使用授权保护方法,所述方法为:

6.s1、生成机器码,通过机器码确定标准软件安装机器的唯一性;

7.s2、生成软件xml授权文件模板,通过管理平台配置来生成获取;

8.s3、签名值生成,将机器码字符串先通过安全散列算法生成唯一值,再通过rsa算法对此唯一值进行运算生成加签值,通过base64编码对加签值编码生成签名值;

9.s4、基于s2和s3生成的授权文件模板明文内容,通过预设的固定密码,进行aes算法对此内容进行加密处理,生成密文授权文件;

10.s5、授权文件经过解码授权后,生成最终的授权文件。

11.进一步地,所述s1步骤中,机器码包括cpu编码id,硬盘序列号,网卡mac地址。

12.进一步地,所述s2步骤中,xml授权文件模板包括软件版本号、软件授权点数、软件授权起始时间、软件授权终止时间、签名值。

13.进一步地,所述签名值需要计算获取,软件版本号、软件授权点数、软件授权起始时间、软件授权终止时间通过管理平台配置来生成获取。

14.进一步地,所述s4步骤中,授权文件模板明文内容通过密文签名值、软件授权点数、软件授权起始时间、软件授权终止时间、软件版本号生成。

15.进一步地,所述s5步骤中,授权文件上传到授权平台通过反向解码对以上过程进行解码授权,生成最终的授权文件。

16.进一步地,所述最终的授权文件在软件端安装后,软件功能解锁,可以进行正常使用,授权平台得到反馈,确认授权成功。

17.本发明具有如下优点:

18.本发明公开了一种软件使用授权保护方法,进行授权文件生成,先生成机器码、授

权文件模板和签名值,通过授权文件模板明文内容,进行aes算法进行加密处理,生成密文授权文件,在使用阶段授权文件上传到授权平台通过反向解码对以上过程进行解码授权,生成最终的授权文件;实现对软件的授权使用。保护软件不被盗取或者非法使用,更好的维护了公司利益不受到损失,公司资源不外流很好保护公司软件正确使用,降低软件安全风险。

附图说明

19.为了更清楚地说明本发明的实施方式或现有技术中的技术方案,下面将对实施方式或现有技术描述中所需要使用的附图作简单地介绍。显而易见地,下面描述中的附图仅仅是示例性的,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据提供的附图引申获得其它的实施附图。

20.本说明书所绘示的结构、比例、大小等,均仅用以配合说明书所揭示的内容,以供熟悉此技术的人士了解与阅读,并非用以限定本发明可实施的限定条件,故不具技术上的实质意义,任何结构的修饰、比例关系的改变或大小的调整,在不影响本发明所能产生的功效及所能达成的目的下,均应仍落在本发明所揭示的技术内容得能涵盖的范围内。

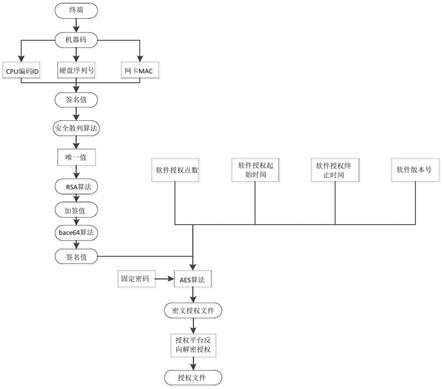

21.图1为本发明实施例提供的一种软件使用授权保护方法的流程图;

22.图2为本发明实施例提供的aes算法流程图;

具体实施方式

23.以下由特定的具体实施例说明本发明的实施方式,熟悉此技术的人士可由本说明书所揭露的内容轻易地了解本发明的其他优点及功效,显然,所描述的实施例是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

24.实施例

25.参考图1,本实施例公开了一种软件使用授权保护方法,所述方法为:

26.s1、生成机器码,通过机器码确定标准软件安装机器的唯一性;

27.s2、生成软件xml授权文件模板,通过管理平台配置来生成获取;

28.s3、签名值生成,将机器码字符串先通过安全散列算法生成唯一值,再通过rsa算法对此唯一值进行运算生成加签值,通过base64编码对加签值编码生成签名值;

29.s4、基于s2和s3生成的授权文件模板明文内容,通过预设的固定密码,进行aes算法对此内容进行加密处理,生成密文授权文件;

30.s5、授权文件经过解码授权后,生成最终的授权文件。

31.在s1步骤中,机器码包括cpu编码id,硬盘序列号,网卡mac地址,从而确定机器码的唯一性,避免出现重复或者冲突的情况。

32.机器码生成后,生成签名值,在s2步骤中,xml授权文件模板包括软件版本号、软件授权点数、软件授权起始时间、软件授权终止时间、签名值。签名值需要计算获取,软件版本号、软件授权点数、软件授权起始时间、软件授权终止时间通过管理平台配置来生成获取。

33.签名值生成过程中,将机器码字符串先通过安全散列算法生成唯一值,再通过rsa算法对此唯一值进行运算生成加签值,通过base64编码对加签值编码生成签名值。安全散

列算法(sha)是一种常用的数据加密算法。它由美国国家标准与技术局(nist)于1993年作为联邦信息处理标准公布(即第一代sha算法sha-0)。在1995年,其改进版本sha一1也正式公布(sha一1具有比sha—0更高的安全性)。sha-1算法是目前最常用的安全散列算法和最先进的加密技术。sha-1算法的思想是接收一段明文,然后以一种不可逆的方式将它转换成一段(通常更小)密文,也可以简单地理解为取一串输入码,把它们转化为长度较短、位数固定的输出序列即散列值(称为信息摘要)的过程。该算法对长度不超过2的64次方的消息产生160位的消息摘要输出,输入按512位的分组进行处理。sha-1算法在加密学中扮演着极其重要的角色,可以用于实现数据保密、防止数据更改和身份验证等功能。一个典型的应用是从数字消息、ip信息包、磁盘文件等数据抽取散列值(称为消息摘要),井与对称或非对称加密技术一起来完成对原始数据的认证和完整性检查。

34.签名值生成后通过sha256运算后生成机器唯一值,机器唯一值经过rsa算法计算后生成加签值,加签值通过base64编码后生成密文的签名值。

35.密文签名值、软件授权点数、软件授权起始时间、软件授权终止时间、软件版本号生成明文授权文件内容,通过固定的密码经由aes算法运算后生成密文授权文件内容。

36.aes加密算法涉及4种操作:字节替代(subbytes)、行移位(shiftrows)、列混淆(mixcolumns)和轮密钥加(addroundkey)。图2给出了aes加解密的流程,从图2中可以看出:1)解密算法的每一步分别对应加密算法的逆操作,2)加解密所有操作的顺序正好是相反的。正是由于这几点(再加上加密算法与解密算法每步的操作互逆)保证了算法的正确性。加解密中每轮的密钥分别由种子密钥经过密钥扩展算法得到。算法中16字节的明文、密文和轮子密钥都以一个4x4的矩阵表示。

37.授权文件上传到授权平台通过反向解码对以上过程进行解码授权,生成最终的授权文件;最终的授权文件在软件端安装后,软件功能解锁,可以进行正常使用,授权平台得到反馈,确认授权成功。实现了对软件的合法授权,保证安全性。

38.本实施例公开的一种软件使用授权保护方法,进行授权文件生成,先生成机器码、授权文件模板和签名值,通过授权文件模板明文内容,进行aes算法进行加密处理,生成密文授权文件,在使用阶段授权文件上传到授权平台通过反向解码对以上过程进行解码授权,生成最终的授权文件;实现对软件的授权使用。保护软件不被盗取或者非法使用,更好的维护了公司利益不受到损失,公司资源不外流很好保护公司软件正确使用,降低软件安全风险。

39.虽然,上文中已经用一般性说明及具体实施例对本发明作了详尽的描述,但在本发明基础上,可以对之作一些修改或改进,这对本领域技术人员而言是显而易见的。因此,在不偏离本发明精神的基础上所做的这些修改或改进,均属于本发明要求保护的范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1