文件验证方法及相关设备与流程

本技术涉及数据处理领域,尤其涉及一种文件验证方法及相关设备。

背景技术:

1、分布式文件系统(distributed file system,dfs)是一种允许文件透过网络在多台主机上分享的文件系统,可以支持多台主机之间分享文件和存储空间。

2、在分布式文件系统中,每台主机可以认为是分布式文件系统的一个节点(或称为存储节点)。当某个节点想要请求某个文件时,如果本地节点拥有该文件,则可以直接从本地节点读取该文件;如果本地节点没有该文件,则可以通过网络从分布式文件系统中的其他拥有该文件的节点读取该文件。

技术实现思路

1、本技术提供一种文件验证方法及相关设备,可以提高对文件的访问控制强度,增强文件的安全性。

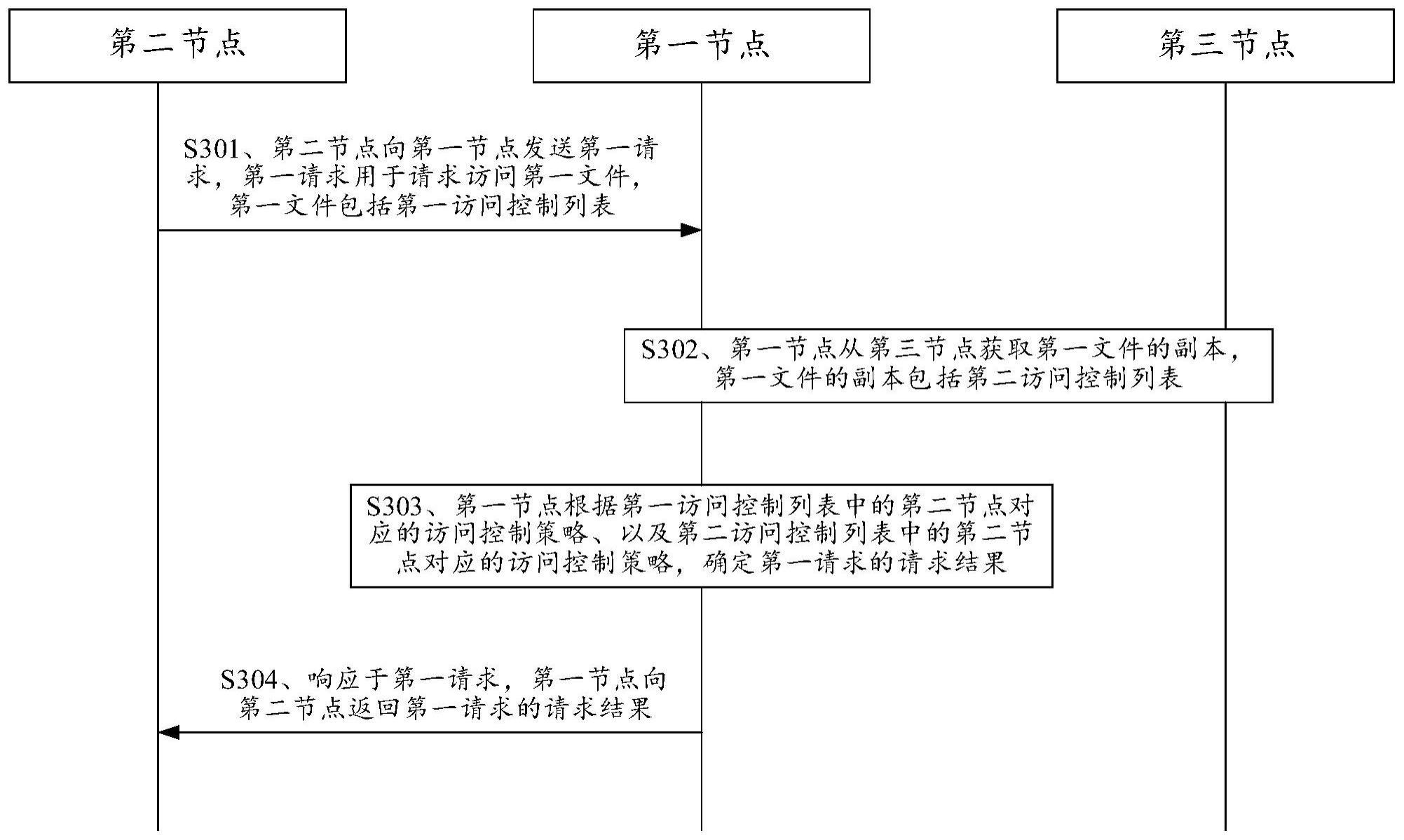

2、第一方面,本技术提供一种文件验证方法,所述方法应用于第一节点,所述方法包括:接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。从第三节点获取第一文件的副本,其中,第三节点访问过第一文件,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点具备对第一文件的访问权限时,向第二节点返回第一请求的第一请求结果,第一请求结果指示第二节点对第一文件的访问权限或者访问第一文件成功的返回信息,以使得第二节点可以访问第一节点中的第一文件。

3、该文件验证方法中,第一节点在第一文件包括的第一访问控制列表和第一文件的副本包括的第二访问控制列表中的第二节点对应的访问控制策略相同,且确定第二节点具备对第一文件的访问权限时,向第二节点返回与第二节点具备的访问权限对应的访问结果(即上述第一请求结果),可以提高对分布式文件系统中存储的文件(如第一文件)的访问控制强度,增强分布式文件系统中存储的文件的安全性。

4、可选地,所述方法还包括:响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同时,向第二节点返回第一请求的第二请求结果,第二请求结果指示第二节点无法访问第一节点中的第一文件。

5、可选地,所述方法还包括:响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点不具备对第一文件的访问权限时,向第二节点返回第一请求的第三请求结果,第三请求结果指示第二节点无法访问第一节点中的第一文件。

6、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

7、将访问过第一文件的多个节点中设备等级最高的节点或者算力最高的节点作为第三节点,可以利用第三节点更强大的计算资源有效提高该文件验证方法的验证效率。

8、将访问过第一文件的多个节点中对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点作为第三节点时,第一节点和第三节点中的控制列表均被篡改的可能性更小,可以使得该文件验证方法的可靠性更高。

9、一种可能的实现方式中,第一文件符合第一类型。

10、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

11、一些可能的实现方式中,文件是否符合第一类型可以由用户主动进行配置,如:用户可以在文件中添加一个标签,该标签可以用于指示文件符合第一类型。当文件不包括该标签时,表示文件不符合第一类型。

12、另外一些可能的方式中,文件是否符合第一类型也可以由文件所在的设备(节点)按照一些预设的规则进行自动配置,这些预设的规则可以是人为配置的。例如,预设的规则可以包括:当文件为照片时,为文件添加第一类型对应的标签,则文件所在的设备在检测到文件为照片时,可以自动为照片添加标签,该标签可以用于指示文件符合第一类型。同样的,当文件不包括该标签时,表示文件不符合第一类型。

13、可选地,所述方法还包括:接收来自第二节点的第二请求,第二请求用于请求访问第一节点中的第二文件,其中,第二文件包括第三访问控制列表,第三访问控制列表包括与第二节点对应的访问控制策略;第二文件不符合第一类型。响应于第二请求,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点具备对第二文件的访问权限时,向第二节点返回第二请求的第四请求结果,第四请求结果指示第二节点对第二文件的访问权限或者访问第二文件成功的返回信息,以使得第二节点可以访问第一节点中的第二文件。或者,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点不具备对第二文件的访问权限时,向第二节点返回第二请求的第五请求结果,第五请求结果指示第二节点无法访问第一节点中的第二文件。

14、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

15、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

16、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

17、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

18、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

19、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

20、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

21、本实现方式中,当第一访问控制列表和第二访问控制列表相同时,第一节点可以进一步根据第一访问控制列表中的第二节点对应的访问控制策略,确定第二节点是否具备对第一文件的访问权限,并在确定第二节点具备对第一文件的访问权限时,向第二节点返回与第二节点具备的访问权限对应的访问结果,如上述第一请求结果。

22、可选地,所述向第二节点返回第一请求的第一请求结果之后,所述方法还包括:记录第二节点对第一文件的访问记录,第二节点对第一文件的访问记录包括:第二节点的标识信息、以及第二节点存储第一文件的副本的路径。

23、第一节点向第二节点返回第一请求结果后,即表示第二节点成功访问了第一节点中的第一文件。对本次访问,第一节点可以继续在第一文件的访问记录中维护一条关于本次第二节点对第一文件进行访问的访问记录。当后续有其他节点访问第一文件时,第二节点也可以作为前述第三节点为第一节点提供第一文件的副本。

24、第二方面,本技术提供一种文件验证装置,该装置可以应用于第一节点的电子设备(如第一节点的终端设备),以使电子设备实现如第一方面及第一方面的任意一种可能的实现方式所述的文件验证方法。该装置的功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。硬件或软件包括一个或多个与第一方面及第一方面的任意一种可能的实现方式所述的文件验证方法中的步骤相对应的模块或单元。

25、例如,所述装置包括:收发单元和处理单元;收发单元,用于接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。收发单元,还用于从第三节点获取第一文件的副本,其中,第三节点访问过第一文件,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。处理单元,用于响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点具备对第一文件的访问权限时,通过收发单元向第二节点返回第一请求的第一请求结果,第一请求结果指示第二节点对第一文件的访问权限或者访问第一文件成功的返回信息,以使得第二节点可以访问第一节点中的第一文件。

26、可选地,处理单元,还用于响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同时,通过收发单元向第二节点返回第一请求的第二请求结果,第二请求结果指示第二节点无法访问第一节点中的第一文件。

27、可选地,处理单元,还用于响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点不具备对第一文件的访问权限时,通过收发单元向第二节点返回第一请求的第三请求结果,第三请求结果指示第二节点无法访问第一节点中的第一文件。

28、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

29、一种可能的实现方式中,第一文件符合第一类型。

30、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

31、可选地,收发单元还用于接收来自第二节点的第二请求,第二请求用于请求访问第一节点中的第二文件,其中,第二文件包括第三访问控制列表,第三访问控制列表包括与第二节点对应的访问控制策略;第二文件不符合第一类型。处理单元,还用于响应于第二请求,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点具备对第二文件的访问权限时,通过收发单元向第二节点返回第二请求的第四请求结果,第四请求结果指示第二节点对第二文件的访问权限或者访问第二文件成功的返回信息,以使得第二节点可以访问第一节点中的第二文件。或者,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点不具备对第二文件的访问权限时,通过收发单元向第二节点返回第二请求的第五请求结果,第五请求结果指示第二节点无法访问第一节点中的第二文件。

32、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

33、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

34、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

35、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

36、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

37、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

38、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

39、可选地,处理单元,还用于记录第二节点对第一文件的访问记录,第二节点对第一文件的访问记录包括:第二节点的标识信息、以及第二节点存储第一文件的副本的路径。

40、第三方面,本技术提供一种电子设备,如电子设备可以是上述第一节点的终端设备。电子设备包括:处理器,用于存储处理器可执行指令的存储器;处理器被配置为执行所述指令时,使得电子设备实现如第一方面及第一方面的任意一种可能的实现方式所述的文件验证方法。

41、第四方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序指令;当所述计算机程序指令被电子设备执行时,使得电子设备实现如第一方面及第一方面的任意一种可能的实现方式所述的文件验证方法。

42、第五方面,本技术提供一种计算机程序产品,包括计算机可读代码,或者承载有计算机可读代码的非易失性计算机可读存储介质,当所述计算机可读代码在电子设备中运行时,所述电子设备中的处理器实现如第一方面及第一方面的任意一种可能的实现方式所述的文件验证方法。

43、上述第二方面至第五方面所具备的有益效果,可参考第一方面中所述,在此不再赘述。

44、第六方面,本技术提供一种文件验证方法,所述方法应用于第一节点,所述方法包括:接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。向第三节点发送第一访问控制列表;其中,第三节点访问过第一文件,第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。接收第三节点返回的第一信息,第一信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同或不同。响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点具备对第一文件的访问权限时,向第二节点返回第一请求的第一请求结果,第一请求结果指示第二节点对第一文件的访问权限或者访问第一文件成功的返回信息,以使得第二节点可以访问第一节点中的第一文件。

45、可选地,所述方法还包括:响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同时,向第二节点返回第一请求的第二请求结果,第二请求结果指示第二节点无法访问第一节点中的第一文件。

46、可选地,所述方法还包括:响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点不具备对第一文件的访问权限时,向第二节点返回第一请求的第三请求结果,第三请求结果指示第二节点无法访问第一节点中的第一文件。

47、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

48、一种可能的实现方式中,第一文件符合第一类型。

49、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

50、一些可能的实现方式中,文件是否符合第一类型可以由用户主动进行配置,如:用户可以在文件中添加一个标签,该标签可以用于指示文件符合第一类型。当文件不包括该标签时,表示文件不符合第一类型。

51、另外一些可能的方式中,文件是否符合第一类型也可以由文件所在的设备(节点)按照一些预设的规则进行自动配置,这些预设的规则可以是人为配置的。例如,预设的规则可以包括:当文件为照片时,为文件添加第一类型对应的标签,则文件所在的设备在检测到文件为照片时,可以自动为照片添加标签,该标签可以用于指示文件符合第一类型。同样的,当文件不包括该标签时,表示文件不符合第一类型。

52、可选地,所述方法还包括:接收来自第二节点的第二请求,第二请求用于请求访问第一节点中的第二文件,其中,第二文件包括第三访问控制列表,第三访问控制列表包括与第二节点对应的访问控制策略;第二文件不符合第一类型。响应于第二请求,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点具备对第二文件的访问权限时,向第二节点返回第二请求的第四请求结果,第四请求结果指示第二节点对第二文件的访问权限或者访问第二文件成功的返回信息,以使得第二节点可以访问第一节点中的第二文件。或者,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点不具备对第二文件的访问权限时,向第二节点返回第二请求的第五请求结果,第五请求结果指示第二节点无法访问第一节点中的第二文件。

53、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

54、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

55、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

56、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

57、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

58、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

59、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

60、可选地,所述向第二节点返回第一请求的第一请求结果之后,所述方法还包括:记录第二节点对第一文件的访问记录,第二节点对第一文件的访问记录包括:第二节点的标识信息、以及第二节点存储第一文件的副本的路径。

61、第六方面的有益效果可参考第一方面中所述,在此不再赘述。

62、第七方面,本技术提供一种文件验证装置,该装置可以应用于第一节点的电子设备(如第一节点的终端设备),以使电子设备实现如第六方面及第六方面的任意一种可能的实现方式所述的文件验证方法。该装置的功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。硬件或软件包括一个或多个与第六方面及第六方面的任意一种可能的实现方式所述的文件验证方法中的步骤相对应的模块或单元。

63、例如,所述装置包括:收发单元和处理单元;收发单元,用于接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。收发单元,还用于向第三节点发送第一访问控制列表;其中,第三节点访问过第一文件,第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。收发单元,还用于接收第三节点返回的第一信息,第一信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同或不同。处理单元,用于响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点具备对第一文件的访问权限时,通过收发单元向第二节点返回第一请求的第一请求结果,第一请求结果指示第二节点对第一文件的访问权限或者访问第一文件成功的返回信息,以使得第二节点可以访问第一节点中的第一文件。

64、可选地,处理单元,还用于响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同时,通过收发单元向第二节点返回第一请求的第二请求结果,第二请求结果指示第二节点无法访问第一节点中的第一文件。

65、可选地,处理单元,还用于响应于第一请求,当第一信息指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点不具备对第一文件的访问权限时,通过收发单元向第二节点返回第一请求的第三请求结果,第三请求结果指示第二节点无法访问第一节点中的第一文件。

66、第八方面,本技术提供一种电子设备,如电子设备可以是上述第一节点的终端设备。电子设备包括:处理器,用于存储处理器可执行指令的存储器;处理器被配置为执行所述指令时,使得电子设备实现如第六方面及第六方面的任意一种可能的实现方式所述的文件验证方法。

67、第九方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序指令;当所述计算机程序指令被电子设备执行时,使得电子设备实现如第六方面及第六方面的任意一种可能的实现方式所述的文件验证方法。

68、第十方面,本技术提供一种计算机程序产品,包括计算机可读代码,或者承载有计算机可读代码的非易失性计算机可读存储介质,当所述计算机可读代码在电子设备中运行时,所述电子设备中的处理器实现如第六方面及第六方面的任意一种可能的实现方式所述的文件验证方法。

69、上述第七方面至第十方面所具备的有益效果,可参考第六方面中所述,在此不再赘述。

70、第十一方面,本技术提供一种文件验证方法,所述方法应用于第三节点,第三节点访问过第一节点中的第一文件;第一节点包括第一文件,第一文件包括第一访问控制列表;第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表;第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略;所述方法包括:

71、接收来自第一节点的第一访问控制列表;第一访问控制列表是第一节点在接收到来自第二节点的第一请求后发送的;第一请求用于请求访问第一文件。比较第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略是否相同,得到比较结果。根据比较结果向第一节点返回第一信息,以使得第一节点根据第一信息向第二节点返回第一请求的请求结果。

72、第一信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同或不同。

73、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

74、一种可能的实现方式中,第一文件符合第一类型。

75、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

76、一些可能的实现方式中,文件是否符合第一类型可以由用户主动进行配置,如:用户可以在文件中添加一个标签,该标签可以用于指示文件符合第一类型。当文件不包括该标签时,表示文件不符合第一类型。

77、另外一些可能的方式中,文件是否符合第一类型也可以由文件所在的设备(节点)按照一些预设的规则进行自动配置,这些预设的规则可以是人为配置的。例如,预设的规则可以包括:当文件为照片时,为文件添加第一类型对应的标签,则文件所在的设备在检测到文件为照片时,可以自动为照片添加标签,该标签可以用于指示文件符合第一类型。同样的,当文件不包括该标签时,表示文件不符合第一类型。

78、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

79、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

80、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

81、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

82、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

83、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

84、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

85、第十一方面的有益效果可参考第一方面中所述,在此不再赘述。

86、第十二方面,本技术提供一种文件验证装置,该装置可以应用于第三节点的电子设备(如第三节点的终端设备),以使电子设备实现如第十一方面及第十一方面的任意一种可能的实现方式所述的文件验证方法。该装置的功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。硬件或软件包括一个或多个与第十一方面及第十一方面的任意一种可能的实现方式所述的文件验证方法中的步骤相对应的模块或单元。

87、例如,所述装置包括:收发单元和处理单元;收发单元,用于接收来自第一节点的第一访问控制列表;第一访问控制列表是第一节点在接收到来自第二节点的第一请求后发送的;第一请求用于请求访问第一文件。处理单元,用于比较第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略是否相同,得到比较结果。处理单元,还用于根据比较结果,通过收发单元向第一节点返回第一信息,以使得第一节点根据第一信息向第二节点返回第一请求的请求结果。

88、第一信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同或不同。

89、第十三方面,本技术提供一种电子设备,如电子设备可以是上述第三节点的终端设备。电子设备包括:处理器,用于存储处理器可执行指令的存储器;处理器被配置为执行所述指令时,使得电子设备实现如第十一方面及第十一方面的任意一种可能的实现方式所述的文件验证方法。

90、第十四方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序指令;当所述计算机程序指令被电子设备执行时,使得电子设备实现如第十一方面及第十一方面的任意一种可能的实现方式所述的文件验证方法。

91、第十五方面,本技术提供一种计算机程序产品,包括计算机可读代码,或者承载有计算机可读代码的非易失性计算机可读存储介质,当所述计算机可读代码在电子设备中运行时,所述电子设备中的处理器实现如第十一方面及第十一方面的任意一种可能的实现方式所述的文件验证方法。

92、上述第十二方面至第十五方面所具备的有益效果,可参考第十一方面中所述,在此不再赘述。

93、第十六方面,本技术提供一种文件验证方法,所述方法应用于第一节点,所述方法包括:接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。向第三节点发送第一访问控制列表;其中,第三节点访问过第一文件,第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。接收第三节点返回的第二信息,第二信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且第二节点具备对第一文件的访问权限,或者,用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同,又或者用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且第二节点不具备对第一文件的访问权限。根据第二信息向第二节点返回第一请求的请求结果。

94、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

95、一种可能的实现方式中,第一文件符合第一类型。

96、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

97、一些可能的实现方式中,文件是否符合第一类型可以由用户主动进行配置,如:用户可以在文件中添加一个标签,该标签可以用于指示文件符合第一类型。当文件不包括该标签时,表示文件不符合第一类型。

98、另外一些可能的方式中,文件是否符合第一类型也可以由文件所在的设备(节点)按照一些预设的规则进行自动配置,这些预设的规则可以是人为配置的。例如,预设的规则可以包括:当文件为照片时,为文件添加第一类型对应的标签,则文件所在的设备在检测到文件为照片时,可以自动为照片添加标签,该标签可以用于指示文件符合第一类型。同样的,当文件不包括该标签时,表示文件不符合第一类型。

99、可选地,所述方法还包括:接收来自第二节点的第二请求,第二请求用于请求访问第一节点中的第二文件,其中,第二文件包括第三访问控制列表,第三访问控制列表包括与第二节点对应的访问控制策略;第二文件不符合第一类型。响应于第二请求,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点具备对第二文件的访问权限时,向第二节点返回第二请求的第四请求结果,第四请求结果指示第二节点对第二文件的访问权限或者访问第二文件成功的返回信息,以使得第二节点可以访问第一节点中的第二文件。或者,当第三访问控制列表中的第二节点对应的访问控制策略确定第二节点不具备对第二文件的访问权限时,向第二节点返回第二请求的第五请求结果,第五请求结果指示第二节点无法访问第一节点中的第二文件。

100、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

101、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

102、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

103、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

104、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

105、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

106、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

107、可选地,所述向第二节点返回第一请求的第一请求结果之后,所述方法还包括:记录第二节点对第一文件的访问记录,第二节点对第一文件的访问记录包括:第二节点的标识信息、以及第二节点存储第一文件的副本的路径。

108、第十六方面的有益效果可参考第一方面中所述,在此不再赘述。

109、第十七方面,本技术提供一种文件验证装置,该装置可以应用于第一节点的电子设备(如第一节点的终端设备),以使电子设备实现如第十六方面及第十六方面的任意一种可能的实现方式所述的文件验证方法。该装置的功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。硬件或软件包括一个或多个与第十六方面及第十六方面的任意一种可能的实现方式所述的文件验证方法中的步骤相对应的模块或单元。

110、例如,所述装置包括:收发单元和处理单元;收发单元,用于接收来自第二节点的第一请求,第一请求用于请求访问第一节点中的第一文件,第一文件包括第一访问控制列表。收发单元,还用于向第三节点发送第一访问控制列表;其中,第三节点访问过第一文件,第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。收发单元,还用于接收第三节点返回的第二信息,第二信息用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且第二节点具备对第一文件的访问权限,或者,用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同,又或者用于指示第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且第二节点不具备对第一文件的访问权限。处理单元,用于根据第二信息,通过收发单元向第二节点返回第一请求的请求结果。

111、第十八方面,本技术提供一种电子设备,如电子设备可以是上述第一节点的终端设备。电子设备包括:处理器,用于存储处理器可执行指令的存储器;处理器被配置为执行所述指令时,使得电子设备实现如第十六方面及第十六方面的任意一种可能的实现方式所述的文件验证方法。

112、第十九方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序指令;当所述计算机程序指令被电子设备执行时,使得电子设备实现如第十六方面及第十六方面的任意一种可能的实现方式所述的文件验证方法。

113、第二十方面,本技术提供一种计算机程序产品,包括计算机可读代码,或者承载有计算机可读代码的非易失性计算机可读存储介质,当所述计算机可读代码在电子设备中运行时,所述电子设备中的处理器实现如第十六方面及第十六方面的任意一种可能的实现方式所述的文件验证方法。

114、上述第十七方面至第二十方面所具备的有益效果,可参考第十六方面中所述,在此不再赘述。

115、第二十一方面,本技术提供一种文件验证方法,所述方法应用于第三节点,第三节点访问过第一节点中的第一文件;第一节点包括第一文件,第一文件包括第一访问控制列表;第三节点包括第一文件的副本,第一文件的副本包括第二访问控制列表;第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略;所述方法包括:

116、接收来自第一节点的第一访问控制列表;第一访问控制列表是第一节点在接收到来自第二节点的第一请求后发送的;第一请求用于请求访问第一文件。比较第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略是否相同,并确定第二节点是否具备对第一文件的访问权限,得到第二信息。向第一节点返回第二信息,以使得第一节点根据第二信息向第二节点返回第一请求的请求结果。

117、一种可能的实现方式中,访问过第一文件的节点包括多个;第三节点是访问过第一文件的多个节点中设备等级最高的节点;或者,第三节点是访问过第一文件的多个节点中,对第一文件的历史访问时间距离第一节点接收到第一请求的时间最短的节点;又或者,第三节点是访问过第一文件的多个节点中算力最高的节点。

118、一种可能的实现方式中,第一文件符合第一类型。

119、示例性,上述第一类型可以包括以下一种或多种:重要程度较高、安全要求较高、隐私程度较高等。

120、一些可能的实现方式中,文件是否符合第一类型可以由用户主动进行配置,如:用户可以在文件中添加一个标签,该标签可以用于指示文件符合第一类型。当文件不包括该标签时,表示文件不符合第一类型。

121、另外一些可能的方式中,文件是否符合第一类型也可以由文件所在的设备(节点)按照一些预设的规则进行自动配置,这些预设的规则可以是人为配置的。例如,预设的规则可以包括:当文件为照片时,为文件添加第一类型对应的标签,则文件所在的设备在检测到文件为照片时,可以自动为照片添加标签,该标签可以用于指示文件符合第一类型。同样的,当文件不包括该标签时,表示文件不符合第一类型。

122、一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对完整的第一文件进行复制生成的。

123、或者,另一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中包含第一控制列表的部分文件进行复制生成的。

124、例如,前述包含第一控制列表的部分文件可以是第一文件的索引节点的扩展属性。

125、又或者,又一种可能的实现方式中,第一文件的副本是第三节点访问第一文件时对第一文件中的第一控制列表进行复制生成的。

126、可选地,第二节点访问第一文件成功的返回信息包括以下一种或多种:第一文件的上下文信息、第一文件的句柄信息。

127、可选地,第一节点、第二节点、以及第三节点均属于同一局域网;或者,第一节点、第二节点、以及第三节点均属于同一分布式文件系统。

128、一种可能的实现方式中,第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同,包括:第一访问控制列表和第二访问控制列表相同。

129、第二十一方面的有益效果可参考第一方面中所述,在此不再赘述。

130、第二十二方面,本技术提供一种文件验证装置,该装置可以应用于第三节点的电子设备(如第三节点的终端设备),以使电子设备实现如第二十一方面及第二十一方面的任意一种可能的实现方式所述的文件验证方法。该装置的功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。硬件或软件包括一个或多个与第二十一方面及第二十一方面的任意一种可能的实现方式所述的文件验证方法中的步骤相对应的模块或单元。

131、例如,所述装置包括:收发单元和处理单元;收发单元,用于接收来自第一节点的第一访问控制列表;第一访问控制列表是第一节点在接收到来自第二节点的第一请求后发送的;第一请求用于请求访问第一文件。处理单元,用于比较第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略是否相同,并确定第二节点是否具备对第一文件的访问权限,得到第二信息。收发单元,还用于向第一节点返回第二信息,以使得第一节点根据第二信息向第二节点返回第一请求的请求结果。

132、第二十三方面,本技术提供一种电子设备,如电子设备可以是上述第一节点的终端设备。电子设备包括:处理器,用于存储处理器可执行指令的存储器;处理器被配置为执行所述指令时,使得电子设备实现如第二十一方面及第二十一方面的任意一种可能的实现方式所述的文件验证方法。

133、第二十四方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序指令;当所述计算机程序指令被电子设备执行时,使得电子设备实现如第二十一方面及第二十一方面的任意一种可能的实现方式所述的文件验证方法。

134、第二十五方面,本技术提供一种计算机程序产品,包括计算机可读代码,或者承载有计算机可读代码的非易失性计算机可读存储介质,当所述计算机可读代码在电子设备中运行时,所述电子设备中的处理器实现如第二十一方面及第二十一方面的任意一种可能的实现方式所述的文件验证方法。

135、上述第二十二方面至第二十五方面所具备的有益效果,可参考第二十一方面中所述,在此不再赘述。

136、第二十六方面,本技术提供一种分布式文件系统,包括:第一节点、第二节点、以及第三节点。第一节点包括第一文件。第二节点向第一节点发送第一请求,第一请求用于请求访问第一文件,第一文件包括第一访问控制列表。第一节点从第三节点获取第一文件的副本,其中,第三节点访问过第一文件,第一文件的副本包括第二访问控制列表。第一访问控制列表和第二访问控制列表分别包括与第二节点对应的访问控制策略。响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、均确定第二节点具备对第一文件的访问权限时,第一节点向第二节点返回第一请求的第一请求结果,第一请求结果指示第二节点对第一文件的访问权限或者访问第一文件成功的返回信息,以使得第二节点可以访问第一节点中的第一文件。

137、可选地,响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略不同时,第一节点向第二节点返回第一请求的第二请求结果,第二请求结果指示第二节点无法访问第一节点中的第一文件。

138、可选地,响应于第一请求,当第一访问控制列表和第二访问控制列表中的第二节点对应的访问控制策略相同、且确定第二节点不具备对第一文件的访问权限时,第一节点向第二节点返回第一请求的第三请求结果,第三请求结果指示第二节点无法访问第一节点中的第一文件。

139、第二十六方面的有益效果可参考第一方面中所述,在此不再赘述。

140、应当理解的是,本技术中对技术特征、技术方案、有益效果或类似语言的描述并不是暗示在任意的单个实施例中可以实现所有的特点和优点。相反,可以理解的是对于特征或有益效果的描述意味着在至少一个实施例中包括特定的技术特征、技术方案或有益效果。因此,本说明书中对于技术特征、技术方案或有益效果的描述并不一定是指相同的实施例。进而,还可以任何适当的方式组合本实施例中所描述的技术特征、技术方案和有益效果。本领域技术人员将会理解,无需特定实施例的一个或多个特定的技术特征、技术方案或有益效果即可实现实施例。在其他实施例中,还可在没有体现所有实施例的特定实施例中识别出额外的技术特征和有益效果。

- 还没有人留言评论。精彩留言会获得点赞!