日志处理方法、装置、电子设备及存储介质与流程

1.本公开涉及信息安全领域或金融领域,更具体地涉及一种日志处理方法、装置、设备、介质和程序产品。

背景技术:

2.防火墙为企业数据中心网络架构中重要的安全防护设备,主要在网络层和数据传输层起到筛选数据流的作用。目前,在对防火墙流量日志进行分析时,一般需要把所有已知的日志格式依次和待解析日志进行匹配,从而实现对日志的解析。

3.在实现本公开发明构思的过程中,发明人发现相关技术中至少存在以下问题:现有防火墙流量日志量级较大,不同日志输出的结构也不一致,使得日志的解析规则比较繁杂,因此,使用上述方法进行日志解析时存在解析效率低,消费滞后的技术问题。

技术实现要素:

4.鉴于上述问题,本公开提供了一种日志处理方法、装置、设备、介质和程序产品。

5.根据本公开的一个方面,提供了一种日志处理方法,包括:

6.实时获取待解析日志数据;以及

7.根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据,其中,上述解析规则树包括多个解析节点,上述解析节点用于提取待解析字段,上述解析规则树中的一条解析路径表示一种解析规则;

8.其中,上述根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据包括:

9.操作s1,解析上述待解析日志数据中与当前解析节点对应的当前待解析字段;

10.操作s2,在上述当前待解析字段解析成功的情况下,向上述当前解析节点的子节点流转上述待解析日志数据;

11.操作s3,在上述当前解析节点不包含上述子节点的情况下,得到上述日志解析数据。

12.根据本公开的实施例,上述向上述当前解析节点的子节点流转上述待解析日志数据包括:

13.在上述当前解析节点包括多个子节点的情况下,利用预设解析顺序从上述多个子节点中确定目标子节点;

14.向上述目标子节点流转上述待解析日志数据。

15.根据本公开的实施例,上述日志处理方法还包括:

16.在上述当前待解析字段解析失败的情况下,获取与上述当前解析节点属于同一父节点的解析节点,得到候选节点集;

17.在上述候选节点集中包含满足预设条件的解析节点的情况下,根据预设解析顺序从上述候选节点集中确定目标解析节点;

18.更新上述目标解析节点为当前解析节点,得到更新后的当前解析节点;

19.向上述更新后的当前解析节点流转上述待解析的日志数据,然后执行操作s1~操作s3。

20.根据本公开的实施例,上述日志处理方法还包括:

21.在上述候选节点集中不包含满足上述预设条件的解析节点的情况下,向第一数据库发送上述待解析日志数据。

22.根据本公开的实施例,上述预设条件包括上述候选节点集中未进行字段解析的解析节点。

23.根据本公开的实施例,上述日志处理方法还包括:

24.根据上述第一数据库中的上述待解析日志确定与上述待解析日志对应的解析规则;

25.利用上述解析规则更新上述解析规则树。

26.根据本公开的实施例,上述日志处理方法还包括:

27.向第二数据库发送上述日志解析数据;

28.对上述第二数据库中的上述日志解析数据进行实时分析,得到日志分析结果;

29.在展示界面实时展示上述日志分析结果。

30.根据本公开的实施例,上述日志处理方法还包括:

31.在上述日志解析数据中不包含设备标识的情况下,将上述日志解析数据和上述设备标识进行关联。

32.根据本公开的实施例,上述待解析字段包括策略号;

33.上述方法还包括:

34.针对策略号库中的每个策略号,根据上述日志分析结果统计上述策略号在预设时间段内命中的次数,得到命中次数;

35.在上述命中次数小于预设值的情况下,生成收紧策略的调整方案。

36.根据本公开的实施例,上述待解析字段包括源地址和目的地址;

37.上述方法还包括:

38.根据上述日志解析数据生成防火墙访问关系图,其中,上述防火墙访问关系图用于展示上述源地址到上述目的地址的防火墙访问关系;

39.在上述展示界面展示上述防火墙访问关系图。

40.本公开的另一个方面提供了一种日志处理装置,包括:

41.获取模块,用于实时获取待解析日志数据;以及

42.解析模块,用于根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据,其中,上述解析规则树包括多个解析节点,上述解析节点用于提取待解析字段,上述解析规则树中的一条解析路径表示一种解析规则;

43.其中,上述解析模块包括:解析子模块、第一流转子模块和得到子模块;

44.解析子模块,用于解析上述待解析日志数据中与当前解析节点对应的当前待解析字段;

45.第一流转子模块,用于在上述当前待解析字段解析成功的情况下,向上述当前解

析节点的子节点流转上述待解析日志数据;

46.得到子模块,用于在上述当前解析节点不包含上述子节点的情况下,得到上述日志解析数据。

47.本公开的另一个方面提供了一种电子设备,包括:一个或多个处理器;存储器,用于存储一个或多个程序,其中,当上述一个或多个程序被上述一个或多个处理器执行时,使得一个或多个处理器执行上述日志处理方法。

48.本公开的另一个方面还提供了一种计算机可读存储介质,其上存储有可执行指令,该指令被处理器执行时使处理器执行上述日志处理方法。

49.本公开的另一个方面还提供了一种计算机程序产品,包括计算机程序,该计算机程序被处理器执行时实现上述日志处理方法。

50.根据本公开的实施例,因为采用了实时获取待解析日志数据,根据预设的解析规则树对待解析日志数据进行逐层解析得到日志解析数据。在对待解析日志数据进行逐层解析过程中,解析待解析日志数据中与当前解析节点对应的当前待解析字段;在当前待解析字段解析成功的情况下,向当前解析节点的子节点流转待解析日志数据;在当前解析节点不包含子节点的情况下,表征日志解析完成,得到日志解析数据的技术手段,所以至少部分地克服了相关技术中把所有已知的日志格式依次和待解析日志数据进行匹配导致的解析效率低、消费滞后的技术问题,进而达到了无需匹配所有已知的日志格式即可完成日志解析,从而提高了日志解析效率,实现了对日志数据实时解析的技术效果。

附图说明

51.通过以下参照附图对本公开实施例的描述,本公开的上述内容以及其他目的、特征和优点将更为清楚,在附图中:

52.图1示意性示出了根据本公开实施例的日志处理方法、装置、设备、介质和程序产品的应用场景图;

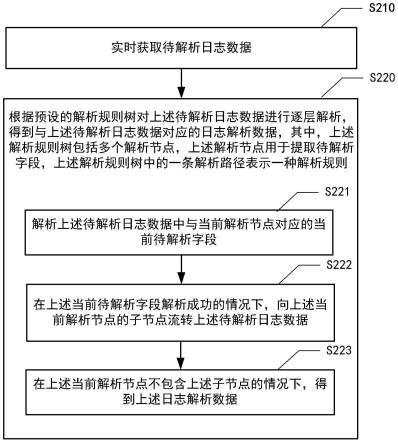

53.图2示意性示出了根据本公开实施例的日志处理方法的流程图;

54.图3示意性示出了根据本公开另一实施例的日志处理方法的流程图;

55.图4示意性示出了根据本公开实施例的解析规则树更新方法的流程图;

56.图5示意性示出了根据本公开再一实施例的日志处理方法的流程图;

57.图6示意性示出了根据本公开实施例的日志处理装置的结构框图;

58.图7示意性示出了根据本公开实施例的解析模块的结构框图;以及

59.图8示意性示出了根据本公开实施例的适于实现日志处理方法的电子设备的方框图。

具体实施方式

60.以下,将参照附图来描述本公开的实施例。但是应该理解,这些描述只是示例性的,而并非要限制本公开的范围。在下面的详细描述中,为便于解释,阐述了许多具体的细节以提供对本公开实施例的全面理解。然而,明显地,一个或多个实施例在没有这些具体细节的情况下也可以被实施。此外,在以下说明中,省略了对公知结构和技术的描述,以避免不必要地混淆本公开的概念。

61.在此使用的术语仅仅是为了描述具体实施例,而并非意在限制本公开。在此使用的术语“包括”、“包含”等表明了所述特征、步骤、操作和/或部件的存在,但是并不排除存在或添加一个或多个其他特征、步骤、操作或部件。

62.在此使用的所有术语(包括技术和科学术语)具有本领域技术人员通常所理解的含义,除非另外定义。应注意,这里使用的术语应解释为具有与本说明书的上下文相一致的含义,而不应以理想化或过于刻板的方式来解释。

63.在使用类似于“a、b和c等中至少一个”这样的表述的情况下,一般来说应该按照本领域技术人员通常理解该表述的含义来予以解释(例如,“具有a、b和c中至少一个的系统”应包括但不限于单独具有a、单独具有b、单独具有c、具有a和b、具有a和c、具有b和c、和/或具有a、b、c的系统等)。

64.防火墙为金融机构数据中心网络架构中重要的安全防护设备,主要在网络层和数据传输层起到筛选数据流的作用。目前,在对防火墙流量日志进行分析时,一般需要把所有已知的日志格式依次和待解析日志进行匹配,从而实现对日志的解析。

65.但是,在实现本公开发明构思的过程中,发明人发现相关技术中至少存在以下问题:现有防火墙流量日志量级较大,不同设备的日志输出结构不一致,同一设备由于动作不同,如连接(connected)、放行(build)、拒接(deny)也会导致日志输出结构不一致,因此防火墙流量日志的解析规则繁杂,采用传统的数据库处理管道,如:logstash(是一个开源数据收集引擎),不能满足其数据量大且解析规则复杂的高性能需求,在实际处理中容易出现消费滞后的现象。

66.有鉴于此,本公开针对防火墙流量日志量级巨大、难以整合、难以统一查询、缺乏分析利用的技术问题,引入实时流数据处理引擎flink,通过利用预设的解析规则树对待解析日志数据进行逐层分类和解析。待解析日志数据在flink算子中根据具体的解析节点进行实时匹配并分类,在当前解析节点解析成功的情况下,将待解析日志数据流转至当前解析节点的子节点进行解析,实现逐层字段解析。解决了相关技术中日志解析效率较低,容易出现消费滞后的技术问题,实现了对防火墙流量日志进行实时整合实时分析的目的。

67.具体地,本公开的实施例提供了一种日志处理方法,包括:实时获取待解析日志数据;以及根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据,其中,上述解析规则树包括多个解析节点,上述解析节点用于提取待解析字段,上述解析规则树中的一条解析路径表示一种解析规则;其中,上述根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据包括:操作s1,解析上述待解析日志数据中与当前解析节点对应的当前待解析字段;操作s2,在上述当前待解析字段解析成功的情况下,向上述当前解析节点的子节点流转上述待解析日志数据;操作s3,在上述当前解析节点不包含上述子节点的情况下,得到上述日志解析数据。

68.需要说明的是,本公开实施例提供的日志处理方法和装置可用于信息安全领域或金融领域。本公开实施例提供的日志处理方法和装置也可用于除信息安全领域和金融领域之外的任意领域。本公开实施例提供的日志处理方法和装置的应用领域不做限定。

69.在本公开的技术方案中,在获取或采集用户个人信息之前,均获取了用户的授权或同意。

70.在本公开的技术方案中,对数据的获取、收集、存储、使用、加工、传输、提供、公开和应用等处理,均符合相关法律法规的规定,采取了必要保密措施,且不违背公序良俗。

71.图1示意性示出了根据本公开实施例的日志处理方法、装置、设备、介质和程序产品的应用场景图。

72.如图1所示,根据该实施例的应用场景100可以包括网络、终端设备和服务器。网络104用以在终端设备101、102、103和服务器105之间提供通信链路的介质。网络104可以包括各种连接类型,例如有线、无线通信链路或者光纤电缆等等。

73.用户可以使用终端设备101、102、103通过网络104与服务器105交互,以接收或发送消息等。终端设备101、102、103上可以安装有各种通讯客户端应用,例如购物类应用、网页浏览器应用、搜索类应用、即时通信工具、邮箱客户端、社交平台软件等(仅为示例)。

74.终端设备101、102、103可以是具有显示屏并且支持网页浏览的各种电子设备,包括但不限于智能手机、平板电脑、膝上型便携计算机和台式计算机等等。

75.服务器105可以是提供各种服务的服务器,例如对用户利用终端设备101、102、103所浏览的网站提供支持的后台管理服务器(仅为示例)。后台管理服务器可以对接收到的用户请求等数据进行分析等处理,并将处理结果(例如根据用户请求获取或生成的网页、信息、或数据等)反馈给终端设备。

76.需要说明的是,本公开实施例所提供的日志处理方法一般可以由服务器105执行。相应地,本公开实施例所提供的日志处理装置一般可以设置于服务器105中。本公开实施例所提供的日志处理方法也可以由不同于服务器105且能够与终端设备101、102、103和/或服务器105通信的服务器或服务器集群执行。相应地,本公开实施例所提供的日志处理装置也可以设置于不同于服务器105且能够与终端设备101、102、103和/或服务器105通信的服务器或服务器集群中。或者,本公开实施例所提供的日志处理方法也可以由终端设备101、102、或103执行,或者也可以由不同于终端设备101、102、或103的其他终端设备执行。相应地,本公开实施例所提供的日志处理装置也可以设置于终端设备101、102、或103中,或设置于不同于终端设备101、102、或103的其他终端设备中。

77.例如,待解析日志数据可以原本存储在终端设备101、102、或103中的任意一个(例如,终端设备101,但不限于此)之中,或者存储在外部存储设备上并可以导入到终端设备101中。然后,终端设备101可以在本地执行本公开实施例所提供的日志处理方法,或者将待解析日志数据发送到其他终端设备、服务器、或服务器集群,并由接收该待解析日志数据的其他终端设备、服务器、或服务器集群来执行本公开实施例所提供的日志处理方法。

78.应该理解,图1中的终端设备、网络和服务器的数目仅仅是示意性的。根据实现需要,可以具有任意数目的终端设备、网络和服务器。

79.以下将基于图1描述的场景,通过图2~图5对公开实施例的日志处理方法进行详细描述。

80.图2示意性示出了根据本公开实施例的日志处理方法的流程图。

81.如图2所示,该实施例的日志处理方法包括操作s210~操作s220,该日志处理方法可以由服务器执行。

82.在操作s210,实时获取待解析日志数据。

83.根据本公开的实施例,待解析日志数据可以是任意设备产生的日志数据。例如待

解析日志数据包括防火墙流量日志数据。

84.根据本公开的实施例,防火墙流量日志数据可以上送至网管流量日志服务器,并持续写入,其中,防火墙流量日志数据以文件的方式存在于网管流量日志服务器中。通过在网管流量日志服务器上部署的日志采集模块将防火墙流量日志数据发送至消息队列,其中,日志采集模块配置有与防火墙流量日志相匹配的采集模板。之后可以使用流数据处理引擎从消息队列中获取待解析日志数据进行日志解析。

85.在操作s220,根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据,其中,上述解析规则树包括多个解析节点,上述解析节点用于提取待解析字段,上述解析规则树中的一条解析路径表示一种解析规则。

86.根据本公开的实施例,待解析字段可以包括防火墙源ip、目的ip、目的端口、协议、设备名、策略号等。每个待解析日志数据包含的解析字段可以相同也可以不同。

87.根据本公开的实施例,不同类型的日志具有不同的解析规则,解析规则树中的一条解析路径表示一种解析规则,在进行日志解析过程中,待解析日志数据根据与之对应的解析规则进行解析即可,无需与所有解析规则进行匹配,从而提高解析效率。

88.根据本公开的实施例,解析规则树例如可以根据解析规则库中的解析规则构建形成。

89.根据本公开的实施例,预设的解析规则树根据待解析日志数据的实际情况进行预先构建。例如,解析规则树可以根据待解析日志数据中包含的日志格式类型进行构建。

90.在其中一个实施例中,解析规则树的树形结构可以包括:

91.第一层,根据日志时间和内容进行总体解析;

92.第二层,不同设备产生的网络流量日志区分度较大,可根据不同设备,进行网络流量日志的分类。

93.第三层,可根据同一设备由于不同协议产生不同结构的网络流量日志进行分类解析。

94.需要说明的是,解析规则树中每层的解析规则根据待解析日志的具体情况而定,包括但不限于以上逻辑。解析规则树的深度没有具体限制,每个分支的深度也不一定相同,直到解析出所有需要的关键字段即可。

95.根据本公开的实施例,为进一步提高解析效率,可以将出现概率较大的符合同一解析规则的日志安排在左子树,如此采取前序遍历法,判断次数越多的规则,其相应规则的日志数据量也越少。

96.根据本公开的实施例,其中,操作s220包括操作s221~操作s223。

97.在操作s221,解析上述待解析日志数据中与当前解析节点对应的当前待解析字段。

98.在操作s222,在上述当前待解析字段解析成功的情况下,向上述当前解析节点的子节点流转上述待解析日志数据。

99.在操作s223,在上述当前解析节点不包含上述子节点的情况下,得到上述日志解析数据。

100.根据本公开的实施例,在当前解析节点不包含字节的情况下,表明待解析日志数据已流转至解析规则树的最底端,完成了对待解析日志数据的解析,从而得到了上述日志

解析数据。

101.根据本公开的实施例,待解析日志数据流转至当前解析节点,根据当前解析节点对应的当前待解析字段,从待解析日志数据中解析出当前待解析字段。在当前待解析字段解析成功的情况下,向当前解析节点的子节点流转待解析日志数据,进行逐层解析。在当前待解析字段解析不成功的情况下,在与当前待解析字段属于同一父节点的解析节点中确定目标解析字段。

102.根据本公开的实施例,因为采用了实时获取待解析日志数据,根据预设的解析规则树对待解析日志数据进行逐层解析得到日志解析数据。在对待解析日志数据进行逐层解析过程中,解析待解析日志数据中与当前解析节点对应的当前待解析字段;在当前待解析字段解析成功的情况下,向当前解析节点的子节点流转待解析日志数据;在当前解析节点不包含子节点的情况下,表征日志解析完成,得到日志解析数据的技术手段,所以至少部分地克服了相关技术中把所有已知的日志格式依次和待解析日志数据进行匹配导致的解析效率低、消费滞后的技术问题,进而达到了无需匹配所有已知的日志格式即可完成日志解析,从而提高了日志解析效率,实现了对日志数据实时解析的技术效果。

103.根据本公开的实施例,上述向上述当前解析节点的子节点流转上述待解析日志数据包括:在上述当前解析节点包括多个子节点的情况下,利用预设解析顺序从上述多个子节点中确定目标子节点;向上述目标子节点流转上述待解析日志数据。

104.根据本公开的实施例,预设解析顺序可以是利用前序遍历法进行逐层解析。

105.在其中一个实施例中,在当前解析节点包括多个子节点的情况下,可以将出现概率较大的符合同一解析规则的日志安排在左子树,如此采取前序遍历法,判断次数越多的规则,其相应规则的日志数据量也越少,有助于提高解析效率。

106.根据本公开的实施例,上述日志处理方法还包括:在上述当前待解析字段解析失败的情况下,获取与上述当前解析节点属于同一父节点的解析节点,得到候选节点集;在上述候选节点集中包含满足预设条件的解析节点的情况下,根据预设解析顺序从上述候选节点集中确定目标解析节点;更新上述目标解析节点为当前解析节点,得到更新后的当前解析节点;向上述更新后的当前解析节点流转上述待解析的日志数据,然后执行操作s310~操作s330。

107.根据本公开的实施例,上述预设条件包括上述候选节点集中未进行字段解析的解析节点。

108.根据本公开的实施例,在当前待解析字段解析失败的情况下,需要判断与当前解析节点属于同一父节点的解析节点中是否包含还未进行字段解析的解析节点,若包含还未进行字段解析的解析节点的情况下,根据预设解析顺序将待解析日志数据流转至目标解析节点,以便于目标解析节点进行字段解析。在与当前解析节点属于同一父节点的解析节点中不包含还未进行字段解析的解析节点的情况下,表明解析规则树中没有与该待解析日志数据对应的解析规则,待解析日志数据解析失败。

109.图3示意性示出了根据本公开另一实施例的日志处理方法的流程图。

110.如图3所示,该实施例包括操作s301~操作s312。

111.在操作s301,当前解析节点接收待解析日志数据。

112.在操作s302,解析待解析日志数据中与当前解析节点对应的当前待解析字段。

113.在操作s303,判断当前待解析字段是否解析成功。在当前待解析字段解析成功的情况下,执行操作s307~操作s310;在当前待解析字段解析失败的情况下,执行操作s304~操作s306。

114.在操作s304,获取与当前解析节点属于同一父节点的解析节点,得到候选节点集。

115.在操作s305,判断候选节点集中是否包含未进行字段解析的解析节点。在候选节点集中不包含未进行字段解析的解析节点的情况下,执行操作s312;在候选节点集中包含未进行字段解析的解析节点的情况下,执行操作s306。

116.在操作s306,根据预设解析顺序从候选节点集中确定目标解析节点,然后执行操作s311。

117.在操作s307,获取当前解析节点的子节点,得到子节点集。

118.在操作s308,判断子节点集中子节点的数量是否为多个。在子节点集中子节点的数量为1个的情况下,执行操作s309;在子节点集中子节点的数量为多个的情况下,执行操作s310。

119.在操作s309,确定子节点集中的子节点为目标解析节点,然后执行操作s311。

120.在操作s310,利用预设解析顺序从子节点中确定目标解析节点,然后执行操作s311。

121.在操作s311,向目标解析节点流转待解析的日志数据。

122.在操作s312,向第一数据库发送待解析日志数据。

123.根据本公开的实施例,上述日志处理方法还包括:在上述候选节点集中不包含满足上述预设条件的解析节点的情况下,向第一数据库发送上述待解析日志数据。

124.根据本公开的实施例,上述日志处理方法还包括:根据上述第一数据库中的上述待解析日志确定与上述待解析日志对应的解析规则;利用上述解析规则更新上述解析规则树。

125.根据本公开的实施例,向第一数据库发送待解析日志数据以供后续分析,继续丰富解析规则树或将该待解析日志数据确定为脏数据。由此可逐步缩小流入第一数据库的数据占比,进而能够对全部日志数据进行解析。

126.根据本公开的实施例,上述日志处理方法还包括:向第二数据库发送上述日志解析数据;对上述第二数据库中的上述日志解析数据进行实时分析,得到日志分析结果;在展示界面实时展示上述日志分析结果。

127.图4示意性示出了根据本公开实施例的解析规则树更新方法的流程图。

128.如图4所示,该实施例的方法包括操作s401~操作s408。

129.在操作s401,根据解析规则库中的解析规则构建解析规则树,其中,解析规则树包括多个解析节点,解析节点用于提取待解析字段,解析规则树中的一条解析路径表示一种解析规则。

130.在操作s402,实时获取待解析日志数据。

131.在操作s403,根据预设的解析规则树对待解析日志数据进行逐层解析。

132.在操作s404,判断待解析日志数据是否解析成功。在待解析日志数据解析成功的情况下,执行操作s408;在待解析日志数据解析失败的情况下,执行操作s405。

133.在操作s405,向第一数据库发送待解析日志数据。

134.在操作s406,根据第一数据库中的待解析日志确定与待解析日志对应的解析规则。

135.在操作s407,利用解析规则更新解析规则库,以便于更新解析规则树。

136.在操作s408,向第二数据库发送与待解析日志数据对应的日志解析数据。

137.根据本公开的实施例,上述日志处理方法还包括:在上述日志解析数据中不包含设备标识的情况下,将上述日志解析数据和上述设备标识进行关联。

138.根据本公开的实施例,设备标识可以包括能够实现设备区分的任意信息。例如,设备标识可以包括设备名称,设备型号,设备编号,设备ip等。

139.图5示意性示出了根据本公开再一实施例的日志处理方法的流程图。

140.如图5所示,该实施例的方法包括操作s501~操作s515。

141.在操作s501,流数据处理引擎从消息队列获取待解析日志数据。

142.在操作s502,将待解析日志数据输入解析规则树的第一层,第一层包括一个根节点,根节点对应第一层解析规则。

143.在操作s503,判断待解析日志数据是否满足第一层解析规则。在待解析日志数据不满足第一层解析规则的情况下,执行操作s515;在待解析日志数据满足第一层解析规则的情况下,执行操作s504。

144.在操作s504,将待解析日志数据流转至解析规则树的下一层节点。在该实例中第二层包括三个解析节点,且三个解析节点属于同一父节点。第一解析节点对应第二层解析规则1,第二解析节点对应第二层解析规则2、第三解析节点对应第二层解析规则3。

145.在操作s505,将待解析日志数据流转至第一解析节点,判断待解析日志数据在第一解析节点解析是否成功。在待解析日志数据在第一解析节点解析成功的情况下,执行操作s506;在待解析日志数据在第一解析节点解析失败的情况下,执行操作s507。

146.在操作s506,确定第一解析节点为当前解析节点,然后执行操作s511。

147.在操作s507,将待解析日志数据流转至第二解析节点,判断待解析日志数据在第二解析节点解析是否成功。在待解析日志数据在第二解析节点解析成功的情况下,执行操作s508;在待解析日志数据在第二解析节点解析失败的情况下,执行操作s509。

148.在操作s508,确定第二解析节点为当前解析节点,然后执行操作s511。

149.在操作s509,将待解析日志数据流转至第三解析节点,判断待解析日志数据在第三解析节点解析是否成功。在待解析日志数据在第三解析节点解析成功的情况下,执行操作s510;在待解析日志数据在第三解析节点解析失败的情况下,执行操作s515。

150.在操作s510,确定第三解析节点为当前解析节点,然后执行操作s511。

151.在操作s511,判断当前解析节点是否包含子节点。在当前解析节点不包含子节点的情况下,执行操作s512;在当前解析节点包含子节点的情况下,执行操作s504。

152.在操作s512,判断是否解析得到设备标识。在解析得到设备标识的情况下,执行操作s514;在未解析得到设备标识的情况下,执行操作s513。

153.在操作s513,将日志解析数据和设备标识进行关联,然后执行操作s514。

154.在操作s514,向第二数据库发送日志解析数据。

155.在操作s515,向第一数据库发送待解析日志数据。

156.根据本公开的实施例,流数据处理引擎,用于对获取的防火墙流量日志进行实时

处理,基于实时计算flink框架,采用流批一体的数据处理方式,低延时高吞吐,可以在处理海量数据的同时保证运算结果的实时性和精确一致性。

157.根据本公开的实施例,由于防火墙流量日志规则纷繁,无法通过肉眼判断覆盖所有日志,因此若没有解析出所有目标字段,则将不符合现有解析规则的防火墙流量日志发送至第一数据库以供后续分析,继续丰富解析规则或确定为脏数据,由此可逐步缩小第二数据库的数据占比甚至直至全部解析完毕。

158.根据本公开的实施例,上述待解析字段包括策略号;上述方法还包括:针对策略号库中的每个策略号,根据上述日志分析结果统计上述策略号在预设时间段内命中的次数,得到命中次数;在上述命中次数小于预设值的情况下,生成收紧策略的调整方案。

159.根据本公开的实施例,可以以天为单位,统计在一天内命中某个策略号的次数,若某个策略号在一天内均未命中,可以生成收紧策略的调整方案。以增强防火墙生命周期的管理,完成长期未使用的防火墙策略或者防火墙策略元素的分析梳理功能。

160.根据本公开的实施例,上述待解析字段包括源地址和目的地址;上述方法还包括:根据上述日志解析数据生成防火墙访问关系图,其中,上述防火墙访问关系图用于展示上述源地址到上述目的地址的防火墙访问关系;在上述展示界面展示上述防火墙访问关系图。

161.根据本公开的实施例,上述日志处理方法还包括:根据日常运维需求可在展示界面,对日志分析结果按条件或按时间进行灵活检索。

162.根据本公开的实施例,还可封装数据检索接口,满足定制化检索需求,能方便快速地定位关键信息,还可以提供接口调用。例如:(1)查询某段时间内某ip(不限源ip还是目的ip)的访问命中情况;(2)查询某段时间内某个目的端口的访问命中情况;(3)查询某日各火墙策略命中/未命中情况,若命中需返回命中次数。

163.根据本公开的实施例,上述日志处理方法还包括:对日志分析结果保存成预设格式,其中,预设格式包括csv文件格式或excel文件格式。

164.根据本公开的实施例,上述日志处理方法还包括:下载或导出日志分析结果。

165.根据本公开的实施例,还可以部署地图服务器,展示源ip和目的ip所在的机构示意图,展示机构之间的防火墙访问关系。

166.根据本公开的实施例,基于实时流数据处理的防火墙流量日志分析方法,实现将海量的防火墙流量日志通过实时流数据引擎分类解析,实现对防火墙流量日志(原日志以及解析后关键字段:防火墙源ip、目的ip、目的端口、协议、设备名、策略号等)的实时展示、分类查询。同时还可与展示界面交互,实现数据实时分析和可视化。

167.根据本公开的实施例,该方法还可实时展示数据流中是否存在不合理、或者异常行为,包括但不限于:端口扫描、无效链接、敏感端口访问等。

168.根据本公开的实施例,本公开的方法可通过页面操作根据特定时间窗口、特定关键字段分类查询或聚合查询日志分析结果。

169.需要说明的是,本公开实施例中的流程图所示的操作除非明确说明不同操作之间存在执行的先后顺序,或者不同操作在技术实现上存在执行的先后顺序,否则,多个操作之间的执行顺序可以不分先后,多个操作也可以同时执行。

170.基于上述日志处理方法,本公开还提供了一种日志处理装置。以下将结合图6对该

装置进行详细描述。

171.图6示意性示出了根据本公开实施例的日志处理装置的结构框图。

172.如图6所示,该实施例的日志处理装置600包括获取模块610和解析模块620。

173.获取模块610用于实时获取待解析日志数据。在一实施例中,获取模块610可以用于执行前文描述的操作s210,在此不再赘述。

174.解析模块620用于根据预设的解析规则树对上述待解析日志数据进行逐层解析,得到与上述待解析日志数据对应的日志解析数据,其中,上述解析规则树包括多个解析节点,上述解析节点用于提取待解析字段,上述解析规则树中的一条解析路径表示一种解析规则。在一实施例中,解析模块620可以用于执行前文描述的操作s220,在此不再赘述。

175.图7示意性示出了根据本公开实施例的解析模块的结构框图。

176.如图7所示,该实施例的解析620包括解析子模块621、第一流转子模块622和得到子模块623。

177.解析子模块621用于解析上述待解析日志数据中与当前解析节点对应的当前待解析字段。在一实施例中,解析子模块621可以用于执行前文描述的操作s221,在此不再赘述。

178.第一流转子模块622用于在上述当前待解析字段解析成功的情况下,向上述当前解析节点的子节点流转上述待解析日志数据。在一实施例中,第一流转子模块622可以用于执行前文描述的操作s222,在此不再赘述。

179.得到子模块623用于在上述当前解析节点不包含上述子节点的情况下,得到上述日志解析数据。在一实施例中,得到子模块623可以用于执行前文描述的操作s223,在此不再赘述。

180.根据本公开的实施例,上述第一流转子模块包括:确定单元和流转单元。

181.确定单元,用于在上述当前解析节点包括多个子节点的情况下,利用预设解析顺序从上述多个子节点中确定目标子节点。

182.流转单元,用于向上述目标子节点流转上述待解析日志数据。

183.根据本公开的实施例,上述日志处理装置还包括:获取子模块、确定子模块、更新子模块和第二流转子模块。

184.获取子模块,用于在上述当前待解析字段解析失败的情况下,获取与上述当前解析节点属于同一父节点的解析节点,得到候选节点集。

185.确定子模块,用于在上述候选节点集中包含满足预设条件的解析节点的情况下,根据预设解析顺序从上述候选节点集中确定目标解析节点。

186.更新子模块,用于更新上述目标解析节点为当前解析节点,得到更新后的当前解析节点。

187.第二流转子模块,用于向上述更新后的当前解析节点流转上述待解析的日志数据,然后由上述解析子模块、第一流转子模块和得到子模块执行操作。

188.根据本公开的实施例,上述日志处理装置还包括:发送子模块。

189.发送子模块,用于在上述候选节点集中不包含满足上述预设条件的解析节点的情况下,向第一数据库发送上述待解析日志数据。

190.根据本公开的实施例,上述预设条件包括上述候选节点集中未进行字段解析的解析节点。

191.根据本公开的实施例,上述日志处理装置还包括:确定模块和更新模块。

192.确定模块,用于根据上述第一数据库中的上述待解析日志确定与上述待解析日志对应的解析规则。

193.更新模块,用于利用上述解析规则更新上述解析规则树。

194.根据本公开的实施例,上述日志处理装置还包括:发送模块、分析模块和第一展示模块。

195.发送模块,用于向第二数据库发送上述日志解析数据。

196.分析模块,用于对上述第二数据库中的上述日志解析数据进行实时分析,得到日志分析结果。

197.第一展示模块,用于在展示界面实时展示上述日志分析结果。

198.根据本公开的实施例,上述日志处理装置还包括:关联模块。

199.关联模块,用于在上述日志解析数据中不包含设备标识的情况下,将上述日志解析数据和上述设备标识进行关联。

200.根据本公开的实施例,上述待解析字段包括策略号。

201.根据本公开的实施例,上述日志处理装置还包括:统计模块和第一生成模块。

202.统计模块,用于针对策略号库中的每个策略号,根据上述日志分析结果统计上述策略号在预设时间段内命中的次数,得到命中次数。

203.第一生成模块,用于在上述命中次数小于预设值的情况下,生成收紧策略的调整方案。

204.根据本公开的实施例,上述待解析字段包括源地址和目的地址。

205.根据本公开的实施例,上述日志处理装置还包括:第二生成模块和第二展示模块。

206.第二生成模块,用于根据上述日志解析数据生成防火墙访问关系图,其中,上述防火墙访问关系图用于展示上述源地址到上述目的地址的防火墙访问关系。

207.第二展示模块,用于在上述展示界面展示上述防火墙访问关系图。

208.根据本公开的实施例的模块、子模块、单元中的任意多个、或其中任意多个的至少部分功能可以在一个模块中实现。根据本公开实施例的模块、子模块、单元中的任意一个或多个可以被拆分成多个模块来实现。根据本公开实施例的模块、子模块、单元中的任意一个或多个可以至少被部分地实现为硬件电路,例如现场可编程门阵列(fpga)、可编程逻辑阵列(pla)、片上系统、基板上的系统、封装上的系统、专用集成电路(asic),或可以通过对电路进行集成或封装的任何其他的合理方式的硬件或固件来实现,或以软件、硬件以及固件三种实现方式中任意一种或以其中任意几种的适当组合来实现。或者,根据本公开实施例的模块、子模块、单元中的一个或多个可以至少被部分地实现为计算机程序模块,当该计算机程序模块被运行时,可以执行相应的功能。

209.根据本公开的实施例,获取模块610、解析模块620、解析子模块621、第一流转子模块622和得到子模块623中的任意多个模块可以合并在一个模块中实现,或者其中的任意一个模块可以被拆分成多个模块。或者,这些模块中的一个或多个模块的至少部分功能可以与其他模块的至少部分功能相结合,并在一个模块中实现。根据本公开的实施例,获取模块610、解析模块620、解析子模块621、第一流转子模块622和得到子模块623中的至少一个可以至少被部分地实现为硬件电路,例如现场可编程门阵列(fpga)、可编程逻辑阵列(pla)、

片上系统、基板上的系统、封装上的系统、专用集成电路(asic),或可以通过对电路进行集成或封装的任何其他的合理方式等硬件或固件来实现,或以软件、硬件以及固件三种实现方式中任意一种或以其中任意几种的适当组合来实现。或者,获取模块610、解析模块620、解析子模块621、第一流转子模块622和得到子模块623中的至少一个可以至少被部分地实现为计算机程序模块,当该计算机程序模块被运行时,可以执行相应的功能。

210.需要说明的是,本公开的实施例中日志处理装置部分与本公开的实施例中日志处理方法部分是相对应的,日志处理装置部分的描述具体参考日志处理方法部分,在此不再赘述。

211.图8示意性示出了根据本公开实施例的适于实现日志处理方法的电子设备的方框图。

212.如图8所示,根据本公开实施例的电子设备800包括处理器801,其可以根据存储在只读存储器(rom)802中的程序或者从存储部分808加载到随机访问存储器(ram)803中的程序而执行各种适当的动作和处理。处理器801例如可以包括通用微处理器(例如cpu)、指令集处理器和/或相关芯片组和/或专用微处理器(例如,专用集成电路(asic))等等。处理器801还可以包括用于缓存用途的板载存储器。处理器801可以包括用于执行根据本公开实施例的方法流程的不同动作的单一处理单元或者是多个处理单元。

213.在ram 803中,存储有电子设备800操作所需的各种程序和数据。处理器801、rom 802以及ram 803通过总线804彼此相连。处理器801通过执行rom 802和/或ram 803中的程序来执行根据本公开实施例的方法流程的各种操作。需要注意,所述程序也可以存储在除rom 802和ram 803以外的一个或多个存储器中。处理器801也可以通过执行存储在所述一个或多个存储器中的程序来执行根据本公开实施例的方法流程的各种操作。

214.根据本公开的实施例,电子设备800还可以包括输入/输出(i/o)接口805,输入/输出(i/o)接口805也连接至总线804。电子设备800还可以包括连接至i/o接口805的以下部件中的一项或多项:包括键盘、鼠标等的输入部分806;包括诸如阴极射线管(crt)、液晶显示器(lcd)等以及扬声器等的输出部分807;包括硬盘等的存储部分808;以及包括诸如lan卡、调制解调器等的网络接口卡的通信部分809。通信部分809经由诸如因特网的网络执行通信处理。驱动器810也根据需要连接至i/o接口805。可拆卸介质811,诸如磁盘、光盘、磁光盘、半导体存储器等等,根据需要安装在驱动器810上,以便于从其上读出的计算机程序根据需要被安装入存储部分808。

215.本公开还提供了一种计算机可读存储介质,该计算机可读存储介质可以是上述实施例中描述的设备/装置/系统中所包含的;也可以是单独存在,而未装配入该设备/装置/系统中。上述计算机可读存储介质承载有一个或者多个程序,当上述一个或者多个程序被执行时,实现根据本公开实施例的方法。

216.根据本公开的实施例,计算机可读存储介质可以是非易失性的计算机可读存储介质,例如可以包括但不限于:便携式计算机磁盘、硬盘、随机访问存储器(ram)、只读存储器(rom)、可擦式可编程只读存储器(eprom或闪存)、便携式紧凑磁盘只读存储器(cd-rom)、光存储器件、磁存储器件、或者上述的任意合适的组合。在本公开中,计算机可读存储介质可以是任何包含或存储程序的有形介质,该程序可以被指令执行系统、装置或者器件使用或者与其结合使用。例如,根据本公开的实施例,计算机可读存储介质可以包括上文描述的

rom 802和/或ram 803和/或rom 802和ram 803以外的一个或多个存储器。

217.本公开的实施例还包括一种计算机程序产品,其包括计算机程序,该计算机程序包含用于执行流程图所示的方法的程序代码。当计算机程序产品在计算机系统中运行时,该程序代码用于使计算机系统实现本公开实施例所提供的日志处理方法。

218.在该计算机程序被处理器801执行时执行本公开实施例的系统/装置中限定的上述功能。根据本公开的实施例,上文描述的系统、装置、模块、单元等可以通过计算机程序模块来实现。

219.在一种实施例中,该计算机程序可以依托于光存储器件、磁存储器件等有形存储介质。在另一种实施例中,该计算机程序也可以在网络介质上以信号的形式进行传输、分发,并通过通信部分809被下载和安装,和/或从可拆卸介质811被安装。该计算机程序包含的程序代码可以用任何适当的网络介质传输,包括但不限于:无线、有线等等,或者上述的任意合适的组合。

220.在这样的实施例中,该计算机程序可以通过通信部分809从网络上被下载和安装,和/或从可拆卸介质811被安装。在该计算机程序被处理器801执行时,执行本公开实施例的系统中限定的上述功能。根据本公开的实施例,上文描述的系统、设备、装置、模块、单元等可以通过计算机程序模块来实现。

221.根据本公开的实施例,可以以一种或多种程序设计语言的任意组合来编写用于执行本公开实施例提供的计算机程序的程序代码,具体地,可以利用高级过程和/或面向对象的编程语言、和/或汇编/机器语言来实施这些计算程序。程序设计语言包括但不限于诸如java,c++,python,“c”语言或类似的程序设计语言。程序代码可以完全地在用户计算设备上执行、部分地在用户设备上执行、部分在远程计算设备上执行、或者完全在远程计算设备或服务器上执行。在涉及远程计算设备的情形中,远程计算设备可以通过任意种类的网络,包括局域网(lan)或广域网(wan),连接到用户计算设备,或者,可以连接到外部计算设备(例如利用因特网服务提供商来通过因特网连接)。

222.附图中的流程图和框图,图示了按照本公开各种实施例的系统、方法和计算机程序产品的可能实现的体系架构、功能和操作。在这点上,流程图或框图中的每个方框可以代表一个模块、程序段、或代码的一部分,上述模块、程序段、或代码的一部分包含一个或多个用于实现规定的逻辑功能的可执行指令。也应当注意,在有些作为替换的实现中,方框中所标注的功能也可以以不同于附图中所标注的顺序发生。例如,两个接连地表示的方框实际上可以基本并行地执行,它们有时也可以按相反的顺序执行,这依所涉及的功能而定。也要注意的是,框图或流程图中的每个方框、以及框图或流程图中的方框的组合,可以用执行规定的功能或操作的专用的基于硬件的系统来实现,或者可以用专用硬件与计算机指令的组合来实现。

223.本领域技术人员可以理解,本公开的各个实施例和/或权利要求中记载的特征可以进行多种组合和/或结合,即使这样的组合或结合没有明确记载于本公开中。特别地,在不脱离本公开精神和教导的情况下,本公开的各个实施例和/或权利要求中记载的特征可以进行多种组合和/或结合。所有这些组合和/或结合均落入本公开的范围。

224.以上对本公开的实施例进行了描述。但是,这些实施例仅仅是为了说明的目的,而并非为了限制本公开的范围。尽管在以上分别描述了各实施例,但是这并不意味着各个实

施例中的措施不能有利地结合使用。本公开的范围由所附权利要求及其等同物限定。不脱离本公开的范围,本领域技术人员可以做出多种替代和修改,这些替代和修改都应落在本公开的范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1