存储设备及其操作方法与流程

本公开的实施例涉及一种半导体存储器,更具体地,涉及一种存储设备及其操作方法。

背景技术:

1、半导体存储器设备可以被分类为易失性存储器或非易失性存储器,其中,易失性存储器在电源关闭时丢失存储在其中的数据(例如,动态随机存取存储器(dram)或静态ram(sram)),并且非易失性存储器即使在电源关闭时也会保留存储在其中的数据(例如,闪存、相变ram(pram)、磁性ram(mram)、电阻式ram(reram)或铁电随机存取存储器(fram))。

2、基于闪存的固态硬盘(ssd)被广泛用作高容量的存储介质。一般来说,ssd通过给定的接口和加密密钥与主机通信。例如,ssd可以被配置为用给定的加密密钥对从主机接收的数据进行编码,并且存储编码后的数据。

技术实现思路

1、本公开实施例提供了一种即使在主机被入侵时也能够防止数据丢失和泄露的存储设备及其操作方法。

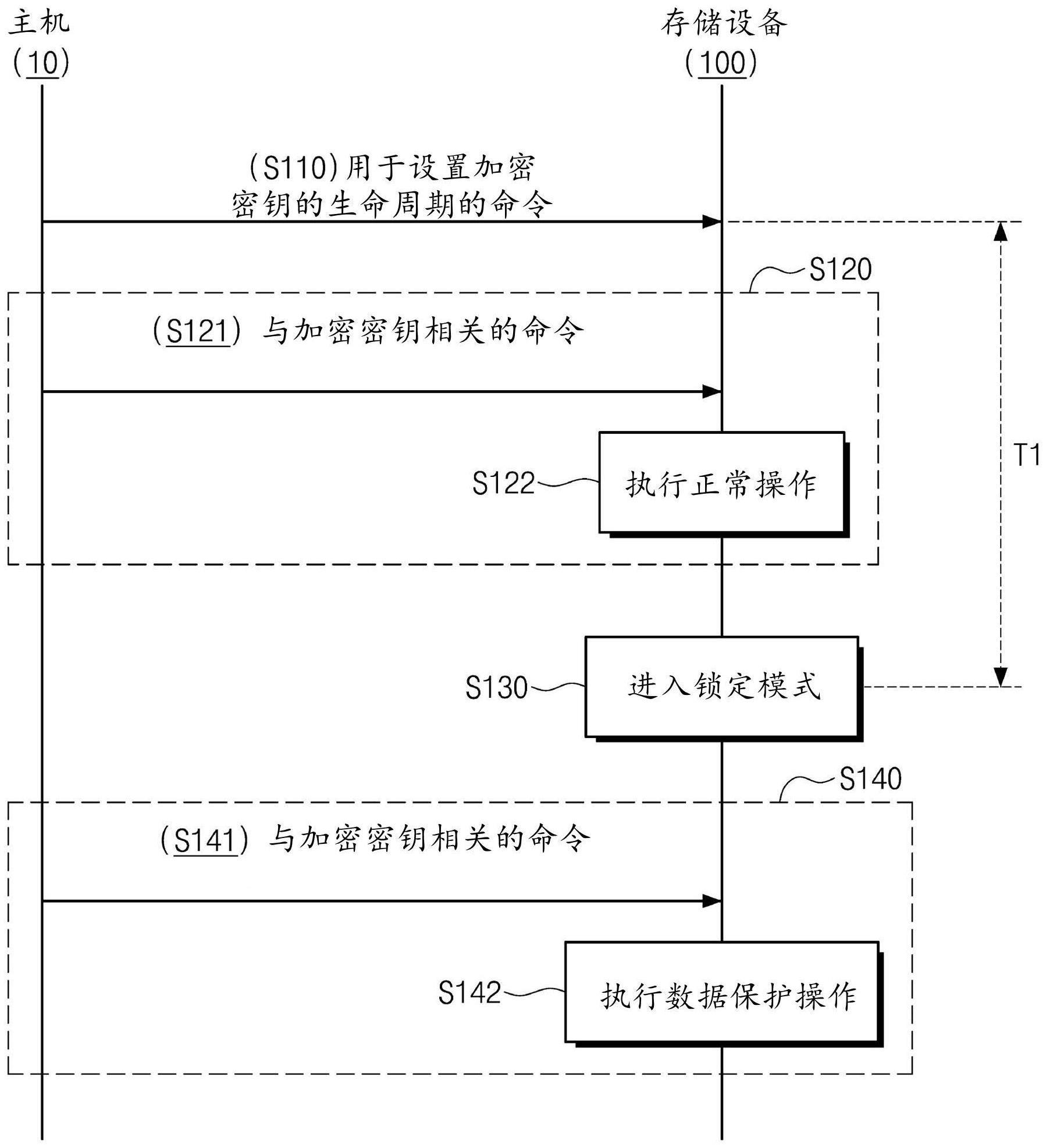

2、根据实施例,一种包括非易失性存储器设备并配置为基于加密密钥与主机通信的存储设备的操作方法可以包括:基于从主机接收到的第一命令,设置第一加密密钥的第一密钥标识符和第一生命周期;以及,在第一生命周期到期后,当从主机接收到包括第一密钥标识符的第二命令时,针对第一加密密钥执行数据保护操作。

3、根据实施例,一种存储设备可以包括:非易失性存储器设备;和存储控制器,其基于加密密钥与主机通信,并且在主机的控制下控制非易失性存储器设备。存储控制器可以设置从主机提供的第一加密密钥的第一生命周期,并且可以在第一生命周期到期后,响应于从主机接收到与第一加密密钥相关的第一命令,向主机返回错误或伪响应。

4、根据实施例,一种存储系统可以包括:存储设备,其包括非易失性存储器设备;和主机,其向存储设备发送用于设置第一加密密钥、第一加密密钥的第一密钥标识符和第一加密密钥的第一生命周期的第一命令。在第一生命周期到期后,当主机请求访问第一加密密钥时,存储设备可以向主机返回错误或伪响应。

技术特征:

1.一种包括非易失性存储器设备并配置为基于加密密钥与主机通信的存储设备的操作方法,所述方法包括:

2.根据权利要求1所述的方法,其中,执行数据保护操作包括:

3.根据权利要求1所述的方法,其中,执行数据保护操作包括:

4.根据权利要求3所述的方法,其中,当第二命令是读取命令时,伪响应包括垃圾数据。

5.根据权利要求1所述的方法,还包括:

6.根据权利要求5所述的方法,其中,延长命令包括用在主机和存储设备之间共享的私有密钥来编码的第一密钥标识符。

7.根据权利要求5所述的方法,还包括:

8.根据权利要求7所述的方法,其中,更新命令与延长命令相同。

9.根据权利要求1所述的方法,还包括:

10.根据权利要求9所述的方法,还包括:

11.一种存储设备,包括:

12.根据权利要求11所述的存储设备,其中,存储控制器还被配置为:

13.根据权利要求11所述的存储设备,其中,存储控制器还被配置为:

14.根据权利要求13所述的存储设备,其中,存储设备还被配置为存储与第一加密密钥相关的第一密钥标识符,并且

15.根据权利要求11所述的存储设备,其中,存储控制器还被配置为:

16.一种存储系统,包括:

17.根据权利要求16所述的存储系统,其中,存储设备被配置为:

18.根据权利要求16所述的存储系统,其中,访问是各自包括第一密钥标识符的读取命令、写入命令和擦除命令之一。

19.根据权利要求18所述的存储系统,其中,当访问是包括第一密钥标识符的读取命令时,伪响应包括垃圾数据。

20.根据权利要求16所述的存储系统,其中,在第一生命周期到期前,主机发送用于延长第一生命周期的第二命令。

技术总结

一种包括非易失性存储器设备并基于加密密钥与主机通信的存储设备的操作方法包括:基于从主机接收到的第一命令,设置第一加密密钥的第一密钥标识符和第一生命周期。该方法还包括:在第一生命周期到期后,当从主机接收到包括第一密钥标识符的第二命令时,针对第一加密密钥执行数据保护操作。

技术研发人员:金仁寿

受保护的技术使用者:三星电子株式会社

技术研发日:

技术公布日:2024/1/12

- 还没有人留言评论。精彩留言会获得点赞!