信息安全风险评估方法、装置、终端设备及存储介质与流程

本技术属于信息安全,尤其涉及一种信息安全风险评估方法、装置、终端设备及存储介质。

背景技术:

1、近年来,随着云计算、大数据、物联网、工业互联网、人工智能等新技术新应用大规模发展,网络安全风险融合叠加并快速演变。互联网技术应用不断模糊物理世界和虚拟世界界限,对整个经济社会发展的融合、渗透、驱动作用日益明显,带来的风险挑战也不断增大,网络空间威胁和风险日益增多。

2、信息安全评估是对业务和信息系统及由其处理、传输和存储的信息的保密性、完整性和可用性等安全属性进行评价的过程。通过风险评估,能够对存在的信息安全风险做到早发现早处置,并为组织开展风险管控提供决策支持。

3、拒绝服务攻击是攻击者设法让目标机器停止提供服务的攻击方式,已经成为当前网络安全最常见的威胁,近几年其出现的频率越来越高,影响程度越来越大。如何能够有效快速地评估拒绝服务攻击威胁带来的影响,是目前急需解决的问题。

技术实现思路

1、本技术意在提供一种信息安全风险评估方法、装置、终端设备和存储介质,以解决现有技术中存在的不足,本技术要解决的技术问题通过以下技术方案来实现。

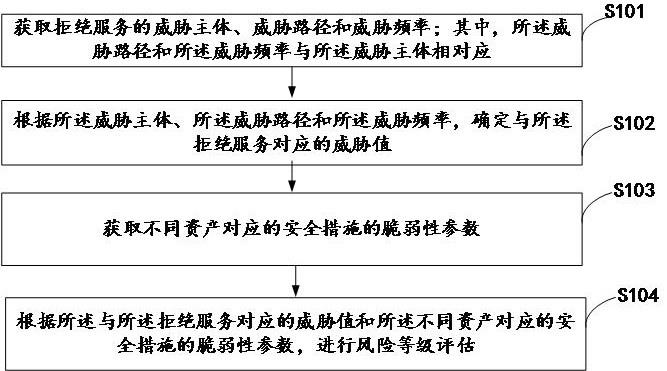

2、第一个方面,本技术实施例提供一种信息安全风险评估方法,所述方法包括:

3、获取拒绝服务的威胁主体、威胁路径和威胁频率;其中,所述威胁路径和所述威胁频率与所述威胁主体相对应;

4、根据所述威胁主体、所述威胁路径和所述威胁频率,确定与所述拒绝服务对应的威胁值;

5、获取不同资产对应的安全措施的脆弱性参数;

6、根据所述与所述拒绝服务对应的威胁值和所述不同资产对应的安全措施的脆弱性参数,进行风险等级评估。

7、可选地,所述根据所述威胁主体、所述威胁路径和所述威胁频率,确定与所述拒绝服务对应的威胁值,包括:

8、根据与所述威胁主体对应的所述威胁能力值和所述威胁频率值,分别确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值;

9、对所述网络流量消耗威胁值、所述连接数消耗威胁值和所述漏洞利用威胁值进行加权计算,并根据时机调整因子进行调整,得出与所述拒绝服务对应的威胁值。

10、可选地,所述根据与所述威胁主体对应的所述威胁能力值和所述威胁频率值,分别确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值,包括:

11、在与所述威胁主体对应的威胁能力值和所述威胁频率值的取值范围一致的情况下,对所述威胁能力值和所述威胁频率值采用归一计算法,分别计算所述网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值。

12、可选地,所述根据与所述威胁主体对应的所述威胁能力值和所述威胁频率值,分别确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值,包括:

13、在与所述威胁主体对应的威胁能力值和所述威胁频率值的取值范围不一致的情况下,采用查表计算法,确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值。

14、可选地所述脆弱性参数至少包括:可防护等级、可利用等级、资产重要性、脆弱性的危害等级和数目,所述根据所述与所述拒绝服务对应的威胁值和所述不同资产对应的安全措施的脆弱性参数,进行风险等级评估,包括:

15、对各个资产的脆弱性的可防护等级和可利用等级进行加权计算,得到脆弱性被利用难易程度;

16、根据所述与所述拒绝服务对应的威胁值与所述脆弱性被利用难易程度,确定安全事件发生的可能性;

17、对各个资产的资产重要性、脆弱性的危害等级和数目进行加权计算,得到安全事件发生的损失;

18、根据所述安全事件发生的可能性和所述安全事件发生后的损失,计算风险值;

19、根据所述风险值,确定风险等级。

20、第二个方面,本技术实施例提供一种信息安全风险评估装置,所述装置包括:

21、第一获取模块,用于获取拒绝服务的威胁主体、威胁路径和威胁频率;其中,所述威胁路径和所述威胁频率与所述威胁主体相对应;

22、确定模块,用于根据所述威胁主体、所述威胁路径和所述威胁频率,确定与所述拒绝服务对应的威胁值;

23、第二获取模块,用于获取不同资产对应的安全措施的脆弱性参数;

24、评估模块,用于根据所述与所述拒绝服务对应的威胁值和所述不同资产对应的安全措施的脆弱性参数,进行风险等级评估。

25、可选地,所述确定模块用于:

26、根据与所述威胁主体对应的所述威胁能力值和所述威胁频率值,分别确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值;

27、对所述网络流量消耗威胁值、所述连接数消耗威胁值和所述漏洞利用威胁值进行加权计算,并根据时机调整因子进行调整,得出与所述拒绝服务对应的威胁值。

28、可选地,所述确定模块用于:

29、在与所述威胁主体对应的威胁能力值和所述威胁频率值的取值范围一致的情况下,对所述威胁能力值和所述威胁频率值采用归一计算法,分别计算所述网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值。

30、可选地,所述确定模块用于:

31、在与所述威胁主体对应的威胁能力值和所述威胁频率值的取值范围不一致的情况下,采用查表计算法,确定网络流量消耗威胁值、连接数消耗威胁值和漏洞利用威胁值。

32、可选地,所述脆弱性参数至少包括:可防护等级、可利用等级、资产重要性、脆弱性的危害等级和数目,所述评估模块用于:

33、对各个资产的脆弱性的可防护等级和可利用等级进行加权计算,得到脆弱性被利用难易程度;

34、根据所述与所述拒绝服务对应的威胁值与所述脆弱性被利用难易程度,确定安全事件发生的可能性;

35、对各个资产的资产重要性、脆弱性的危害等级和数目进行加权计算,得到安全事件发生的损失;

36、根据所述安全事件发生的可能性和所述安全事件发生后的损失,计算风险值;

37、根据所述风险值,确定风险等级。

38、第三个方面,本技术实施例提供一种终端设备,包括:至少一个处理器和存储器;

39、所述存储器存储计算机程序;所述至少一个处理器执行所述存储器存储的计算机程序,以实现第一个方面提供的信息安全风险评估方法。

40、第四个方面,本技术实施例提供一种计算机可读存储介质,该计算机可读存储介质中存储有计算机程序,所述计算机程序被执行时实现第一个方面提供的信息安全风险评估方法。

41、本技术实施例包括以下优点:

42、本技术实施例提供的信息安全风险评估方法、装置、终端设备和存储介质,通过获取拒绝服务的威胁主体、威胁路径和威胁频率;其中,威胁路径和威胁频率与威胁主体相对应;根据威胁主体、威胁路径和威胁频率,确定与拒绝服务对应的威胁值;获取不同资产对应的安全措施的脆弱性参数;根据与拒绝服务对应的威胁值和不同资产对应的安全措施的脆弱性参数,进行风险等级评估,用于解决现有技术中不能有效评估拒绝服务攻击威胁带来的影响,并结合脆弱性,评价拒绝服务攻击威胁情况下组织风险的问题。

- 还没有人留言评论。精彩留言会获得点赞!