一种安全接入区系统安全防护的方法及系统与流程

本发明涉及电气工程设备,具体为一种安全接入区系统安全防护的方法及系统。

背景技术:

1、虚拟电厂监控系统安全防护的核心任务是确保电力实时闭环监控系统和调度数据网络的安全,抵御黑客、病毒、恶意代码等通过各种形式对系统发起的恶意破坏和攻击行为,特别是能够抵御集团式攻击,防止虚拟电厂监控系统的崩溃或瘫痪。虚拟电厂监控系统安全防护的总体目标包括:

2、a.防止虚拟电厂监控系统服务等核心业务中断;

3、b.防止虚拟电厂监控系统本身崩溃;

4、c.抵御外部人员对电力监控系统发起的恶意破坏和攻击,防止对相连的调度自动化系统造成影响;

5、d.防止病毒、木马等恶意程序,从虚拟电厂监控系统局域网内部对电力生产及相连的调度自动化系统发起的恶意破坏和攻击;

6、e.保护虚拟电厂监控系统实时和历史数据,防止数据被非授权修改。

7、虚拟电厂项目作为示范应用,在现行《电力监控系统安全防护技术规范》中尚无针对性安全防护技术要求。本项目在不破坏现有电力监控系统安全性的原则下,可考虑一种网络架构建设方案。

技术实现思路

1、鉴于上述存在的问题,提出了本发明。

2、因此,本发明解决的技术问题是:目前在虚拟电厂中尚无针对性安全防护技术要求。

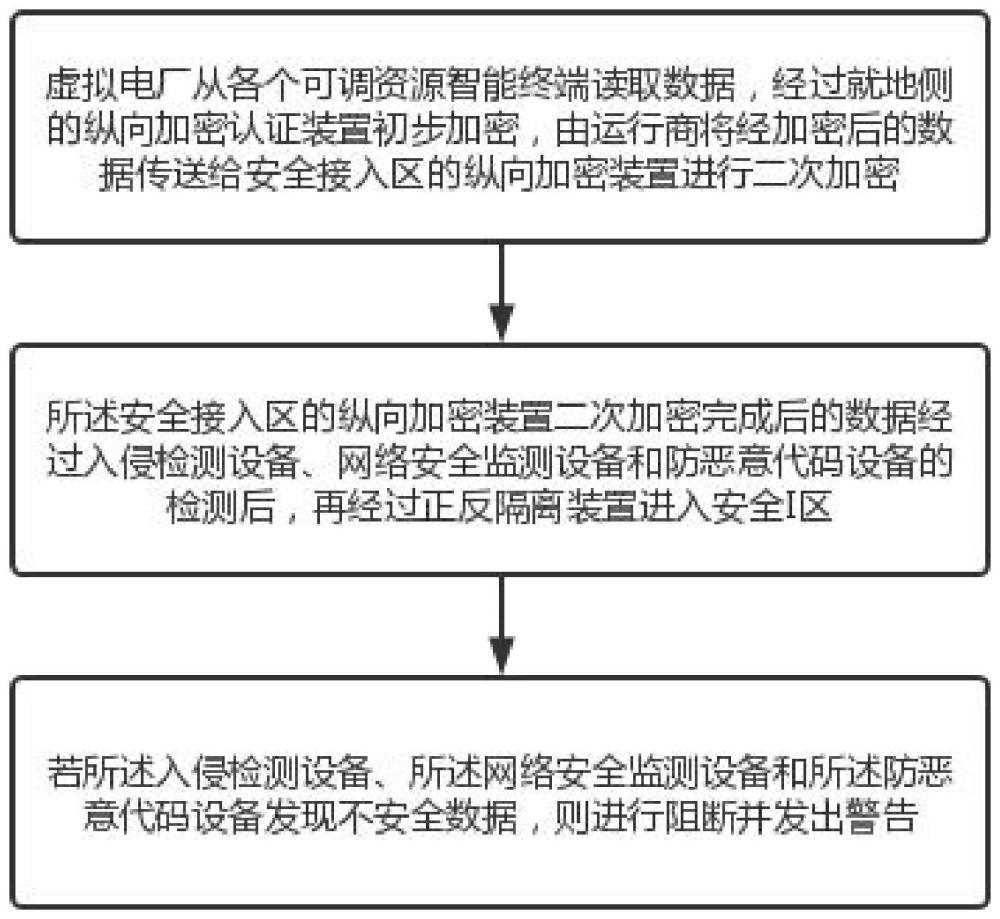

3、为解决上述技术问题,本发明提供如下技术方案:一种安全接入区系统安全防护的方法,包括:虚拟电厂从各个可调资源智能终端读取数据,经过就地侧的纵向加密认证装置初步加密,由运行商将经加密后的数据传送给安全接入区的纵向加密装置进行二次加密。

4、所述安全接入区的纵向加密装置二次加密完成后的数据经过入侵检测设备、网络安全监测设备和防恶意代码设备的检测后,再经过正反隔离装置进入安全i区。

5、若所述入侵检测设备、所述网络安全监测设备和所述防恶意代码设备发现不安全数据,则进行阻断并发出警告。

6、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述纵向加密认证装置包括,

7、采用加密算法对数据进行加密,基于ip、传输协议、应用端口号的综合报文过滤与访问控制。

8、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述初步加密包括,

9、采用aes-256算法加密,步骤包括:

10、密钥扩展:从一个256位的密钥k通过rijndael密钥扩展算法生成一组新的密钥。

11、初始轮密钥添加:将新的密钥的第一部分与虚拟电厂从各个可调资源智能终端读取的数据进行xor操作,具体为将数据块和密钥都看作是128位的二进制序列。对应位置上的二进制位进行xor操作。

12、9个主轮:包括字节代换、行移位、列混合和轮密钥添加。

13、最终轮:包括字节代换、行移位和轮密钥添加。

14、其中,所述字节代换通过一个预定义的表进行数据的非线性替换。

15、所述行移位在数据块的二维数组表示中,进行行的循环移位。

16、所述轮密钥添加与密钥扩展中生成的特定轮密钥进行xor操作。

17、所述列混合用特定的多项式进行列的混合,多项式表示为:

18、(03)x3+(01)x2+(01)x+(02)

19、其中,x表示多项式变量,01、02、03表示8位二进制数。

20、所述aes-256算法的公式如下:

21、ciphertext=aes-256-encrypt(p,kexpanded)

22、其中,p表示虚拟电厂从各个可调资源智能终端读取的数据,kexpanded表示经过密钥扩展后的密钥序列。

23、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述二次加密包括,

24、将经aes-256算法初次加密后的数据c分为两部分:c1、c2,获取c的长度n。若n不能被2整除,采用向上取整的方式处理:

25、

26、n2=n-n1

27、其中,n1表示c1的长度,n2表示c2的长度,表示不小于的最小整数。

28、利用转置算法将c1的字节倒置:

29、c1'=reverse(c1)

30、其中,reverse()表示转置算法。

31、获取当前时间戳以及密文c的长度,进行异或计算,得到固定长度16字节混淆时间戳:

32、

33、其中,t表示当前时间戳。

34、构造最终密文,将转置标记t预设为trans,插入到转置密数据c1后,将混淆时间戳插入c2、c3之间,构造最终密文c':

35、c’=c’1||t||c2||ts

36、其中,||表示连接操作。

37、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述入侵检测设备包括,当所述安全接入区遭受攻击时,能对网络进行监测,并防止对网络的威胁,提供对内部攻击、外部攻击和误操作的实时保护。

38、所述网络安全监测设备包括,当所述安全接入区遭受攻击时,实现对电力二次系统服务器、工作站、网络设备以及安全防护设备的实时运行监视、安全事件处理、实时通信的功能。

39、所述防恶意代码设备包括,当所述安全接入区遭受攻击时,对已知的可疑、有害的活动进行限制。

40、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述入侵检测设备、所述网络安全监测设备和所述防恶意代码设备发现不安全数据包括,

41、对所述二次加密得到的最终密文c'解密:

42、识别出转置标记trans,将转置标记前的密文c1'进行反向转置:

43、c”1=reverse(c’1)

44、从最终密文末尾识别出16字节的混淆时间戳,从装置标记到混淆时间戳之间得到第二段密文c2',将去掉转置标记和混淆时间戳的密文长度n'与混淆时间戳进行异或运算,得到时间戳t':

45、

46、若得到的t'=t,则表示密文没有被篡改,密文有效,反之则发出警告。

47、得到解密数据:

48、c”=c”1||c2

49、根据所述经过密钥扩展后的密钥序列对所述初步加密进行解密,得到最终解密数据。

50、作为本发明所述的安全接入区系统安全防护的方法的一种优选方案,其中:所述解密还包括,若翻译时的密文存在翻译异常或翻译后的密文在进行核对时与原明文信息存在实质性差异,则申请重新翻译,若重新翻译的结果仍表现为异常或存在实质性差异,则申请将明文重新加密后发送。

51、当重新加密后的密文的翻译仍表现为异常或存在实质性差异,则标记异常的密文位置,通过加密算法的追溯,同时标记明文的对应位置,并将带有标记的密文和带有标记的明文上传到技术部门申请修复bug。

52、所述实质性差异包括,提取原明文中的核心内容,在解密后的内容中搜索所述核心内容,若搜索到所述核心内容的95%,则初步认定没有实质性差异。若没有搜索到所述核心内容的95%,则认定存在实质性差异。当初步认定没有实质性差异时,则进行非核心内容的检索。

53、d(s1,s2)=levenshtein(s1,s2)

54、其中,s1表示原明文信息的非核心内容,s2表示翻译后明文的非核心内容。

55、对编辑距离进行归一化:

56、

57、其中,|s1|和|s2|分别是字符串s1和s2的长度。

58、

59、其中,t表示预设的非核心内容的检索阈值,1表示存在实质性差异,0表示不存在实质性差异。

60、一种安全接入区系统安全防护的系统,其特征在于:包括,

61、加密模块,虚拟电厂从各个可调资源智能终端读取数据,经过就地侧的纵向加密认证装置初步加密,由运行商将经加密后的数据传送给安全接入区的纵向加密装置进行二次加密。

62、监测警告模块,所述安全接入区的纵向加密装置二次加密完成后的数据经过入侵检测设备、网络安全监测设备和防恶意代码设备的检测后,再经过正反隔离装置进入安全i区。若所述入侵检测设备、所述网络安全监测设备和所述防恶意代码设备发现不安全数据,则进行阻断并发出警告。

63、一种计算机设备,包括存储器和处理器,所述存储器存储有计算机程序,所述处理器执行所述计算机程序时实现如上所述的方法的步骤。

64、一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现如上所述的方法的步骤。

65、本发明的有益效果:本发明的有益效果主要体现在提高电力系统安全接入区的数据安全性和防护能力。通过引入双重加密和时间戳,不仅增强了数据加密的复杂性,还有效地防止了数据重放攻击。使用两个独立生成的密钥为数据提供了多层保护,降低了单一密钥被破解的风险。时间戳的加入进一步提高了数据的不可篡改性,确保了数据在传输过程中的完整性。此外,通过设定安全接入区并配备入侵检测、网络安全监测以及防恶意代码设备,本发明形成了一道全面的安全防护网,能有效识别和阻断不安全数据,进而保证电力系统的稳定和安全运行。

- 还没有人留言评论。精彩留言会获得点赞!