一种投票选举博弈中攻击容忍度的量化与优化方法

本发明提出一种投票选举博弈中攻击容忍度的量化与优化方法。

背景技术:

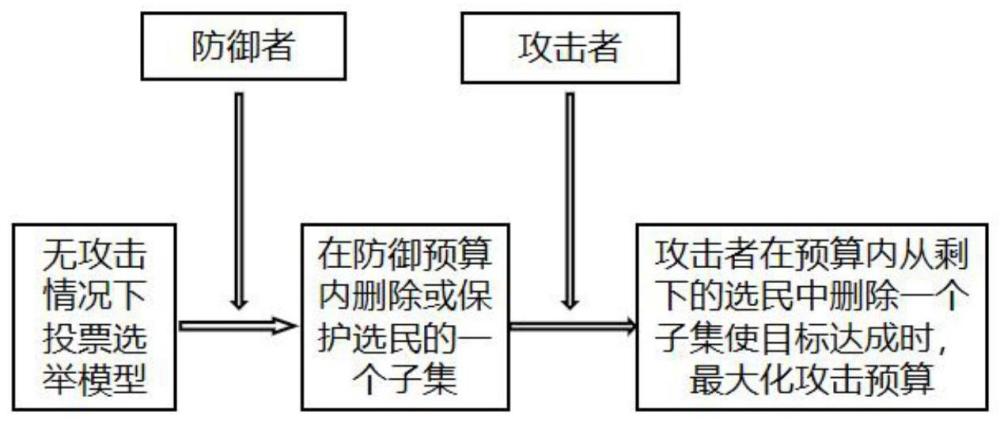

1、无攻击情况下的投票选举模型考虑带有加权选民的选举模型。选举模型中,c={c1,c2,…,cm+1}为m+1个候选人的集合,v={v1,v2,…,vn}为n个选民的集合。每个选民vj有权重wj∈z>0(正整数集合)。考虑plurality投票规则,即每个选民只投票给一个候选人。令表示投票给候选人ci的选民集合,其中1≤i≤m+1。在没有攻击的情况下,候选人ci的原始得分定义为不失一般性,假设候选人c1是没有攻击的情况下的原始获胜者(即w1>wi对于任何2≤i≤m+1都成立)。

2、攻-防情况下的投票选举模型在上述模型基础上,考虑两种攻击者目标:1.建设性攻击者,其目标是让一个指定的候选人赢得选举,非原始获胜者c1。不失一般性,不妨设cm+1是被指定的候选人。2.破坏性攻击者,其目标是让原始获胜者c1输掉选举,即c1的得分不再是最高的。在任何情况下,攻击者选择并“删除”一部分选民(即阻止他们投票)。假设“删除”选民vj会对攻击者产生一个攻击代价aj∈z>0。防御者目标:通过选择和防止一些选民被攻击者删除,来防止攻击者控制选举结果。假设防御者需要花费防御代价dj∈z>0防止攻击者删除选民vj,其中1≤j≤n。如果防御者花费了防御代价dj保护选民vj,则称选民vj是受保护的,否则是未受保护的。假设防御者首先采取防御措施,即选择和保护一部分选民。在观察到防御者保护哪些选民之后,攻击者选择并“删除”剩余选民的一个子集。任何防御代价总和不超过防御预算β的选民子集都是防御者的一个可行解。问题的目标是在满足防御预算和攻击者目标的情况下最大化攻击预算。

3、从技术层面,两种攻击者目标的优化问题均能建模成双层整数规划,这与背包拦截问题的双层整数规划具有相似的结构,故将背包拦截问题的近似算法设计思想融合进该问题的近似算法设计中,给出了带有攻防的投票选举问题的多项式时间近似方案,即能得到与最优解充分接近的近似解。

4、现有技术研究主要集中于刻画“给定预算是否足以控制投票结果”该类问题的计算复杂度。从技术上来说,此类问题均可被视作“寻找攻击者可以操控投票结果所需要的最小攻击费用”的单层优化问题。然而,除了个别研究外,该类问题中并未考虑到防御者的参与。在现实社会,攻防双方的博弈行为是非常常见的。我们称这种有攻防双方的零和斯塔克尔伯格博弈问题为拦截问题。目前,大多数拦截问题的研究都集中在网络拦截问题上,其中防御者的优化问题是标准的网络优化问题,攻击者通过删除网络上的某些部分(边或节点的子集)来尽可能地降低网络性能从而使得防御者在剩下的网络上的最优目标值最小。这些拦截模型都是在具有网络结构问题上的应用,不具备普适性。

技术实现思路

1、本发明的目的是通过现有技术的不足,提供一种投票选举博弈中攻击容忍度的量化与优化方法。

2、本发明解决其技术问题所采用的技术方案如下:

3、一种投票选举博弈中攻击容忍度的量化与优化方法,在投票选举中的攻防博弈行为中引入“攻击容忍度”,它描述了投票选举中特定防御所能容忍的攻击力度,并使用双层整数规划将其计算表示为一个双层优化问题,同时结合背包拦截问题的近似算法设计了一个多项式时间近似方案,从而计算出与最优解任意接近的解。本发明的目的是:将投票选举优化问题(建设性保护问题cpp和破坏性保护问题dpp)建模成双层整数规划问题,其目标是最大化攻击预算α,即找到最大的攻击预算α值。具体包括如下步骤:

4、步骤1、问题定义。

5、参数定义:一组候选人c={c1,c2,…,cm+1},一组选民v={v1,v2,…,vn},其中选民vj具有权重wj∈z>0,防御成本dj∈z>0,攻击成本aj∈z>0,防御者拥有防御预算β∈z>0,攻击者拥有攻击预算α∈z>0。

6、所述cpp问题的定义如下:

7、输入:基于步骤1的参数定义,设候选人c1是原始获胜者,并试图使指定的候选人cm+1获胜;

8、输出:判断是否存在子集作为被保护的选民的集合,满足以下条件:

9、①

10、②无论删除哪个未受保护选民的子集其中指定的候选人cm+1都无法赢得选举,即候选人cm+1不能获得高于所有其他候选人的得分。

11、所述dpp问题的定义如下:

12、输入:基于步骤1的参数定义,设候选人c1是原始获胜者,并试图使原始获胜者c1输掉选举;

13、输出:判断是否存在子集作为被保护的选民的集合,满足以下条件:

14、①

15、②无论删除哪个未受保护选民的子集其中原始获胜者c1仍将赢得选举,即候选人c1仍然获得高于所有其他候选人的得分。

16、步骤2、问题的双层整数规划形式。

17、对于任意i∈[m+1]={1,...,m+1},令ii为投票给候选人ci的选民索引集合,并定义投票给候选人ci的选民子集vi={vj:j∈ii};分别使用0-1决策变量xj和yj表示防御解和攻击解,其中令xj=1表示防御者选择并保护选民vj,否则xj=0;令yj=1表示攻击者选择并删除选民vj,否则yj=0。

18、cpp优化问题的双层整数规划设计思想:攻击者试图让候选人cm+1赢得选举,这意味着攻击者不会删除vm+1中的任何选民,因为攻击者投票给候选人cm+1,因而防御者不需要保护vm+1中的选民,即防御者只需要考虑v\vm+1中的选民;令表示在没有攻击的情况下候选人ci获得的原始得分,其中权重wj为整数,表示选民j能投的票数;如果候选人ci的原始得分wi小于wm+1,则攻击者不需要考虑该候选人ci,这意味着该候选人ci以及投票给该候选人ci的选民都不用考虑;因此能够假设wi≥wm+1对每个i∈[m]都成立。

19、dpp优化问题的双层整数规划设计思想:攻击者试图使原来的赢家c1输掉选举,这意味着攻击者试图删除部分选民,使得赢家c1的得分小于等于其他某个候选人;因此攻击者只需要删除v1中的选民,而防御者只需要保护v1中的选民。

20、进一步地,cpp优化问题的双层整数规划形式如下:

21、cpp(i,β,w-1):

22、

23、s.t.∑j∈idjxj≤β (1b)

24、

25、其中,y=(yj)j∈i求解下面的优化问题 (1d)

26、

27、

28、

29、

30、其中,式(1b)表明总防御成本不超过防御预算β;式(1f)表示在删除选民后,候选人cm+1的得分w高于其他任何候选人,因此候选人cm+1成为赢家;式(1g)表示攻击者不能删除被保护的选民,即xj=1意味着yj=0;式(1d)-(1h)刻画了攻击者的优化问题,即在给定防御者的解x=(xj)j∈i,攻击者的目标是找到一个进攻方案,使候选人cm+1成为赢家,同时最小化总攻击成本∑j∈iajyj;最后,式(1a)表示防御者的目标,即最大化攻击者的攻击成本。

31、同样,dpp优化问题的双层整数规划形式如下:

32、dpp(i1,β,w2):

33、

34、

35、

36、其中,求解下面的优化问题 (2d)

37、

38、

39、

40、

41、其中,候选人c2是在没有攻击的情况下,c\{c1}中的候选人中得分最高的候选人;ii是投票给候选人ci的选民的索引集合,wi是候选人ci在没有攻击的情况下获得的原始得分;和分别表示防御者和攻击者的解;式(2b)表示总防御成本不超过防御预算β;式(2f)表示在删除部分选民后,c1的得分低于或等于c2的得分,从而c1输掉选举;式(2g)表示攻击者不能删除被保护的选民,即xj=1意味着yj=0;式(2d)-(2h)刻画了攻击者的优化问题,即在给定的防御者的解x后,攻击者的目标是找到一个进攻方案,使c1输掉选举,并且最小化总攻击成本最后,式(2a)表示防御者的目标,即最大化攻击者的攻击成本。

42、步骤3、双层整数规划的算法求解。

43、对于任意一个充分小的正数∈,存在一个双标准(1+∈,1-∈)-近似的算法,用于求解cpp,该cpp算法返回一个防御者的解,此解对应的总防御成本最多为(1+∈)β;同时保证任何攻击预算小于(1-∈)α的攻击者都不能使指定的候选人cm+1获胜,其中攻击预算α是防御预算为β时cpp算法的最优目标函数值;当候选人数m为固定常数时,上述求解cpp的算法是多项式时间算法;由于dpp能够归约为只有两个候选人时的cpp,因此对于dpp,即使候选人数m是输入的一部分,也能够得到dpp的多项式时间近似算法。

44、双层整数规划的算法求解步骤:

45、3-1.预处理:通过设定的阈值δ将选民分类为大选民和小选民;对给定的输入进行缩放和归一化,将cpp(i,β,w-1)转化为等价的cpp(i,1,1);其中大选民指的是防御成本或攻击成本很大的选民。

46、3-2.通过枚举法确定在近乎最优解中被防御者保护的大选民。攻击者在攻击具有相同攻击成本的未受保护选民时,攻击者更倾向于选择具有大权重的选民,这就意味着能反向枚举出具有小防御成本和大攻击成本但在近乎最优解中未受到防御者保护的选民,进而可以得出在近乎最优解中被防御者保护的具有小防御成本和大攻击成本的选民。

47、3-3.建立一个双层整数规划bi-ip(i,1,1)来分别处理大选民和小选民。采取以下两个子步骤来间接实现目标:(i).通过双层整数规划预先计算出常数个关于攻击者在未受保护的大选民上的潜在选择方案;(ii).建立双层整数规划bi-ip(i,1,1),其中防御者在大选民上的决策变量被固定了,攻击者在大选民上的决策变量的取值必须对应于预先计算出的常数个潜在选择方案中的某一个,能够证明bi-ip(i,1,1)的最优目标函数值与cpp(i,1,1)的最优目标函数值几乎相同。

48、3-4.通过求解双层整数规划bi-ip(i,1,1)来处理小选民。首先给出bi-ip(i,1,1)的线性规划松弛bi-ipr(i,1,1),如下:首先给出bi-ip(i,1,1)的线性规划松弛bi-ipr(i,1,1),其中防御者和攻击者都能够分数地选择选民;通过创建系列线性规划求解线性规划松弛bi-ipr(i,1,1);找到等价的线性规划的极点最优解,得到满足要求的bi-ip(i,1,1)的近似解。

49、进一步地,等价的线性规划的极点最优解可能是分数解,故需要将极点最优解舍入成整数解。

50、本发明有益效果如下:

51、1.本发明通过“攻击容忍度”这一创新视角,研究了如何防御建设性或破坏性的选民删除型攻击对选举的影响。本发明给出了攻击容忍度的量化方法,并将攻击容忍度的计算形式转化为优化一个双层整数规划问题。进一步地,本发明给出了上述投票选举问题的复杂性结果以及算法结果。我们证明该问题是-困难的,即从经验上来讲该问题没有良好近似比的多项式时间近似算法。然而,本发明结合背包拦截问题近似算法设计思想,为上述投票选举优化问题设计出多项式时间近似方案。通过这个近似方案,可以计算出接近于最优解的近似解。同时,本发明还展示了如何利用该近似方案帮助防御者选择合适的防御预算。

52、2.攻击容忍度的引入为未来的研究开辟了很多可能性。本发明仅考虑了plurality投票选举规则,那么很自然的问题就是:改变投票规则对攻击容忍度有什么影响?这也促使学者们对攻击容忍度进行深层次的研究和探讨。

53、3.拦截模型对于评估鲁棒性和制定攻防策略具有实际意义。投票选举优化问题是背包拦截模型在实际中的真实应用,其研究成果更是拦截模型在理论方面的进一步推广。

- 还没有人留言评论。精彩留言会获得点赞!