一种图神经网络模型黑盒攻击方法及装置

本技术涉及图神经网络安全领域,尤其涉及一种图神经网络模型黑盒攻击方法及装置。

背景技术:

1、图数据是一种表示对象及对象之间关系的数据结构,被广泛应用于各种领域,从社交网络、交通网络、知识图谱到推荐系统都可以表示为图数据。图神经网络模型将基于深度学习的方法应用至图数据上,来学习图数据中深层次的结构信息和语义信息,已成为图学习的主流方法,被广泛应用于各种与图数据相关的下游任务,如节点分类、链路预测、图分类等,并取得了最先进的性能。虽然图神经网络模型在各种图数据分析任务中具有出色的性能,但在实践中也引起了迫切的安全问题。近年研究表明,深度学习模型往往缺乏鲁棒性,图神经网络模型很容易受到对抗性攻击,攻击者只需在图上添加微小的扰动(如添加或删除有限的边),就能轻松欺骗gnn模型,从而使应用于实际场景的图神经网络模型算法存在明显漏洞,严重影响了实际应用系统的可靠性和安全性。例如,在社交网络中,用户之间的关系通常被表示为图。攻击者可以创建大量虚假账户,这些假冒账户在图中模拟社交关系。这些虚假账户可能会与真实用户建立虚假的友谊关系,以获得更多的关注和信任。这可以用于虚假宣传、舆论操纵或其他恶意目的。因此,针对图神经网络模型对抗攻击的研究是非常有必要的,它不仅有助于深入理解图神经网络模型的工作原理和脆弱性,而且对于提高图神经网络模型的鲁棒性和安全性具有重要意义。

2、现有的图对抗攻击方法主要分为基于梯度的方法和基于非梯度的方法。其中,基于非梯度的方法,攻击者更偏向采用强化学习的方法,通过频繁查询目标模型的输出结果以修改图数据。这种方法计算量大,成本高且容易引起防御机制的察觉。相比于此,基于梯度的方法,即攻击者利用模型的目标损失对图结构的梯度信息迭代地指导对抗扰动的生成,最终生成对抗样本对图神经网络模型进行对抗性攻击,这种方法更简单、更高效、更容易实现,是目前的主流攻击策略。

3、但是它也面临了一定的问题。目前基于梯度的方法由于直接利用目标损失在图结构上的梯度往往存在较大的梯度波动,使模型在攻击迭代中生成不稳定的结构梯度,进而导致生成的扰动不稳定,损害攻击性能。此外,由于图结构的离散性,基于梯度的方法无法保证生成的扰动是有效可靠的扰动,目前存在生成一些攻击结果与预期相反的恶意扰动,这类方法没有考虑生成扰动的可靠性。

技术实现思路

1、本技术旨在至少在一定程度上解决相关技术中的技术问题之一。

2、为此,本技术的第一个目的在于提出一种图神经网络模型黑盒攻击方法,用于解决现有攻击技术生成的扰动不稳定、不可靠,攻击结果不理想的问题。

3、本技术的第二个目的在于提出一种图神经网络模型黑盒攻击装置。

4、本技术的第三个目的在于提出一种电子设备。

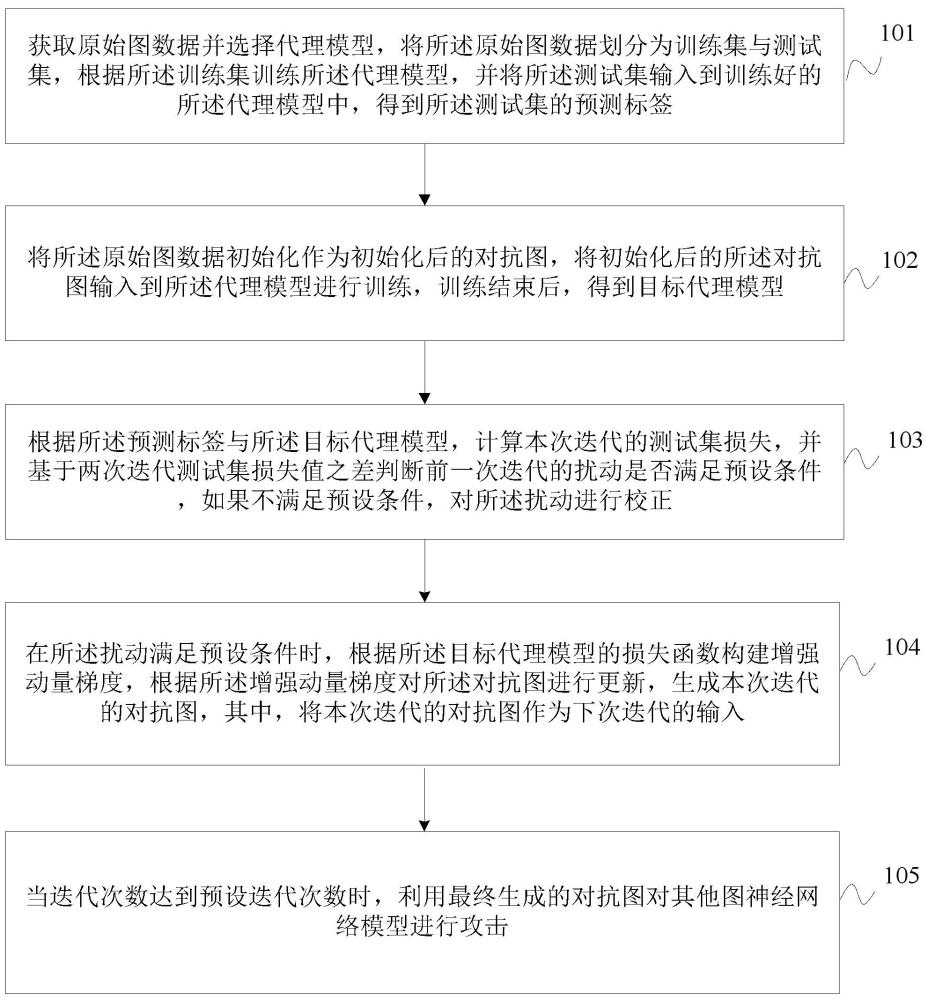

5、为达上述目的,本技术第一方面实施例提出一种图神经网络模型黑盒攻击方法,包括以下步骤:

6、获取原始图数据并选择代理模型,将所述原始图数据划分为训练集与测试集,根据所述训练集训练所述代理模型,并将所述测试集输入到训练好的所述代理模型中,得到所述测试集的预测标签;

7、将所述原始图数据初始化作为初始化后的对抗图,将初始化后的所述对抗图输入到所述代理模型进行训练,训练结束后,得到目标代理模型;

8、根据所述预测标签与所述目标代理模型,计算本次迭代的测试集损失,并基于两次迭代测试集损失值之差判断前一次迭代的扰动是否满足预设条件,如果不满足预设条件,对所述扰动进行校正;

9、在所述扰动满足预设条件时,根据所述目标代理模型的损失函数构建增强动量梯度,根据所述增强动量梯度对所述对抗图进行更新,生成本次迭代的对抗图,其中,将本次迭代的对抗图作为下次迭代的输入;

10、当迭代次数达到预设迭代次数时,利用最终生成的对抗图对其他图神经网络模型进行攻击。

11、可选的,所述获取原始图数据并选择代理模型,包括:

12、选择图结构数据集作为所述原始图数据,其中,所述原始图数据包括原始图的邻接矩阵及特征矩阵,表示为,表示所述原始图的邻接矩阵,表示所述原始图的特征矩阵;

13、选择图神经网络模型作为所述代理模型,其中,所述图神经网络模型的递归表达式和输出表达式分别为:

14、

15、

16、其中,和分别为所述原始图的邻接矩阵和特征矩阵,表示层的隐藏特征矩阵,和分别经过单位矩阵进行自循环的邻接矩阵和度矩阵,是可训练的权重矩阵,表示非线性激活函数,为所述图神经网络模型的预测输出,为所述图神经网络模型学习的映射函数,为经过拉普拉斯正则操作后的稀疏邻接矩阵。

17、可选的,所述将初始化后的所述对抗图输入到所述代理模型进行训练,训练结束后,得到目标代理模型,包括:

18、选择交叉熵损失函数作为所述代理模型的损失函数,其中,所述交叉熵损失函数的表达式为:

19、

20、其中,为由所述对抗图构成的训练集的节点,为将节点分配为类的概率;

21、使用adam优化器训练所述代理模型,直至所述代理模型在所述训练集上收敛,训练结束后,得到所述目标代理模型。

22、可选的,所述基于两次迭代测试集损失值之差判断前一次迭代的扰动是否满足预设条件,包括:

23、将两次迭代测试集损失值之差作为前一次迭代生成扰动的扰动判断分数,其中,所述扰动判断分数的计算公式为:

24、

25、其中,和分别为经过第k次和第k-1次生成的对抗图的邻接矩阵,和分别为第k次和第k-1次迭代的测试集节点的交叉熵损失函数值;

26、比较所述扰动判断分数与分数阈值,若所述扰动判断分数不小于所述分数阈值,则前一次迭代的扰动满足预设条件,否则,判断其为恶意扰动。

27、可选的,所述交叉熵损失函数值的计算公式为:

28、

29、其中,是模型在上的预测,是所述预测标签,为所述测试集节点。

30、可选的,在所述扰动被判断为恶意扰动时,对所述扰动进行校正,包括:

31、根据恶意扰动对应的节点对的一阶邻居构造候选集利用余弦相似度计算所述候选集中候选边的余弦相似度值;

32、选择所述余弦相似度值最大的对应连边,替代所述恶意扰动。

33、可选的,所述在所述扰动满足预设条件时,根据所述目标代理模型的损失函数构建增强动量梯度,根据所述增强动量梯度对所述对抗图进行更新,生成本次迭代的对抗图,包括:

34、利用所述目标代理模型的训练损失,根据反向传播规则,求解训练损失于输入邻接矩阵的梯度,并在每次梯度计算时,先利用前一次迭代的梯度预先确定更新方向,即:

35、

36、其中,表示第次迭代时的归一化邻接矩阵,是衰减因子,是在区间中采样的第个系数,是前一次迭代的归一化的平均梯度;

37、沿所述更新方向上采样多次并进行梯度计算,得到采样的平均梯度,即:

38、

39、其中,是采样数量,为根据对求梯度;

40、对所述采样的平均梯度进行动量累计,得到本次迭代的增强动量梯度,计算公式为:

41、

42、其中,为第次的增强动量梯度,为第次迭代的采样的平均梯度;

43、根据本次迭代的所述增强动量梯度,确定当前对抗图中各条边的梯度值,选择梯度值最大的元素对应的连边进行翻转,得到本次迭代的对抗图

44、可选的,所述选择梯度值最大的元素对应的连边进行翻转,包括:

45、若所选的边为,根据这条边的梯度符号及在所述对抗图中是否存在,决定是否添加/删除这条边,计算公式为:

46、

47、其中,为第k次迭代时边的邻接矩阵。

48、为达上述目的,本技术第二方面实施例提出了一种图神经网络模型黑盒攻击装置,包括:

49、输入模块,用于获取原始图数据并选择代理模型,将所述原始图数据划分为训练集与测试集,根据所述训练集训练所述代理模型,并将所述测试集输入到训练好的所述代理模型中,得到所述测试集的预测标签;

50、训练模块,用于将所述原始图数据初始化作为初始化后的对抗图,将初始化后的所述对抗图输入到所述代理模型进行训练,训练结束后,得到目标代理模型;

51、扰动判断模块,用于根据所述预测标签与所述目标代理模型,计算本次迭代的测试集损失,并基于两次迭代测试集损失值之差判断前一次迭代的扰动是否满足预设条件,如果不满足预设条件,对所述扰动进行校正;

52、更新模块,用于在所述扰动满足预设条件时,根据所述目标代理模型的损失函数构建增强动量梯度,根据所述增强动量梯度对所述对抗图进行更新,生成本次迭代的对抗图,其中,将本次迭代的对抗图作为下次迭代的输入;

53、攻击模块,用于当迭代次数达到预设迭代次数时,利用最终生成的对抗图对其他图神经网络模型进行攻击。

54、为达上述目的,本技术第三方面实施例提出了一种电子设备,包括:处理器,以及与所述处理器通信连接的存储器;

55、所述存储器存储计算机执行指令;

56、所述处理器执行所述存储器存储的计算机执行指令,以实现如上述第一方面中任一项所述的方法。

57、为达上述目的,本技术第四方面实施例提出了一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机执行指令,所述计算机执行指令被处理器执行时用于实现如上述第一方面中任一项所述的方法。

58、为达上述目的,本技术第五方面实施例提出了一种计算机程序产品,包括计算机程序,该计算机程序被处理器执行时实现如上述第一方面中任一项所述的方法。

59、本技术的实施例提供的技术方案至少带来以下有益效果:

60、通过多次迭代对对抗图进行更新,在每次迭代中对上一次的扰动进行校正,并通过梯度计算,构建增强动量梯度,以进行添加扰动处理,生成最终的对抗图对其他图神经网络模型进行攻击,从而通过修改图结构或节点特征,以欺骗图神经网络模型等算法,对基于图数据的应用系统造成影响,解决现有攻击技术生成的扰动不稳定、不可靠,攻击结果不理想的问题。

61、本技术附加的方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本技术的实践了解到。

- 还没有人留言评论。精彩留言会获得点赞!