内网穿透安全管控方法、管控系统及内网穿透系统与流程

1.本发明涉及通信安全技术领域,更具体的说是涉及一种内网穿透安全管控方法、管控系统及内网穿透系统。

背景技术:

2.目前,在大型数据中心或公司生产环境中,经常会遇到内部网络与外部网络隔离的情况。为了解决这些情况下的远程运维问题,常常采用内网穿透(nat)技术,即在内部网络安装内网穿透客户端(client),在公共网络安装内网穿透服务器(server)的client/server构架,用户或者工程师通过访问server相关的开放端口,通过端口映射关系,建立与client的通讯,从而进行所需的操作。然而,由于内网穿透服务器端长时间暴露在公共网络环境下,使其更容易被嗅探。其次,受其服务功能的约束,连接越多内网穿透客户端或者绑定越多的服务,则需要在服务器端开放更多端口,更容易受到洪水攻击、暴力登录等黑客攻击手段。一旦服务端被暴力破解后登录,则会引起内网穿透全内网穿透客户端系统性安全问题,造成数据丢失、信息泄露、机器破坏等恶性事件,严重危害用户信息安全。

3.因此,如何提供一种内网穿透的安全策略实现方法及系统,来解决现有技术中的安全隐患,是本领域亟需解决的问题。

技术实现要素:

4.有鉴于此,本发明提供了一种内网穿透的安全策略实现方法及系统,能够增加内网穿透技术的安全性,保护远程运维过程中用户的硬件、软件、数据不因恶意攻击而遭到破坏、更改和泄露。

5.为了实现上述目的,本发明采用如下技术方案:

6.一种内网穿透安全管控方法,其特征在于,包括以下步骤:

7.s1:识别待连接内部节点的对外服务端口号,确定与待连接内网穿透客户端绑定的外部端口;

8.s2:登录内网穿透服务器;

9.s3:打开外部端口;

10.s4:通过外部端口与内网穿透客户端建立通讯;

11.s5:成功建立通讯的预设时间后,关闭外部端口并保持当前通讯连接。

12.进一步的,所述s2包括,通过密钥登录访问内网穿透服务器并关闭密码访问并禁用root登录。

13.进一步的,所述s2还包括保留采用ssh服务的外部端口,并关闭其他外部端口。

14.进一步的,所述s4还包括,对内网穿透服务器与内网穿透客户端建立的通讯进行校验,根据校验结果觉得是否继续通讯。

15.进一步的,所述校验包括,在内网穿透服务器端设置密码或者配置公钥,在内网穿透客户端配置与内网穿透服务器端一致的密码或者与内网穿透服务器端吻合的私钥,识别

密码或者私钥的一致性得到校验结果,其中所述密码或密钥均为配置属性,在穿透访问过程中无需输入验证,自动验证内网穿透服务器和内网穿透客户端配置属性中密码或密钥的一致性。

16.进一步的,s4中,所述通讯支持但不限于tcp、udp或websocket通讯协议。

17.一种内网穿透安全管控系统,其特征在于,包括口号识别模块、登录访问模块、动作模块和通讯模块;

18.所述口号识别模块用于识别待连接内部节点的对外服务端口号,确定与其绑定的外部端口;

19.所述登录访问模块用于登录内网穿透服务器;

20.所述动作模块用于开启外部端口还用于成功建立通讯的预设时间后,关闭外部端口并保持当前通讯连接;

21.所述通讯模块用于通过外部端口与内网穿透客户端建立通讯。

22.进一步的,所述登录访问模块采用ssh服务访问内网穿透服务器,并控制所述网络穿透服务器保留采用ssh协议的外部端口并关闭其他外部端口。

23.进一步的,还包括加密模块,所述加密模块用于对内网穿透客户端和内网穿透服务器端进行通讯校验,根据校验结果决定是否继续通讯。

24.进一步的,所述加密模块还用于识别内网穿透服务器和内网穿透客户端配置的密码或密钥的一致性,得到校验结果。

25.一种内网穿透系统,包括内网穿透安全管控系统、内部网络和外部网络,所述内部网络包括内网穿透客户端和内部网络对外路由器;所述外部网络包括内网穿透服务器、外部端口和用户端;

26.所述内网穿透客户端与外部端口绑定;所述内网穿透客户端通过所述内部网络对外路由器与所述内网穿透服务器通讯连接;

27.所述用户端用于与内网穿透客户端进行通讯;

28.所述内网穿透安全管控系统,用于识别待连接内网穿透客户端的对外服务端口号,并打开或关闭外部端口。

29.进一步的,所述内网穿透安全管控系统还用于对内网穿透客户端和内网穿透服务器进行通讯校验,并根据检验结果决定是否继续通讯。

30.经由上述的技术方案可知,与现有技术相比,本发明公开提供了一种内网穿透的安全策略实现方法及系统,通过防火墙管理外部端口的打开和关闭,同时防火墙只能通过密钥登录方式进行访问,关闭密码访问和root用户登录端口,可以解决内网穿透技术中对外访问端口过多、长时间暴露在外网导致的易被嗅探和暴力登录的缺点;本发明通过对正常内网通讯进行加密校验可以解决内网穿透时,服务器端和内网穿透客户端通讯时,被执行未加密通讯抓包或被中间人嗅探及攻击的问题,提高内网穿透客户端与服务器端通讯数据传输的安全性。

附图说明

31.为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本

发明的实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据提供的附图获得其他的附图。

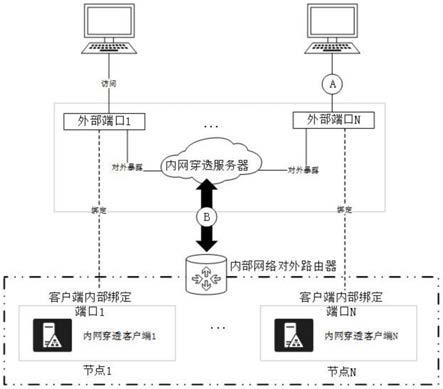

32.图1附图为本发明提供一种内网穿透的安全策略实现系统的结构示意图。

具体实施方式

33.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

34.本发明实施例公开了一种内网穿透安全管控方法,其特征在于,包括以下步骤:

35.s1:识别待连接内部节点的对外服务端口号,确定与待连接内网穿透客户端绑定的外部端口;如设置防火墙系统,通过防火墙系统识别待连接内部节点的对外服务端口号,确定与待连接内网穿透客户端绑定的外部端口,在防火墙系统内配置公钥并向用户端发送私钥;

36.s2:登录内网穿透服务器;防火墙系统通过所配置的公钥对用户端私钥进行验证,验证通过后则通过防火墙访问内网穿透服务器;

37.s3:打开外部端口;防火墙登录访问内网穿透服务器后,打开s1中确定的外部端口;

38.s4:通过外部端口与内网穿透客户端建立通讯;用户端可以提供与内网客户端所绑定的私钥通过外部端口来访问内网穿透客户端,外部端口通过自身配置的公钥对该私钥进行检验,检验通过,则与内网穿透客户端进行通讯;

39.s5:成功建立通讯的预设时间后关闭外部端口并保持当前通讯连接。s4中对私钥检验通过后,外部端口拒绝再次对用户端私钥进行检验,此时,成功建立的内网穿透通讯仍然保持通讯,但是同一外部端口无法进行新的内网穿透通讯,如需重新建立连接重复s1-s5即可。

40.为了进一步实施上述技术方案,s4中,通讯支持tcp、udp或websocket等多种通讯协议。

41.为了进一步实施上述技术方案,s2包括,通过密钥登录防火墙并访问内网穿透服务器,关闭密码访问并禁用root登录。

42.为了进一步实施上述技术方案,s2还包括保留采用ssh服务的外部端口,并关闭其他外部端口。

43.为了进一步实施上述技术方案,s4还包括,对内网穿透服务器与内网穿透客户端建立的通讯进行校验,根据校验结果觉得是否继续通讯。在内网穿透服务器端设置密码或者配置公钥,在内网穿透客户端配置与内网穿透服务器端一致的密码或者与内网穿透服务器端吻合的私钥,识别密码或者私钥的一致性得到校验结果。

44.一种内网穿透安全管控系统,包括口号识别模块、登录访问模块、动作模块和通讯模块;

45.所述口号识别模块用于识别待连接内部节点的对外服务端口号,确定与其绑定的外部端口;

46.所述登录访问模块用于登录内网穿透服务器;

47.所述动作模块用于开启外部端口还用于成功建立通讯的预设时间后,关闭外部端口并保持当前通讯连接;

48.所述通讯模块用于通过外部端口与内网穿透客户端建立通讯。

49.为了进一步实施上述技术方案,登录访问模块采用ssh服务访问内网穿透服务器,并控制网络穿透服务器保留采用ssh协议的外部端口并关闭其他外部端口。

50.为了进一步实施上述技术方案,还包括加密模块,加密模块用于对内网穿透客户端和内网穿透服务器端进行通讯校验,根据校验结果决定是否继续通讯。

51.为了进一步实施上述技术方案,加密模块还用于识别内网穿透服务器和内网穿透客户端配置的密码或密钥的一致性,得到校验结果。

52.如图1,图中a为防火墙系统设置位置,b为加密服务器设置位置,节点1、节点n均表示为内网穿透客户端;

53.一种内网穿透系统,包括内网穿透安全管控系统、内部网络和外部网络,所述内部网络包括内网穿透客户端和内部网络对外路由器;所述外部网络包括内网穿透服务器、外部端口和用户端;

54.所述内网穿透客户端与外部端口绑定;所述内网穿透客户端通过所述内部网络对外路由器与所述内网穿透服务器通讯连接;

55.所述用户端用于通过所述外部端口与该外部端口绑定的内网穿透客户端进行通讯;

56.所述内网穿透安全管控系统,用于识别待连接内网穿透客户端的对外服务端口号,并打开或关闭外部端口。

57.其中,内网穿透安全管控系统可以包括防火墙系统和加密服务器,通过防火墙系统可以识别用于识别待连接内网穿透客户端的对外服务端口号,并打开或关闭外部端口,通过加密服务器对内网穿透服务器与内部节点建立的通讯进行通讯校验,根据校验结果决定是否继续通讯。

58.为了进一步实施上述技术方案,内网穿透安全管控系统采用ssh服务访问内网穿透服务器,网络穿透服务器保留采用ssh协议的外部端口并关闭其他外部端口。

59.为了进一步实施上述技术方案,内网穿透安全管控系统还用于在通讯建立的预设时间1-3秒后,关闭待连接内网穿透客户端的对外服务端口号。

60.本发明通过防火墙管理外部端口的打开和关闭,同时防火墙只能通过密钥登录方式进行访问,关闭密码访问和root用户登录端口,可以解决内网穿透技术中对外访问端口过多、长时间暴露在外网导致的易被嗅探和暴力登录的缺点;本发明通过对正常内网通讯进行加密校验可以解决内网穿透时,服务器端和内网穿透客户端通讯时,被执行未加密通讯抓包或被中间人嗅探及攻击的问题,提高内网穿透客户端与服务器端通讯数据传输的安全性。

61.本说明书中各个实施例采用递进的方式描述,每个实施例重点说明的都是与其他实施例的不同之处,各个实施例之间相同相似部分互相参见即可。对于实施例公开的装置而言,由于其与实施例公开的方法相对应,所以描述的比较简单,相关之处参见方法部分说明即可。

62.对所公开的实施例的上述说明,使本领域专业技术人员能够实现或使用本发明。对这些实施例的多种修改对本领域的专业技术人员来说将是显而易见的,本文中所定义的一般原理可以在不脱离本发明的精神或范围的情况下,在其它实施例中实现。因此,本发明将不会被限制于本文所示的这些实施例,而是要符合与本文所公开的原理和新颖特点相一致的最宽的范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1