一种网络流量的隔离引导方法及系统与流程

1.本发明涉及网络安全技术领域,尤其涉及一种网络流量的隔离引导方法及系统。

背景技术:

2.随着互联网技术的不断发展,数据中心网络以及国家骨干网络的流量规模也在不断增长,传统的网络流量隔离方法已经不能适应目前高速的网络环境。虽然在流量隔离方面,硬件的性能也在不断地提高,但大规模的流量以及无用的恶意流量对多核处理器的流量隔离有着很大的影响,并且在linux系统中对大规模数据报文的处理也存在着大量的开销问题,包括从应用层到系统层的数据拷贝、系统的中断处理以及上下文切换等等。所以对于多核处理器来说,流量隔离是一个函待解决的问题。

3.授权公告号为cn 108900476 b的中国专利文件针对传统隔离深林算法在处理数据受内存的最大容量的限制,从而无法高效的处理大规模网络流量数据的问题,提供一种基于spark与隔离森林的并行网络流量异常检测方法。

4.上述方法主要用于网络流量异常检测,但未将对异常流量进行隔离、阻止,因此不能从源头上对异常流量进行处理,使得网络环境的安全仍然存在一定的隐患。

技术实现要素:

5.针对背景技术中存在的问题,提出一种网络流量的隔离引导方法及系统。本发明设置真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块配合,实现度异常网络流量的隔离,有效的对流量进行快速便捷的隔离策略配置。并从根本上阻止非法流量行为,并对源头追溯,全面保障网络环境的安全。

6.本发明提出一种网络流量的隔离引导系统,包括真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块。过滤规则模块通过输入提前收集的过滤需求数据,建立过滤规则,并对规则进行分发、提交。过滤模块上设置有过滤规则模型,对网络内部终端的所有访问流量包进行解析、过滤处理。隔离引导模块将过滤后的流量引导至真实网络的对应端口或孪生网络的对应端口。诱捕模块设置孪生网络内,对非法流量行为进行定位和捕获。

7.优选的,过滤规则模型采用隔离森林算法处理规则信息,对流量进行隔离筛选。

8.优选的,过滤规则模型建立时首先需要采集隔离树样本集,建树过程中选取特定的切割点把过滤规则数据插入到响应的叶子节点,再通过隔离树样本构建隔离树森林。

9.优选的,过滤模块内提前配置有白名单,并设置有加密单元对白名单进行加密处理。

10.优选的,诱捕模块采用蜜罐技术,通过在孪生网络内部署蜜罐,对非法流量进行定位、捕捉。

11.优选的,孪生网络内随机设置有蜜罐容器和捕获节点,蜜罐一一部署在蜜罐容器内,与诱捕节点进行绑定。

12.优选的,孪生网络提供蜜罐容器运行时所需的程序、库、资源、配置文件,还为蜜罐容器运行时准备的配置参数。

13.优选的,过滤模块对流量包的解析采用tftpd软件自带的流量包解析库,解析到网络层协议。

14.优选的,过滤模块先缓存当前的过滤规则,再利用过滤规则过滤恶意流量,修改恶意流量包的包头,使其与正常流量包区分。

15.本发明又提出一种网络流量的隔离引导方法,包括上述的系统,步骤如下:

16.s1、输入提前收集的过滤需求数据,建立过滤规则;

17.s2、采集网络上的隔离树样本集,建树过程中选取特定的切割点把规则数据插入到响应的叶子节点,再通过隔离树样本构建隔离树森林,得到过滤规则模型;

18.s3、对网络内部终端的所有访问流量包进行解析,将解析后的数据输入过滤规则模型,通过隔离树森林对流量包进行循环切割,与白名单进行对比,判断流量是否异常;

19.s4、隔离引导模块将过滤后的正常流量引导至真实网络的对应端口,将异常流量引导至孪生网络的对应端口;

20.s5、异常流量进入孪生网络后随着进程发展,触发诱捕节点,被蜜罐定位、捕获,对其动态修改,阻止其非法行为,并对源头追溯。

21.与现有技术相比,本发明具有如下有益的技术效果:

22.本发明设置真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块配合,首先建立过滤规则模型和白名单,接着对所有访问流量包进行解析,将解析后的数据输入过滤规则模型,通过隔离树森林对流量包进行循环切割,与白名单进行对比,准确判断流量是否异常。隔离引导模块根据判断结果将流量引导至真实网络或孪生网络,实现网络流量的隔离,有效的对流量进行快速便捷的隔离策略配置。进入孪生网络的异常流量被蜜罐定位、捕获,对其动态修改,实现从根本上阻止非法流量行为,并对源头追溯,全面保障网络环境的安全。

附图说明

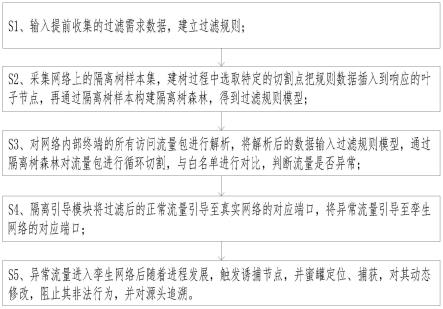

23.图1为本发明一种实施例的方法流程图。

具体实施方式

24.实施例一

25.本发明提出的一种网络流量的隔离引导系统,包括真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块。过滤规则模块通过输入提前收集的过滤需求数据,建立过滤规则,并对规则进行分发、提交。过滤模块上设置有过滤规则模型,对网络内部终端的所有访问流量包进行解析、过滤处理。隔离引导模块将过滤后的流量引导至真实网络的对应端口或孪生网络的对应端口。诱捕模块设置孪生网络内,对非法流量行为进行定位和捕获。

26.实施例二

27.本发明提出的一种网络流量的隔离引导系统,包括真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块。

28.过滤规则模块通过输入提前收集的过滤需求数据,建立过滤规则,并对规则进行分发、提交。

29.进一步的,过滤规则模型采用隔离森林算法处理规则信息,对流量进行隔离筛选。

30.进一步的,过滤规则模型建立时首先需要采集隔离树样本集,建树过程中选取特定的切割点把过滤规则数据插入到响应的叶子节点,再通过隔离树样本构建隔离树森林。

31.过滤模块上设置有过滤规则模型,对网络内部终端的所有访问流量包进行解析、过滤处理。

32.进一步的,过滤模块内提前配置有白名单,并设置有加密单元对白名单进行加密处理。

33.进一步的,过滤模块对流量包的解析采用tftpd软件自带的流量包解析库,解析到网络层协议。

34.进一步的,过滤模块先缓存当前的过滤规则,再利用过滤规则过滤恶意流量,修改恶意流量包的包头,使其与正常流量包区分。

35.隔离引导模块将过滤后的流量引导至真实网络的对应端口或孪生网络的对应端口。

36.诱捕模块设置孪生网络内,对非法流量行为进行定位和捕获。

37.进一步的,诱捕模块采用蜜罐技术,通过在孪生网络内部署蜜罐,对非法流量进行定位、捕捉。

38.进一步的,孪生网络内随机设置有蜜罐容器和捕获节点,蜜罐一一部署在蜜罐容器内,与诱捕节点进行绑定。

39.进一步的,孪生网络提供蜜罐容器运行时所需的程序、库、资源、配置文件,还为蜜罐容器运行时准备的配置参数。

40.实施例三

41.如图1所示,本发明又提出一种网络流量的隔离引导方法,包括上述的系统,步骤如下:

42.s1、输入提前收集的过滤需求数据,建立过滤规则;

43.s2、采集网络上的隔离树样本集,建树过程中选取特定的切割点把规则数据插入到响应的叶子节点,再通过隔离树样本构建隔离树森林,得到过滤规则模型;

44.s3、对网络内部终端的所有访问流量包进行解析,将解析后的数据输入过滤规则模型,通过隔离树森林对流量包进行循环切割,与白名单进行对比,判断流量是否异常;

45.s4、隔离引导模块将过滤后的正常流量引导至真实网络的对应端口,将异常流量引导至孪生网络的对应端口;

46.s5、异常流量进入孪生网络后随着进程发展,触发诱捕节点,被蜜罐定位、捕获,对其动态修改,阻止其非法行为,并对源头追溯。

47.本发明设置真实网络、孪生网络、隔离引导模块、过滤模块、过滤规则模块和诱捕模块配合,首先建立过滤规则模型和白名单,接着对所有访问流量包进行解析,将解析后的数据输入过滤规则模型,通过隔离树森林对流量包进行循环切割,与白名单进行对比,准确判断流量是否异常。隔离引导模块根据判断结果将流量引导至真实网络或孪生网络,实现网络流量的隔离,有效的对流量进行快速便捷的隔离策略配置。进入孪生网络的异常流量

被蜜罐定位、捕获,对其动态修改,实现从根本上阻止非法流量行为,并对源头追溯,全面保障网络环境的安全。

48.上面结合附图对本发明的实施方式作了详细说明,但是本发明并不限于此,在所属技术领域的技术人员所具备的知识范围内,在不脱离本发明宗旨的前提下还可以作出各种变化。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1