一种协同干扰下无线中继通信鲁棒性安全传输方法

1.本发明涉及信息通信网络技术领域,特别是一种协同干扰下无线中继通信鲁棒性安全传输方法。

背景技术:

2.近些年来,无线通信终端的小型化、低功耗需求越来越高,无线通信系统正朝着多节点、分布式的方向发展。充分利用节点之间的协作不仅能够提高无线资源的利用效率,而且也可以增强信息传输的安全性。

3.中继节点按照协作方式的不同,分为协同转发和协同干扰两种方式。协同转发是指中继节点将接收到的信号直接转发给目标节点;协同干扰并不接收源节点发送的信号,只是提供干扰信号来降低窃听节点的接收性能,也就是通过引入友好的帮助节点来提高系统的保密传输性能。

4.在实际应用中,当窃听节点位于中继节点的附近时,它能侦听到源节点及中继节点发出的信号,这种情况下系统需要兼顾两个传输阶段的安全性能。协同干扰技术可以用来提高第一阶段的安全传输性能,即在第一阶段传输中,一部分中继用于发送干扰信号干扰窃听节点,另一部分中继接收信号并采用分布式波束成形技术转发有用信号。在实际的无线中继通信中,信道状态信息估计及量化都会造成非理想的信道状态信息,使得这两个传输阶段的信道状态信息注定是存在误差的,因此,如何提高协同干扰下无线协同中继系统物理层安全传输的鲁棒性是需要解决的关键问题。

技术实现要素:

5.本发明的目的在于提供一种能够减少信息的泄漏,在保证合法目标节点接收性能的同时,恶化窃听节点的接收质量,实现信息的安全可靠传输的无线协同中继系统物理层安全传输方法。

6.实现本发明目的的技术解决方案为:一种协同干扰下无线中继通信鲁棒性安全传输方法,包括以下步骤:

7.步骤1、建立无线协同中继窃听信道模型,计算合法目标节点和窃听节点获取的信号,然后通过中继节点发送人工噪声来干扰窃听节点的窃听,计算干扰后合法目标节点和窃听节点获得的估计信号,最后计算中继节点产生的人工噪声位于合法信道的零空间上时,合法目标节点的均方误差和窃听节点的最小均方误差;

8.步骤2、在出现信道状态信息误差情况时,最优化问题为在给定的服从高斯分布的合法链路信道状态信息误差内,满足合法目标节点的平均均方误差mse约束以及每个中继节点的功率约束的条件下,同时考虑消除协同干扰节点发送的干扰信号对合法目标节点的影响;

9.步骤3、利用高斯分布的“3σ原则”以及三角不等式,将最优化问题进行松弛;

10.步骤4、利用正交变换,将最优化问题转换成实数域上的最优化问题;

11.步骤5、利用双层优化方法对最优化问题进行求解。

12.本发明与现有技术相比,其显著优点为:(1)能够在未知窃听链路csi的情况,有效的减少信息的泄漏,保证合法目标节点接收性能;(2)恶化了窃听节点的接收质量,提高了信息传输的安全可靠性。

附图说明

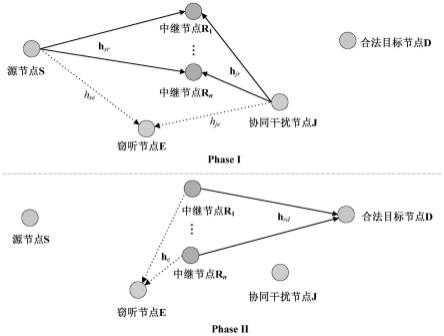

13.图1是一种协同干扰下无线中继通信鲁棒性安全传输方法的系统模型图。

具体实施方式

14.下面结合附图和具体实施例,对本发明的技术方案做进一步的详细说明。

15.结合图1,本发明一种协同干扰下无线中继通信鲁棒性安全传输方法,包括以下步骤:

16.步骤1、建立无线协同中继窃听信道模型,计算合法目标节点和窃听节点获取的信号,然后通过中继节点发送人工噪声来干扰窃听节点的窃听,计算干扰后合法目标节点和窃听节点获得的估计信号,最后计算中继节点产生的人工噪声位于合法信道的零空间上时,合法目标节点的均方误差和窃听节点的最小均方误差;

17.步骤2、在出现信道状态信息误差情况时,最优化问题为在给定的服从高斯分布的合法链路信道状态信息误差内,满足合法目标节点的平均均方误差mse约束以及每个中继节点的功率约束的条件下,同时考虑消除协同干扰节点发送的干扰信号对合法目标节点的影响;

18.步骤3、利用高斯分布的“3σ原则”以及三角不等式,将最优化问题进行松弛;

19.步骤4、利用正交变换,将最优化问题转换成实数域上的最优化问题;

20.步骤5、利用双层优化方法对最优化问题进行求解。

21.进一步地,步骤1所述建立无线协同中继窃听信道模型,计算合法目标节点和窃听节点获取的信号,然后通过中继节点发送人工噪声来干扰窃听节点的窃听,计算干扰后合法目标节点和窃听节点获得的估计信号,最后计算中继节点产生的人工噪声位于合法信道的零空间上时,合法目标节点的均方误差和窃听节点的最小均方误差,具体如下:

22.步骤1.1、建立无线协同中继窃听信道模型,具体如下:

23.图1所示的无线协同中继窃听信道模型,其由一个发送节点s、n个中继节点{r1,

…

,rn}、一个合法的目标节点d、一个友好的协作干扰节点j和一个窃听节点e组成,其中中继节点数量n>1,源节点、中继节点以及合法目标节点都配置单根天线,n>1,设定中继节点采用放大转发协议;

24.某个时刻源节点与中继节点进行通信,其友好的协同干扰节点j进行协同来增强系统的安全性能。假设所有的节点都采用半双工模式,并且由于源节点与合法目标节点之间的距离很远,导致源节点和合法目标节点之间没有直接的链路,必须经由中继节点来转发信号,即信号经过两个阶段的传输达到目标节点;在图1中,phase i表示信号第一阶段的传输过程,phase ii表示信号第二阶段的传输过程,实线表示合法链路的传输,虚线表示窃听链路的传输;设顶窃听节点在中继节点附近,可以侦听到源节点以及中继节点发出的信号;在信号发送的过程中,中继节点协同转发源节点发送过来的信号,友好的协同干扰节点

发送干扰信号干扰窃听节点的信号接收;

25.使用表示从源节点到所有中继节点的复信道增益,表示从所有中继节点到合法目标节点的复信道增益,表示从协作干扰节点到所有中继节点的复信道增益;设定窃听节点也配置单根天线,因此用表示从所有中继节点到窃听节点的信道增益,表示从协作干扰节点到窃听节点的信道增益,表示从源节点到窃听节点的信道增益;h

sr

、h

rd

、he、h

se

及h

je

中的每一个元素均为服从独立同分布的复高斯随机变量。

26.步骤1.2、计算合法目标节点和窃听节点获取的信号,具体如下:

27.设定源节点通过中继节点发送秘密信号s给合法的目标节点,发送信号满足源节点发出的信号必须经过两个阶段的传输才能到达合法的目标节点;在第一个传输阶段,源节点通过广播形式向中继节点发送信号,由于源节点与合法目标节点没有直接链路,所以合法目标节点不能收到源节点发送的信号;由于窃听节点在中继节点附近,所以窃听节点能够侦听到源节点发出的信号;同时,在这个阶段,协同干扰节点j发送干扰信号z,以恶化窃听节点的接收性能,因此,在第一阶段的传输中,中继节点接收的信号xr=(x

r,1

,

…

,x

r,n

)

t

为:

[0028][0029]

其中,ps为信号的发送功率,pj为协同干扰信号的发送功率,z为协作干扰节点j在这个阶段发送的干扰信号,归一化后满足为具有协方差矩阵为的零均值高斯加性白噪声矢量,in为n

×

n的单位矩阵;

[0030]

同时,窃听节点接收的信号xe为:

[0031][0032]

其中,为方差的零均值加性高斯白噪声;

[0033]

第二阶段的传输中,n个中继节点对接收到的信号进行放大并转发给合法的目标节点;在这一阶段,窃听节点也能够侦听到中继节点转发的信号;中继节点采用分布式波束成形技术,即在信号发送之前乘以发送波束成形矩阵对接收到的信号矢量xr进行加权;

[0034]

设定每一个中继节点的最大发送功率为pi,i=1,

…

,n,中继节点发送有用信号的功率消耗p

t

为:

[0035]

[0036]

其中,w=(w1,

…

,wn)

t

,r

sr

=diag(|h

sr,1

|2,

···

,|h

sr,n

|2),r

jr

=diag(|h

jr,1

|2,

···

,|h

jr,n

|2);

[0037]

合法的目标节点接收到信号yd为:

[0038][0039]

其中,为方差为的零均值加性高斯白噪声;

[0040]

同时,窃听节点也能够窃听到第二阶段的信号,其获取的信号ye为:

[0041][0042]

其中,为方差为的零均值加性高斯白噪声。

[0043]

步骤1.3、中继节点发送人工噪声来干扰窃听节点的窃听,计算干扰后合法目标节点和窃听节点获得的估计信号,具体如下:

[0044]

本发明设计了未知窃听链路csi情况下的物理层安全技术,第一个传输阶段采用协同干扰技术,第二个传输阶段采用掩蔽式波束成形技术,针对源节点到所有中继节点的csi以及所有中继节点到合法目标节点的csi都存在误差的情况,设计了鲁棒性安全传输方案,并利用双层优化方法设计了优化算法。

[0045]

在未知窃听者信道状态信息的情况下,不能直接对保密速率进行优化,那么除了在第一阶段采用协同干扰技术外,在第二阶段的传输中,中继节点除了考虑采用分布式波束成形技术之外,也采用人工噪声策略来干扰潜在的窃听者。

[0046]

因此,在第二阶段的传输中,中继节点既要对接收到的信号矢量xr使用波束成形矩阵wb进行加权后转发,也要发送人工噪声那么,中继节点发送的信号yr=(y

r,1

,

…

,y

r,n

)

t

为:

[0047]

yr=wbxr+n

an

ꢀꢀꢀ

(6)

[0048]

其中,每一个中继节点的功率满足表示人工噪声功率;

[0049]

考虑人工噪声,合法目标节点的接收信号yd变为:

[0050][0051]

设定合法目标节点采用一个线性接收滤波来处理其接收到的信号yd,从而得到它的期望符号的一个估计值,其中,β为一个正的标量;

[0052]

则合法目标节点获得的估计符号为:

[0053][0054]

窃听节点接收的信号ye变为:

[0055][0056]

步骤1.4、计算中继节点产生的人工噪声位于合法信道的零空间上时,合法目标节

点的均方误差和窃听节点的最小均方误差,具体如下:

[0057]

在第二阶段的传输中,由公式(7)可以看出,人工噪声对合法目标节点的接收造成了干扰,因此必须进行相应处理;为了防止人工噪声对合法目标节点的接收性能造成干扰,中继节点产生的人工噪声n

an

必须位于合法信道h

rd

的零空间上,也即满足于是,能得到:

[0058]nan

=πvaꢀꢀꢀꢀ

(10)

[0059]

其中,π是h

rd

的零空间的一组正交基且满足ππh=in,va是零均值方差为的i.i.d的高斯随机矢量;

[0060]

根据公式(10),得到合法目标节点的均方误差,分别为:

[0061][0062]

其中,r

h1

=(h

sr,1hrd,1

,

…

,h

sr,nhrd,n

)

t

,r

h2

=(h

jr,1hrd,1

,

…

,h

jr,nhrd,n

)

t

,re(

·

)表示复数的实部,r

rd

=diag(|h

rd,1

|2,

···

,|h

rd,n

|2);

[0063]

综合公式(2)和公式(9),窃听节点在两个阶段传输过程中的信号模型为:

[0064]

ye=hex+neꢀꢀꢀꢀ

(12)

[0065]

其中,ye=(xe,ye)

t

,x=(s,z)

t

,,

[0066]

设定窃听节点已知中继节点的发送波束成形矩阵以及人工噪声协方差矩阵,那么,窃听节点的最小均方误差为:

[0067][0068]

其中,g

e,1

表示ge中的第一行元素。

[0069]

进一步地,步骤2所述在出现信道状态信息误差情况时,最优化问题为在给定的服从高斯分布的合法链路信道状态信息误差内,满足合法目标节点的平均均方误差mse约束以及每个中继节点的功率约束的条件下,同时考虑消除协同干扰节点发送的干扰信号对合法目标节点的影响,具体如下:

[0070]

中继节点消耗的总功率分为有用信号的发射功率和人工噪声的发射功率。在未知窃听者信道状态信息的情况下,为了最大程度的恶化潜在窃听者接收质量,本节在满足合法目标节点mse约束c和第i个中继功率约束pi的条件下,最大化人工噪声的发射功率以达

到干扰潜在窃听节点的目的,从而增强系统的物理层安全性能,这个问题等价于在同样的约束条件下,最小化中继节点发射有用信号的功率;

[0071]

从公式(7)可以看到,为了防止友好的协同干扰节点发射的干扰信号干扰合法的目标节点,我们设计中继权重w使其在的零空间上,即这使得友好的协同干扰节点发送的干扰信号经中继节点转发后只会干扰潜在的窃听节点而不会干扰合法目标节点;在满足合法目标节点的mse约束c以及每个中继节点的功率约束pi的条件下,最小化中继节点发送有用信号的功率消耗,这个最优化问题表示如下:

[0072][0073]

其中,[

·

]

i,i

表示矩阵第i行第i列的元素;

[0074]

采用如下的高斯误差模型来表示实际通信中真实的信道状态信息:

[0075][0076]

其中,h

sr

,h

rd

和h

jr

表示实际通信中真实的信道状态信息,表示实际通信中真实的信道状态信息,和表示源节点到中继节点、中继节点到合法目标节点和协同干扰节点到中继节点的信道状态信息估计值,e

sr

=(e

sr,1

,

…

,e

sr,n

)

t

,e

rd

=(e

rd,1

,

…

,e

rd,n

)

t

和e

jr

=(e

jr,1

,

…

,e

jr,n

)

t

是方差分别为为和的零均值加性高斯误差;设定估计误差与信道增益是统计独立的;

[0077]

在合法链路非理想的csi情况下,合法目标节点的平均mse为:

[0078][0079]

其中,

[0080][0081]

非理想的信道状态信息会导致干扰窃听节点接收到的的人工噪声功率的减小,那

么,在给定的信道状态信息误差内,最小的人工噪声发射功率满足以下的不等式约束:

[0082][0083]

其中,

[0084]

将公式(17)代入公式(16),得到下面的不等式:

[0085][0086]

设计中继权重w使得人工噪声的功率最大化,考虑源节点到所有中继节点的信道状态信息以及所有中继节点到合法目标节点的信道状态信息出现误差的情况,中继节点发送人工噪声功率的最优化问题在数学上是一个最大最小化问题,这等价于中继节点发送有用信号功率的最小最大化问题,因此,在给定的合法链路的信道状态信息误差内,满足合法目标节点的平均mse约束c以及每个中继节点的功率约束pi的条件下,同时考虑消除协同干扰节点发送的干扰信号对合法目标节点的影响,则协同干扰下非理想csi的安全传输方案可以设计成如下最优化问题:

[0087][0088]

进一步地,步骤3所述利用高斯分布的“3σ原则”以及三角不等式,将最优化问题进行松弛,具体如下:

[0089]

定义以及将它们代入优化问题(19),则优化问题(19)可以转换为:

[0090][0091]

高斯分布的“3σ原则”是指使用高斯分布产生的每一个值有99.74%的概率落在区间[-3σ,3σ]内,利用高斯分布的“3σ原则”以及三角不等式,得到如下的公式:

[0092][0093]

其中,

[0094]

再利用高斯分布的“3σ原则”以及三角不等式得到如下的公式:

[0095][0096]

其中,

[0097]

利用不等式(21)和(22),可以得到:

[0098][0099]

利用不等式(21)、不等式(22)及不等式(23),将最优化问题(20)转换成如下的优化问题:

[0100][0101]

其中,y1=(y

1,1

,

···

,y

1,n

)

t

,y2=(y

2,1

,

···

,y

2,n

)

t

,

[0102][0103]

将公式(18)带入优化问题(24),则得到如下的优化问题:

[0104][0105]

利用三角不等式,通过变量代换,最优化问题(25)转换为如下的最优化问题:

[0106][0107]

其中,u1=(u

1,1

,

···

,u

1,n

)

t

,u2=(u

2,1

,

···

,u

2,n

)

t

,u3=(u

3,1

,

···

,u

3,n

)

t

,

[0108][0109]

进一步地,步骤4所述的利用正交变换,将最优化问题转换成实数域上的最优化问题,具体如下:

[0110]

最优化问题(26)第一个约束中的a是一个复共轭矩阵,因此存在正交矩阵γ使得γhaγ=λ,其中,γhγ=in,λ=diag(λ1,

···

,λn)是对角矩阵;

[0111]

令则最优化问题(26)在可以等价转换为如下的实数域上的优化问题:

[0112][0113]

其中,i

w,i

=diag(0,

···

,1,1,

···

,0)中的第2i-1和第2i个元素为1。

[0114]

得到如下等价问题:

[0115][0116]

利用(28)将优化问题(27)转换:

[0117][0118]

其中,其中,f

1,i

=(0,-1,

···

,1,

···

,ξ

1,i

···

,0)中第2n+i个元素是-1,第4n+i个元素为1,第5n+i个元素为ξ

1,i

,

[0119]f2,i

=(0,-1,

···

,1,

···

,ξ

2,i

···

,0)中第3n+i个元素是-1,第5n+i个元素为1,第6n+i个元素为ξ

2,i

,中第4n+i个元素为1,中第5n+i个元素为1,中第5n+i个元素为1;

[0120]

当满足以下两个条件时,优化问题(26)第一个约束中的a为hermitian正定矩阵:

[0121]

条件1:

[0122][0123]

条件2:

[0124][0125]

满足条件1的实际通信场景是:信号的发送功率大于噪声的功率;满足条件2的实际通信场景是:中继节点到合法目标节点的信道质量优于源节点到中继节点的信道质量。

[0126]

当优化问题(26)中的a为hermitian正定矩阵时,优化问题(29)第一个约束中的对角元素是正的,这时,问题(29)的第一个约束可以写为以下等价形式:

[0127][0128]

利用(32),最优化问题(29)可以转换为:

[0129][0130]

其中,υ是任一变量。

[0131]

进一步地,步骤5所述利用双层优化方法对最优化问题进行求解,具体如下:

[0132]

使用双层优化法对问题(33)进行求解,当β固定时,问题(33)是一个socp问题,这是一个凸优化问题,可以使用内点法进行求解得到最优解;当中继权重w固定时,β通过求解以下的合法目标节点的平均mse最小化问题得到:

[0133][0134]

其中,

[0135][0136]

优化问题(34)是凸的,可以直接求解得到β:

[0137][0138]

得到w和β后,中继节点发送有用信号所消耗的功率为p

t,i

=[wwh]

i,i

[t]

i,i

,剩余的功率用于发送人工噪声;

[0139]

可以通过求解以下问题获得:

[0140][0141]

其中,

[0142]

最优化问题(36)是一个线性规划问题,可以使用内点法求解得到最优值。

[0143]

以上所述,仅为本发明的具体实施方式,但本发明保护范围并不局限于此,任何熟悉本技术领域的技术人员在本发明揭露的技术范围内,可轻易想到的变化或替换,都应涵盖在本发明的保护范围内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1