终端可信度动态检测方法、计算机设备及存储介质与流程

1.本技术涉及一种终端可信度动态检测方法、计算机设备及存储介质,属于网络安全技术领域。

背景技术:

2.移动互联网、物联网、分布式计算、区块链等技术的发展与大规模的应用,不仅改变了人们的生活方式,企业的工作模式也受到了巨大的影响,其具体表现在参与到网络中的用户和设备数量剧增,以至网络的规模爆炸式增长。到目前为止,已有数以亿计的设备接入到了互联网当中,同时互联网承载的业务和应用也随之不断增长壮大,资源的共享方式、运行方式、安全管理和网络的应用模式都因此而发生了根本性的转化。

3.现有的复杂网络环境带来了各种安全问题,大量终端设备联网意味着有更多的开放端口成为被攻击的目标,传统的终端可信度检测无法结合自定义的组合指标系统进行标准化检测,其检测手段单一且检测结果不全面。

4.基于上述情况,提出本技术的技术方案。

技术实现要素:

5.本技术的目的在于提供一种终端可信度动态检测方法、计算机设备及存储介质,结合终端标准化合规检测和可信度,解决了目前终端可信度检测检测手段单一的问题。

6.为达到上述目的,本技术提供如下技术方案:

7.第一方面,本技术提供一种终端可信度动态检测方法,其包括:

8.采集终端的环境信息,根据所述环境信息设定标准化要求;

9.基于所述环境信息和标准化要求对所述终端进行标准化合规检测,并输出检测结果;

10.根据所述检测结果判断所述终端的可信度。

11.在一些可能的实施方式中,所述采集终端的环境信息包括:

12.指示终端代理探针对所述终端进行扫描,以采集所述环境信息;

13.其中,所述环境信息包括终端资产信息、应用程序信息、进程信息、文件信息和日志信息。

14.在一些可能的实施方式中,所述根据所述环境信息设定标准化要求包括:

15.基于所述环境信息,通过设置组合指标体系来设定标准化要求,所述组合指标体系根据不同所述终端选取所述终端资产信息、应用程序信息、进程信息、文件信息和日志信息中的一种或多种。

16.在一些可能的实施方式中,所述基于所述环境信息和标准化要求对所述终端进行标准化合规检测,并输出检测结果包括:

17.接受所述环境信息,基于所述标准化要求对不同所述终端进行基线设置,再计算和比较不同所述终端的基线,并输出检测结果;

18.当基线不一致时,所述检测结果中包括告警信息。

19.在一些可能的实施方式中,在进行所述基线设置时包括设置等保编号,所述告警信息包括对应所述等保编号的等保要求;所述告警信息还包括终端名称、ip地址、告警等级和告警时间。

20.在一些可能的实施方式中,所述基线包括usb端口、nic、os名称和版本、应用列表及其版本号中的一种或多种。

21.在一些可能的实施方式中,所述根据所述检测结果判断所述终端的可信度包括:

22.根据所述告警信息判断所述终端的告警等级是否超过预设等级;

23.根据所述检测结果判断所述终端是否安装指定软件、是否为域登录、是否安装代理;

24.以及,基于上述判断结果输出所述终端是否可信,或者,输出所述终端的可信度等级。

25.在一些可能的实施方式中,所述终端可信度动态检测方法还包括:

26.基于所述环境信息、检测结果或可信度判断结果中的一种或多种生成可视化数据报告。

27.第二方面,本技术提供一种计算机设备,其包括:处理器和存储器,所述存储器用于存储程序,所述处理器用于从存储器中调用并运行所述程序以执行第一方面所述的终端可信度动态检测方法。

28.第三方面,本技术提供一种计算机可读存储介质,其包括计算机程序,当所述计算机程序在计算机上运行时,使得所述计算机执行第一方面所述的终端可信度动态检测方法。

29.通过本技术的实施例,本技术所公开的终端可信度动态检测方法通过定义终端的标准化指标体系,比对采集到的终端环境信息,进而分析终端是否符合标准化要求,同时进行告警,并又作为终端环境动态评分可信性判断的判断依据之一。故,本技术结合终端标准化合规检测和可信度判断,解决了目前终端可信度判断检测手段单一的问题。

30.上述说明仅是本技术技术方案的概述,为了能够更清楚了解本技术的技术手段,并可依照说明书的内容予以实施,以下以本技术的较佳实施例并配合附图详细说明如后。

附图说明

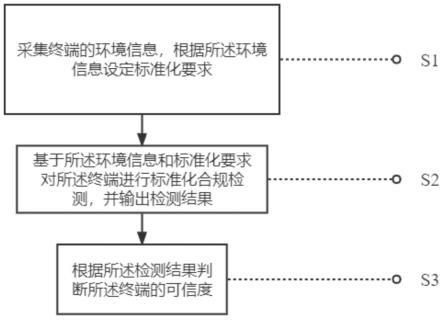

31.图1为本技术实施例提供的一种终端可信度动态检测方法的流程示意图;

32.图2为本技术实施例提供的终端可信度动态检测方法中的设定标准化要求的示意图;

33.图3为本技术实施例提供的终端可信度动态检测方法中的标准化合规检测的流程示意图;

34.图4为本技术实施例提供的终端可信度动态检测方法中的终端可信度判断的流程示意图;

35.图5为本技术实施例提供的应用于计算机设备的操作装置10的示意性结构框图。

具体实施方式

36.下面结合附图和实施例,对本技术的具体实施方式作进一步详细描述。以下实施例用于说明本技术,但不用来限制本技术的范围。

37.在本技术的描述中,需要说明的是,除非另有明确的规定和限定,“包括”和“具有”以及它们任何变形,意图在于覆盖不排他的包含。例如包含了一系列步骤或单元的过程、方法、系统、产品或设备没有限定于已列出的步骤或单元,而是可选地还包括没有列出的步骤或单元,或可选地还包括对于这些过程、方法、产品或设备固有的其他步骤或单元。对于本领域的普通技术人员而言,可以具体情况理解上述术语在本技术中的具体含义。此外,在本技术的描述中,除非另有说明,“多个”是指两个或两个以上。“和/或”,描述关联对象的关联关系,表示可以存在三种关系,例如,a和/或b,可以表示:单独存在a,同时存在a和b,单独存在b这三种情况。字符“/”一般表示前后关联对象是一种“或”的关系。

38.图1示出了本技术实施例提供的一种终端可信度动态检测方法的流程示意图。如图1所示,本实施例的终端可信度动态检测方法包括:

39.s1、采集终端的环境信息,根据所述环境信息设定标准化要求;

40.s2、基于所述环境信息和标准化要求对所述终端进行标准化合规检测,并输出检测结果;

41.s3、根据所述检测结果判断所述终端的可信度。

42.在本实施例中,作为示范而非限定,环境信息包括终端资产信息、应用程序信息、进程信息、文件信息和日志信息。

43.具体的,终端资产信息如表1所示:

44.表1终端资产信息

45.[0046][0047]

应用程序信息如表2所示:

[0048]

表2应用程序信息

[0049]

[0050][0051]

进程信息如表3所示:

[0052]

表3进程信息

[0053]

[0054][0055]

在本实施例中,环境信息还包括网络接口(nic)和网络端口,具体的,nic如表4所示:

[0056]

表4nic

[0057]

项目示例平台接口名称eth0所有物理适配器名称英特尔(r)pro/1000mt台式机适配器windows网络适配器以太网络所有接口状态向上所有最大传输单位1500所有mac地址08:00:27:c0:14:a5所有ipv4/ipv6地址192.168.1.87所有网络掩码地址255.255.255.0所有接口数据的协议ipv4所有默认网关92.168.1.1linux/windowsdhcp状态enabledlinux/windows

[0058]

网络端口如表5所示:

[0059]

表5网络端口

[0060]

项目示例平台端口协议tcp所有本地ip0.0.0.0所有本地端口22所有远程ip0.0.0.0所有

[0081]

rationale:“禁用此服务将减少系统的远程攻击面”[0082]

remediation:“运行以下命令禁用chargen-dgram和chargen-stream:#chkconfigchargen-dgramoff;#chkconfig充电流关闭”[0083]

compliance:

[0084]-cis:[“2.1.1”]

[0085]-cis_csc:[“9.1”]

[0086]-pci_dss:[“2.2.3”]

[0087]-nist_800_53:[“cm.1”]

[0088]-gpg_13:[“4.3”]

[0089]-gdpr_iv:[“35.7.d”]

[0090]-hipaa:[“164.312.b”]

[0091]-tsc:[“cc5.2”]

[0092]-mlps:[“8.1.4.4”]

[0093]

condition:none

[0094]

该实施例中,8.1.4.4对应的等保要求是入侵防范,这样在检测到redhat6这个配置问题时,告警信息则会根据对应的等保编号给出相应的等保要求。

[0095]

另外,在另一实施例中,本技术可以在标准化合规检测中基于att&ck实现对攻击事件的检测。具体的,基于att&ck建立一个知识库矩阵,其中,每个tactic对应一个识别id,本技术对各个tactic进行规则化,并予以规则编号。这样,当检测到与att&ck相关的终端事件时,可以根据id和事件顺序建出攻击链路,包括时间点和攻击方法。

[0096]

图4示出了本技术实施例提供的终端可信度动态检测方法中的终端可信度判断的流程示意图。

[0097]

如图4所示,终端可信度判断包括:

[0098]

根据所述告警信息判断所述终端的告警等级是否超过预设等级;

[0099]

根据所述检测结果判断所述终端是否满足可信度判断条件,即是否安装指定软件、是否为域登录、是否安装代理;

[0100]

以及,基于上述判断结果输出所述终端是否可信,或者,输出所述终端的可信度等级。

[0101]

在本实施例中,告警等级和判断结果可以如等级形式的告警等级/可信度:严重/可信、基本可信、不可信;或分值形式的告警等级/可信度,如100分为最高分(即可信),0分为不可信。

[0102]

本实施例中,还包括将判断结果传输至第三方应用,或者,将环境信息、检测结果和可信度判断结果生成可视化数据报告传输至第三方应用。具体的,可以通过使用matplotlib、seaborn和pyecharts对相关数据进行编辑和代码化,从而实现数据的可视化。

[0103]

可以理解的是,在本技术实施例中,上述系统中的各个组件和模块具体实现为计算机程序(或者也称计算机代码)。为了实现该程序功能,系统需要设置包括至少一个处理器。

[0104]

具体地,处理器的功能主要是解释计算机程序的指令以及处理计算机程序中的数据。其中,该计算机程序的指令以及计算机程序中的数据能够保存在终端可信度动态检测

系统的内存和/或外存中。

[0105]

可选地,处理器可能是集成电路芯片,具有信号的处理能力。作为示例而非限定,处理器是可以是通用处理器、数字信号处理器(digital signal processor,dsp)、专用集成电路(application specific integrated circuit,asic)、现成可编程门阵列(field programmable gate array,fpga)或者其他可编程逻辑器件、分立门或者晶体管逻辑器件、分立硬件组件。其中,通用处理器是微处理器等。例如,该处理器是中央处理单元(central processing unit,cpu)。

[0106]

其中,每个处理器包括至少一个处理单元。可选地,该处理单元也称为核心(core),是处理器最重要的组成部分。处理器所有的计算、接受命令、存储命令、处理数据都由核心执行。

[0107]

图5示出了本技术实施例提供的应用于计算机设备的操作装置10的示意性结构框图。

[0108]

如图5所示,该操作装置10包括:至少一个处理器101和存储器102,该存储器102用于存储程序,该至少一个处理器101用于从存储器102中调用并运行该程序以执行上述任一实施例所提供的应用于计算机设备的终端可信度动态检测方法。

[0109]

本技术实施例还提供一种计算机设备,该计算机设备可包括上述任一实施例所提供的应用于计算机设备的操作装置。可选地,该计算机设备包括但不限于是终端设备,例如,手机、个人计算机等等。

[0110]

本技术实施例还提供一种计算机可读存储介质,计算机可读存储介质存储有计算机程序,当该计算机程序在计算机设备上运行时,使得计算机设备执行上述任一实施例所提供的应用于计算机设备的终端可信度动态检测方法。

[0111]

综上所述,本技术所公开的终端可信度动态检测方法通过定义终端的标准化指标体系,比对采集到的终端环境信息,进而分析终端是否符合标准化要求,同时进行告警,并又作为终端环境动态评分可信性判断的判断依据之一。故,本技术结合终端标准化合规检测和可信度判断,解决了目前终端可信度判断检测手段单一的问题。

[0112]

以上所述实施例的各技术特征可以进行任意的组合,为使描述简洁,未对上述实施例中的各个技术特征所有可能的组合都进行描述,然而,只要这些技术特征的组合不存在矛盾,都应当认为是本说明书记载的范围。

[0113]

以上所述实施例仅表达了本技术的几种实施方式,其描述较为具体和详细,但并不能因此而理解为对申请专利范围的限制。应当指出的是,对于本领域的普通技术人员来说,在不脱离本技术构思的前提下,还可以做出若干变形和改进,这些都属于本技术的保护范围。因此,本技术专利的保护范围应以所附权利要求为准。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1