一种流量识别方法及装置与流程

本申请涉及网络安全,尤其涉及一种流量识别方法及装置。

背景技术:

1、随着云部署、大计算等方式出现,数字资产挖掘行为逐渐渗入。当前的数字资产挖掘方式层出不穷,给企事业、个人等造成了很大的损失。如何遏制数字资产挖掘行为和高效准确的检出数字资产挖掘行为,挽回损失变成很热的话题。

2、因此如何有效识别数字资产挖掘行为成为当下研究的热点。

技术实现思路

1、有鉴于此,本申请提供一种流量识别方法及装置,用以准确度识别数字资产挖掘行为。

2、具体地,本申请是通过如下技术方案实现的:

3、根据本申请的第一方面,提供一种流量识别方法,包括:

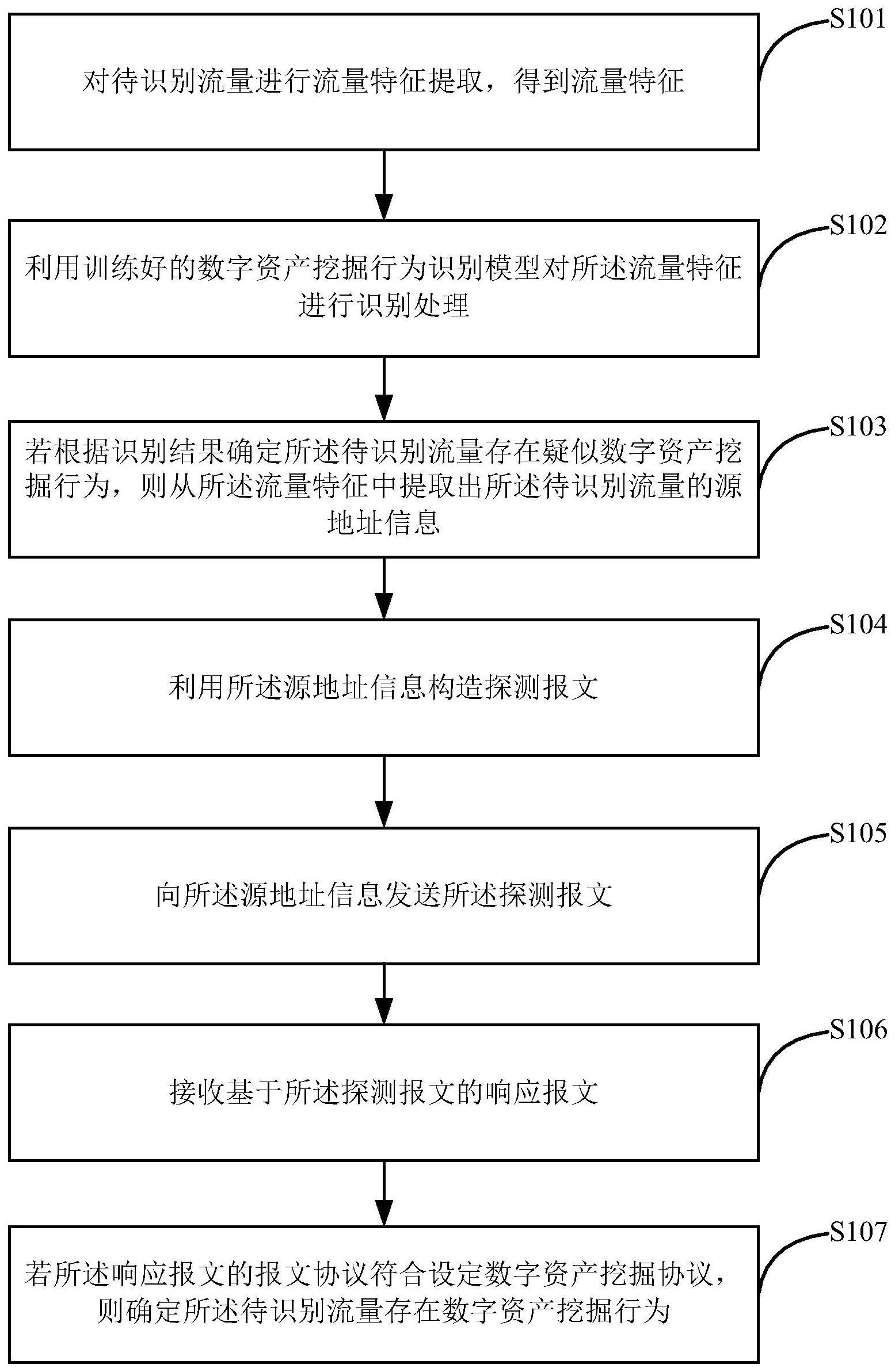

4、对待识别流量进行流量特征提取,得到流量特征;

5、利用训练好的数字资产挖掘行为识别模型对所述流量特征进行识别处理;

6、若根据识别结果确定所述待识别流量存在疑似数字资产挖掘行为,则从所述流量特征中提取出所述待识别流量的源地址信息;

7、利用所述源地址信息构造探测报文;

8、向所述源地址信息发送所述探测报文;

9、接收基于所述探测报文的响应报文;

10、若所述响应报文的报文协议符合设定数字资产挖掘协议,则确定所述待识别流量存在数字资产挖掘行为。

11、根据本申请的第二方面,提供一种流量识别装置,包括:

12、第一提取模块,用于对待识别流量进行流量特征提取,得到流量特征;

13、第一识别模块,用于利用训练好的数字资产挖掘行为识别模型对所述流量特征进行识别处理;

14、第二提取模块,用于若根据所述识别模块的识别结果确定所述待识别流量存在疑似数字资产挖掘行为,则从所述流量特征中提取出所述待识别流量的源地址信息;

15、构造模块,用于利用所述源地址信息构造探测报文;

16、发送模块,用于向所述源地址信息发送所述探测报文;

17、接收模块,用于接收基于所述探测报文的响应报文;

18、第一确定模块,用于若所述响应报文的报文协议符合设定数字资产挖掘协议,则确定所述待识别流量存在数字资产挖掘行为。

19、根据本申请的第三方面,提供一种电子设备,包括处理器和机器可读存储介质,机器可读存储介质存储有能够被处理器执行的计算机程序,处理器被计算机程序促使执行本申请实施例第一方面所提供的方法。

20、根据本申请的第四方面,提供一种机器可读存储介质,机器可读存储介质存储有计算机程序,在被处理器调用和执行时,计算机程序促使处理器执行本申请实施例第一方面所提供的方法。

21、本申请实施例的有益效果:

22、本申请实施例提供的流量识别方法及装置,在获取到待识别流量后,先对待识别流量进行流量特征提取,得到流量特征;然后利用训练好的数字资产挖掘行为识别模型对流量特征进行识别处理;之后,若根据识别结果确定所述待识别流量存在疑似数字资产挖掘行为,则为了准确地识别出待识别流量是否存在数字资产挖掘行为,则提出从流量特征中提取出所述待识别流量的源地址信息;利用所述源地址信息构造探测报文;并向所述源地址信息发送所述探测报文;若接收到基于所述探测报文的响应报文,则若确认所述响应报文的报文协议符合设定数字资产挖掘协议,则确定所述待识别流量存在数字资产挖掘行为。这样一来,也就实现了准确地识别出待识别流量中是否存在数字资产挖掘行为,减少误报结果的发生。

技术特征:

1.一种流量识别方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,在对待识别流量进行流量特征提取,得到流量特征之前,还包括:

3.根据权利要求2所述的方法,其特征在于,

4.根据权利要求1所述的方法,其特征在于,利用训练好的数字资产挖掘行为识别模型对所述流量特征进行识别处理,包括:

5.根据权利要求4所述的方法,其特征在于,所述域名语义特征至少包括以下一项:域名长度、域名中声母的占比特征、域名熵值特征、域名数值占比特征;

6.根据权利要求1所述的方法,其特征在于,还包括:

7.根据权利要求1所述的方法,其特征在于,还包括:

8.一种流量识别装置,其特征在于,包括:

9.根据权利要求8所述的装置,其特征在于,还包括:

10.根据权利要求9所述的装置,其特征在于,

11.根据权利要求8所述的装置,其特征在于,

12.根据权利要求8所述的装置,其特征在于,还包括:

13.根据权利要求8所述的装置,其特征在于,还包括:

技术总结

本申请提供了一种流量识别方法及装置,涉及网络安全技术领域。该方法为:对待识别流量进行流量特征提取,得到流量特征;利用训练好的数字资产挖掘行为识别模型对所述流量特征进行识别处理;若根据识别结果确定所述待识别流量存在疑似数字资产挖掘行为,则从所述流量特征中提取出所述待识别流量的源地址信息;利用所述源地址信息构造探测报文;向所述源地址信息发送所述探测报文;接收基于所述探测报文的响应报文;若所述响应报文的报文协议符合设定数字资产挖掘协议,则确定所述待识别流量存在数字资产挖掘行为。由此准确地识别出了流量中的数字资产挖掘行为。

技术研发人员:施瑞瑞,李剑,方远远

受保护的技术使用者:新华三信息安全技术有限公司

技术研发日:

技术公布日:2024/1/16

- 还没有人留言评论。精彩留言会获得点赞!