基于零信任网关的权限过滤方法方法、装置、设备及介质与流程

本公开涉及计算机,尤其涉及一种基于零信任网关的权限过滤方法方法、装置、设备及介质。

背景技术:

1、在当前的互联网发展过程中,单一的系统已经无法满足用户的业务需求,在同一业务环境下,多个业务系统相互关联形成了网状的系统体系,使得系统之间的关联关系逐渐复杂。

2、由于各种各样的原因,在同一业务体系下的许多系统都有自己的权限控制体系,导致了四个主要问题。第一,当一个用户、角色的权限发生了变化,需要对每个系统的权限控制进行修改,大大增加了工作量与出现配置错误、系统配置不一致的问题。第二,当特殊情况下,由于多个系统间的权限控制可能不一致,导致用户在多个系统间可能会出现越权、泄密或者用户使用体验不佳的问题。第三,在系统间进行数据接口调用的,如果两个系统间的控制规则不一致,就需要花费额外的逻辑进行权限控制逻辑上的转换,同时也需要开发人员熟悉两个系统权限控制规则,也加大了系统的维护开发难度,不便于系统的日后维护。第四,传统的权限控制体系会对内部请求或者信任请求进行不校验的处理模式,当攻击者攻入内部系统后,权限控制系统作用减小甚至失效。

技术实现思路

1、鉴于上述问题,本公开提供了一种基于零信任网关的权限过滤方法,以解决上述技术问题。

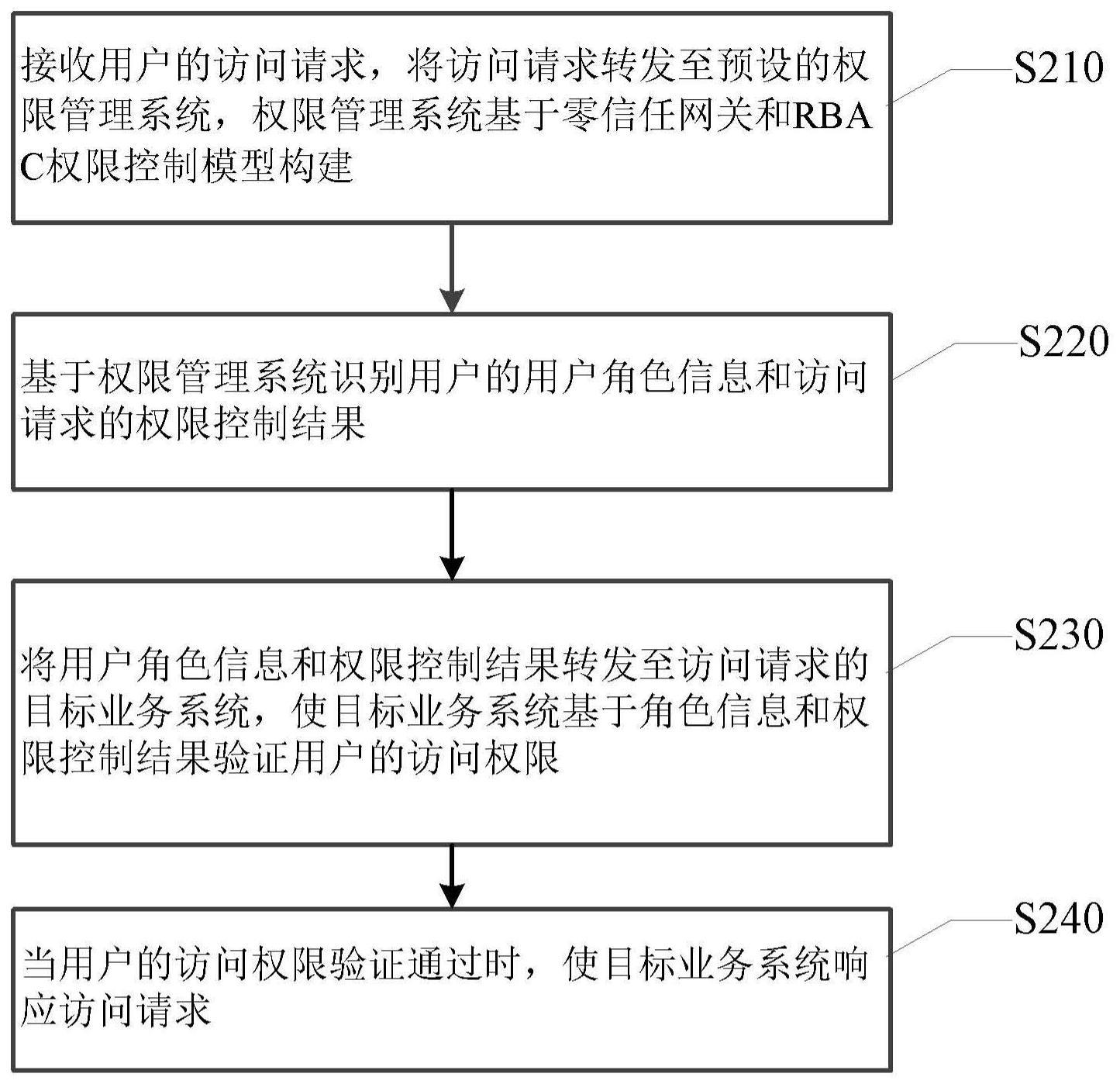

2、本公开的一个方面提供了一种基于零信任网关的权限过滤方法,包括:接收用户的访问请求,将所述访问请求转发至预设的权限管理系统,所述权限管理系统基于零信任网关和rbac权限控制模型构建;基于所述权限管理系统识别所述用户的用户角色信息和所述访问请求的权限控制结果;将所述用户角色信息和所述权限控制结果转发至所述访问请求的目标业务系统,使所述目标业务系统基于所述角色信息和所述权限控制结果验证所述用户的访问权限;当所述用户的访问权限验证通过时,使所述目标业务系统响应所述访问请求。

3、可选地,包括:构建基于零信任网关和rbac权限控制模型的权限管理系统,所述权限管理系统内预存所述用户角色信息与所述目标业务系统的功能模块的操作关联关系。

4、可选地,所述基于所述权限管理系统识别所述用户的用户角色信息和所述访问请求的权限控制结果包括:根据所述访问请求内的用户信息,在所述权限管理系统中查询所述用户角色信息;基于所述用户角色信息匹配与所述目标业务系统的功能模块的操作关联关系,得到所述用户的权限控制结果。

5、可选地,查询所述用户角色信息之前,所述方法还包括:根据所述访问请求,解析用户环境、所述目标业务系统的目标模块、硬件和网络环境;验证所述用户环境、目标模块、硬件和网络环境是否异常;当所述用户环境、目标模块、硬件和网络环境存在异常时,拒绝所述访问请求。

6、可选地,还包括:根据所述权限控制结果判断是否向所述目标业务系统转发所述访问请求;当所述权限控制结果为有权限时,向所述目标业务系统转发所述用户角色信息和所述权限控制结果;当所述权限控制结果为没有权限时,拒绝所述访问请求。

7、可选地,所述将所述用户角色信息和所述权限控制结果转发至所述访问请求的目标业务系统,使所述目标业务系统基于所述角色信息和所述权限控制结果验证所述用户的访问权限包括:将所述用户角色信息和所述权限控制结果封装至所述访问请求中;将所述访问请求转发给所述目标业务系统,使所述目标业务系统解析所述访问请求,当所述权限控制结果为有权时,查验所述用户角色信息对应的用户是否拥有数据权限;当所述用户角色信息对应的用户拥有数据权限时,所述用户的访问权限验证通过。

8、可选地,所述当所述用户的访问权限验证通过时,使所述目标业务系统响应所述访问请求包括:根据所述访问请求获取数据传输给所述用户,生成渲染页面。

9、本公开另一方面提供了一种基于零信任网关的权限过滤装置,包括:请求转发模块,用于接收用户的访问请求,将所述访问请求转发至预设的权限管理系统,所述权限管理系统基于零信任网关和rbac权限控制模型构建;权限控制模块,用于基于所述权限管理系统识别所述用户的用户角色信息和所述访问请求的权限控制结果;角色验证模块,用于将所述用户角色信息和所述权限控制结果转发至所述访问请求的目标业务系统,使所述目标业务系统基于所述角色信息和所述权限控制结果验证所述用户的访问权限;请求响应模块,用于当所述用户的访问权限验证通过时,使所述目标业务系统响应所述访问请求。

10、本公开的另一个方面提供了一种电子设备,包括:存储器,处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时,实现所述基于零信任网关的权限过滤方法中的各个步骤。

11、本公开的另一个方面提供了一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时,实现所述基于零信任网关的权限过滤方法中的各个步骤。

12、在本公开实施例采用的上述至少一个技术方案能够达到以下有益效果:

13、本公开提供了一种基于零信任网关的权限过滤方法,通过零信任网关对在相同业务体系的下游业务系统的所有请求进行验证,通过与rbac模型的权限控制方法控制、处理和过滤这些请求,在保证下游业务系统权限控制系统的准确性的同时,也为下游业务系统提供了一套同一标准的权限控制数据。该方法增加了业务体系体内的权限数据统一性和一致性,也大大增加了业务系统体系的安全性。

技术特征:

1.一种基于零信任网关的权限过滤方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,包括:

3.根据权利要求2所述的方法,其特征在于,所述基于所述权限管理系统识别所述用户的用户角色信息和所述访问请求的权限控制结果包括:

4.根据权利要求3所述的方法,其特征在于,查询所述用户角色信息之前,所述方法还包括:

5.根据权利要求1所述的方法,其特征在于,还包括:

6.根据权利要求1所述的方法,其特征在于,所述将所述用户角色信息和所述权限控制结果转发至所述访问请求的目标业务系统,使所述目标业务系统基于所述角色信息和所述权限控制结果验证所述用户的访问权限包括:

7.根据权利要求1所述的方法,其特征在于,所述当所述用户的访问权限验证通过时,使所述目标业务系统响应所述访问请求包括:

8.一种基于零信任网关的权限过滤装置,其特征在于,包括:

9.一种电子设备,包括:存储器,处理器及存储在存储器上并可在处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时,实现权利要求1至7中的任一项所述基于零信任网关的权限过滤方法中的各个步骤。

10.一种计算机可读存储介质,其上存储有计算机程序,其特征在于,所述计算机程序被处理器执行时,实现权利要求1至7中的任一项基于零信任网关的权限过滤方法中的各个步骤。

技术总结

本公开提供了一种基于零信任网关的权限过滤方法、装置、设备及存储介质,该方法包括:接收用户的访问请求,将访问请求转发至预设的权限管理系统,权限管理系统基于零信任网关和RBAC权限控制模型构建;基于权限管理系统识别用户的用户角色信息和访问请求的权限控制结果;将用户角色信息和权限控制结果转发至访问请求的目标业务系统,使目标业务系统基于角色信息和权限控制结果验证用户的访问权限;当用户的访问权限验证通过时,使目标业务系统响应访问请求。

技术研发人员:赵允舰,李星,吴建平,王笛帆,郑先伟,谢华,孙思默

受保护的技术使用者:赛尔网络有限公司

技术研发日:

技术公布日:2024/1/13

- 还没有人留言评论。精彩留言会获得点赞!