基于可编程网络的动态访问控制方法及系统

本发明涉及网络通信,具体涉及一种基于可编程网络的动态访问控制方法及系统。

背景技术:

1、随着新一代信息技术的飞速发展及企业数字化转型的深入,工业互联网的创新建设成为未来行业发展的关键。工业互联网以网络为基础、平台为中枢、数据为要素、安全为保障。访问控制是保障网络安全的重要措施之一,远程办公、远程会议、远程教育等一系列业务的快速发展对其灵活性的要求越发严苛。

2、由于传统网络安全架构的固有缺陷以及现有基于流量访问控制缺乏后续行为监测和动态性、实时性不足的问题,使得工业互联网在线业务的访问控制面临新的安全需求与挑战。首先,工业互联网场景下工业化和信息化深度融合,推动着现代工业系统逐步从传统封闭、单机模式向互联、开放、智能化模式转变。传统的安全防护仅从信息安全或者功能安全的角度进行设计,这使得it环境与ot环境的信任边界变得模糊,导致风险防控问题更为复杂。因此,如何将零信任应用到工业互联网从而改善安全现状是当前主要面临的挑战之一。

3、为了从根源上管控针对被保护的数据发起的访问请求,零信任中的最小授权的原则为工业互联网下的动态访问控制研究提供了重要的思想。其次,可编程网络的出现为零信任提供了新的方向。过往的访问控制方式一般仅在入站进行流量检测,不对后续的访问行为进行监测,这给攻击者提供了通过伪装身份逃避访问控制的机会。因此,如何使用数据平面实现零信任架构的实时性监测需求是目前面对的一大挑战。最后,随着工业互联网移动用户与新兴业务的海量增长,攻击者愈发诡诈多变的攻击模式对流量访问控制策略带来了巨大挑战。随着技术的不断发展,传统借助访问控制列表实现基于角色的访问控制固定策略难以应对更加复杂灵活的攻击方式与动态变化的恶意流量。

4、针对上述缺陷,迫切需要探索构建更加完备的动态访问控制方法以满足在线业务对网络访问授权的苛刻要求。此外,由于通信网络具有跨学科复杂性系统的特性,要求应当从应用需求出发进行自顶向下的系统设计,才能使成果具有广泛适用意义。

技术实现思路

1、本发明的目的在于提供一种基于可编程网络的动态访问控制方法及系统,以解决上述背景技术中存在的至少一项技术问题。

2、为了实现上述目的,本发明采取了如下技术方案:

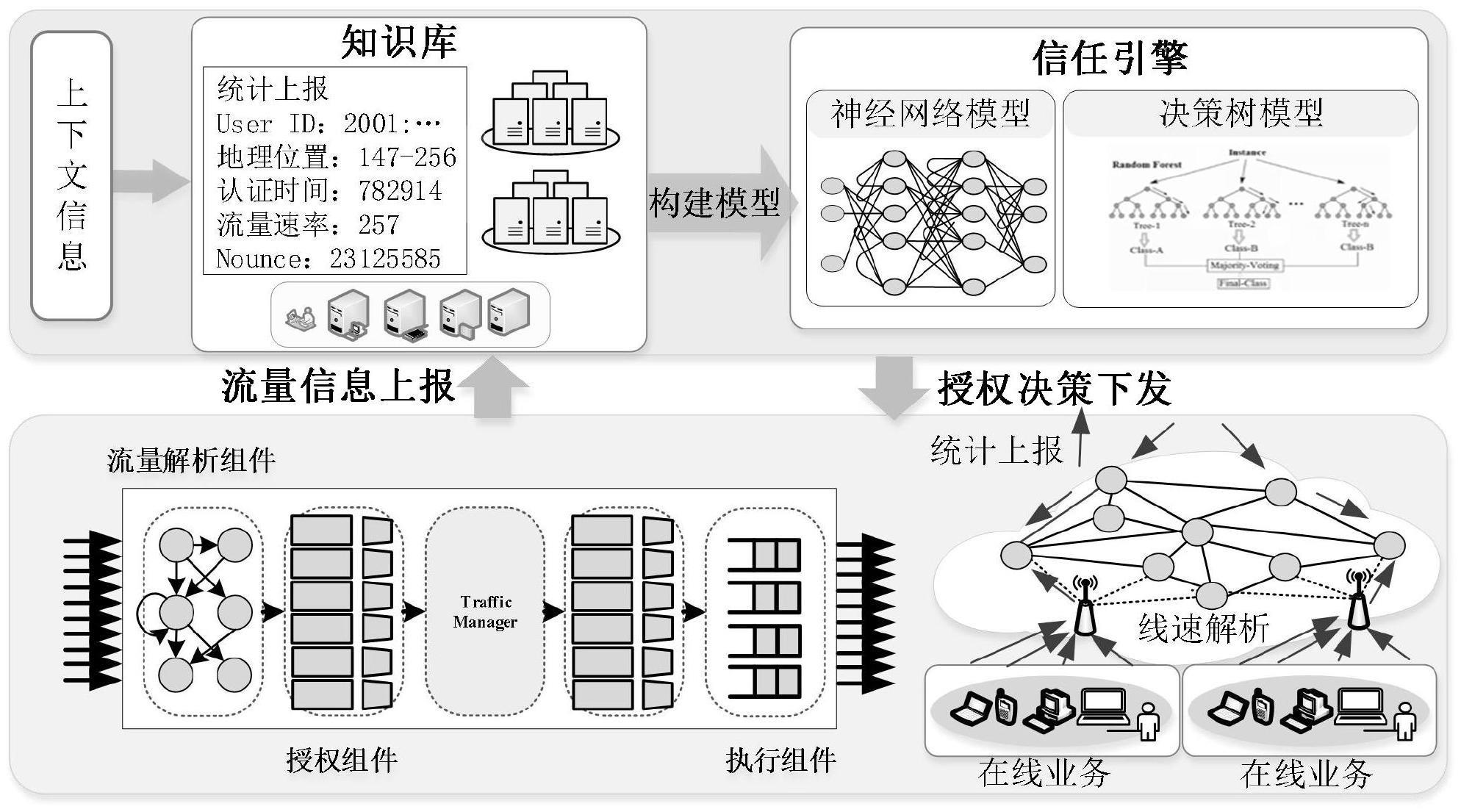

3、一方面,本发明提供一种基于可编程网络的动态访问控制系统,包括:

4、获取模块,用于获取请求信号;其中,所述请求信号头部设计在以太网头和ip头之后,请求信号中封装有上下文信息;

5、解析模块,用于解析请求信号;其中,根据ip协议头部的类型字段,获取请求信号,并提取封装在请求信号中的上下文信息;

6、授权模块,用于上下文匹配授权;其中,根据获取到的上下文信息,通过匹配流表中的服务请求对象找到相应策略,根据策略要求对属性信息进行逐一检查,并将决策过程上报到控制平面;

7、执行模块,用于策略模块执行转发;其中,将所得出的授权结果传递给执行模块,实现对数据包的执行动作;

8、授权决策模块,用于申请决策;其中,若查询不到相应的匹配策略,向控制平面申请实时授权;向信任评估模块输入实时上下文,获取对应的决策结果。

9、信任评估模块,用于持续信任评估;其中,完成授权后,信任评估模块对用户的访问行为进行持续信任评估,若用户的访问请求不合法,则阻断用户的访问行为。

10、第二方面,本发明提供一种利用如上所述的系统实现的基于可编程网络的动态访问控制方法,包括:

11、获取请求信号;其中,所述请求信号头部设计在以太网头和ip头之后,请求信号中封装有上下文信息;

12、解析请求信号;其中,根据ip协议头部的类型字段,获取请求信号,并提取封装在请求信号中的上下文信息;

13、上下文匹配授权;其中,根据获取到的上下文信息,通过匹配流表中的服务请求对象找到相应策略,根据策略要求对属性信息进行逐一检查,并将决策过程上报到控制平面;

14、策略模块执行转发;其中,将所得出的授权结果传递给执行模块,实现对数据包的执行动作;

15、申请决策;其中,若查询不到相应的匹配策略,向控制平面申请实时授权;向信任评估模块输入实时上下文,获取对应的决策结果。

16、持续信任评估;其中,完成授权后,信任评估模块对用户的访问行为进行持续信任评估,若用户的访问请求不合法,则阻断用户的访问行为。

17、进一步的,所述请求信号采用ip五元组来区分不同的流,将请求信号头部设计在ethernet头部和ip头部之后;通过识别ipv4头部后是否含有请求信号头部分辨请求信号和普通数据包;上下文信息包括用户设备标识uid、地理位置p、访问请求时间t、mac地址、访问请求所在的流的数据量d、流量速率r、申请访问次数n、访问请求资源ar。

18、进一步的,解析请求信号;其中,根据ip协议头部的类型字段,获取请求信号,并提取封装在请求信号中的上下文信息,包括:数据解析模块对接收到来自用户的数据包,首先进行头部解析判断是否是请求信号;若解析结果为请求信号,则采集其包含的上下文信息,通过匹配流表中的服务请求对象找到相应策略,根据策略要求对上下文信息进行逐一检查;若解析结果为非请求信号,则根据授权结果执行相应的动作。

19、进一步的,根据请求信号携带的上下文信息进行实时决策,并通过信任评估模块的结果实现动态授权;当来自数据解析模块的上下文信息到达授权模块时,首先将其与控制器下发的访问控制策略进行逐条匹配,调用信任评估模块的信任度评分,根据匹配结果对该条请求进行授权决策,然后将需要执行的访问控制动作发送给执行模块,由执行模块执行授权决策结果;待收到信任评估模块返回的信任度评分后,根据信任度评分去动态调整访问控制策略,并将下一个到达的数据包与新的访问控制策略进行匹配,根据匹配结果做出决策。

20、进一步的,信任评估模块中采用零信任的思想,默认不信任网络内部/外部的任何人和设备,避免信息泄露及地址假冒攻击风险;零信任是将获得的上下文信息输入机器学习模型,以最小的开销满足需求。

21、进一步的,采用随机森林和神经网络算法构建信任评估模块中的机器学习模型作为信任模型;利用信任模型通过计算、分析用户的历史行为与实时请求,对用户身份的可信性进行评估;将信任评估结果发送至授权决策模块,判断是否对其进行访问控制策略的更新,并将下一个到达的数据包与最新的访问控制策略相匹配,进行授权决策,以确定是否允许此次的访问请求。

22、第三方面,本发明提供一种非暂态计算机可读存储介质,所述非暂态计算机可读存储介质用于存储计算机指令,所述计算机指令被处理器执行时,实现如上所述的基于可编程网络的动态访问控制方法。

23、第四方面,本发明提供一种计算机程序产品,包括计算机程序,所述计算机程序当在一个或多个处理器上运行时,用于实现如上所述的基于可编程网络的动态访问控制方法。

24、第五方面,本发明提供一种电子设备,包括:处理器、存储器以及计算机程序;其中,处理器与存储器连接,计算机程序被存储在存储器中,当电子设备运行时,所述处理器执行所述存储器存储的计算机程序,以使电子设备执行实现如上所述的基于可编程网络的动态访问控制方法的指令。

25、本发明有益效果:提供的动态访问控制方法在可编程网络架构的基础上,向数据平面引入授权决策功能,向控制平面引入动态访问控制功能,使各平面具备独立或协同的访问安全保障能力;通过控制平面与数据平面间的需求传递、信息共享,实现自顶向下的访问控制方案,使得访问策略与授权决策的实时更改,保障用户访问资源的安全性;从实际应用需求出发,按照用户需求嵌入自身上下文信息至请求信号中,在数据平面支持线速授权决策,实现动态调整用户的访问权限,突破传统模式策略管理僵化与请求响应缓慢的瓶颈,从而提升可编程网络环境中的服务安全性。

26、本发明附加方面的优点,将在下述的描述部分中更加明显的给出,或通过本发明的实践了解到。

- 还没有人留言评论。精彩留言会获得点赞!