一种构建网络靶场的方法和装置与流程

本技术网络,特别涉及一种构建网络靶场的方法和装置。

背景技术:

1、在企业生产活动中经常会遇到网络攻击,在网络攻击成功时,网络安全运维人员需要在第一时间对网络攻击进行响应。为了满足对分析网络攻击的细节,提高相关人员的网络安全能力的需求,通常需要建立一些带有漏洞的软件应用环境供员工使用。

2、集成有多个软件应用缺陷环境的平台被称作网络靶场。现有的构建网络靶场的技术所构建的网络靶场还原度较低,构建出的网络靶场和真实的网络环境存在较大的差距,难以还原真实网络环境中存在的漏洞和这些漏洞的应用场景。而还原度低的网络靶场显然难以满足分析网络攻击的细节,提高人员网络安全能力的需求。

技术实现思路

1、为此,本技术公开一种构建网络靶场的方法和装置,以提高网络靶场的还原度。

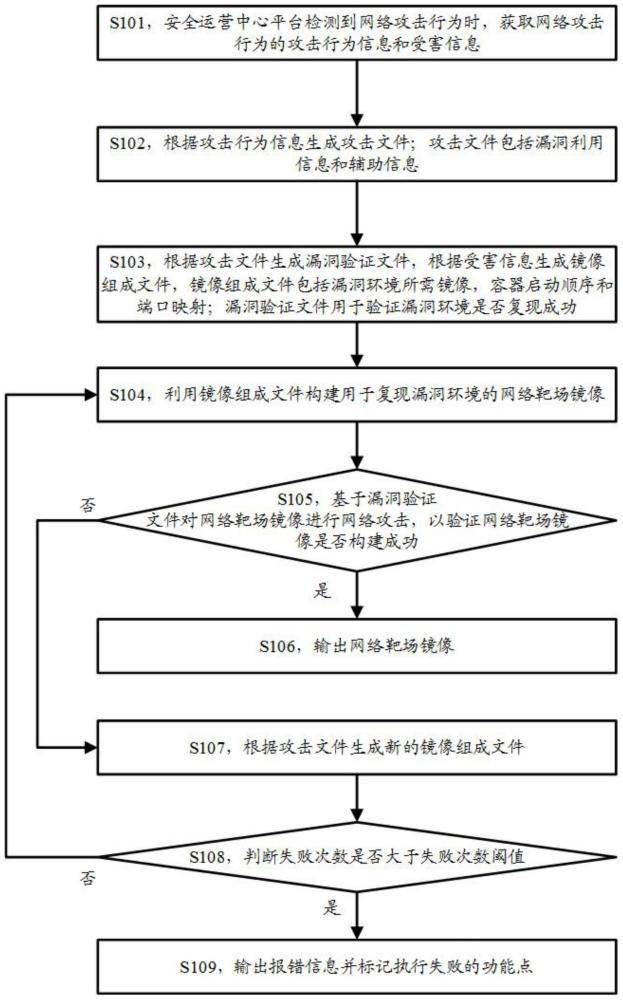

2、本技术第一方面提供一种构建网络靶场的方法,包括:

3、安全运营中心平台检测到网络攻击行为时,获取所述网络攻击行为的攻击行为信息和受害信息;其中,所述受害信息包括基础镜像,操作系统版本和补丁信息,软件信息,软件依赖组件信息,端口和服务信息,操作系统配置信息,网络配置信息,操作系统用户信息,操作系统日志信息,所述攻击行为信息包括漏洞类型、攻击者的ip地址、攻击时间、攻击载荷、请求报文、协议类型和原始日志;

4、根据所述攻击行为信息生成攻击文件;其中,所述攻击文件包括漏洞利用信息和辅助信息;

5、根据所述攻击文件生成漏洞验证文件,根据所述受害信息生成镜像组成文件;其中,所述镜像组成文件包括漏洞环境所需镜像,容器启动顺序和端口映射;所述漏洞验证文件用于验证漏洞环境是否复现成功;

6、利用所述镜像组成文件构建用于复现漏洞环境的网络靶场镜像;

7、基于所述漏洞验证文件对所述网络靶场镜像进行网络攻击,以验证所述网络靶场镜像是否构建成功;

8、若确定所述网络靶场镜像构建成功,输出所述网络靶场镜像。

9、可选的,所述基于所述漏洞验证文件对所述网络靶场镜像进行网络攻击,以验证所述网络靶场镜像是否构建成功之后,还包括:

10、若确定所述网络靶场环境构建失败,根据所述攻击文件生成新的镜像组成文件,返回执行所述利用所述镜像组成文件构建用于复现漏洞环境的网络靶场镜像步骤,直至失败次数大于失败次数阈值或者网络靶场环境构建成功为止;

11、若所述失败次数大于所述失败次数阈值,输出报错信息并标记执行失败的功能点。

12、可选的,所述根据所述攻击文件生成漏洞验证文件,根据所述受害信息生成镜像组成文件,包括:

13、根据所述攻击文件确定目标软件和所述目标软件依赖的其他软件,所述目标软件是所述网络攻击行为针对的软件;

14、从目标系统获得所述目标软件的容器化部署信息,以及所述其他软件的容器化部署信息,所述目标系统是所述目标软件所属的系统;

15、确定所述目标系统中所述目标软件和所述其他软件的启动顺序;

16、将所述目标软件的容器化部署信息和所述其他软件的容器化部署信息按所述启动顺序组合得到镜像组成文件;

17、将所述攻击文件中记录的所述漏洞利用信息和同类漏洞信息组成漏洞验证文件。

18、可选的,所述基于所述漏洞验证文件对所述网络靶场镜像进行网络攻击,以验证所述网络靶场镜像是否构建成功,包括:

19、运行所述网络靶场镜像,得到所述网络靶场镜像对应的网络靶场容器;

20、基于所述漏洞验证文件对所述网络靶场容器进行网络攻击;

21、如果对所述网络靶场容器的网络攻击成功,确定所述网络靶场镜像构建成功;

22、如果对所述网络靶场容器的网络攻击失败,确定所述网络靶场镜像构建失败。

23、可选的,所述安全运营中心平台检测到网络攻击行为时,获取所述网络攻击行为的攻击行为信息,包括:

24、响应于安全运营中心检测到执行成功的网络攻击行为,向所述安全运营中心发送信息获取请求;

25、接收所述安全运营中心根据所述信息获取请求反馈的所述网络攻击行为的攻击行为信息。

26、本技术第二方面提供一种构建网络靶场的装置,包括:

27、获取单元,用于安全运营中心平台检测到网络攻击行为时,获取所述网络攻击行为的攻击行为信息和受害信息,所述受害信息包括基础镜像,操作系统版本和补丁信息,软件信息,软件依赖组件信息,端口和服务信息,操作系统配置信息,网络配置信息,操作系统用户信息,操作系统日志信息,所述攻击行为信息包括漏洞类型、攻击者的ip地址、攻击时间、攻击载荷、请求报文、协议类型和原始日志;

28、第一生成单元,用于根据所述攻击行为信息生成攻击文件;其中,所述攻击文件包括基础镜像,操作系统版本和补丁信息,软件信息,软件依赖组件信息,端口和服务信息,操作系统配置信息,网络配置信息,操作系统用户信息,操作系统日志信息,漏洞利用信息和辅助信息;

29、第二生成单元,用于根据所述攻击文件生成漏洞验证文件,根据所述受害信息生成镜像组成文件;其中,所述镜像组成文件包括漏洞环境所需镜像,容器启动顺序和端口映射;所述漏洞验证文件用于验证漏洞环境是否复现成功;

30、构建单元,用于利用所述镜像组成文件构建用于复现漏洞环境的网络靶场镜像;

31、验证单元,用于基于所述漏洞验证文件对所述网络靶场镜像进行网络攻击,以验证所述网络靶场镜像是否构建成功;

32、输出单元,用于若确定所述网络靶场镜像构建成功,输出所述网络靶场镜像。

33、可选的,所述第二生成单元还用于,若确定所述网络靶场环境构建失败,根据所述攻击文件生成新的镜像组成文件,返回执行所述利用所述镜像组成文件构建用于复现漏洞环境的网络靶场镜像步骤,直至失败次数大于失败次数阈值或者网络靶场环境构建成功为止;

34、所述输出单元还用于,若所述失败次数大于所述失败次数阈值,输出报错信息并标记执行失败的功能点。

35、可选的,所述第二生成单元根据所述攻击文件生成漏洞验证文件,根据所述受害信息生成镜像组成文件时,具体用于:

36、根据所述攻击文件确定目标软件和所述目标软件依赖的其他软件,所述目标软件是所述网络攻击行为针对的软件;

37、从目标系统获得所述目标软件的容器化部署信息,以及所述其他软件的容器化部署信息,所述目标系统是所述目标软件所属的系统;

38、确定所述目标系统中所述目标软件和所述其他软件的启动顺序;

39、将所述目标软件的容器化部署信息和所述其他软件的容器化部署信息按所述启动顺序组合得到镜像组成文件;

40、将所述攻击文件中记录的所述漏洞利用信息和同类漏洞信息组成漏洞验证文件。

41、可选的,所述验证单元基于所述漏洞验证文件对所述网络靶场镜像进行网络攻击,以验证所述网络靶场镜像是否构建成功时,具体用于:

42、运行所述网络靶场镜像,得到所述网络靶场镜像对应的网络靶场容器;

43、基于所述漏洞验证文件对所述网络靶场容器进行网络攻击;

44、如果对所述网络靶场容器的网络攻击成功,确定所述网络靶场镜像构建成功;

45、如果对所述网络靶场容器的网络攻击失败,确定所述网络靶场镜像构建失败。

46、可选的,所述获取单元安全运营中心平台检测到网络攻击行为时,获取所述网络攻击行为的攻击行为信息时,具体用于:

47、响应于安全运营中心检测到执行成功的网络攻击行为,向所述安全运营中心发送信息获取请求;

48、接收所述安全运营中心根据所述信息获取请求反馈的所述网络攻击行为的攻击行为信息。

49、本方案的有益效果在于:

50、本方案能够利用安全运营中心实际遭遇的网络攻击行为的信息生成并验证网络靶场镜像,从而确保生成的网络靶场镜像能够高度还原安全运营中心真实的网络环境和网络漏洞,达到构建高还原度的网络靶场的效果。

- 还没有人留言评论。精彩留言会获得点赞!