一种风险评估方法、装置及电子设备与流程

本技术涉及网络安全,尤其涉及一种风险评估方法、装置及电子设备。

背景技术:

1、活动目录(active directory,ad)域是微软windows操作系统中用于组织和管理网络资源的目录服务,在企业网络中被大量运用并在企业网络设备管理中起着关键作用。ad域是一个高度复杂的系统,通常包含多个域控制器(domain controller,dc)、组织单元(orginazational unit,ou)、用户帐户、计算机帐户、组和组策略对象(group policyobject,gpo)等多种角色,各个角色与同种或不同种的角色之间可能存在一条或多条联系,这使得ad域在逻辑上构成了一个复杂的网络系统。而且ad域的规模越大,运行时间越久,这个网络会变得越发复杂。

2、为了确保ad域的安全性,在ad域运行期间,需对ad域进行风险评估,以便于及时的发现ad域中的隐藏风险,并及时地实施防护措施,避免隐藏风险后续引发网络安全问题。

3、针对ad域的风险评估,目前是由工作人员依次对ad域中的每个角色进行风险评估,但针对一些较大规模的ad域而言,其包括的角色数量众多,导致风险评估耗时长,效率低,人工成本高。

技术实现思路

1、本技术提供一种风险评估方法、装置及电子设备,用于提高ad域的风险评估效率。

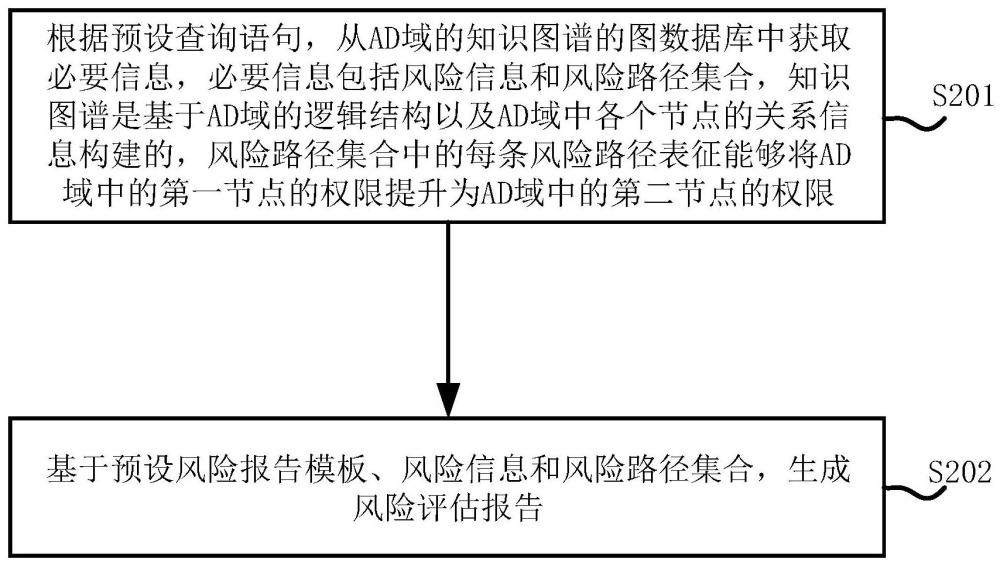

2、第一方面,本技术实施例提供一种风险评估方法,包括:根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息,所述必要信息包括风险信息和风险路径集合;所述知识图谱是基于所述ad域的逻辑结构以及所述ad域中各个节点的关系信息构建的,所述风险路径集合中的每条风险路径表征能够将所述ad域中的第一节点的权限提升为所述ad域中的第二节点的权限;基于预设风险报告模板、所述风险信息和所述风险路径集合,生成风险评估报告。

3、在本技术实施例中,利用预设的查询语句,从ad域知识图谱的图数据库中查询得到风险信息和风险路径集合,以及利用预设的风险报告模板,自动完成ad域的风险评估操作,并获得风险评估报告,相较于人工操作的方式,本技术能够实现自动化风险评估,提高了ad域风险评估效率。并且,本技术利用ad域的逻辑结构以及各个节点的关系信息,将ad域中各个节点(角色)之间的逻辑关系通过知识图谱映射出来,进而在利用ad域知识图谱进行风险评估时,可避免ad域中的各个角色之间的隐藏关系被忽略的可能,提高了ad域风险评估的准确性和全面性。

4、在一种可能的实施方式中,在根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息之前,所述方法还包括:基于所述ad域的逻辑结构以及预存的第一关系集合,构建所述ad域的初始知识图谱模型;获取所述ad域中的各个节点的关系信息,所述各个节点中的每个节点的关系信息用于指示所述每个节点与其他节点之间的关系;根据所述各个节点之间的关系信息,对所述初始知识图谱模型进行处理,获得所述ad域的知识图谱。

5、在一种可能的实施方式中,获取所述ad域中的各个节点的关系信息,包括:获取所述ad域信息,所述ad域信息包括所述ad域中的对象信息和各类属性信息;遍历所述ad域信息,并根据预定义的关系集合,从所述ad域信息中解析每个节点与其他节点之间的关系,所述关系集合包括所述第一关系集合;基于所述每个节点与其他节点之间的关系,获得所述ad域中各个节点的关系信息。

6、在一种可能的实施方式中,所述方法还包括:从所述攻击知识库中,获取针对所述ad域的攻击手段集合;利用所述攻击手段集合中的每个攻击手段,解析获取所述ad域中的各个节点之间的风险关系;根据所述各个节点之间的风险关系,获取所述第一关系集合。

7、在该实施方式中,基于预存的攻击知识库,模拟攻击者的手段,发现各个节点之间可能存在的攻击路径,定义各个节点之间的参考关系,用于辅助ad域知识图谱的构建,使得基于第一关系集合以及ad域逻辑结构构建得到的初始知识图谱,能够更加符合ad域的实际情况,有利于提高知识图谱的准确性。

8、在一种可能的实施方式中,所述预设查询语句包括第一查询语句,所述第一查询语句用于指示获取包含预设风险条件的信息;根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息,包括:根据所述第一查询语句,从所述知识图谱的图数据库中查询符合预设风险条件的节点、节点关系、以及节点数量;将所述符合预设风险条件的节点、节点关系以及节点数量对应的信息,生成为所述风险信息。

9、在一种可能的实施方式中,所述预设查询语句还包括第二查询语句,所述第二查询语句用于获取与第一节点集合中的每个第一节点相连的第二节点之间的路径;根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息,包括:根据所述第二查询语句,遍历所述知识图谱中的所述第一节点集合;从所述知识图谱中确定与所述第一节点集合中的每个第一节点相连的至少一个第二节点;将与所述每个第一节点相连的至少一个第二节点中的每个第二节点之间的路径确定为一条风险路径,获得所述每个第一节点对应的至少一条风险路径;根据所述每个第一节点对应的至少一条风险路径,获得所述风险路径集合。

10、在一种可能的实施方式中,基于预设风险报告模板、所述风险信息和所述风险路径集合,生成风险评估报告,包括:根据所述风险信息中的数据类型,将所述风险信息转换为图、文、表格式中的一种或多种;基于所述风险路径集合以及与所述风险路径集合相关的节点,生成风险路径图;将转换格式后的风险信息以及所述风险路径图,填充至所述预设风险报告模板中,获得所述风险评估报告。

11、在该实施方式中,由于获取的风险信息较为冗余繁杂,因此,可基于风险信息中的数据类型,将风险信息转换为图、文、表格式中的一种或多种,从而提高风险评估报告的可读性。

12、第二方面,本技术实施例提供一种风险评估装置,包括:获取模块,用于根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息,所述必要信息包括风险信息和风险路径集合;所述知识图谱是基于所述ad域的逻辑结构以及所述ad域中各个节点的关系信息构建的,所述风险路径集合中的每条风险路径表征能够将所述ad域中的第一节点的权限提升为所述ad域中的第二节点的权限;评估模块,用于基于预设风险报告模板、所述风险信息和所述风险路径集合,生成风险评估报告。

13、在一种可能的实施方式中,所述风险评估装置还包括确定模块,所述确定模块用于在根据预设查询语句,从活动目录ad域的知识图谱的图数据库中获取必要信息之前,基于所述ad域的逻辑结构以及预存的第一关系集合,构建所述ad域的初始知识图谱模型;所述获取模块,还用于获取所述ad域中的各个节点的关系信息,所述各个节点中的每个节点的关系信息用于指示所述每个节点与其他节点之间的关系;所述确定模块,还用于根据所述各个节点之间的关系信息,对所述初始知识图谱模型进行处理,获得所述ad域的知识图谱。

14、在一种可能的实施方式中,所述获取模块,具体用于:获取所述ad域信息,所述ad域信息包括所述ad域中的对象信息和各类属性信息;遍历所述ad域信息,并根据预定义的关系集合,从所述ad域信息中解析每个节点与其他节点之间的关系,所述关系集合包括所述第一关系集合;基于所述每个节点与其他节点之间的关系,获得所述ad域中各个节点的关系信息。

15、在一种可能的实施方式中,所述获取模块,还用于从所述攻击知识库中,获取针对所述ad域的攻击手段集合;所述确定模块,还用于利用所述攻击手段集合中的每个攻击手段,解析获取所述ad域中的各个节点之间的风险关系,以及根据所述各个节点之间的风险关系,获取所述第一关系集合。

16、在一种可能的实施方式中,所述预设查询语句包括第一查询语句,所述第一查询语句用于指示获取包含预设风险条件的信息;所述获取模块,具体用于:根据所述第一查询语句,从所述知识图谱的图数据库中查询符合预设风险条件的节点、节点关系、以及节点数量;将所述符合预设风险条件的节点、节点关系以及节点数量对应的信息,生成为所述风险信息。

17、在一种可能的实施方式中,所述预设查询语句还包括第二查询语句,所述第二查询语句用于获取与第一节点集合中的每个第一节点相连的第二节点之间的路径;所述获取模块,具体用于:根据所述第二查询语句,遍历所述知识图谱中的所述第一节点集合;从所述知识图谱中确定与所述第一节点集合中的每个第一节点相连的至少一个第二节点;将与所述每个第一节点相连的至少一个第二节点中的每个第二节点之间的路径确定为一条风险路径,获得所述每个第一节点对应的至少一条风险路径;根据所述每个第一节点对应的至少一条风险路径,获得所述风险路径集合。

18、在一种可能的实施方式中,所述评估模块,具体用于:根据所述风险信息中的数据类型,将所述风险信息转换为图、文、表格式中的一种或多种;基于所述风险路径集合以及与所述风险路径集合相关的节点,生成风险路径图;将转换格式后的风险信息以及所述风险路径图,填充至所述预设风险报告模板中,获得所述风险评估报告。

19、第三方面,本技术实施例提供一种电子设备,包括:至少一个处理器,以及与所述至少一个处理器通信连接的存储器;其中,所述存储器存储有可被所述至少一个处理器执行的指令,所述至少一个处理器通过执行所述存储器存储的指令实现如前文第一方面及任一可能的实施方式所述的方法。

20、第四方面,本技术实施例提供一种计算机可读存储介质,所述计算机可读存储介质存储有计算机指令,当所述计算机指令在计算机上运行时,使得计算机执行如前文第一方面及任一可能的实施方式所述的方法。

21、第五方面,本技术实施例提供一种计算机程序产品,包含有计算机指令,当其在计算机上运行时,使得上述如前文第一方面及任一可能的实施方式所述的方法被实现。

22、关于第二方面至第五方面的有益效果可参照前文第一方面所述的内容,此处不再赘述。

- 还没有人留言评论。精彩留言会获得点赞!