异常行为检测方法、装置、电子设备及存储介质与流程

本技术涉及网络安全,具体而言,涉及一种异常行为检测方法、装置、电子设备及存储介质。

背景技术:

1、随着智能业务的开放、互联进一步扩大了网络的暴露面,由此产生的安全威胁和安全风险也在不断地演变和增加。在企业运营中,及时发现并应对网络的异常行为变得尤为必要。

2、当前的网络行为异常检测技术主要分为以下几类:(1)基于规则的方法;(2)基于机器学习的方法;(3)基于图神经网络的方法。上述异常行为检测方法都存在检测准确率低的问题。

技术实现思路

1、本技术实施例的目的在于提供一种异常行为检测方法、装置、电子设备及存储介质,用以提高异常行为检测的准确性。

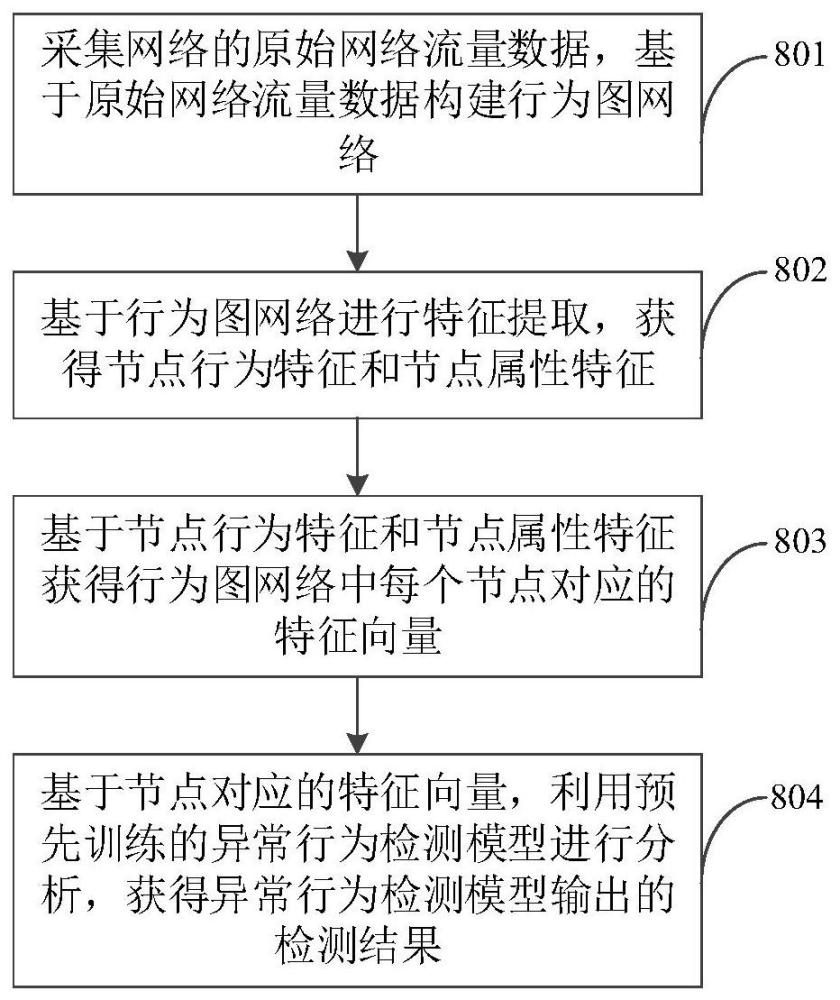

2、第一方面,本技术实施例提供一种异常行为检测方法,包括:

3、采集网络的原始网络流量数据,基于原始网络流量数据构建行为图网络;行为图网络包括多个节点和边;节点用于表征网络中的资产,边用于表征资产之间的网络行为;

4、基于行为图网络进行特征提取,获得节点行为特征和节点属性特征;

5、基于节点行为特征和节点属性特征获得行为图网络中每个节点对应的特征向量;

6、基于节点对应的特征向量,利用预先训练的异常行为检测模型进行分析,获得异常行为检测模型输出的检测结果;所述异常行为检测模型为基于训练网络流量数据构成的行为图数据中节点的特征向量训练获得;检测结果用于表征异常行为检测模型检测网络中是否存在异常行为。

7、本技术实施例通过资产及资产之间的行为信息构建行为图网络,基于行为图网络进行异常行为检测,由于基于行为图网络可以更全面地捕获网络行为的上下文信息,从而提高了对网络异常行为检测的准确性。

8、在任一实施例中,基于行为图网络进行特征提取,获得节点行为特征,包括:

9、从行为图网络中提取每个节点对应的k跳邻居子图;k的取值为预先设定的正整数;

10、提取行为图网络中的每种行为的三元组信息,所述三元组信息用于表征相应行为的行为类型;

11、根据各个节点在k跳邻居子图和每种行为的三元组信息,计算对应节点的出入度;出入度用于表征对应节点的行为类型统计信息;

12、将节点的出入度输入自编码模型中,获得自编码模型的隐藏层输出的节点的节点行为特征;其中,自编码模型用于对输入的节点的行为类型统计信息进行分析,以获得节点行为特征。

13、本技术实施例通过提取行为图网络中每个节点的k跳邻居子图,可以通过k跳邻居子图中提取到对应节点的节点行为特征,由于k跳邻居子图为与该节点行为关系最密切的信息,基于提取到的节点行为特征进行异常行为检测,可提高检测的准确性。

14、在任一实施例中,基于所述行为图网络进行特征提取,获得节点属性特征,包括:

15、获取每个节点对应的属性信息;

16、将属性信息采用预设编码算法进行编码,获得节点属性特征。

17、本技术实施例中,将节点属性特征也作为节点的特征向量的一部分,使得节点的特征向量能够更好地表达该节点。

18、在任一实施例中,基于节点行为特征和节点属性特征获得行为图网络中每个节点对应的特征向量,包括:

19、将节点行为特征和节点属性特征进行拼接,获得对应节点的特征向量。

20、本技术实施例根据节点行为特征和节点属性特征获得节点的特征向量,使得特征向量能够更加全面的描述该节点的特征信息,为提高异常行为检测提供基础。

21、在任一实施例中,原始网络流量数据为当前时间之前的预设时长的历史网络流量数据;所述异常行为检测模型包括第一异常行为检测模型,所述第一异常行为检测模型中包括图神经网络和引入了注意力机制的长短期记忆网络lstm,基于所述节点对应的特征向量,利用预先训练的异常行为检测模型进行分析,包括:

22、将所述节点的特征向量输入第一异常行为检测模型;

23、通过所述第一异常行为检测模型中的图神经网络,基于节点的特征向量,对行为图网络中的节点进行聚合,获得节点的特征聚合结果;

24、通过所述第一异常行为检测模型中的lstm对所述节点的特征聚合结果进行分析,获得在预测时间段内各个节点的嵌入向量;

25、通过所述第一异常行为检测模型中的边打分模块,基于各个节点的嵌入向量输出检测结果。

26、本技术实施例通过在lstm中引入注意力机制,使得模型可以动态地关注重要的时间步,以适应各种网络行为的复杂情况,提高异常行为检测的准确性。

27、在任一实施例中,述通过所述第一异常行为检测模型中的边打分模块,基于各个节点的嵌入向量输出检测结果,包括:

28、通过所述边打分模块根据所述各节点的嵌入向量,计算任意两个节点之间是否存在正常网络行为的置信度;

29、基于置信度确定检测结果。

30、本技术实施例通过第一异常行为检测模型对预测行为信息进行打分,通过得分可以确定该预测行为信息为正常行为的概率,进而确定该预测行为是否异常。

31、在任一实施例中,该方法还包括:

32、利用滑动时间窗口获取历史时间段内的训练网络流量数据;

33、基于每个滑动时间窗口的所述第一训练数据,生成对应的行为子图;

34、对每个行为子图中的节点进行节点特征聚合,获得第一训练节点特征聚合结果;

35、将不同滑动时间窗口的第一训练节点特征聚合结果输入待训练模型中;

36、所述待训练模型比较每个滑动时间窗口的lstm隐藏状态与最后一个滑动时间窗口的lstm隐藏状态的相似度,基于相似度获得各滑动时间窗口的注意力权重,基于各滑动时间窗口的注意力权重进行加权求和,获得各个节点的特征表示向量;其中,所述相似度与所述注意力权重正相关;

37、基于节点的特征表示向量以及待预测时间段内的真实网络流量数据,计算任意两个节点之间存在正常网络行为的概率,根据概率对待训练模型的参数进行优化,获得所述第一异常行为检测模型。

38、本技术实施例通过在lstm中引入注意力机制,使得模型可以动态地关注重要的时间步,以适应各种网络行为的复杂情况,提高异常行为检测的准确性。

39、在任一实施例中,所述异常行为检测模型包括第二异常行为检测模型;原始网络流量数据包括网络在预设历史时间段内产生的网络流量数据和待检测时间段内产生的网络流量数据;其中,所述待检测时间段的起始时间晚于所述预设历史时间段的终止时间;所述基于所述节点对应的特征向量,利用预先训练的异常行为检测模型进行分析,获得所述异常行为检测模型输出的检测结果,包括:

40、将节点对应的特征向量输入预先训练好的第二异常行为检测模型,获得第二异常行为检测模型输出的待检测时间段内的检测结果;其中,第二异常行为检测模型为利用预设历史时间段对应的训练行为网络中各个边及对应的标签训练获得;所述标签用于表征所述边对应的行为是否为异常行为。

41、本技术实施例通过有监督训练获得的第二异常行为检测模型进行异常行为检测,由于基于行为图网络可以更全面地捕获网络行为的上下文信息,从而提高了对网络异常行为检测的准确性。

42、在任一实施例中,该方法还包括:

43、采集历史时间段内的第二训练数据,生成对应的训练行为网络;

44、对训练行为网络中的节点进行节点特征聚合,获得第二训练节点特征聚合结果;

45、基于第二训练节点特征聚合结果构建每条边的连接表示;所述连接表示用于表征对应边的特征;

46、对每条边的连接表示进行标注,获得带标注的训练行为网络;

47、利用带标注的训练行为网络对待训练模型进行训练,获得第二异常行为检测模型。

48、本技术实施例通过对第二异常行为检测模型进行有监督训练,从而可以实现对网络行为的检测。

49、在任一实施例中,基于原始网络流量数据构建行为图网络,包括:

50、从原始网络流量数据中抽取网络行为信息;

51、将网络行为信息中的资产作为节点,将资产之间的网络行为作为边构建行为图网络。

52、本技术实施例根据网络中资产和资产之间的行为关系构建行为图网络,能够更全面地捕获网络行为中的上下文信息,从而提高对异常行为检测的准确性。

53、在任一实施例中,该方法还包括:

54、若检测结果包括异常行为,则从行为图网络中提取与异常行为相关的节点和边;

55、根据与异常行为相关的节点和边生成异常行为子图;

56、计算异常行为子图的连通分量,根据连通分量确定异常行为的行为路径集合;其中连通分量用于表征异常行为子图中具有连通关系的节点集合。

57、本技术实施例可提取网络异常行为在指定时间范围内的异常行为路径,以便进一步溯源可能的威胁来源或攻击者。

58、第二方面,本技术实施例提供一种异常行为检测装置,包括:

59、数据处理模块,用于采集网络的原始网络流量数据,基于原始网络流量数据构建行为图网络;行为图网络包括多个节点和边;节点用于表征网络中的资产,边用于表征资产之间的网络行为;

60、特征提取模块,用于基于行为图网络进行特征提取,获得节点行为特征和节点属性特征,基于节点行为特征和节点属性特征获得行为图网络中每个节点对应的特征向量;

61、异常检测模块,用于基于节点对应的特征向量,利用预先训练的异常行为检测模型进行分析,获得异常行为检测模型输出的检测结果;所述异常行为检测模型为基于训练网络流量数据构成的行为图数据中节点的特征向量训练获得;检测结果用于表征异常行为检测模型检测网络中是否存在异常行为。

62、第三方面,本技术实施例提供一种电子设备,包括:处理器、存储器和总线,其中,

63、所述处理器和所述存储器通过所述总线完成相互间的通信;

64、所述存储器存储有可被所述处理器执行的程序指令,所述处理器调用所述程序指令能够执行第一方面的方法。

65、第四方面,本技术实施例提供一种非暂态计算机可读存储介质,包括:

66、所述非暂态计算机可读存储介质存储计算机指令,所述计算机指令使所述计算机执行第一方面的方法。

67、本技术的其他特征和优点将在随后的说明书阐述,并且,部分地从说明书中变得显而易见,或者通过实施本技术实施例了解。本技术的目的和其他优点可通过在所写的说明书、权利要求书、以及附图中所特别指出的结构来实现和获得。

- 还没有人留言评论。精彩留言会获得点赞!