一种确定攻击时钟的方法、装置及电子设备与流程

本技术涉及网络安全,尤其涉及一种确定攻击时钟的方法、装置及电子设备。

背景技术:

1、伴随着全球信息化、数字化、智能化的发展,网络已成为时代的主动脉。为此,网络安全成为重中之重。而当下apt(advanced persistent threat,针对特定目标的攻击)、勒索、信息窃取、ddos(distributed denial of service,分布式阻断服务)等攻击威胁层出不穷,这对扮演着“免疫系统”角色的网络安全提成了更高的要求。当前亟需一种能准确评估攻击活动的方法,以更进一步提升网络防护安全的方法。

技术实现思路

1、本技术提供了一种确定攻击时钟的方法、装置及电子设备,用以对攻击资产进行时钟画像,从而确定风险周期内攻击活动的活跃程度。

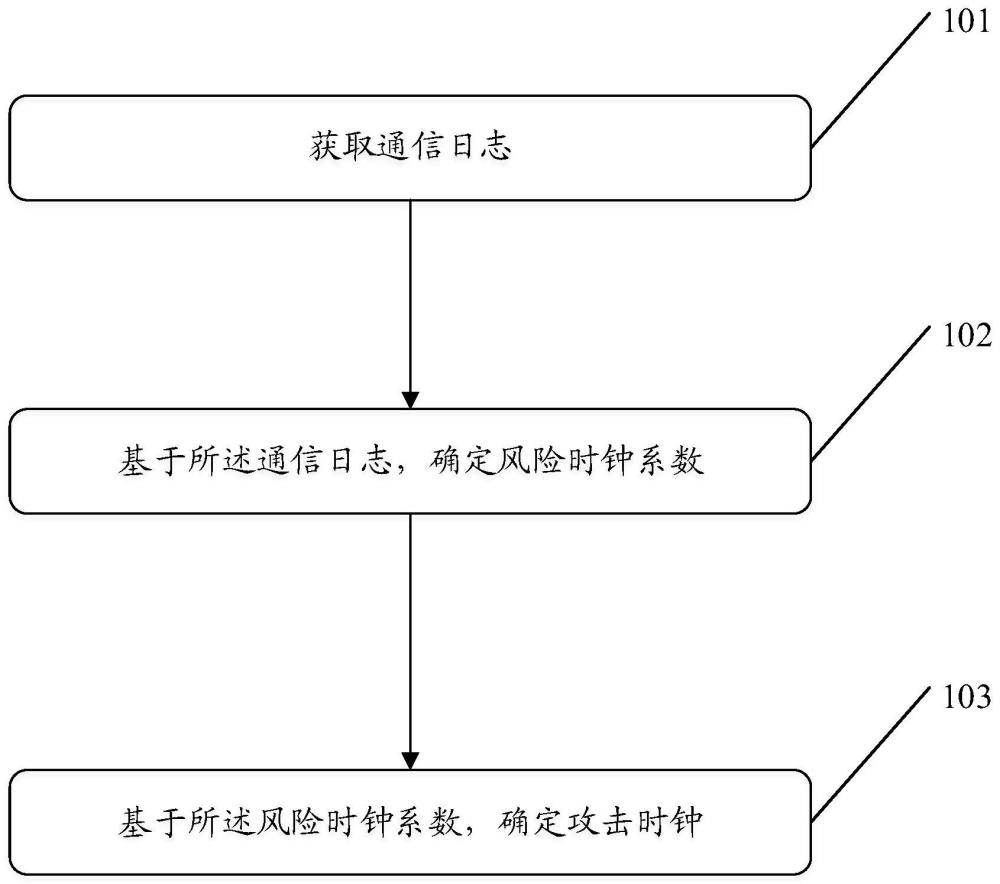

2、第一方面、本技术实施例提供一种确定攻击时钟的方法,包括:

3、获取通信日志;

4、基于所述通信日志,确定风险时钟系数;其中,所述风险时钟系数指,时钟周期内,攻击活动在预设时钟的活跃度;

5、基于所述风险时钟系数,确定攻击时钟。

6、一种可能的实施方式,所述基于所述风险时钟系数,确定攻击时钟之后,还包括:

7、获取历史风险库中历史攻击事件和所述历史攻击事件的历史时钟;

8、响应于所述攻击时钟与所述历史风险库中目标事件的所述历史时钟相似度大于预设阈值,确定所述攻击时钟所对应攻击事件与所述目标事件的攻击资产相同。

9、一种可能的实施方式,所述基于所述通信日志,确定风险时钟系数,包括:

10、确定风险ip;

11、在所述通信日志中,提取接收端或发送端为所述风险ip的日志为风险日志;

12、基于所述风险日志的时间信息及数据传输信息,确定同一所述风险ip的所述风险时钟系数;其中,所述风险时钟系数与所述预设时钟对应。

13、一种可能的实施方式,所述基于所述风险日志的时间信息及数据传输信息,确定同一所述风险ip的风险时钟系数,包括:

14、基于所述时间信息,将所述风险日志划分为日志片段;

15、基于所述数据传输信息,确定对应于所述日志片段的攻击风险系数;

16、累计所述对应于所述日志片段的所述攻击风险系数,得到与所述预设时钟对应的风险时钟系数。

17、一种可能的实施方式,所述风险时钟系数包括:威胁风险时钟系数、数据泄露风险时钟系数和指令数据传输风险时钟系数中的至少一种;其中,所述威胁风险时钟系数指,所述预设时钟内,由于与风险ip进行信息交互所受到安全威胁的风险;

18、所述数据泄露风险时钟系数指,所述预设时钟内,由于向风险ip传输数据而出现数据泄露的风险;

19、所述指令数据传输风险时钟系数指,所述预设时钟内,风险ip通过数据包传输实施攻击的风险。

20、一种可能的实施方式,所述基于所述风险时钟系数,确定攻击时钟,包括:

21、基于所述威胁风险时钟系数、所述数据泄露风险时钟系数和所述指令数据传输风险时钟系数中的至少一种,确定与所述预设时钟对应的所述目标风险指数;其中,所述目标风险指数指示,风险ip实施攻击活动的活跃度;

22、基于所述目标风险指数,确定攻击时钟。

23、一种可能的实施方式,所述基于所述目标风险指数,确定攻击时钟,包括:

24、响应于所述目标风险指数大于风险阈值,确定所述目标风险指数所对应的所述预设时钟为所述攻击时钟。

25、一种可能的实施方式,所述基于所述目标风险指数,确定攻击时钟,包括:

26、在与预设时钟对应的目标风险指数中,确定值最小的所述目标风险指数为最小目标风险指数;

27、基于所述目标风险指数与所述最小目标风险指数之差,确定与预设时钟对应的目标风险时钟状态;

28、响应于所述目标风险时钟状态大于预设阈值,确定所述目标风险时钟状态所对应的所述预设时钟为所述攻击时钟。

29、第二方面、本技术实施例提供一种确定攻击时钟的装置,包括:

30、日志单元,用于获取通信日志;

31、系数单元,用于基于所述通信日志,确定风险时钟系数;其中,所述风险时钟系数指,时钟周期内,攻击活动在预设时钟的活跃度;

32、时钟单元,用于基于所述风险时钟系数,确定攻击时钟。

33、一种可能的实施方式,所述装置还包括相似单元,所述相似单元具体用于获取历史风险库中历史攻击事件和所述历史攻击事件的历史时钟;响应于所述攻击时钟与所述历史风险库中目标事件的所述历史时钟相似度大于预设阈值,确定所述攻击时钟所对应攻击事件与所述目标事件的攻击资产相同。

34、一种可能的实施方式,所述系数单元具体用于确定风险ip;在通信日志中,提取接收端或发送端为所述风险ip的日志为风险日志;基于所述风险日志的时间信息及数据传输信息,确定同一所述风险ip的所述风险时钟系数;其中,所述风险时钟系数与所述预设时钟对应。

35、一种可能的实施方式,所述系数单元具体用于基于所述时间信息,将所述风险日志划分为日志片段;基于所述数据传输信息,确定对应于所述日志片段的攻击风险系数;累计所述对应于所述日志片段的所述攻击风险系数,得到与所述预设时钟对应的风险时钟系数。

36、一种可能的实施方式,所述风险时钟系数包括:威胁风险时钟系数、数据泄露风险时钟系数和指令数据传输风险时钟系数中的至少一种;其中,所述威胁风险时钟系数指,所述预设时钟内,由于与风险ip进行信息交互所受到安全威胁的风险;所述数据泄露风险时钟系数指,所述预设时钟内,由于向风险ip传输数据而出现数据泄露的风险;所述指令数据传输风险时钟系数指,所述预设时钟内,风险ip通过数据包传输实施攻击的风险。

37、一种可能的实施方式,所述时钟单元具体用于基于所述威胁风险时钟系数、所述数据泄露风险时钟系数和所述指令数据传输风险时钟系数中的至少一种,确定与所述预设时钟对应的所述目标风险指数;其中,所述目标风险指数指示,风险ip实施攻击活动的活跃度;基于所述目标风险指数,确定攻击时钟。

38、一种可能的实施方式,所述时钟单元还用于响应于所述目标风险指数大于风险阈值,确定所述目标风险指数所对应的所述预设时钟为所述攻击时钟。

39、一种可能的实施方式,所述时钟单元还用于在与预设时钟对应的目标风险指数中,确定值最小的所述目标风险指数为最小目标风险指数;基于所述目标风险指数与所述最小目标风险指数之差,确定与预设时钟对应的目标风险时钟状态;响应于所述目标风险时钟状态大于预设阈值,确定所述目标风险时钟状态所对应的所述预设时钟为所述攻击时钟。

40、第三方面、本技术实施例提供一种可读存储介质,包括,

41、存储器,

42、所述存储器用于存储计算机程序,当所述计算机程序被处理器执行时,使得包括所述可读存储介质的装置完成第一方面及任一种可能的实施方式所述的方法。

43、第四方面、本技术实施例提供一种电子设备,包括:

44、存储器,用于存放计算机程序;

45、处理器,用于执行所述存储器上所存放的计算机程序时,以实现第一方面及任一种可能的实施方式所述的方法。

46、本发明实施例中所提供的一个或多个技术方案,至少具有以下技术效果:

47、本技术实施例中,以通信日志为基础,确定风险周期内,指示各预设时钟内攻击活动活跃度的风险始终系数,以此进行攻击资产活动画像:根据风险时钟系数,确定攻击活动活跃度高,即实施攻击活动可能性高的攻击时钟,从而实现为攻击资产进行高精度画像的目的。

48、该方法可应用于大型攻防演练等行动的风险评估、赋能落地到网络空间威胁狩猎系统的评估模块,对攻击模块实时监测并进行分析、预测。

49、此外,通过将上述攻击时钟与历史风险库中攻击事件的时钟进行画像相似度匹配,可实现高精度联防联控的效果。

50、本技术的其它特征和优点将在随后的说明书中阐述,并且,部分地从说明书中变得显而易见,或者通过实施本技术而了解。本技术的目的和其他优点可通过在所写的说明书、权利要求书、以及附图中所特别指出的结构来实现和获得。应当理解的是,以上的一般描述和后文的细节描述仅是示例性和解释性的,并不能限制本公开。

- 还没有人留言评论。精彩留言会获得点赞!