一种数据加密方法及系统与流程

本技术涉及数据加密的,具体涉及一种数据加密方法及系统。

背景技术:

1、数据加密是一种关键的信息安全措施,通过对数据进行编码转换,使其在传输或储存过程中变得难以理解和解读,从而有效防止未经授权的访问和窃取。加密在保护隐私、防范数据泄露、确保数据完整性的同时,也为安全通信、在线交易、云计算等现代信息技术应用提供了必要的保障,帮助组织和个人防范各种网络攻击和数据不当使用,维护数字化环境的安全与信任。

2、对于企业来说通常包含了大量的敏感信息,包括客户资料、财务数据、商业机密、研发成果等。泄露这些信息可能导致严重的商业损失,如客户流失、竞争劣势、知识产权风险等,因此保密对于维护企业的竞争力和稳健经营至关重要。此外,数据泄露也可能引发网络安全问题,如恶意攻击、勒索软件攻击等。企业的网络安全受到威胁时,数据保密能够作为一种有效的防线,降低遭受网络攻击的风险,保障信息系统的稳定和可靠运行。

3、因此,需要一种方法能够对数据进行加密处理。

技术实现思路

1、本技术提供一种数据加密方法及系统,能够对数据进行加密处理。

2、在本技术的第一方面提供了一种数据加密方法,应用于数据加密处理系统,所述数据加密处理系统包括服务器、多个一级加密节点以及多个二级加密节点,所述方法包括:

3、所述服务器从连接多个所述一级加密节点中,选取预设数量的一级加密节点,得到多个第一加密节点;

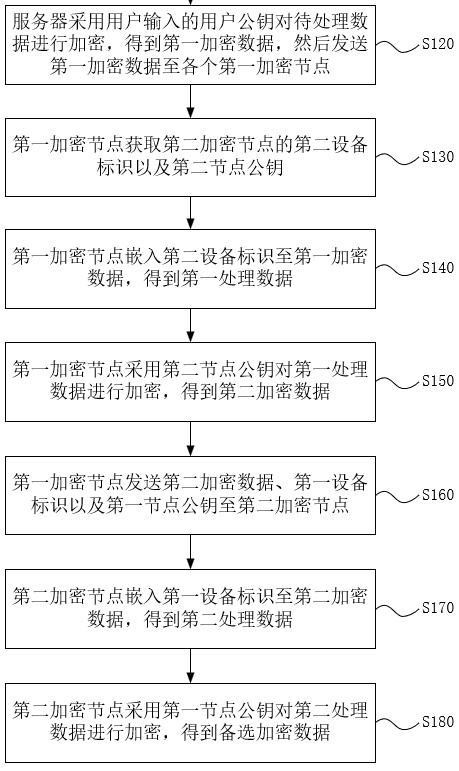

4、所述服务器采用用户输入的用户公钥对待处理数据进行加密,得到第一加密数据,然后发送所述第一加密数据至各个所述第一加密节点;

5、所述第一加密节点获取第二加密节点的第二设备标识以及第二节点公钥,所述第二加密节点为所述第一加密节点连接的多个所述二级加密节点中的任意一个二级加密节点;

6、所述第一加密节点嵌入所述第二设备标识至所述第一加密数据,得到第一处理数据;

7、所述第一加密节点采用所述第二节点公钥对所述第一处理数据进行加密,得到第二加密数据。

8、通过采用上述技术方案,服务器选择了多个一级加密节点作为第一加密节点参与加密,这种分布式加密的方式增加了整个系统的安全性。即使某个第一加密节点受到攻击或者被破解导致该加密节点无法加密,其他的加密节点仍然可以提供加密服务。通过多级加密,从用户公钥加密到一级加密节点加密,数据经历了多次加密操作。每一层的加密都增加了数据的安全性,提高了对数据的破解门槛,使得非授权用户更难获取原始数据。第一加密节点通过获取第二加密节点的设备标识,并将其嵌入到第一加密数据中,引入了动态的标识信息。这有助于提高数据的唯一性和追踪性,同时增加了攻击者猜测或模拟设备标识的难度。

9、可选的,在所述第一加密节点采用所述第二节点公钥对所述第一处理数据进行加密,得到第二加密数据之后,所述方法还包括:

10、所述第一加密节点发送所述第二加密数据、第一设备标识以及第一节点公钥至所述第二加密节点,所述第一设备标识为所述第一加密节点的设备标识,所述第一节点公钥为所述第一加密节点的节点公钥;

11、所述第二加密节点嵌入所述第一设备标识至所述第二加密数据,得到第二处理数据;

12、所述第二加密节点采用所述第一节点公钥对所述第二处理数据进行加密,得到备选加密数据。

13、通过采用上述技术方案,在用户公钥加密以及第一加密节点加密的基础上,引入第二加密节点参与加密,第二加密节点在此过程中起到了进一步的加密和处理的作用,增加了数据加密的安全性。第二加密节点嵌入第一设备标识至第二加密数据后,保留了原始数据的特定标识,这有助于进一步的数据追踪和管理。第二加密节点通过采用第一节点公钥进行加密,并结合第一加密节点通过采用第二节点公钥进行加密,这样使得第一加密节点和第二加密节点均参与了加密过程,并且后续解密过程也需要均参与进来,增加了攻击的复杂性。

14、可选的,在所述服务器采用所述用户公钥对待处理数据进行加密,得到第一加密数据之前,所述方法还包括:

15、所述服务器根据所述用户的加密请求,获取待加密数据;

16、所述服务器根据预设对应规则,采用目标替换字符替换目标原字符,得到所述待处理数据,所述目标替换字符为多个替换字符中的任意一个替换字符,所述目标原字符为所述待加密数据包含的多个原字符中的任意一个原字符,所述预设对应规则为所述替换字符与所述原字符的对应规则。

17、通过采用上述技术方案,通过在加密之前对待加密数据进行字符替换处理,可以增加数据的安全性。这种预处理操作可能有助于混淆数据,使得攻击者难以理解原始数据的结构和内容,从而提高了数据的机密性。

18、可选的,所述第一加密节点嵌入所述第二设备标识至所述第一加密数据,得到第一处理数据,具体包括:

19、所述第一加密节点生成一个随机正整数,所述随机正整数的数值小于所述第一加密数据的长度值;

20、所述第一加密节点根据所述随机正整数,确定所述第二设备标识嵌入位置,所述嵌入位置的数值与所述随机正整数的数值相同;

21、所述第一加密节点将所述第二设备标识的数据插入所述第一加密数据的所述嵌入位置,得到所述第一处理数据。

22、通过采用上述技术方案,通过生成随机正整数并将其用作嵌入位置,实现了动态的嵌入位置选择,增加了攻击者猜测或模拟嵌入位置的难度,提高了加密过程的安全性。嵌入第二设备标识有助于保持数据的唯一性和追踪性,设备标识的插入位置是动态生成的,动态嵌入位置可以对抗统计分析,因为嵌入位置不是固定的。攻击者无法通过分析固定的嵌入位置来发现模式或规律,从而增加了攻击的复杂性。

23、可选的,在所述第二加密节点采用所述用户公钥对所述第二加密数据进行加密,得到备选加密数据之后,所述方法还包括:

24、所述服务器根据所述用户的解密请求,发送解密指令至所述第一加密节点;

25、所述第一加密节点根据所述解密指令,采用所述第一节点公钥对应的第一节点私钥,对所述备选加密数据进行解密,得到所述第二处理数据;

26、所述第一加密节点对所述第二处理数据进行标识提取,判断能否提取出所述第一设备标识,若确定能够提取出所述第一设备标识,则从所述第一处理数据中删除所述第一设备标识,得到所述第二加密数据。

27、通过采用上述技术方案,通过在服务器发送解密指令的过程中使用第一节点的公钥对应的第一节点私钥,实现了安全的解密流程。只有拥有相应私钥的第一加密节点能够解密备选加密数据,确保了解密操作的安全性。第一加密节点对解密后的第二处理数据进行标识提取和判断,判断能否提取出第一设备标识。这个步骤确保了在解密的同时,能够得知解密前数据中是否包含了第一设备标识,即确定该数据是否为加密过程中该第一加密节点处理过的数据。通过在解密过程中进行标识提取和判断,可以在解密操作的同时防范未授权访问。只有在特定条件下(例如能够提取出设备标识),才允许解密后续步骤的进行,增加了解密过程的安全性。

28、可选的,所述第一加密节点发送所述第二加密数据至所述第二加密节点;

29、所述第二加密节点采用所述第二节点公钥对应的第二节点私钥,对所述第二加密数据进行解密,得到所述第二处理数据;

30、所述第二加密节点对所述第二处理数据进行标识提取,判断能否提取出所述第二设备标识,若确定能够提取出所述第二设备标识,则从所述第二处理数据中删除所述第二设备标识,得到第一加密数据;

31、所述第二加密节点发送所述第一加密数据至所述服务器;

32、所述服务器采用所述用户公钥对应的用户私钥对所述第一加密数据进行解密,得到所述待处理数据。

33、通过采用上述技术方案,通过在第二加密节点使用第二节点的密钥对第二加密数据进行解密,实现了解密操作的安全性。只有拥有相应私钥的第二加密节点才能解密数据,确保了解密的安全性。第二加密节点对解密后的第二处理数据进行标识提取和判断,判断能否提取出第二设备标识。这个步骤确保了在解密的同时,能够得知解密前数据中是否包含了第二设备标识,即确定该数据是否为加密过程中该第二加密节点处理过的数据。通过在解密过程中进行标识提取和判断,可以在解密操作的同时防范未授权访问。只有在特定条件下(例如能够提取出设备标识),才允许解密后续步骤的进行,增加了解密过程的安全性。

34、可选的,所述服务器根据所述预设对应规则,采用所述目标原字符替换所述目标替换字符,得到所述待加密数据。

35、通过采用上述技术方案,实现了从待处理数据到原始待加密数据的恢复过程。

36、可选的,在所述服务器获取用户输入的用户公钥之前,所述方法还包括:

37、所述服务器获取所述用户输入的所述用户的生物特征数据,所述生物特征数据为基于生物识别技术,用于确保只有所述用户可以获得访问或完成预设操作的信息数据;

38、所述服务器基于预设方法,根据所述生物特征数据生成用户私钥,再采用非对称加密算法根据所述用户私钥生成用户公钥。

39、通过采用上述技术方案,基于生物特征数据生成用户私钥,可以确保私钥的生成是与用户身份相关的。这增加了私钥的安全性,并降低了私钥被未授权访问或窃取的风险。通过使用生物特征数据生成私钥和公钥,可以确保用户的身份是唯一的。即使在使用相同的预设方法生成私钥和公钥,由于生物特征数据的唯一性,不同用户的密钥对也是不同的。

40、在本技术的第二方面提供了一种数据加密系统,包括服务器、多个一级加密节点以及多个二级加密节点,其中:

41、所述服务器,用于从连接多个所述一级加密节点中,选取预设数量的一级加密节点,得到多个第一加密节点;

42、所述服务器,用于采用用户输入的用户公钥对待处理数据进行加密,得到第一加密数据,然后发送所述第一加密数据至各个所述第一加密节点;

43、所述第一加密节点,用于获取第二加密节点的第二设备标识以及第二节点公钥,所述第二加密节点为所述第一加密节点连接的多个所述二级加密节点中的任意一个二级加密节点;

44、所述第一加密节点,用于嵌入所述第二设备标识至所述第一加密数据,得到第一处理数据;

45、所述第一加密节点,用于采用所述第二节点公钥对所述第一处理数据进行加密,得到第二加密数据。

46、可选的,所述第一加密节点,用于发送所述第二加密数据、第一设备标识以及第一节点公钥至所述第二加密节点,所述第一设备标识为所述第一加密节点的设备标识,所述第一节点公钥为所述第一加密节点的节点公钥;

47、所述第二加密节点,用于嵌入所述第一设备标识至所述第二加密数据,得到第二处理数据;

48、所述第二加密节点,用于采用所述第一节点公钥对所述第二处理数据进行加密,得到备选加密数据。

49、可选的,所述服务器,用于根据所述用户的加密请求,获取待加密数据;

50、所述服务器,用于根据预设对应规则,采用目标替换字符替换目标原字符,得到所述待处理数据,所述目标替换字符为多个替换字符中的任意一个替换字符,所述目标原字符为所述待加密数据包含的多个原字符中的任意一个原字符,所述预设对应规则为所述替换字符与所述原字符的对应规则。

51、可选的,所述第一加密节点,用于生成一个随机正整数,所述随机正整数的数值小于所述第一加密数据的长度值;

52、所述第一加密节点,用于根据所述随机正整数,确定所述第二设备标识嵌入位置,所述嵌入位置的数值与所述随机正整数的数值相同;

53、所述第一加密节点,用于将所述第二设备标识的数据插入所述第一加密数据的所述嵌入位置,得到所述第一处理数据。

54、可选的,所述服务器,用于根据所述用户的解密请求,发送解密指令至所述第一加密节点;

55、所述第一加密节点,用于根据所述解密指令,采用所述第一节点公钥对应的第一节点私钥,对所述备选加密数据进行解密,得到所述第二处理数据;

56、所述第一加密节点,用于对所述第二处理数据进行标识提取,判断能否提取出所述第一设备标识,若确定能够提取出所述第一设备标识,则从所述第一处理数据中删除所述第一设备标识,得到所述第二加密数据。

57、可选的,所述第一加密节点,用于发送所述第二加密数据至所述第二加密节点;

58、所述第二加密节点,用于采用所述第二节点公钥对应的第二节点私钥,对所述第二加密数据进行解密,得到所述第二处理数据;

59、所述第二加密节点,用于对所述第二处理数据进行标识提取,判断能否提取出所述第二设备标识,若确定能够提取出所述第二设备标识,则从所述第二处理数据中删除所述第二设备标识,得到第一加密数据;

60、所述第二加密节点,用于发送所述第一加密数据至所述服务器;

61、所述服务器,用于采用所述用户公钥对应的用户私钥对所述第一加密数据进行解密,得到所述待处理数据。

62、可选的,所述服务器,用于根据所述预设对应规则,采用所述目标原字符替换所述目标替换字符,得到所述待加密数据。

63、可选的,所述服务器,用于获取所述用户输入的所述用户的生物特征数据,所述生物特征数据为基于生物识别技术,用于确保只有所述用户可以获得访问或完成预设操作的信息数据;

64、所述服务器,用于基于预设方法,根据所述生物特征数据生成用户私钥,再采用非对称加密算法根据所述用户私钥生成用户公钥。

65、综上所述,本技术实施例中提供的一个或多个技术方案,至少具有如下技术效果或优点:

66、1.服务器选择了多个一级加密节点作为第一加密节点参与加密,这种分布式加密的方式增加了整个系统的安全性。即使某个第一加密节点受到攻击或者被破解导致该加密节点无法加密,其他的加密节点仍然可以提供加密服务。通过多级加密,从用户公钥加密到一级加密节点加密,数据经历了多次加密操作。每一层的加密都增加了数据的安全性,提高了对数据的破解门槛,使得非授权用户更难获取原始数据。第一加密节点通过获取第二加密节点的设备标识,并将其嵌入到第一加密数据中,引入了动态的标识信息。这有助于提高数据的唯一性和追踪性,同时增加了攻击者猜测或模拟设备标识的难度。

67、2.在用户公钥加密以及第一加密节点加密的基础上,引入第二加密节点参与加密,第二加密节点在此过程中起到了进一步的加密和处理的作用,增加了数据加密的安全性。第二加密节点嵌入第一设备标识至第二加密数据后,保留了原始数据的特定标识,这有助于进一步的数据追踪和管理。第二加密节点通过采用第一节点公钥进行加密,并结合第一加密节点通过采用第二节点公钥进行加密,这样使得第一加密节点和第二加密节点均参与了加密过程,并且后续解密过程也需要均参与进来,增加了攻击的复杂性。

- 还没有人留言评论。精彩留言会获得点赞!