一种基于隐私计算的电网安全风险评估方法

本发明涉及一种基于隐私计算的电网安全风险评估方法,属于电力系统信息安全领域。

背景技术:

1、电力信息物理融合系统是电力系统与信息技术的深度集成,它将传统电力设备与先进的信息、通信、计算技术相结合,实现对电力系统的高效监控、控制和管理。然而,随着电力系统信息化程度的快速提高,信息技术与物理系统的相互作用日渐增强,信息系统端的安全威胁所造成的不良影响不可避免地会渗透到电力数据全生命周期的各个环节中,也更易于影响到电力系统的物理运行。网络攻击或系统故障不再局限于虚拟空间,它们能迅速传播至物理层,导致实际设备的损坏或功率失稳,对稳定供电构成严峻挑战。

2、电力系统结构中存在的固有物理薄弱点在这种情形下显得尤为敏感,一个小的信息安全事件,比如数据篡改或系统入侵,都可能引起物理层的连锁反应,导致大规模的系统故障。 当攻击者具有从网络空间发起远程、协同攻击的能力时,通过精心策划的攻击方案可以造成智能电网服务的中断和显著的经济损失。因此,全面快速地评估恶意网络攻击下电力系统的安全运行风险具有重要的意义。

3、在电力系统风险评估的过程中,系统中涉及的大量数据涌现出来,包括用户用电数据、系统运行数据、能源生产信息等等,这些数据在评估和监控电力系统安全风险时发挥着关键作用,但同时也引发了隐私保护的重要问题。如用户用电数据包含了大量个人信息和商业敏感信息,被不当使用可能会引发个人隐私泄露问题;电力系统的运行数据和控制信息也具有高度敏感性,攻击者可能试图入侵系统,获取关键数据来更好地规划攻击策略,实施更有针对性的恶意数据攻击,或者通过访问关键设备的信息来实施物理攻击。因此,在保证风险评估准确性的同时电力系统安全风险评估必须综合考虑隐私保护,保障敏感信息的机密性和完整性,以更好地维护电力系统的可靠性和安全性。

技术实现思路

1、本发明的目的在于解决现有技术中的不足,提出一种基于隐私计算的电网安全风险评估方法。

2、考虑两个方面的问题:(1)如何考量电力系统的风险来源,构建全面的电力系统安全风险评估指标体系,对电力系统所面临的风险进行量化描述。

3、(2)如何将数据驱动的方法应用于电网安全风险评估,保证风险评估的准确性和速度。

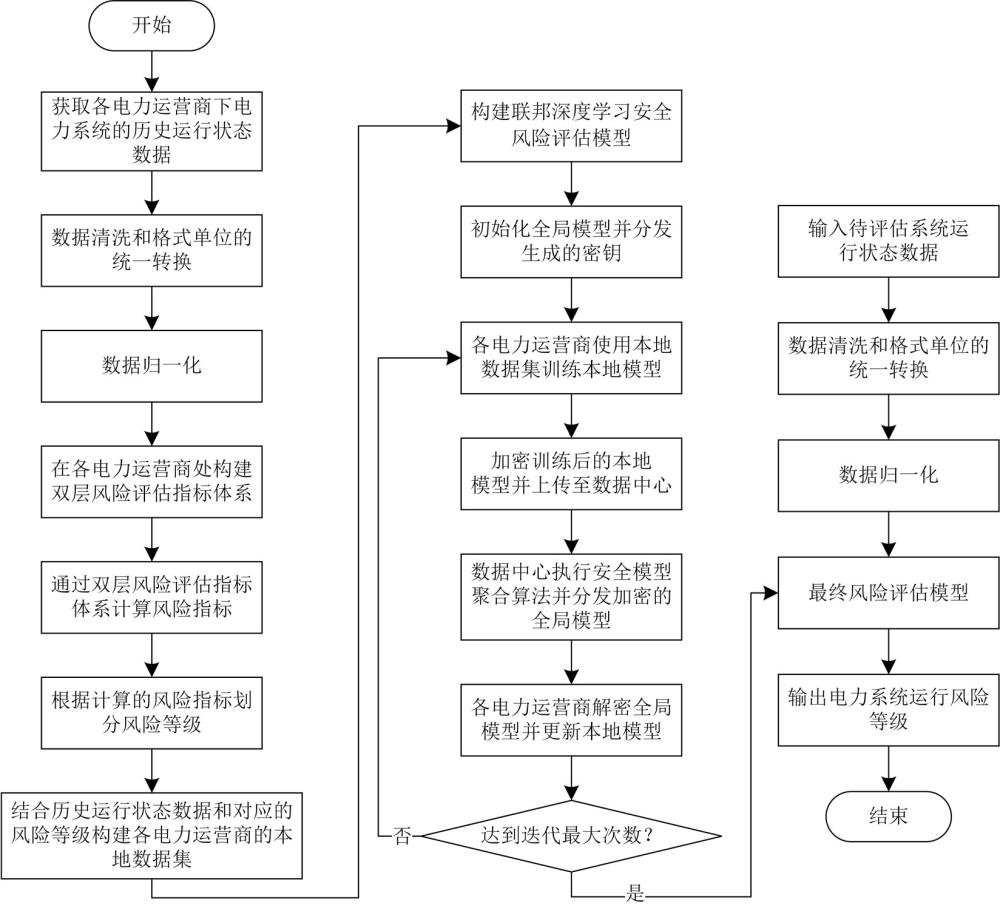

4、为了达到上述目的,本发明是通过以下技术方案实现的:一种基于隐私计算的电网安全风险评估方法,所述方法包括以下步骤:

5、步骤1,获取各电力运营商下电力系统的历史运行状态数据,保证风险评估模型的准确性和可靠性,历史运行状态数据包括电压、频率、功率和负荷;

6、步骤2,对获取到的历史运行状态数据进行清洗操作和格式单位的统一转换,之后进行归一化处理;

7、步骤3,在各电力运营商处构建双层风险评估指标体系;对电力系统说面临的所有风险进行量化描述,体现电力信息物理系统运行安全水平;

8、步骤4,将归一化后的数据通过双层风险评估指标体系计算风险指标;

9、步骤5,根据计算的风险指标划分风险等级,利用历史运行状态数据和对应的风险等级构建各电力运营商对应的本地数据集;

10、步骤6,以电力运营商、数据中心构建联邦深度学习安全风险评估模型;各电力运营商接受来自数据中心发布的初始全局模型并进行初始化;密钥生成中心选择加密算法、算法参数和密钥长度生成密钥,并将密钥发送至各电力运营商;

11、步骤7,各电力运营商使用其本地数据集训练本地模型,并在本地模型训练完成后使用全同态加密函数将本地模型加密并上传至数据中心聚合,得到加密的全局模型;

12、步骤8,数据中心将加密的全局模型分配给各电力运营商,各电力运营商使用全同态解密函数解密全局模型,并应用于下一轮本地模型训练,重复步骤6-8直至达到迭代次数,获得最终的本地模型,即风险评估模型;

13、步骤9,获取待评估的电力运营商下电力系统的运行状态数据,对运行状态数据进行清洗操作和格式单位的统一转换,之后进行归一化处理;

14、步骤10,将归一化后的数据输入风险评估模型中,输出电力运营商下电力系统运行风险等级。

15、进一步地,步骤3中所述的双层风险评估指标体系,第一层包括电压越限风险指标、线路功率过载风险指标、稳态频率越限风险指标和失负荷风险指标,第二层为综合运行风险评估指标。

16、所述的电压越限风险指标的表达式如下:

17、;

18、式中,n为电力系统的节点总数,i为电力系统的节点编号,为节点i处的实时监测电压,表示电力系统正常运行时节点i处的电压幅值的下限值;表示电力系统正常运行时节点i处的电压幅值的上限值。

19、所述的线路功率过载风险指标的表达式如下:

20、;

21、式中,l为电力系统的线路总数,j为电力系统的线路编号,为线路j处的实时监测的功率,表示线路j处的功率上限值。

22、所述的稳态频率越限风险指标的表达式如下:

23、;

24、式中,是电力系统的稳态频率的实际偏差值,是电力系统的稳态频率允许的最大偏差值。

25、所述的失负荷风险指标的表达式如下:

26、;

27、式中,l为电力系统的线路总数,j为电力系统的线路编号,为线路j上有功功率损失值,为线路j上实际有功功率流动值。

28、所述的综合运行风险评估指标的表达式如下:

29、;

30、式中,、、、分别表示电压越限风险指标、线路功率过载风险指标、稳态频率越限风险指标和失负荷风险指标的权重;且。

31、进一步地,步骤7具体为:

32、k个电力运营商分别使用其本地数据集进行本地模型训练;在本地模型训练完成后,电力运营商对本地模型进行加密处理并上传至数据中心:

33、<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>←</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>f</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>h</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>n</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>c</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mo>(</mo><mrow><mi>pk</mi><mi>,</mi><msub><mi>w</mi><mi>k</mi></msub></mrow><mo>)</mo></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>,</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi></mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>k</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>∈</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>[</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mn>1</mn></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>,</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>k</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>]</mi></mstyle></mstyle>

34、式中,表示全同态加密函数,为公钥,为第k个电力运营商的本地模型,即明文;<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle></mstyle>表示加密后的第k个电力运营商的本地模型;

35、k个电力运营商将加密后的本地模型上传至数据中心聚合,得到加密的全局模型<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>global</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle></mstyle>;

36、<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><munderover><mi /><mrow><mstyle displaystyle="true" mathcolor="#000000"><mi>g</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>l</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>o</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>b</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>a</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>l</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi></mi></mstyle></mrow><mstyle displaystyle="true" mathcolor="#000000"><mi></mi></mstyle></munderover></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>←</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>a</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>g</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>g</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>r</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>g</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>a</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>t</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>i</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>o</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>n</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mo>(</mo><mrow><mstyle displaystyle="true" mathcolor="#000000"><mi>q</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>,</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle></mrow><mo>)</mo></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>=</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true"><munderover><mo>∑</mo><mrow><mstyle displaystyle="true" mathcolor="#000000"><mi>k</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>=</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mn>1</mn></mstyle></mrow><mi>k</mi></munderover><mrow><mstyle displaystyle="true" mathcolor="#000000"><mi>q</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle></mrow></mstyle></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>k</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle></mstyle>

37、式中,表示聚合函数,为第k个电力运营商参与训练的本地数据集占总本地数据集的比例。

38、进一步地,步骤8中所述的数据中心将加密的全局模型分配给各电力运营商,各电力运营商使用全同态解密函数解密全局模型,具体为:

39、<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>global</mi></msub></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>=</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>f</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>h</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>d</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>c</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mo>(</mo><mrow><mi>sk</mi><mi>,</mi><mrow><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>global</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mrow></mrow><mo>)</mo></mstyle></mstyle>;

40、式中,<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>f</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>h</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>d</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>e</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mi>c</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><mo>(</mo><mrow><mi>sk</mi><mi>,</mi><mrow><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>global</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mrow></mrow><mo>)</mo></mstyle></mstyle>表示全同态解密函数,为私钥,<mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mo>[</mo><mstyle displaystyle="true" mathcolor="#000000"><mstyle displaystyle="true" mathcolor="#000000"><mi>w</mi></mstyle><mstyle displaystyle="true" mathcolor="#000000"><msub><mrow /><mi>global</mi></msub></mstyle></mstyle><mo>]</mo></mstyle></mstyle><mo>]</mo></mstyle></mstyle>为加密的全局模型,即密文,为解密的全局模型。

41、本发明具有以下有益效果:(1)本发明在保护用户本地数据隐私的前提下,提供一种基于隐私计算的电网安全风险评估方法,来解决电力信息物理融合系统下的运行风险评估问题。通过使用本方法可以使得电力系统下的运行风险得到准确快速的评估,同时有效地保证用户数据隐私安全;可以在不泄露用户隐私的前提下,允许多个电力运营商共同参与到风险评估模型的建立和更新中,以减轻潜在风险并最小化由于风险事件导致的损失。

42、(2)本发明首次,通过分析信息系统故障与网络攻击对物理系统的影响,构建全面反映恶意数据攻击下电力系统信息物理融合特性的评估指标体系;其次,利用电网的历史运行数据来生成训练数据集,扩展真实世界的数据为定量风险评估提供数据基础;最后,依据深度卷积神经网络、联邦学习和同态加密等理论方法,有效地保护风险评估过程中用户的数据隐私安全。

- 还没有人留言评论。精彩留言会获得点赞!