在计算系统中对资源进行权限控制的方法及计算设备与流程

本发明涉及软件开发,具体涉及一种计算系统中对资源进行权限控制的方法及计算设备。

背景技术:

1、在现代软件开发中,许多应用都需要对用户进行身份验证和授权,以确保只有经过授权的用户才能访问受保护的资源。传统的权限控制系统通常基于角色或权限的概念,但这种方法往往难以应对复杂的权限控制需求,例如动态权限控制、基于属性的访问控制等。因此,基于策略的权限控制系统应运而生。在现有基于策略的权限控制系统中,无法实现资源局部范围的权限控制。为此,需要一种技术方案,能够灵活实现资源局部范围权限控制。

技术实现思路

1、本申请旨在提供一种在计算系统中对资源进行权限控制的方法,通过定义资源表达方式和访问控制模型,并定义资源访问规则,来实现资源局部范围的权限控制,补充完善现有权限控制方式。

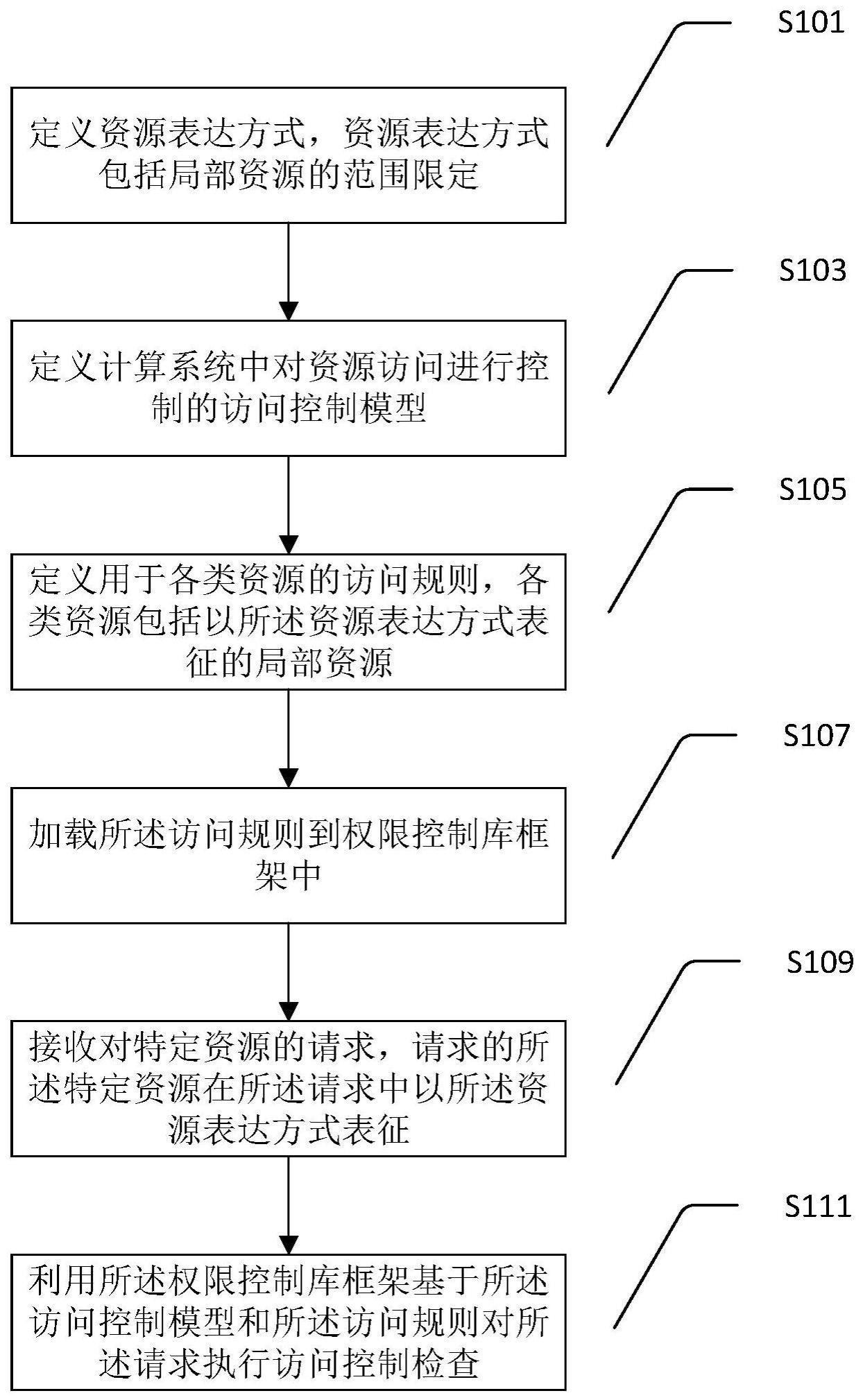

2、根据本发明的一方面,提供一种在计算系统中对资源进行权限控制的方法,所述方法包括:

3、定义资源表达方式,所述资源表达方式包括局部资源的范围限定;

4、定义计算系统中对资源访问进行控制的访问控制模型;

5、定义用于各类资源的访问规则,所述各类资源包括以所述资源表达方式表征的局部资源;

6、加载所述访问规则到权限控制库框架中;

7、接收对特定资源的请求,请求的所述特定资源在所述请求中以所述资源表达方式表征;

8、利用所述权限控制库框架基于所述访问控制模型和所述访问规则对所述请求执行访问控制检查。

9、根据一些实施例,所述定义资源表达方式,包括:

10、定义如下资源六段式表达方式:

11、crcp:<ram-code>:<project-id>:<region>:<account-id>:<relative-id>

12、其中,

13、crcp为平台代码;

14、ram-code为平台ram代码;

15、project-id为平台用户id;

16、region为地域信息;

17、account-id为平台账号id;

18、relative-id为与服务相关的资源描述部分。

19、根据一些实施例,所述资源六段式表达方式是资源在所述计算平台中的唯一标识。

20、根据一些实施例,所述访问控制模型基于主体、资源和操作定义所述计算系统中的安全策略。

21、根据一些实施例,所述访问控制模型包括基于属性的访问控制或动态访问控制。

22、根据一些实施例,定义用于各类资源的访问规则,包括:

23、基于策略要素定义所述主体对所述资源的访问访问及执行的操作以满足特定的授权需求,所述策略要素包括角色、属性、和/或时间。

24、根据一些实施例,加载所述访问规则到权限控制库框架中,包括:

25、通过使用所述权限控制库框架的适配器接口将所述访问规则加载到数据库、文件系统或内存中。

26、根据一些实施例,所述权限控制库框架包括凯斯宾框架。

27、根据一些实施例,利用所述权限控制库框架基于所述访问控制模型和所述访问规则对所述请求执行访问控制检查,包括:

28、所述权限控制库框架调用预定义匹配器执行访问控制检查。

29、根据一些实施例,所述权限控制库框架调用预定义匹配器执行访问控制检查,包括:

30、所述权限控制库框架遍历所述访问规则,将所述访问规则传递给所述预定义匹配器,所述预定义匹配器将请求的所述特定资源的资源表达式与所述访问规则中限定的各类资源的资源表达式进行匹配并返回匹配结果。

31、根据本申请的另一方面,提供一种计算设备,包括:

32、处理器;以及

33、存储器,存储有计算机程序,当所述计算机程序被所述处理器执行时,使得所述处理器执行如上任一项所述的方法。

34、根据本发明的另一方面,提供一种非瞬时性计算机可读存储介质,其上存储有计算机可读指令,当所述指令被处理器执行时,使得所述处理器执行如上任一项所述的方法。

35、根据本发明的实施例,通过定义资源表达方式和访问控制模型,定义用于各类资源的访问规则,利用权限控制库框架,基于所述访问控制模型和所述访问规则对请求执行访问控制检查,由于可基于资源表达方式表征的局部资源进行规则遍历检查,从而可容易地实现资源局部范围的权限控制,补充完善了现有权限控制方式中缺少的局部范围权限控制,并可方便地通过资源表达方式的匹配实现局部范围的权限控制。同时,基于统一的资源表达方式定义,使得资源命名和定义保持一致,避免了命名冲突和混乱的情况,提高了系统的可读性和可理解性,降低了开发人员的认知负担。另外,统一管理资源定义简化了系统的维护和更新,减少了维护成本和风险。

36、应当理解的是,以上的一般描述和后文的细节描述仅是示例性的,并不能限制本申请。

技术特征:

1.一种在计算系统中对资源进行权限控制的方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,所述定义资源表达方式,包括:

3.根据权利要求2所述的方法,其特征在于,

4.根据权利要求1所述的方法,其特征在于,

5.根据权利要求4所述的方法,其特征在于,定义用于各类资源的访问规则,包括:

6.根据权利要求1所述的方法,其特征在于,加载所述访问规则到权限控制库框架中,包括:

7.根据权利要求7所述的方法,其特征在于,所述权限控制库框架包括凯斯宾框架。

8.根据权利要求1所述的方法,其特征在于,利用所述权限控制库框架基于所述访问控制模型和所述访问规则对所述请求执行访问控制检查,包括:

9.根据权利要求1所述的方法,其特征在于,所述权限控制库框架调用预定义匹配器执行访问控制检查,包括:

10.一种计算设备,其特征在于,包括:

技术总结

本申请提供一种在计算系统中对资源进行权限控制的方法及计算设备。所述方法包括:定义资源表达方式,资源表达方式包括局部资源的范围限定;定义计算系统中对资源访问进行控制的访问控制模型;定义用于各类资源的访问规则,各类资源包括以资源表达方式表征的局部资源;加载访问规则到权限控制库框架中;接收对特定资源的请求,请求的特定资源在请求中以资源表达方式表征;利用权限控制库框架基于访问控制模型和访问规则对请求执行访问控制检查。根据本申请的技术方案,可灵活实现资源局部范围的权限控制。

技术研发人员:王少军,牛昕宇

受保护的技术使用者:深圳鲲云信息科技有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!