一种SDN环境下基于信息熵的DDoS攻击检测方法与流程

一种sdn环境下基于信息熵的ddos攻击检测方法

技术领域

1.本发明属于网络安全技术领域,具体涉及一种sdn环境下基于信息熵的ddos攻击检测方法。

背景技术:

2.分布式拒绝服务攻击可以使很多的计算机在同一时间遭受到攻击,使攻击的目标无法正常使用,分布式拒绝服务攻击已经出现了很多次,导致很多的大型网站都出现了无法进行操作的情况,这样不仅仅会影响用户的正常使用,同时造成的经济损失也是非常巨大的。

3.现有技术存在以下问题:

4.在计算机遭受ddos攻击时,无法提前进行检测,且在检测时无法对保证拦截的精确性,易造成错误拦截的情况,影响数据传输的稳定性,降低工作的安全性,增加工作成本,且在检测的过程中无法对攻击源进行确定,无法从源头根除问题,增加处理成本。

技术实现要素:

5.为解决上述背景技术中提出的问题。本发明提供了一种sdn环境下基于信息熵的ddos攻击检测方法,具有检测效果好的特点。

6.为实现上述目的,本发明提供如下技术方案:一种sdn环境下基于信息熵的ddos攻击检测方法,包括主控端,所述主控端包括检测算法模块、阈值设定模块、特征分类模块、路径计算模块和拓扑感知模块,其中,所述主控端的内部设置有检测算法模块,所述检测算法模块的输出端设置有阈值设定模块,所述阈值设定模块的输出端设置有特征分类模块,所述特征分类模块的输出端设置有路径计算模块,所述路径计算模块的输出端设置有拓扑感知模块。

7.在本发明中进一步的,所述主控端的内部还设置有数据更新模块。

8.在本发明中进一步的,所述主控端的一侧设置有边缘交换机,所述边缘交换机包括窗口设定模块和自检模块,其中,所述边缘交换机的内部设置有自检模块,所述自检模块的一侧设置有窗口设定模块。

9.在本发明中进一步的,所述窗口设定模块的输出端与特征分类模块的输入端相连接。

10.在本发明中进一步的,所述边缘交换机的输入端设置有攻击端,所述主控端的输出端设置有代理端,所述代理端的输出端设置有受害主机。

11.与现有技术相比,本发明的有益效果是:

12.本发明通过设置窗口设定模块,可在边缘交换机的内部设定不同大小及数量的窗口,并对接收到的数据包进行分类定量传输,保证取值的精确性,提高拦截质量,保证检测的效果;

13.在主控端中设置有阈值设定模块和检测算法模块,通过计算数据包的熵值,并与

预设的阈值进行比对,保证防护的效果,防止造成误判,提高工作质量。

附图说明

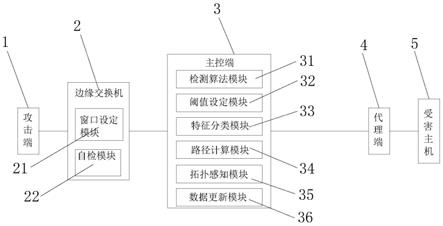

14.图1为本发明的系统框图;

15.图2为本发明的工作流程示意图。

16.图中:1、攻击端;2、边缘交换机;21、窗口设定模块;22、自检模块;3、主控端;31、检测算法模块;32、阈值设定模块;33、特征分类模块;34、路径计算模块;35、拓扑感知模块;36、数据更新模块;4、代理端;5、受害主机。

具体实施方式

17.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

18.请参阅图1-2,本发明提供以下技术方案:一种sdn环境下基于信息熵的ddos攻击检测方法,包括主控端3,主控端3包括检测算法模块31、阈值设定模块32、特征分类模块33、路径计算模块34和拓扑感知模块35,其中,主控端3的内部设置有检测算法模块31,检测算法模块31的输出端设置有阈值设定模块32,阈值设定模块32的输出端设置有特征分类模块33,特征分类模块33的输出端设置有路径计算模块34,路径计算模块34的输出端设置有拓扑感知模块35。

19.进一步的,主控端3的内部还设置有数据更新模块36。

20.进一步的,主控端3的一侧设置有边缘交换机2,边缘交换机2包括窗口设定模块21和自检模块22,其中,边缘交换机2的内部设置有自检模块22,自检模块22的一侧设置有窗口设定模块21。

21.进一步的,窗口设定模块21的输出端与特征分类模块33的输入端相连接。

22.进一步的,边缘交换机2的输入端设置有攻击端1,主控端3的输出端设置有代理端4,代理端4的输出端设置有受害主机5。

23.进一步的,一种sdn环境下基于信息熵的ddos攻击检测方法,检测方法如下:

24.①

在攻击端1对受害主机5进行攻击时,需要先行向边缘交换机2传输大量目的地址相同的数据包,且因目的地址相同导致网络的随机性降低;

25.②

在数据包传输至边缘交换机2时,由窗口设定模块21对数据包进行定量传输;

26.③

由窗口设定模块21中传输的数据包通过特征分类模块33进行分类,并由检测算法模块31进行熵值计算,然后与阈值设定模块32中的阈值进行比较,若熵值小于阈值,则未检测到ddos攻击;

27.④

当熵值大于或等于阈值时,则可确定受害主机5将受到ddos攻击,由路径计算模块34和拓扑感知模块35进行拓扑计算,确定数据包的源ip地址和源端口。

28.本发明的工作原理及使用流程:本发明在实行时,边缘交换机2接收到大量目的地址相同的数据包,数据包通过预设的窗口定量传输至检测计算模块31中,并算出数据包的熵值,再将熵值与预设的阈值进行对比,保证检测的精确度,防止出现误判的情况,保证使

用质量,提高主机的保护效果。

29.尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1