基于云计算的数据安全存储和优化节能方法与流程

本发明涉及数据加密,具体涉及基于云计算的数据安全存储和优化节能方法。

背景技术:

1、云计算是一种计算模型,通过互联网或专用网络提供各种计算资源,允许用户根据需求获取和释放计算资源而无需事先购买和维护硬件以及基础设置,并且针对云计算的数据量大的存储问题,通过虚拟化技术将多个虚拟机部署在同一台物理服务器上,从而实现资源共享提高硬件资源的利用率,减少了能源消耗;但资源共享对数据存储的安全性保障具有较高的需求。

2、云计算的资源在共享过程中,涉及大量隐私数据的存储和传输,包括个人身份信息、商业机密与资料备份,需要将这些数据加密通过加密保护起来,防止未经授权的访问和数据泄露,避免受到不当修改或篡改的威胁。而arnold置乱加密是一种通过迭代错切改变明文数据的数据点在空间中的位置,从而置乱明文信息,达到隐藏明文信息的目的;但arnold置乱加密取决于明文数据本身的紊乱程度,若明文数据中每一行或每一列存在较多重复的数据,那么通过错切变换后的密文相较于明文数据同样具有较高的相似性,从而需要提高迭代错切的次数,增加了加密的运算负载,降低加密和解密的效率。

技术实现思路

1、本发明提供基于云计算的数据安全存储和优化节能方法,以解决现有的问题:传统的arnold置乱加密取决于明文数据本身的紊乱程度,若明文数据中每一行或每一列存在较多重复的数据,则需要提高迭代错切的次数,增加了加密的运算负载,降低加密和解密的效率。

2、本发明的基于云计算的数据安全存储和优化节能方法采用如下技术方案:

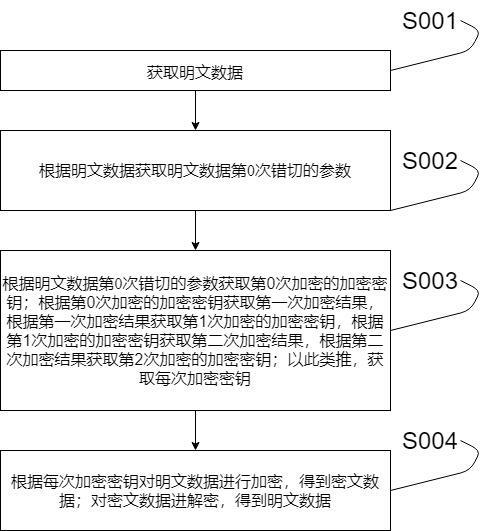

3、包括以下步骤:

4、获取明文数据;

5、根据明文数据获取明文数据第0次错切的参数;

6、根据明文数据第0次错切的参数获取第0次加密的加密密钥;根据第0次加密的加密密钥获取第一次加密结果,根据第一次加密结果获取第1次加密的加密密钥,根据第1次加密的加密密钥获取第二次加密结果,根据第二次加密结果获取第2次加密的加密密钥;以此类推,获取每次加密密钥;

7、根据每次加密密钥对明文数据进行加密,得到密文数据;对密文数据进行解密,得到明文数据。

8、优选的,所述获取明文数据,包括的具体方法为:

9、通过云计算的用户标记获得隐私数据和通用数据,将通用数据传输至资源共享平台,隐私数据传输至云计算的加密模块,将加密模块中的隐私数据作为明文数据。

10、优选的,所述根据明文数据获取明文数据第0次错切的参数,包括的具体方法为:

11、对于隐私数据中的任意一张图像作为明文数据,首先获取明文数据的宽和长分别记为和;计算明文数据中每行内的所有像素点的灰度值的标准差均值记为,以及明文数据中每列内的所有像素点的灰度值的标准差均值记为,若,则明文数据的第0次错切的方向为横向错切,此时明文数据第0次错切的参数取值为:

12、

13、

14、若,则明文数据的第0次错切的方向为纵向错切,此时明文数据第0次错切的参数取值为:

15、

16、

17、式中,和分别为明文数据的宽和长;为绝对值运算;为向上取整运算;为取余函数;为控制明文数据的第0次横向错切的参数;为控制明文数据的第0次纵向错切的参数。

18、优选的,所述根据明文数据第0次错切的参数获取第0次加密的加密密钥,包括的具体方法为:

19、根据控制明文数据的第0次横向错切的参数以及控制明文数据的第0次纵向错切的参数,得到对明文数据的第0次加密的加密密钥:

20、

21、式中,表示明文数据的第0次加密密钥;为控制明文数据的第0次横向错切的参数;为控制明文数据的第0次纵向错切的参数。

22、优选的,所述获取每次加密密钥,包括的具体方法为:

23、根据明文数据的第0次加密的加密密钥对明文数据进行arnold置乱,得到明文数据的第一次加密结果;

24、根据第一次加密结果横向的像素点差异计算第一次加密结果的横向的错切拉伸程度;根据第一次加密结果纵向的像素点差异计算第一次加密结果的纵向的错切拉伸程度;根据第一次加密结果的横向的错切拉伸程度以及第一次加密结果的纵向的错切拉伸程度,获取第1次加密的加密密钥;根据第1次加密的加密密钥对第一次加密结果进行arnold置乱,得到第二次加密结果;

25、根据第二次加密结果横向的像素点差异计算第二次加密结果的横向的错切拉伸程度;根据第二次加密结果纵向的像素点差异计算第二次加密结果的纵向的错切拉伸程度;根据第二次加密结果的横向的错切拉伸程度以及第二次加密结果的纵向的错切拉伸程度,获取第2次加密的加密密钥;根据第2次加密的加密密钥对第二次加密结果进行arnold置乱,得到第三次加密结果;

26、以此类推,根据每次加密结果横向的像素点差异计算每次加密结果的横向的错切拉伸程度;根据每次加密结果纵向的像素点差异计算每次加密结果的纵向的错切拉伸程度;根据每次加密结果的横向的错切拉伸程度以及每次加密结果的纵向的错切拉伸程度,获取每次加密密钥。

27、优选的,所述根据每次加密结果横向的像素点差异计算每次加密结果的横向的错切拉伸程度,包括的具体方法为:

28、预设一个拉伸范围参数;对于第次加密结果,计算横向的错切拉伸程度的计算公式为:

29、

30、式中,表示明文数据的第次加密结果的横向错切拉伸强度;表示明文数据的第次加密结果中坐标为的像素点的灰度值;表示明文数据的第次加密结果中坐标为的像素点的灰度值;为取最小值函数;为预设的拉伸范围参数;和分别表示明文数据的宽和长;表示绝对值运算;表示以自然常数为底数的指数函数;表示预设的拉伸范围参数。

31、优选的,所述根据每次加密结果纵向的像素点差异计算每次加密结果的纵向的错切拉伸程度,包括的具体方法为:

32、预设一个拉伸范围参数;对于第次加密结果,计算纵向的错切拉伸程度的计算公式为:

33、

34、式中,表示明文数据的第次加密结果的纵向错切拉伸强度;表示明文数据的第次加密结果中坐标为的像素点的灰度值;表示明文数据的第次加密结果中坐标为的像素点的灰度值;为取最小值函数;为预设的拉伸范围参数;和分别表示明文数据的宽和长;表示绝对值运算;表示以自然常数为底数的指数函数;表示预设的拉伸范围参数。

35、优选的,所述根据每次加密结果的横向的错切拉伸程度以及每次加密结果的纵向的错切拉伸程度,获取每次加密密钥,包括的具体方法为:

36、对于获取第次加密的加密密钥,当满足且,或满足且时,表示明文数据的第次加密结果的横向错切拉伸强度,表示明文数据的第次加密结果的纵向错切拉伸强度;第次错切的加密密钥为:

37、

38、当满足且,或满足且时,第次错切的加密密钥为:

39、

40、式中,表示第次加密密钥;为控制明文数据的第次横向错切的参数;为控制明文数据的第次纵向错切的参数。

41、优选的,所述根据每次加密密钥对明文数据进行加密,得到密文数据,包括的具体方法为:

42、预设arnold置乱迭代次数,使用第0次加密密钥对明文数据进行arnold置乱,得到第一次加密结果;使用第1次加密密钥对第一次加密结果进行arnold置乱,得到第二次加密结果;以此类推,直至使用第次加密密钥对第一次加密结果进行arnold置乱,得到第次加密结果,将第次加密结果作为密文数据。

43、优选的,所述对密文数据进行解密,得到明文数据,包括的具体方法为:

44、获取密文数据、第0次加密密钥以及迭代次数,根据第0次加密密钥进行变换得到变换密钥,具体为:

45、

46、式中,为控制明文数据的第0次横向错切的参数;为控制明文数据的第0次纵向错切的参数;表示变换密钥;与均为变换密钥中的两个参数;

47、当迭代次数为偶数时,使用第0次加密密钥对密文数据进行arnold逆变换,得到第一次逆变换结果,完成第一次逆变换;使用变换密钥对第一次逆变换结果进行arnold逆变换,得到第二次逆变换结果,完成第二次逆变换;使用第0次加密密钥对第二次逆变换结果进行arnold逆变换,得到第三次逆变换结果,完成第三次逆变换;以此类推,直至完成逆变换的次数等于,得到明文数据;

48、当迭代次数为奇数时,使用变换密钥对密文数据进行arnold逆变换;得到第一次逆变换结果,完成第一次逆变换;使用第0次加密密钥对第一次逆变换结果进行arnold逆变换,得到第二次逆变换结果,完成第二次逆变换;使用变换密钥对第二次逆变换结果进行arnold逆变换,得到第三次逆变换结果,完成第三次逆变换;以此类推,直至完成逆变换的次数等于,得到明文数据。

49、本发明的技术方案的有益效果是:由于传统的arnold置乱加密取决于明文数据本身的紊乱程度,若明文数据中每一行或每一列存在较多重复的数据,则需要提高迭代错切的次数,增加了加密的运算负载,降低加密和解密的效率;因此本发明根据每次迭代错切的结果中呈现拉伸的特征,对加密密钥调整,从而达到提高加密和解密的效率的目的。

- 还没有人留言评论。精彩留言会获得点赞!