一种用于边缘计算设备的日志审计方法、装置和存储介质与流程

本申请涉及网络安全,特别是涉及一种用于边缘计算设备的日志审计方法、装置和存储介质。

背景技术:

1、日志审计是记录和监视计算机系统、应用程序和网络活动的过程。这些记录通常被保存在日志文件中,以便后续分析和检查。从而通过日志审计,能够及时发现网络系统中存在的异常现象,并及时做出预警,避免网络异常现象带来重大损失。日志的类型有多种,其中网络日志记录网络流量和连接信息,可用于监控入侵和网络活动。资源利用日志记录与设备资源相关的信息,如cpu利用率、内存使用、带宽利用率和存储使用情况,这些日志有助于了解设备的资源使用情况,监控设备的使用异常情况。

2、网络切片是一种网络虚拟化技术,它允许将物理网络划分为多个逻辑、独立的网络切片,每个切片可以根据不同的需求和用例进行定制。网络切片可以实现更灵活、高效的网络资源管理,特别是在多用途网络环境中,如5g网络,其中各种应用程序和服务需要共享网络基础设施。现实中,对不同的网络切片的数据的处理需要占用不同的计算资源,例如cpu利用率、内存占用、带宽利用率以及存储空间的使用等。

3、目前5g网络与边缘计算设备的结合,为公众提供了更加便利的分布式计算服务,因此展现出越来越迅速的发展趋势。而网络切片技术在5g网络中得到了广泛的应用。基于此,如果能够对网络切片的流量以及边缘计算设备的计算处理进行审计,则能够更加有效地确保网络传输以及边缘计算设备的安全。

4、公开号为cn116405287a,名称为工控系统网络安全评估方法、设备及介质。其中方法包括:对工控网络系统执行安全评估建模,从而建立包括防护层的基础安全评估模型;基于所建立的基础安全评估模型中的防护层,设置对应于防护层的防护条件;获取对应于工控网络系统的入侵攻击,从而建立入侵攻击数据库;基于入侵攻击数据库,确定入侵攻击对应于基础安全评估模型的防护后果;以及基于所确定的基础安全评估模型、防护条件和防护后果,确定关于工控网络系统的防护成功的概率值。

5、公开号为cn115297098a,名称为边缘服务获取方法和装置、边缘计算系统、介质、设备。方法包括:响应于应用发起的业务请求信息,获取边缘节点相关信息;基于边缘节点相关信息,确定目标边缘计算节点,目标边缘计算节点包括集成有边缘计算单元的第二终端设备;向源内容分发网络和目标边缘计算节点发送业务请求信息,以获取业务数据;第一终端设备与目标边缘计算节点之间的数据传输为基于quic协议的数据传输。

技术实现思路

1、本公开的实施例提供了一种用于边缘计算设备的日志审计方法、装置和存储介质,以便对网络切片的流量以及边缘计算设备的计算处理进行审计,从而能够更加有效地确保网络传输以及边缘计算设备的安全。

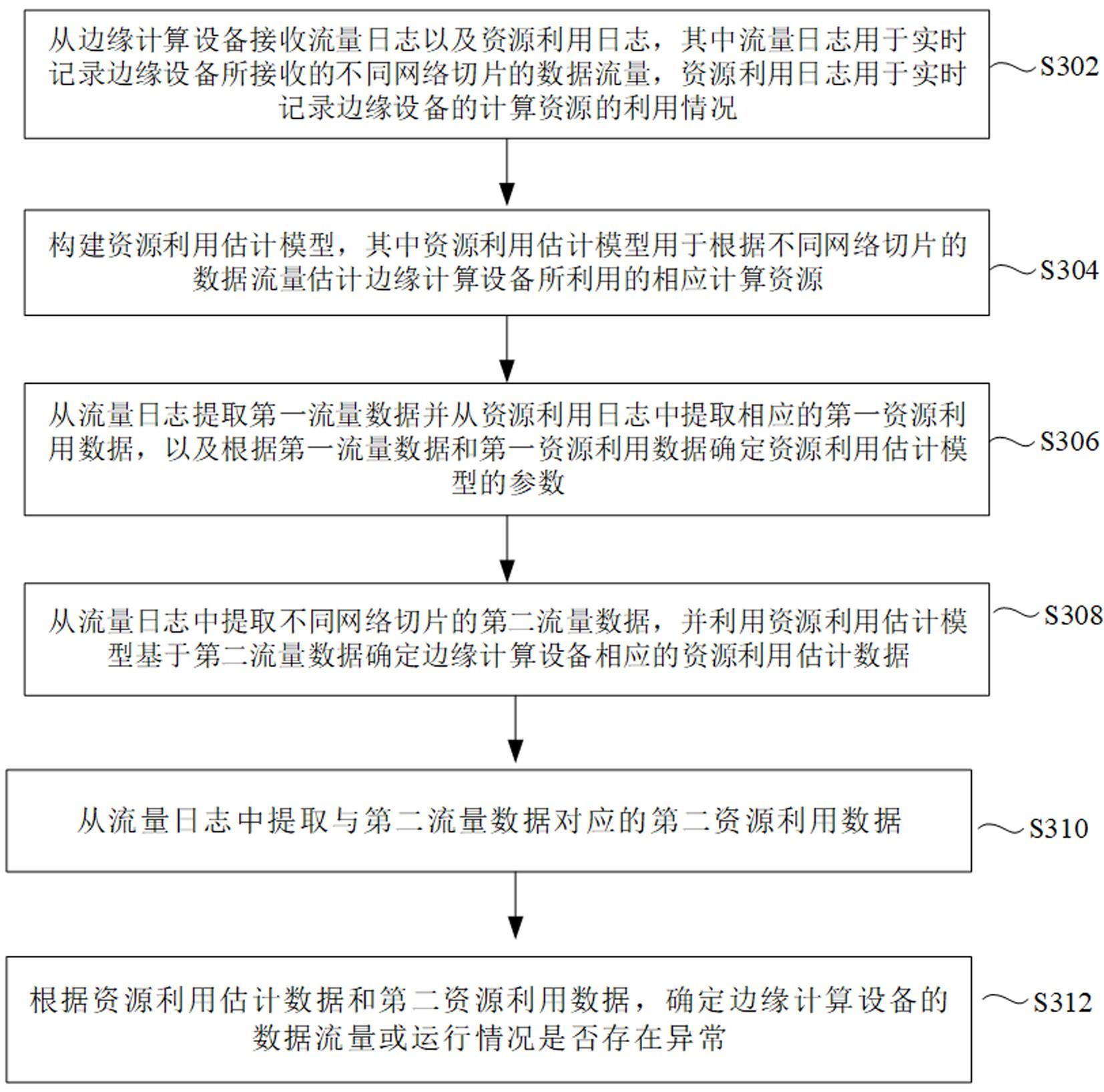

2、根据本公开实施例的一个方面,提供了一种用于边缘计算设备的日志审计方法,包括:从边缘计算设备接收流量日志以及资源利用日志,其中流量日志用于实时记录边缘计算设备所接收的不同网络切片的数据流量,资源利用日志用于实时记录边缘计算设备的计算资源的利用情况;构建资源利用估计模型,其中资源利用估计模型用于根据不同网络切片的数据流量估计边缘计算设备所利用的相应计算资源;从流量日志提取第一流量数据并从资源利用日志中提取相应的第一资源利用数据,以及根据第一流量数据和第一资源利用数据确定资源利用估计模型的参数;从流量日志中提取不同网络切片的第二流量数据,并利用资源利用估计模型基于第二流量数据确定边缘计算设备相应的资源利用估计数据;从流量日志中提取与第二流量数据对应的第二资源利用数据;以及根据资源利用估计数据和第二资源利用数据,确定边缘计算设备的数据流量或运行情况是否存在异常。

3、根据本公开实施例的另一个方面,还提供了一种存储介质,存储介质包括存储的程序,其中,在程序运行时由处理器执行以上所述的方法。

4、根据本公开实施例的另一个方面,还提供了一种用于边缘计算设备的日志审计装置,包括:日志接收模块,用于从边缘计算设备接收流量日志以及资源利用日志,其中流量日志用于实时记录边缘计算设备所接收的不同网络切片的数据流量,资源利用日志用于实时记录边缘计算设备的计算资源的利用情况;模型构建模块,用于构建资源利用估计模型,其中资源利用估计模型用于根据不同网络切片的数据流量估计边缘计算设备所利用的相应计算资源;模型参数确定模块,用于从流量日志提取第一流量数据并从资源利用日志中提取相应的第一资源利用数据,以及根据第一流量数据和第一资源利用数据确定资源利用估计模型的参数;资源利用估计模块,用于从流量日志中提取不同网络切片的第二流量数据,并利用资源利用估计模型基于第二流量数据确定边缘计算设备相应的资源利用估计数据;资源利用该数据提取模块,用于从流量日志中提取与第二流量数据对应的第二资源利用数据;以及异常确定模块,用于根据资源利用估计数据和第二资源利用数据,确定边缘计算设备的数据流量或运行情况是否存在异常。

5、根据本公开实施例的另一个方面,还提供了一种用于边缘计算设备的日志审计装置,包括:处理器;以及存储器,与处理器连接,用于为处理器提供处理以下处理步骤的指令:从边缘计算设备接收流量日志以及资源利用日志,其中流量日志用于实时记录边缘计算设备所接收的不同网络切片的数据流量,资源利用日志用于实时记录边缘计算设备的计算资源的利用情况;构建资源利用估计模型,其中资源利用估计模型用于根据不同网络切片的数据流量估计边缘计算设备所利用的相应计算资源;从流量日志提取第一流量数据并从资源利用日志中提取相应的第一资源利用数据,以及根据第一流量数据和第一资源利用数据确定资源利用估计模型的参数;从流量日志中提取不同网络切片的第二流量数据,并利用资源利用估计模型基于第二流量数据确定边缘计算设备相应的资源利用估计数据;从流量日志中提取与第二流量数据对应的第二资源利用数据;以及根据资源利用估计数据和第二资源利用数据,确定边缘计算设备的数据流量或运行情况是否存在异常。

6、从而根据本实施例,日志审计数据平台可以通过流量日志和资源利用日志,基于与边缘计算设备的网络切片流量数据对应的流量分析以及计算资源的资源分析,确定边缘计算设备是否存在数据流量或运行情况方面的异常,从而进一步保障了网络系统的安全性。

技术特征:

1.一种用于边缘计算设备的日志审计方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,构建资源利用估计模型的操作,包括构建以下公式(1)所示的资源利用估计模型:

3.根据权利要求2所述的方法,其特征在于,从所述流量日志提取第一流量数据并从资源利用日志中提取相应的第一资源利用数据的操作,包括:

4.根据权利要求3所述的方法,其特征在于,根据所述第一流量数据和所述第一资源利用数据确定所述资源利用估计模型的参数的操作,包括:

5.根据权利要求4所述的方法,其特征在于,从所述流量日志中提取所述不同网络切片的第二流量数据的操作,包括:从所述边缘计算设备发送的流量日志和资源利用日志中提取与监控周期内的多个监控时间点对应的监控时隙的第二流量数据,并且

6.根据权利要求5所述的方法,其特征在于,从所述流量日志中提取与所述第二流量数据对应的第二资源利用数据的操作,包括:针对所述各个监控时隙,从所述流量日志中提取与所述各个监控时隙对应的资源利用监控向量作为所述第二资源利用数据。

7.根据权利要求6所述的方法,其特征在于,根据所述资源利用估计数据和所述第二资源利用数据,确定所述边缘计算设备的数据流量或运行情况是否存在异常,包括:

8.一种存储介质,其特征在于,所述存储介质存储有计算机程序,其中,在所述程序被处理器执行时实现如权利要求1至7中任意一项所述的方法。

9.一种用于边缘计算设备的日志审计装置,其特征在于,包括:

10.一种用于边缘计算设备的日志审计装置,其特征在于,包括:

技术总结

本申请公开了一种用于边缘计算设备的日志审计方法、装置和存储介质。方法包括:从边缘计算设备接收流量日志以及资源利用日志;构建资源利用估计模型;从流量日志提取第一流量数据并从资源利用日志中提取相应的第一资源利用数据,以及根据第一流量数据和第一资源利用数据确定资源利用估计模型的参数;从流量日志中提取不同网络切片的第二流量数据,并利用资源利用估计模型基于第二流量数据确定边缘计算设备相应的资源利用估计数据;从流量日志中提取与第二流量数据对应的第二资源利用数据;以及根据资源利用估计数据和第二资源利用数据,确定边缘计算设备的数据流量或运行情况是否存在异常。从而达到了保障网络系统的安全性的技术效果。

技术研发人员:毛守焱,代宏伟

受保护的技术使用者:北京派网科技有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!