基于自适应异常行为分析的互联网威胁检测与回溯方法

本发明属于网络安全,具体涉及一种基于自适应异常行为分析的互联网威胁检测与回溯方法、装置、电子设备及存储介质。

背景技术:

1、网络异常行为检测与回溯技术是网络安全的核心部分,主要目的是分析网络中的网络异常行为。由于互联网的开放性和动态性,实施有效的网络异常行为检测与回溯成为了保障网络安全的必要手段。现有的方法往往面临着误报率高、适应性差等问题。究其原因:许多传统的网络威胁检测和攻击回溯方法可能在特定的网络异常行为上表现良好,但在其他情况下可能效果不佳,缺乏良好的泛化能力,难以适应网络异常行为的快速变化。

技术实现思路

1、为了解决现有技术中存在的上述问题,本发明提供了一种基于自适应异常行为分析的互联网威胁检测与回溯方法、装置、电子设备及存储介质。

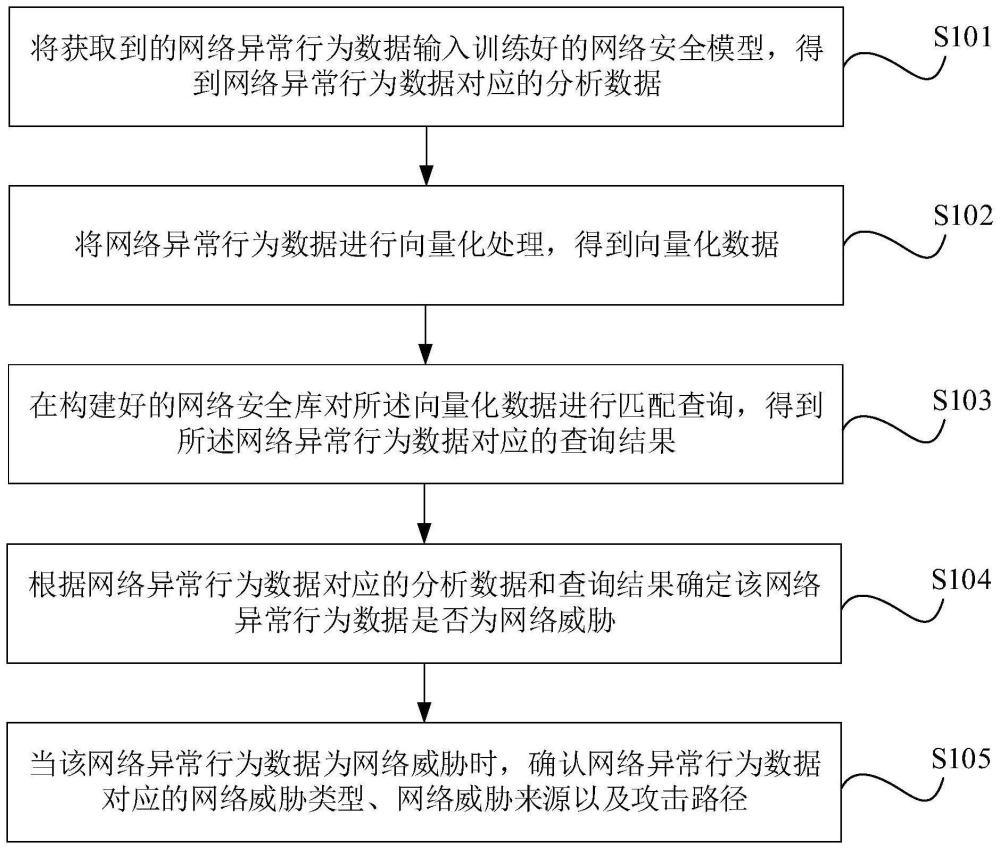

2、根据本发明实施例的第一方面,提供一种基于自适应异常行为分析的互联网威胁检测与回溯方法,所述方法包括:

3、将获取到的网络异常行为数据输入训练好的网络安全模型,得到所述网络异常行为数据对应的分析数据;

4、将所述网络异常行为数据进行向量化处理,得到向量化数据;

5、在构建好的网络安全库对所述向量化数据进行匹配查询,得到所述网络异常行为数据对应的查询结果;

6、根据所述网络异常行为数据对应的分析数据和查询结果确定所述网络异常行为数据是否为网络威胁;

7、当所述网络异常行为数据为网络威胁时,确认所述网络异常行为数据对应的网络威胁类型、网络威胁来源以及攻击路径。

8、可选地,在将获取到的网络异常行为数据输入训练好的网络安全模型,得到所述网络异常行为数据对应的分析数据之前,所述方法还包括:

9、获取第一训练数据;其中,所述第一训练数据中包括网络行为描述数据、网络威胁类型以及网络威胁来源;

10、利用低秩适配器对初始网络安全模型进行调整,得到调整后的初始网络安全模型;

11、根据所述第一训练数据对所述调整后的初始网络安全模型进行训练。

12、可选地,所述方法还包括:

13、根据所述第一训练数据和设定的第一损失函数,确定所述当前训练轮次训练后的调整后的初始网络安全模型是否达到第一收敛条件;

14、在未达到所述第一收敛条件时,调整所述低秩适配器中的参数,并再次根据所述第一训练数据进行训练;

15、在达到所述第一收敛条件时,将所述当前训练轮次训练后的调整后的初始网络安全模型作为所述训练好的网络安全模型;或,

16、在训练轮次达到第一训练轮次上限时,将所述当前训练轮次训练后的调整后的初始网络安全模型作为所述训练好的网络安全模型。

17、可选地,在将所述网络异常行为数据进行向量化处理,得到向量化数据之前,所述方法还包括:

18、获取第二训练数据;其中,所述第二训练数据包括经过标注的网络异常行为文本数据,所述经过标注的网络异常行为文本数据表征网络异常行为文本数据根据语义进行过割;

19、根据所述第二训练数据对所述初始语义分割模型进行训练;

20、根据所述第二训练数据和设定的第二损失函数,确定所述当前训练轮次训练后的初始语义分割模型是否达到第二收敛条件;

21、在未达到所述第二收敛条件时,调整所述初始语义分割模型中的参数,并再次根据所述第二训练数据进行训练;

22、在达到所述第二收敛条件时,将所述当前训练轮次训练后的初始语义分割模型作为所述训练好的语义分割模型;或,

23、在训练轮次达到第二训练轮次上限时,将所述当前训练轮次训练后的初始语义分割模型作为所述训练好的语义分割模型。

24、可选地,所述将所述网络异常行为数据进行向量化处理,得到向量化数据,包括:

25、将样本网络异常行为数据集输入所述训练好的语义分割模型,得到分割后的样本数据集;

26、对所述分割后的样本数据集进行向量化,得到向量化数据集;

27、根据所述向量化数据集构建网络安全库。

28、可选地,所述方法还包括:

29、根据样本网络异常行为数据集、第一训练数据和第二训练数据中的至少一个数据构建网络行为图;

30、在所述网络行为图中对所述网络异常行为数据对应的分析数据进行标注。

31、可选地,所述当所述网络异常行为数据为网络威胁时,确认所述网络异常行为数据对应的网络威胁类型、网络威胁来源以及攻击路径,包括:

32、根据所述网络行为图和标注后的所述分析数据确定所述网络异常行为数据对应的可能攻击路径;

33、根据所述网络异常行为数据对应的可能攻击路径和所述查询结果确定所述网络异常行为数据对应的攻击路径和网络威胁来源。

34、根据本发明实施例的第二方面,提供一种基于自适应异常行为分析的互联网威胁检测与回溯装置,所述装置包括:

35、数据获取模块,用于将获取到的网络异常行为数据输入训练好的网络安全模型,得到所述网络异常行为数据对应的分析数据;

36、向量化处理模块,用于将所述网络异常行为数据进行向量化处理,得到向量化数据;

37、查询模块,用于在构建好的网络安全库对所述向量化数据进行匹配查询,得到所述网络异常行为数据对应的查询结果;

38、威胁检测模块,用于根据所述网络异常行为数据对应的分析数据和查询结果确定所述网络异常行为数据是否为网络威胁;

39、溯源模块,用于当所述网络异常行为数据为网络威胁时,确认所述网络异常行为数据对应的网络威胁类型、网络威胁来源以及攻击路径。

40、根据本公开实施例的第三方面,提供一种基于自适应异常行为分析的互联网威胁检测与回溯装置,包括:处理器;用于存储处理器可执行指令的存储器;

41、其中,所述处理器被配置为:执行所述可执行指令以实现上述第一方面中的任一实施方式所述的基于自适应异常行为分析的互联网威胁检测与回溯方法的步骤。

42、根据本发明实施例的第四方面,提供一种计算机可读存储介质,其上存储有计算机程序指令,所述程序指令被处理器执行时实现本发明第一方面所述的基于自适应异常行为分析的互联网威胁检测与回溯方法的步骤。

43、本发明的实施例提供的技术方案可以包括以下有益效果:

44、在上述技术方案中,将获取到的网络异常行为数据输入训练好的网络安全模型,得到该网络异常行为数据对应的分析数据;将该网络异常行为数据进行向量化,得到向量化数据;在构建好的网络安全库对向量化数据进行匹配查询,得到该网络异常行为数据对应的查询结果;根据网络异常行为数据对应的分析数据和查询结果确定网络异常行为数据是否为网络威胁;当网络异常行为数据为网络威胁时,确认网络异常行为数据对应的网络威胁类型、网络威胁来源以及攻击路径。通过上述技术方案,根据训练好的网络安全模型和构建好的网络安全库对网络异常行为数据进行分析,得到网络异常行为数据对应的网络威胁类型、网络威胁来源以及攻击路径,具有良好的泛化能力,不局限于特定类型的网络异常行为,能够适应网络异常行为的快速变化。

- 还没有人留言评论。精彩留言会获得点赞!