一种抗虚假信息注入攻击的无线传感器网络时间同步方法

x.duan and p.cheng and l.shi and l.cai,accurate clock synchronization in wireless sensor networks with bounded noise,automatica,350-358,2017)中,在mts算法的基础上,提出了抗噪声最大时间同步算法(noise-resilient maximum time synchronization algorithm,nmts),这些算法抗噪声的鲁棒性方面都有较大的进步。

6.除了这些硬件、网络或环境本身造成的噪声影响外,由于wsns的节点通常都是部署在无人监督的环境下,且由于其无线通信的特性,甚至会在时间同步过程中遭受到恶意入侵者的攻击,从而导致网络的崩溃。现有攻击方式主要有两种:拒绝服务攻击和虚假数据信息注入攻击。拒绝服务攻击会阻塞通信通道损害通信资源的可用性,虚假数据信息注入攻击能够恶意修改信道中传输的数据信息。由于wsns的无人监督特性,入侵者的恶意攻击是几乎无法避免的,但恶意攻击又会给时间同步带来灾难性的影响。因此人们对于对抗入侵者的恶意攻击也进行了大量研究。

7.文献([13]sun k and ning p and wang c,secure and resilient clock synchronization in wireless sensor networks,journal on selected areas in communications,395-407,2006)中,针对了攻击检测进行了研究,当检测到攻击时,立即中止时钟同步。虽然该方案能够有效避免了恶意攻击导致的时间同步错乱,但也直接停止了时间同的进行。文献(sinan k,carli r,and schenato l,adaptive proportional-integral clock synchronization in wire1ess sensor networks,ieee transactions on control systems technology,2018,26(2):610-623)中,sinan提出的基于层次和基于扩散的方案可以容忍恶意源节点串通和每个正常节点邻居之间串通恶意节点,为抗攻击时钟同步方案的设计提供了一种新的思路。文献(zhang x,liu y,zhang y.a secure clock synchronization scheme for wireless sensor networks against malicious attacks[j].journal of systems science and complexity,2021,34(6):2125-2138)中,提出了一种新的基于攻击检测机制的时钟同步方案,可以在虚假数据注入的情况下实现安全、准确的时钟同步。综上所述,在过去的几年中,无线传感器网络时钟同步的研究取得了很大的进展,在抗攻击时间同步方面也有了一定的进展。

[0008]

但是,文献(zhang x,liu y,zhang y.a secure clock synchronization scheme for wireless sensor networks against malicious attacks[j].journal of systems science and complexity,2021,34(6):2125-2138)中,其公开的时钟同步方案在考虑恶意攻击时,很难消除攻击的影响。如何在受到攻击的情况下实现精确、安全的时钟同步仍然是一个很大的挑战。

技术实现要素:

[0009]

本发明的目的是提供一种抗虚假信息注入攻击的无线传感器网络时间同步方法,以解决现有技术无线传感器网络时间同步存在的难以消除恶意攻击影响的问题。

[0010]

为了达到上述目的,本发明所采用的技术方案为:

[0011]

一种抗虚假信息注入攻击的无线传感器网络时间同步方法,包括以下步骤:

[0012]

步骤1、获取无线传感器网络中任意第i个无线传感器节点的时钟频率、相位参数,并建立硬件时钟hi(t)如下式所示:

[0013]hi

(t)=αit+βi,

[0014]

其中,αi是第i个节点硬件时钟的频偏,βi是第i个节点硬件时钟的相偏;t表示实时时间;

[0015]

基于所述硬件时钟hi(t)建立任意i个无线传感器节点的可调的软件时钟si(t)如下式所示:

[0016][0017]

其中,为任意节点i时钟频偏的补偿量;gi()是一个基于节点i和其邻居节点j的时钟信息的线性函数;hj(t)表示第i个节点的邻居节点j的硬件时钟;

[0018]

建立任意第i个及其邻居节点j的相对频偏α

ij

如下式所示:

[0019][0020]

其中,αj是第i个节点的邻居节点j的硬件时钟的频偏;

[0021]

步骤2、以无线传感器网络中通信延迟为噪声,建立噪声模型h

′j(tk)如下公式所示:

[0022]h′j(tk)=hj(tk)+θj(tk),

[0023]

其中:h

′j(tk)为任意节点i在时刻tk接收到的邻居节点j的带有噪声的时钟信息;

[0024]hj

(tk)表示节点j在tk的硬件时钟信息;

[0025]

θj(tk)是引入的时刻tk的随机有界噪声,即表示通信延迟;

[0026]

步骤3、考虑入侵者向无线传感器网络信号通道注入虚假信息进行攻击,建立时刻tk的攻击模型如下式所示:

[0027][0028]

其中,为节点i从邻居节点j在时刻tk接收到的第k个可能受到攻击的时间信息;

[0029]

ωj(tk)为时刻tk加性攻击,表示入侵者所造成的影响;

[0030]

步骤4、建立攻击检测机制,过程如下:

[0031]

定义tn为任意一个节点i接收其邻居节点j传输的未被攻击的时钟信息的传输时刻,并定义其tn所在集合为s1={t0,t1,

…

,tn,

…

},且},且其中n≥0为整数;

[0032]

引入一个二进制变量如果邻居节点j在第k次传输时传输的时钟信息没有受到攻击,则否则;二进制变量依赖于节点当前接收到的时钟信息和最近一次收到的未受攻击的时钟信息,则攻击检测的条件p(tk)为:

[0033]

对二进制变量优化如下式所示:

[0034][0035]

其中,m为一个正整数,表示在tn时刻到tk时刻之间内时钟信息在无线传感器网络中任意两节点之间传输的次数;

[0036]

[h]表示利用带有噪声的硬件时钟计算的节点间的通信传输周期的有效值,[h]∈[h

′j(tk)-h

′j(t

k-1

)-(b-a),h

′j(tk)-h

′j(t

k-1

)+(b-a)],[h]的计算允许误差范围为[a-b,b-a],其中a和b分别是通信延迟θj(tk)的上界和下界;

[0037]

当则tn的时钟信息更新为tk的时钟信息;由于是未被攻击过的时钟信息,即ωj(tn)=0成立,则有:

[0038][0039]

其中,ωj(tk)和ωj(tn)分别表示在tk时刻和tn时刻的加性攻击;

[0040]

根据p(tk)判断时刻tk的时钟信息是否被入侵者攻击,过程如下:

[0041]

当p(tk)≠m[h],即ωj(tk)≠0时,则判断结果为时刻tk的时钟信息被入侵者攻击;

[0042]

当p(tk)=m[h],即ωj(tk)=0时,则判断结果为时刻tk的时钟信息未被入侵者攻击;

[0043]

由此利用上述的攻击检测机制检测无线传感器网络中的节点所接收到的时钟信息是否被攻击;

[0044]

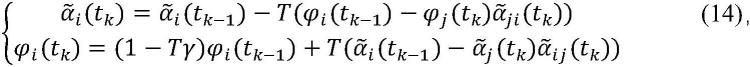

步骤5、当根据步骤4判断结果为时刻tk的时钟信息未被入侵者攻击时,计算无线传感器网络中节点的时钟信息的频偏补偿量,并基于计算得到的频偏补偿量,对步骤1得到的软件时钟si(t)进行频偏补偿,其中频偏补偿量计算公式如下:

[0045][0046]

其中表示节点i在时刻tk第k次通过接收的邻居节点j时钟信息更新的补偿值;

[0047]

表示节点i在时刻t

k-1

第k-1次通过接收的邻居节点j时钟信息更新的补偿值。

[0048]

表示节点i相对于节点j的相对频偏估计值,其为的倒数,即:

[0049]

且有:

[0050][0051]

其中,tk表示在时刻tk的第k次节点间的信息传输,即第k次传输的时刻为tk;

[0052]

为中间状态估计量,初始值为

[0053]

γ为衡量引入新信息的比例的信息率;

[0054]

t为离散时间采样周期;

[0055]

步骤6、当根据步骤4判断结果为时刻tk的时钟信息被入侵者攻击时,根据以下公式对无线传感器网络中节点的时间进行同步:

[0056][0057]

其中,为节点i根据邻居节点j的软件时钟估计读数更新自身的软件时钟读数;ni为节点i的邻集,di为节点i的邻居节点j的个数;

[0058]

为节点i估计接收到的邻居节点j的软件时钟读数,并有:

[0059][0060]

其中,sj(tk)、sj(t

k-1

)分别表示节点j在tk时刻和t

k-1

时刻的软件时钟。

[0061]

进一步的,步骤1中,无线传感器网络中任意第i个无线传感器节点的时钟频率、相位参数,通过每个节点的晶体振荡器获取。

[0062]

进一步的,步骤2中,随机有界噪声θj(tk)概率密度函数f(x)满足以下关系:

[0063][0064]

其中,x表示随机有界噪声θj(tk)在概率密度函数中的表示。

[0065]

进一步的,步骤4中,若虚假数据信息攻击的值在允许误差范围内,则将[h]视作随机有界噪声误差进行处理。

[0066]

本发明针对虚假信息攻击和时变噪声影响的wsns时间同步问题,研究了一种抗虚假信息攻击的时间同步机制,具有以下优点:

[0067]

(1)、文献(zhang x,liu y,zhang y.a secure clock synchronization scheme for wireless sensor networks against malicious attacks[j].journal of systems science and complexity,2021,34(6):2125-2138)中,其公开的攻击检测机制的判断条件需要人为给定一个先验值,但该值无法满足所有时刻攻击检测的判断条件,则需要经常维护,本发明在该文献的基础上对其攻击检测机制进行改进,通过取消先验值能够更好地满足各个时刻的判断条件。

[0068]

(2)、本发明考虑了在虚假信息攻击以及时变噪声双重影响下的时间同步问题,提出了一种具有安全性的时间同步方案,提高了时间同步协议在虚假信息攻击下的鲁棒性。

[0069]

(3)、本发明引入了软件时钟模型,免去了软件时钟相对相偏的估计和补偿,通过时钟相对频偏的补偿及相邻节点的时钟信息来估计计算软件时钟。

附图说明

[0070]

图1是本发明实施例中仿真分析时无线传感器网络拓扑图。

[0071]

图2是本发明实施例中仿真分析时相对频偏估计图。

[0072]

图3是本发明实施例中仿真分析时虚假数据信息注入攻击下软件时钟的同步误差图。

[0073]

图4是本发明实施例中仿真分析时攻击检测机制优化前后对比图。

具体实施方式

[0074]

下面结合附图和实施例对本发明进一步说明。

[0075]

本发明将无线传感器网络的拓扑结构表示为g=(v,ε),其中v={1,2,...,n}为传感器的节点集,ε=v

×

v是通信链路的集合。如果无线传感器网络中的任意节点i能够传输信息到节点j,那么从节点i到节点j的直接连线(i,j)∈ε,则认为节点i和节点j是相邻的。

[0076]

本发明方法包括以下步骤:

[0077]

1、建立时钟模型

[0078]

首先对一个时变的物理时钟进行建模。根据以往研究结果,无线传感器网络中的

每个传感器节点都配备了一个晶体振荡器,其有固定的工作频率,通过振荡器对其脉冲的计数来提供时间信息,该时间信息被称为硬件时钟,一般用hi(t)表示节点i在t时刻的硬件时钟信息。其与实时时间t的关系如下所示:

[0079]hi

(t)=αit+βiꢀꢀꢀꢀꢀꢀꢀꢀ

(1),

[0080]

其中,αi是节点i硬件时钟的频偏,βi是节点i硬件时钟的相偏。这两个硬件时钟的参数是由振荡器的自身性质决定的,无法人为调整。

[0081]

不同的振荡器拥有不同工作频率,同样的,不同振荡器的启动时间通常也不相同,因此,当i≠j时,有αi≠αj,βi≠βj。不同硬件时钟的频偏和相偏导致硬件时钟的不同。又因为硬件参数不可调整的性质,所以硬件时钟的值不能调整为一致,即无线传感器网络中的节点无法仅依靠硬件时钟实现时间同步。本发明引入了软件时钟的概念,其参数可调,可用来进行时间同步。一般来说,本发明考虑分布式线性更新协议,且每个节点只根据自己和邻居的时间信息来更新自己的软件时钟。软件时钟一般是硬件时钟的线性函数,如下所示:

[0082][0083]

其中,为节点i在t时刻时钟频偏的补偿量,可手动调整;gi(

·

)是一个基于节点i和其邻居节点j的时钟信息的线性函数。

[0084]

为了同步时钟,需要了解两个时钟之间的相对关系,其中,节点i与节点j的相对频偏α

ij

是一个重要的参数,其反映了两个硬件时钟的相对关系。相对频偏的定义为:

[0085][0086]

软件频偏和时钟偏差的补偿取决于相对偏差,因此α

ij

的取值至关重要。由于α

ij

的值是由αi和αj的值决定,显然由于αi和αj的不可调整性,不能直接计算,因此需要其他方法来估计相对频偏α

ij

的值。文章第三章将会具体介绍如何估计α

ij

。

[0087]

2、建立噪声模型

[0088]

在时间同步过程中,会有很多因素影响时间同步精度。网络中任意节点定期向邻居节点发送硬件时钟信息,接受信息后打包成对,并以此为基础实现时钟的同步算法。然而,通信延迟、测量误差、时钟漂移等都会很大程度上作为噪声影响时间同步,其中通信延迟是决定性因素。因此本发明主要考虑通信延迟为噪声,其它因素忽略不计。将h

′j(tk)定义为在时刻tk接收到的节点j的带有噪声的时钟信息,如下所示:

[0089]h′j(tk)=hj(tk)+θj(tk)

ꢀꢀꢀꢀꢀꢀꢀꢀꢀꢀꢀ

(4),

[0090]

其中,θj(tk)是引入的随机有界噪声,表示节点j在tk时刻的通信延迟,参考其它时延噪声模型,本发明对该噪声模型做出了以下假设。

[0091]

假设1θj(tk)的概率密度函数f(x)满足以下关系:

[0092][0093]

其中,a≥0且b≤t,t为节点间的同步周期。x为随机有界噪声θj(tk)在概率密度函数中的表示。且由上式可知θj(tk)∈[a,b],a和b是θj(tk)的上界和下界。

[0094]

假设2当t1≠t2时,噪声θj(t1)、θj(t2)之间相互独立。

[0095]

假设3因为a和b的值可以通过实验得到,因此本发明假设a和b是已知的。

[0096]

由假设1可知,本发明所假设的延迟是小于同步周期,可以通过设计合适的通信协

议来实现。在许多现有的时钟同步方案中,延迟模型通常需要满足一定的概率分布,或需要有一个固定的、已知的均值或方差。事实上,延迟在不同的时间可能满足不同的分布,它的均值和方差可能随着时间的变化而变化。这很大程度上限制了时间同步算法。根据上述假设,所提出的有界延迟模型可以取a与b之间的任意值,从而使该模型更加合理和现实。

[0097]

3、建立攻击模型

[0098]

除了由于硬件、通信等因素的影响,会导致无线传感器网络的时间同步失败外,还有一个潜在因素可能会导致时间同步的失败,那就是恶意攻击。现在入侵者通过恶意攻击来破坏时间同步的方式主要分为两种:虚假数据注入攻击和拒绝服务攻击。基于分布式的一致性时间同步方案对拒绝服务攻击的影响具有一定的鲁棒性,但无法抵抗虚假数据注入攻击。因此,本发明主要研究了针对虚假数据注入攻击的时间同步方案。

[0099]

在时间同步系统被攻击时,入侵者通过破坏信道,并向网络中的节点发送虚假的时钟信息,使时间同步失败。定义为节点i从节点j接收到的第k个可能受到攻击的时间信息,其与硬件时钟的关系可以表示为:

[0100][0101]

其中ωj(tk)为加性攻击,表示入侵者对节点j在时刻tk所造成的影响。显然,ωj(tk)=0就意味着节点j在tk时刻发送的数据没有受到攻击。本发明在考虑到实际情况下,对攻击模型提出了以下假设。

[0102]

假设4入侵者在攻击时要先检测到节点间通信通道的存在,才能攻击。节点间的通信在最初的时候是未被攻击的,即一定存在未被攻击的时钟信息。

[0103]

假设5入侵者可攻击任意两节点间的任意数量的通信通道,但不能同时连续攻击所有的通信通道。

[0104]

4、攻击检测设计

[0105]

本发明的目的是设计一个既能够抵抗噪声延迟,又能够抵抗虚假信息注入攻击的时间同步方案。本发明设计的方案中包含了一个攻击检测机制,该机制能够确定数据信息时候被入侵,并最终能够找到合适时刻的数据满足时间同步的要求。此外,该方案还应该保证较高的精度和较快的收敛速度。本节将具体讨论该攻击检测机制和时间同步方案两部分。

[0106]

在无线传感器网络中,由于节点硬件时钟的参数不可调整,时间同步的目的就是通过软件时钟参数的调整,使网络中所有节点具有相同的软件时钟,也即假设网络中任意节点i的频偏和软件时钟的期望值为和那么时间同步的目的可转换为如下数学表达式:

[0107][0108][0109]

攻击检测的目的是为了判断节点在接收到邻居节点的时钟数据信息时是否受到了虚假数据信息注入攻击,且决定节点能否利用这些数据信息进行时间同步。它直接影响了在恶意攻击情况下时间同步的结果。

[0110]

本发明假设只有硬件时钟可能会被入侵者攻击。攻击检测机制的过程如下:在时

间同步过程中,任意节点i会周期性接收到其邻居节点j的硬件时钟和软件参数信息,在此过程中,入侵者可以通过向信号通道中注入虚假信息来攻击。节点i在接受到数据信息后,会将刚刚收到的信息与最近一次被确定为未被攻击的时钟信息进行对比,根据攻击检测机制来判断当前所接收到的时钟信息是否受到了攻击。本章后续会具体介绍在确认时钟信息被攻击和未被攻击两种情况下时间同步方案将如何进行时间同步过程。

[0111]

为了表示攻击检测的结果,首先,定义tn(n≥0为整数)为传感器节点接收其邻居节点传输的未被攻击的时钟信息的传输时刻,定义其所在集合为s1={t0,t1,

…

,tn,

…

},且其次,引入一个二进制变量如果节点j在第k次传输时传输的时钟信息没有受到攻击,则否则根据文献[15]所述,该二进制变量主要依赖于节点当前接收到的时钟信息和最近一次收到的未受攻击的时钟信息,则其攻击检测的条件为:件为:考虑到接收到的硬件时间信息含有随机有界噪声,判断条件的成立存在一定误差,则优化后的表达式如下所示:

[0112][0113]

其中,m为一个正整数,表示在tn时刻到tk时刻之间内任意两节点的时钟信息传输的次数,m的值可直接得到。

[0114]

[h]∈[h

′j(tk)-h

′j(t

k-1

)-(b-a),h

′j(tk)-h

′j(t

k-1

)+(b-a)]为利用带有噪声的硬件时钟计算的给定传输周期的有效值,由于其值含有随机有界噪声,无法完全得到其理想中的整数倍,所以只要其计算在允许误差范围[a-b,b-a]内,则可将其视为有效值。如果虚假数据信息攻击的值在允许误差范围内,也可将其视作随机有界噪声误差进行处理。其中a和b为随机有界噪声的下界和上界。

[0115]

那么如果那么tn的时钟信息更新为tk的时钟信息。则利用上述的攻击检测机制就可以检测出无线传感器网络中的节点所接收到的时钟信息是否被攻击。该攻击检测机制的证明如下。

[0116]

因为是未被攻击过的时钟信息,即ωj(tn)=0成立。所以有:

[0117][0118]

如果p(tk)≠m[h],即ωj(tk)≠0,那么就表示该时钟信息被入侵者攻击,为无效数据信息。否则为安全信息。

[0119]

通过该攻击检测机制的优化,保证了在时间同步算法中的时钟信息都没有虚假数据信息。该机制作为时间同步的基础确保了时间同步算法的正确运行。

[0120]

5、无攻击状态下的相对频偏估计

[0121]

相对时钟频偏估计是实现时钟同步的基础,对实现时间同步具有重要意义。相对时钟频偏估计的目的是推导出一种估计每个节点相对于其邻居节点的相对时钟偏差的算法。本发明首先对无攻击情况下的相对时钟频偏进行估计推导,后面会介绍在有攻击情况的相对时间频偏推导。

[0122]

当节点间时钟信息传输不存在虚假信息注入攻击时,即节点i能够接收到正确的节点j的时钟信息。根据接收到的硬件时钟信息,用表示节点i与节点j间相对时钟频偏的估计值,其表达式为:

[0123][0124]

其中,tk表示第k次节点间的信息传输。h

′j(tk)和h

′j(t

k-1

)为节点i在时刻tk和t

k-1

接收到的节点j的带有噪声的时钟信息。hj(tk)和hj(t

k-1

)为节点j在时刻tk和t

k-1

的硬件时钟。节点i和节点j的相对频偏估计的初始值被设置为:

[0125]

在有界噪声无恶意攻击的情况下,本发明可以根据上式得出以下收敛结果:

[0126][0127][0128]

在相对频偏估计之后,本发明要做的就是对节点的时钟频偏进行补偿,这也是时间同步比较重要的一步,其目的是将补偿后的时钟频偏误差控制在一个合理的范围内,以便能够增加时间同步的可靠性,减少时间同步的频率。本发明考虑的是在一个包含n个无线传感器组成的网络中,每个无线传感器节点都带有自身的本地硬件时钟。网络中任意节点i都可以根据其邻居节点j传输的时钟信息更新其时钟频偏补偿量的值。将节点i在第k次通过接收的邻居节点j时钟信息更新的补偿值记为本发明采用了基于滤波器的软件时钟频偏补偿,其中,频偏补偿的初始值为在无恶意攻击情况下,其具体频偏补偿量更新算法如下:

[0129][0130]

其中为中间状态估计量,初始值为γ为衡量引入新信息的比例的信息率,它与引入多少信息量有关。t为离散时间采样周期。

[0131]

利用上述公式可以达到时钟频偏补偿的目的。通过引入的中间变量构造一阶滤波器,使得算法对于噪声具有更强的鲁棒性,为了使算法更加稳定,γ和t的值应足够小。

[0132]

6、攻击状态下的时间同步估计以及补偿

[0133]

当攻击监测机制检测到有虚假数据信息注入攻击时,相对时钟频偏估计为:

[0134][0135]

其中,tn为节点接收其邻居节点传输的未被攻击的时钟信息的传输时刻。同理,当确定接收到的时钟信息被攻击时,节点时钟的频偏补偿为:

[0136][0137]

时间同步算法存在虚假信息攻击和误差的情况下,软件时钟的读数会存在同步误差,随着时间推移,该误差会影响同步的精度。为了补偿软件时钟可能的读取误差,本节将进行软件时钟的读取补偿,通过此步骤将所有节点同步至同一软件时钟,以实现时间同步的目的。

[0138]

首先,定义任意节点i的软件时钟初始值为为节点i的

估计补偿的软件时钟值。当节点检测到有虚假信息注入攻击时,节点i估计接收到的节点j的软件读数为:

[0139][0140]

此时,节点i根据邻居节点的软件估计读数更新自身的软件时钟读数为:

[0141][0142]

其中,ni为节点i的邻集,di为节点i的邻居数。

[0143]

本发明抗虚假信息注入攻击的时钟同步协议伪代码总结如表1所示表1时间同步协议

[0144][0145][0146]

综上所述,本发明提出的时间同步协议在有虚假信息注入攻击和有界延迟的情况下基于一阶滤波器的时钟同步方案,能够保证无线传感器网络的时间同步鲁棒性。在攻击检测机制、时钟频偏估计及其补偿和软件时钟读取补偿等部分的共同作用下,可以将网络的时间同步误差控制在一定的范围内。从而实现在有界噪声和虚假信息注入攻击状况下的有效、安全的时钟同步。

[0147]

本发明仿真分析如下:

[0148]

在matlab仿真平台上进行本发明所提时间同步方案的数值仿真。通过比较带攻击

检测机制和不带攻击检测机制的时间同步方案,验证了所提出时间同步方案的有效性。通过对比本发明方案与文献([15]zhang x,liu y,zhang y.a secure clock synchronization scheme for wireless sensor networks against malicious attacks[j].journal of systems science and complexity,2021,34(6):2125-2138)中所提方案的仿真结果,验证了攻击检测机制是否得到优化。

[0149]

本发明中,首先给出了仿真参数设置和同步误差的概念,其次给出节点时间频偏估计的仿真,最后,给出了软件时钟的同步误差仿真。相关参数设置如下,对于硬件时钟模型,其参数硬件时钟的频偏αi和相偏βi分别从[0.9999,1.0001]和[0,0.0002]中随机选取。对于有界噪声,噪声的上界b=0.0001,下界a=0。仿真中的攻击概率为30%。其它相关参数t=0.1s,γ=3.5。另外,仿真中的无线传感器节点的网络拓扑结构如图1所示,本发明假设网络中有十个节点,每个节点的通信距离为20m。

[0150]

为了验证所提方案的有效性,图2为网络节点2与其相邻三个节点的相对频偏估计值。如图2所示,在虚假数据信息攻击状态下,相对频偏的估计值依然能够逐渐收敛,因此,本发明说提出的相对频偏的估计方法的准确性能够得到验证。

[0151]

本发明仿真的另一个部分为软件时钟读数的误差。对于在虚假数据信息攻击下,本发明将两个相邻节点的同步误差表示为:δ=si(tk)-sj(tk)。当t

→

∞时,δ

→

0,则认为能够实现时间同步。

[0152]

如图3所示,本发明给出了两个节点时钟同步仿真的软件时钟读数误差,正方形标记曲线为在虚假数据信息攻击下的普通时间同步方案,菱形标记曲线为本发明所提出的时间同步方案。从图中可以很明显的看出,该方案比普通的时间同步方案对于虚假数据信息注入攻击有更强的鲁棒性。所以,仿真结果验证了本发明方案对于虚假数据信息注入攻击下时间同步的有效性。

[0153]

如图4所示,点划线为攻击检测机制优化前的同步结果,实曲线为攻击监测机制优化后的同步结果。两者虽然都在虚假数据信息注入攻击下有很好的抗攻击时间同步效果,但从仿真结果图中可以看出,本发明优化后的同步结果有更好的抗攻击性和精度。

[0154]

综上所述,在虚假数据注入攻击和时变噪声同时影响下,本发明多提出的时间同步方案具有更好的鲁棒性,比现有的一些时间同步方案有更好的时间同步效果,本发明的仿真结果也验证了该方案的有效性。

[0155]

本发明研究了虚假数据信息注入攻击和有界噪声影响下无线传感器网络的时间同步问题。首先,对文献([15]zhang x,liu y,zhang y.a secure clock synchronization scheme for wireless sensor networks against malicious attacks[j].journal of systems science and complexity,2021,34(6):2125-2138)中的攻击检测机制的判断条件进行了优化,解决了需要人为先验给出条件的限制;其次,根据引入的软件时钟模型,在攻击和无攻击状态下进行软件时钟的相对频偏估计以及补偿,减少了对于软件时钟相偏的估计以及补偿,优化了软件时钟参数的估计补偿方案;最后,通过软件时钟同步的补偿,减少了软件时钟可能存在的误。

[0156]

本发明从理论上证明了该方案能够正确的实现攻击检测,以此保证无线传感器网络安全的实现时钟同步。此外,通过matlab的数值仿真实验验证了所提方案的有效性。本发明考虑了虚假信息注入攻击及有界时变噪声影响,在未来,拒绝服务攻击和两者的混合攻

击以及多种噪声影响时的时间同步将是研究具有安全性的抗攻击时间同步的方向。

[0157]

本发明所述的实施例仅仅是对本发明的优选实施方式进行的描述,并非对本发明构思和范围进行限定,在不脱离本发明设计思想的前提下,本领域中工程技术人员对本发明的技术方案作出的各种变型和改进,均应落入本发明的保护范围,本发明请求保护的技术内容,已经全部记载在权利要求书中。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1