一种基于网络安全告警事件全流程处置系统及方法与流程

本发明涉及网络告警,特别是涉及一种基于网络安全告警事件全流程处置系统及方法。

背景技术:

1、随着科技的发展,网络空间与物理空间的关联愈发密切,边界渐于模糊,网络攻击的辐射范围急速延伸,国际网络局势渐趋紧张。网络安全对抗逐步呈现战争化趋势。网络安全工作背景复杂,涉及范围广泛,对抗激烈化,社会工程学、新型免杀木马、0day武器等成为常态。为了应对这些问题,需要采取更高效效的措施和策略,以保护网络安全和关键基础设施的安全。

2、由于告警监测、分析、处置、溯源均为不同的专业团队负责,现有技术采用电子表格形势进行网络安全告警事件登记、变更、流转,文件数据收集、变更、共享困难,容易造成相关方获的数据版本不一致,职责不清,从而导致告警事件处理遗漏,或者更新不及时,从而延误告警事件处置,特别是在重大演习或者活动时影响较大,为了高效应对网络安全攻击,及时处置网络安全告警事件,确保告警事件处置有序开展,需研制一种网络安全告警事件处置系统以提升网络安全告警事件管理效率。

技术实现思路

1、针对上述现有技术,本发明在于提供一种基于网络安全告警事件全流程处置系统及方法,主要上述背景技术中的技术问题。

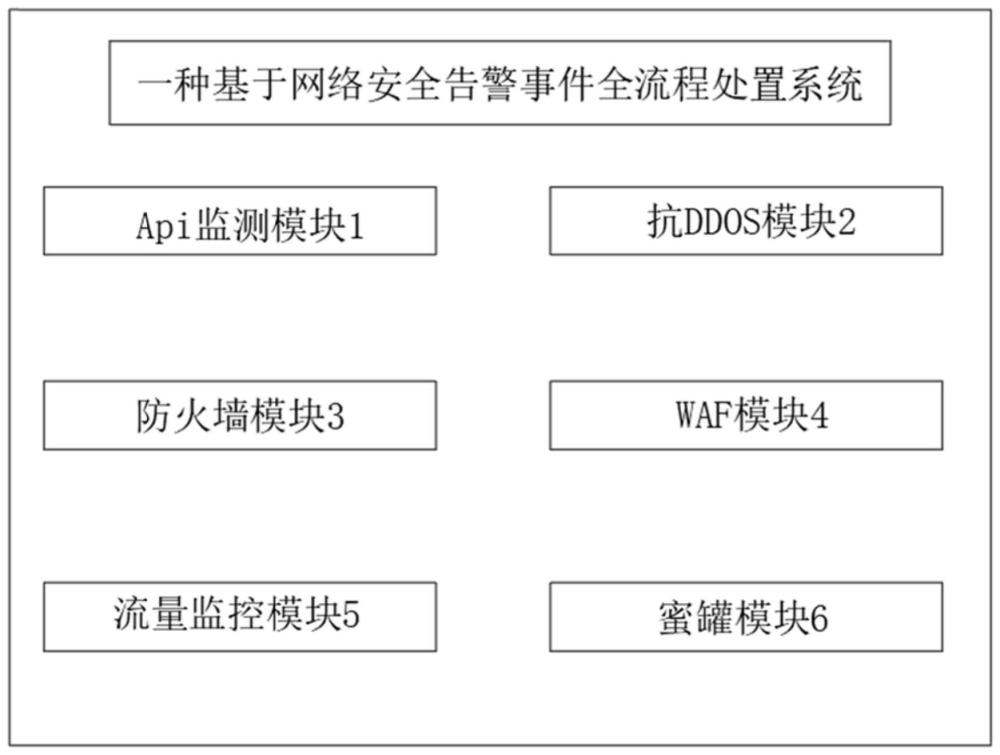

2、为达到上述目的,本发明实施例的技术方案是这样实现的:本发明第一方面公开了一种基于网络安全告警事件全流程处置系统,所述系统包括api监测模块、抗ddos模块、防火墙模块、waf模块、流量监控模块和蜜罐模块,所述api监测模块被配置为,实现接口可用性监测、性能监测、安全监测、错误监测、业务逻辑监测和日志记录和报告;

3、所述抗ddos模块被配置为,进入系统的流量进行识别、过滤、清洗、实时监控、分析并负责在多个服务器之间均衡分配流量,以及对用户进行身份验证和授权;

4、所述防火墙模块被配置为,过滤和阻止不符合规则的数据包以及检查和过滤传输层以上的数据;

5、所述waf模块被配置为,负责对web应用程序的流量进行实时监控和分析;

6、所述流量监控模块被配置为,从网络中获取数据包,并进行流量行为分析;

7、所述蜜罐模块被配置为,模拟真实系统或应用程序的漏洞和配置问题,引诱攻击者进入蜜罐系统,然后获取并分析攻击行为的信息。

8、可选的,所述api监测模块包括有接口可用性监测单元、性能监测单元、安全监测单元、错误监测单元、业务逻辑监测单元和第一日志记录单元,

9、所述接口可用性监测单元,被配置为用于负责定期检查api接口的可用性,并验证返回的状态码和响应时间等指标;

10、所述性能监测单元,被配置为用于负责测量api的性能指标,并模拟并发送不同负载下的请求,以评估api的性能瓶颈和优化需求;

11、所述安全监测单元,被配置为用于负责检测api的安全性,监视恶意行为、异常请求和潜在的安全漏洞,并提供实时警报和日志记录;

12、所述错误监测单元,被配置为负责监测api返回的错误码和错误消息,检查api响应中的错误信息,以便及时发现和处理错误情况;

13、所述业务逻辑监测单元,被配置为负责验证api的业务逻辑是否正确,检查api在各种输入条件下的行为和结果是否符合预期;

14、所述第一日志记录单元,被配置为负责收集、记录和分析api监测的数据,生成报告和可视化图表,展示api的使用情况、性能指标和故障情况信息。

15、可选的,所述抗ddos模块包括第一流量分析单元、流量清洗单元、负载均衡单元、第一安全认证单元、防御协议单元和第二日志记录单元,

16、所述第一流量分析单元,被配置为用于负责对进入系统的流量进行实时监控和分析,识别并记录各种类型的流量;

17、所述流量清洗单元,被配置为用于负责对进入系统的流量进行过滤和清洗,从流量中过滤出恶意流量和攻击流量;

18、所述负载均衡单元,被配置为用于负责在多个服务器之间均衡分配流量,根据服务器的性能和负载情况进行动态调整,以实现流量分配的公平;

19、所述第一安全认证单元,被配置为用于负责对用户进行身份验证和授权,以防止未经授权的访问和攻击;

20、所述防御协议单元,被配置为用于负责识别和阻止各种ddos攻击协议,对攻击流量进行检测和防御;

21、所述第二日志记录单元,被配置为用于负责收集、记录和分析抗ddos的数据。

22、可选的,所述防火墙模块包括过滤单元、应用层代理单元、状态跟踪单元、vpn单元、ids/ips单元和第三日志记录单元,

23、所述包过滤单元,被配置为用于负责检查网络数据包,并根据预定义的规则集过滤和阻止不符合规则的数据包;

24、所述应用层代理单元,被配置为用于负责检查和过滤传输层以上的数据,对传输的数据进行检查和过滤;

25、所述状态跟踪单元,被配置为用于负责跟踪网络连接的状态,并根据状态进行过滤和认证,实现检测和阻止未经授权的连接、恶意活动和异常行为;

26、所述vpn单元,被配置为用于负责建立和管理安全的远程连接,采用加密算法对数据进行加密和隧道封装;

27、所述ids/ips单元,被配置为用于负责检测和防御入侵活动,监视网络流量和系统日志,识别异常行为和恶意攻击,并触发警报或采取自动防御措施;

28、所述第三日志记录单元,被配置为用于负责收集、记录和分析防火墙的数据。

29、可选的,所述waf模块包括第二流量分析单元、规则引擎单元、白名单/黑名单单元、第二安全认证单元、文件上传/下载单元、异常行为检测单元、api保护单元和第四日志记录单元,

30、所述第二流量分析单元,被配置为用于负责对web应用程序的流量进行实时监控和分析,并至少分析请求中的参数、头部信息和载荷特征;

31、所述规则引擎单元,被配置为用于负责根据预定义的规则集检查请求和响应数据,至少识别并过滤恶意请求、sql注入、跨站脚本攻击、文件包含攻击;

32、所述白名单/黑名单单元,被配置为用于负责管理允许或禁止特定ip地址、用户、url或http方法访问web应用程序的名单;

33、所述第二安全认证单元,被配置为用于负责对用户进行身份验证和授权,以防止未经授权的访问和攻击;

34、所述文件上传/下载单元,被配置为用于负责检查和控制文件上传和下载的安全性,检测上传的文件类型和大小,并防止恶意文件的上传和下载;

35、所述异常行为检测单元,被配置为用于检测和防止攻击者的恶意行为;

36、所述api保护单元,被配置为用于负责保护api免受恶意行为和攻击的影响;

37、所述第四日志记录单元,被配置为用于负责收集、记录和分析waf的数据。

38、可选的,所述流量监控模块包括数据采集单元、第三流量分析单元、流量统计单元、告警和警报单元、流量重构单元、协议识别单元、网络拓扑图单元和第五日志记录单元,

39、所述数据采集单元,被配置为用于负责从网络中获取数据包,并将其转换为可分析的格式;

40、所述第三流量分析单元,被配置为用于负责对数据包进行实时监控和分析;

41、所述流量统计单元,被配置为用于负责对网络流量进行统计和分析,至少根据时间、方向、协议维度对流量进行分类和聚合;

42、所述告警和警报单元,被配置为用于负责检测并触发告警和警报;

43、所述流量重构单元,被配置为用于对正常的网络流量进行重构和优化,以降低攻击者的攻击效果;

44、所述协议识别单元,被配置为用于对网络通信中的流量进行协议识别;

45、所述网络拓扑图,被配置为用于绘制和管理网络的物理和逻辑拓扑图;

46、所述第五日志记录单元,被配置为用于负责收集、记录和分析流量监控的数据。

47、可选的,所述蜜罐模块包括虚拟机环境单元、服务模拟单元、威胁情报单元、数据分析和告警单元、攻击还原和分析单元、自适应蜜罐单元和跨越式蜜罐单元,

48、所述虚拟机环境单元,被配置为用于负责创建虚拟机环境,并在其中部署蜜罐;

49、所述服务模拟单元,被配置为用于负责模拟各种网络服务,在蜜罐中部署伪造的服务,以吸引攻击者进行攻击;

50、所述威胁情报单元,被配置为用于负责获取和分析威胁情报,并更新蜜罐中的攻击特征库,以识别和阻止攻击;

51、所述数据分析和告警单元,被配置为用于负责对蜜罐中的数据进行实时监控和分析,当有攻击者尝试访问蜜罐时,会记录并报告攻击行为;

52、所述攻击还原和分析单元,被配置为用于负责还原攻击过程和分析攻击手段,记录攻击过程中的数据流量、命令执行信息;

53、所述自适应蜜罐单元,被配置为用于模拟真实系统或应用程序的漏洞和配置问题,诱骗攻击者进入蜜罐系统,并监测和分析攻击行为;

54、所述跨越式蜜罐单元,被配置为用于诱捕和监测攻击者的活动。

55、本发明第二方面公开了一种基于网络安全告警事件全流程处置方法,所述方法应用于如前述任一项所述的处置系统,所述方法包括:

56、对包括waf、抗ddos设备、防火墙、流量监控设备在内的安全监测设备的进行轮巡,获取获取安全告警信息;

57、筛选出安全告警信息中的高危攻击告警信息,对所述高危攻击告警信息进行二次甑别与分析,判断该信息是否属实;

58、当所述高危攻击告警信息属实,循环抓取状态为待封禁的攻击源,在边界防火墙,抗ddos设备上封禁模拟人操作,封禁攻击ip;

59、根据安全告警信息,生成问题工单并归档。

60、本发明的有益效果在于:1、通过自动轮巡抓取安全设备告警信息,自动提取高危告警、自动封禁高危攻击源ip,大幅减少网络安全专业监测、分析、处置人员的工作量,实现专业监测、分析、处置人员工作量50%以上的减少和工作强度60%以上的降低;

61、2、实现网络安全告警事件处置规范化、数字化,根据告警发现、告警登记、告警分析、告警处置、告警攻击源溯源等五个环节全流程进行管控,实现快速定位、变更告警事件处置情况大幅度降低沟通成本,实现高危网络安全告警事件及时处置率>98%,同时实现问题管控及时率>98%。

- 还没有人留言评论。精彩留言会获得点赞!