数字钥匙信息生成与认证方法和系统与流程

本发明涉及数字认证,具体地,涉及一种数字钥匙信息生成与认证方法和系统。

背景技术:

1、在传统汽车使用场景中,通常使用物理钥匙进行汽车的开关锁。科技的发展使得汽车钥匙选择更多,其中就有数字钥匙,数字钥匙没有具体的实物,可以使用手机或者其他的智能手表和手环等穿戴设备作为载体。通过nfc、蓝牙或者uwb等技术实现近场通信,如开关锁、钥匙分享等,相比传统钥匙更加迅速便捷,由于其使用手机作为载体,能够起到身份识别的作用。

2、而数字钥匙在使用中容易受到网络攻击,数据传输和存储环节有被攻击和盗窃的风险,基于安全的考虑,需要解决现有技术安全性差的问题。由于人们对钥匙的功能性要求越来越高,需要解决当前数字钥匙的功能无法满足人们要求的问题。

3、有效期功能是用来限制当前数字钥匙用户的使用期限,使用期限支持更改,可以限制使用期限使被分享用户的数字钥匙过期无法控制车辆。

4、操作权限功能是用来限制被分享用户的使用权限,根据需要可以限制被分享者的数字钥匙使用权限。

5、数字钥匙类型功能是用来区分当前数字钥匙用户的身份的一种功能。可以将数字钥匙的不同分享者的身份信息显示到服务器和车主的数字钥匙上。

6、数字钥匙可用次数功能是用来表示被分享者可以使用数字钥匙次数的功能,当次数用完时将失去数字钥匙的使用权。

7、离线验证技术是使用必要的签名数据在离线的状态下进行验证的技术,签名数据保存在数字钥匙信息结构中。通过数据结构信息本身携带的校验信息实现的。能够在车辆离线的状态下实现离线下发证书的功能。pki密钥体系通过离线的方式下发根证书和kss证书,并在se产线阶段通过产线工具灌装根证书。然而,离线验证需要在安全的前提下进行,数据有被篡改或者无法验证的可能。数字钥匙信息的内容并没有加密,使得数字钥匙容易被攻击,安全性差。

8、专利文献cn112839040a(申请号:cn202110007496.5)公开了一种身份认证方法、装置和介质,该方法应用于由服务器、终端和车辆所组成的系统的车辆,包括:接收分享数字钥匙持有终端发送的分享数字钥匙,分享数字钥匙由主数字钥匙所在终端根据主数字钥匙生成,包括车端信息和主数字钥匙所在终端的终端身份信息;计算车端信息和终端身份信息的哈希值;如果哈希值在白名单中则向分享数字钥匙持有终端输出允许控制信息;在接收分享数字钥匙持有终端发送的分享数字钥匙之前还包括:获取主数字钥匙所在终端向分享数字钥匙持有终端发送分享数字钥匙时反馈的分享信息;根据分享信息生成分享数字钥匙对应的哈希值,将该分享数字钥匙的哈希值添加至白名单。然而该专利依赖车辆提前记录所有数字钥匙的哈希值信息,在车辆未能及时联网同步信息时无法实现离线验证。

技术实现思路

1、针对现有技术中的缺陷,本发明的目的是提供一种数字钥匙信息生成与认证方法和系统。

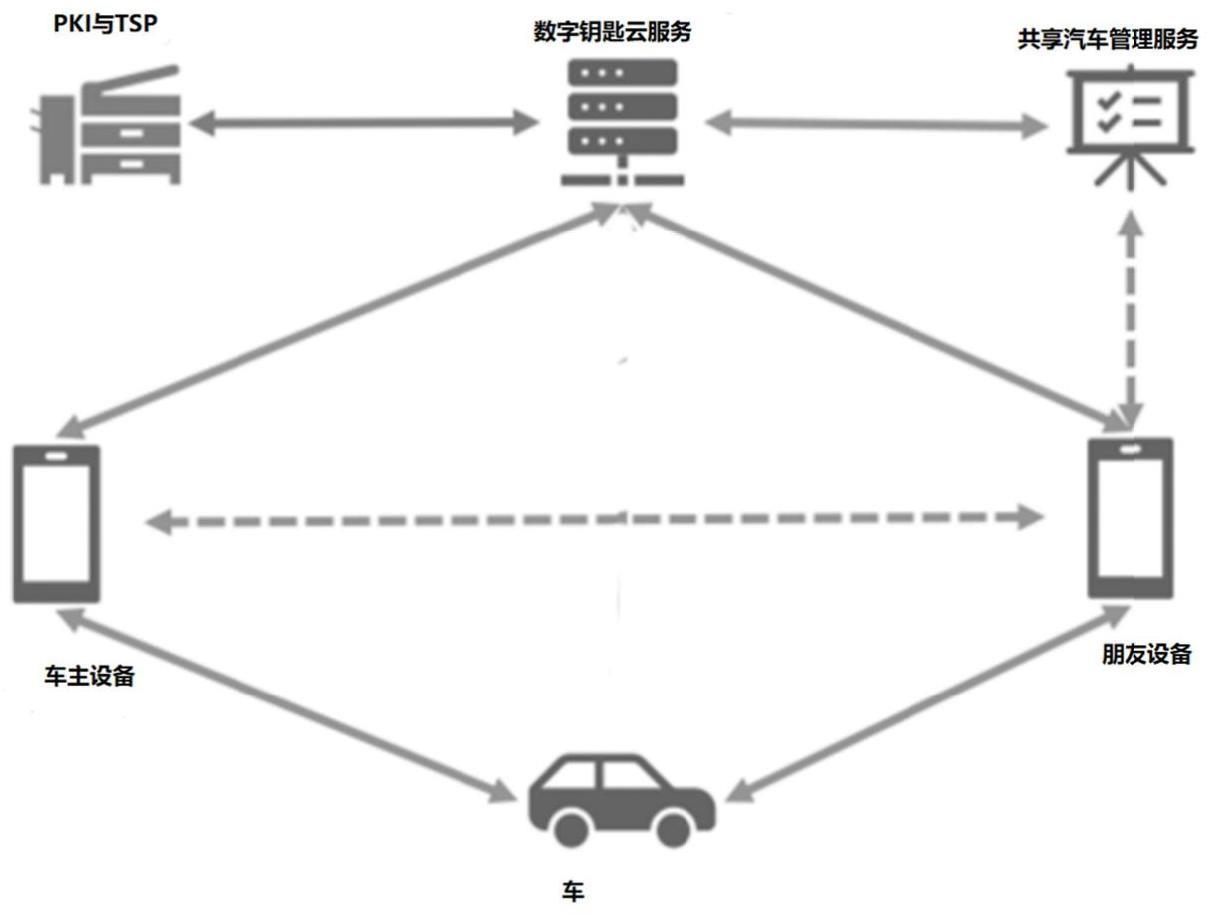

2、根据本发明提供的数字钥匙信息生成与认证方法,包括:

3、步骤1:将钥匙信息添加到数字钥匙结构信息中;

4、步骤2:将主人信息、受控对象信息和使用者信息添加到数字钥匙结构信息中;

5、步骤3:对数字钥匙结构中的信息计算哈希值,并使用服务器私钥对哈希值签名;

6、步骤4:数字钥匙使用方对接收到的数字钥匙结构中的信息计算哈希值,并与数字钥匙结构中的哈希值比对,若计算结果与钥匙信息相同,则继续;否则终止安全认证的操作;

7、步骤5:数字钥匙使用方使用保存好的服务器公钥验证服务器签名,若签名验证通过,则数字钥匙有效,否则终止安全认证操作;

8、所述主人信息、使用者信息包括用户id和用户公钥的哈希值;

9、所述受控对象信息包括受控对象id和受控对象的公钥哈希值。

10、优选的,在受控对象的产线流程中,在受控对象与服务器中记录数字钥匙认证所需的信息,包括:

11、服务器公钥导入:密钥服务器将根证书和服务器证书离线下发至产线工具,再由产线工具写入到受控对象的存储器中保存;

12、受控对象密钥导入:产线工具为受控对象分配受控对象id,控制受控对象生成受控对象私钥与公钥,并将受控对象id与受控对象公钥上传至服务器。

13、优选的,用户设备与受控对象通过通信方式连接后,用户设备将数字钥匙结构发送给受控对象进行认证,受控对象验证数字钥匙结构的正确性后,使用数字钥匙结构中的使用者信息对用户设备进行进一步认证。

14、优选的,在分享受控设备的数字钥匙时,将主人所设置的使用时间限制、使用权限限制及使用次数限制记录在数字钥匙结构中,再将分享目标的用户信息记录在数字钥匙结构中,最后对数字钥匙结构计算哈希值并使用服务器私钥签名。

15、根据本发明提供的数字钥匙信息生成与认证系统,包括:

16、模块m1:将钥匙信息添加到数字钥匙结构信息中;

17、模块m2:将主人信息、受控对象信息和使用者信息添加到数字钥匙结构信息中;

18、模块m3:对数字钥匙结构中的信息计算哈希值,并使用服务器私钥对哈希值签名;

19、模块m4:数字钥匙使用方对接收到的数字钥匙结构中的信息计算哈希值,并与数字钥匙结构中的哈希值比对,若计算结果与钥匙信息相同,则继续;否则终止安全认证的操作;

20、模块m5:数字钥匙使用方使用保存好的服务器公钥验证服务器签名,若签名验证通过,则数字钥匙有效,否则终止安全认证操作;

21、所述主人信息、使用者信息包括用户id和用户公钥的哈希值;

22、所述受控对象信息包括受控对象id和受控对象的公钥哈希值。

23、优选的,在受控对象的产线流程中,在受控对象与服务器中记录数字钥匙认证所需的信息,包括:

24、服务器公钥导入:密钥服务器将根证书和服务器证书离线下发至产线工具,再由产线工具写入到受控对象的存储器中保存;

25、受控对象密钥导入:产线工具为受控对象分配受控对象id,控制受控对象生成受控对象私钥与公钥,并将受控对象id与受控对象公钥上传至服务器。

26、优选的,用户设备与受控对象通过通信方式连接后,用户设备将数字钥匙结构发送给受控对象进行认证,受控对象验证数字钥匙结构的正确性后,使用数字钥匙结构中的使用者信息对用户设备进行进一步认证。

27、优选的,在分享受控设备的数字钥匙时,将主人所设置的使用时间限制、使用权限限制及使用次数限制记录在数字钥匙结构中,再将分享目标的用户信息记录在数字钥匙结构中,最后对数字钥匙结构计算哈希值并使用服务器私钥签名。

28、与现有技术相比,本发明具有如下的有益效果:

29、(1)数字钥匙使用方使用保存好的服务器公钥签名,提高使用安全性;

30、(2)在受控对象与服务器中记录数字钥匙认证所需的信息,车辆未能及时联网同步信息时实现离线验证;

31、(3)对数字钥匙结构计算哈希值并使用服务器私钥签名,提高使用安全性。

- 还没有人留言评论。精彩留言会获得点赞!